Khi thử nghiệm plugin lời chứng thực WordPress phổ biến, Strong Testimonials, tôi đã tìm thấy nhiều lỗ hổng XSS được lưu trữ trong plugin. Tất cả các trang web WordPress sử dụng Lời chứng thực mạnh mẽ phiên bản 2.40.0 trở xuống đều bị ảnh hưởng.

ID CVE: CVE-2020-8549

ID CWE: CWE-79

Tóm tắt

Strong Testimonials là một plugin chứng thực WordPress phổ biến và dễ dàng tùy chỉnh với hơn 90.000 lượt cài đặt đang hoạt động. Các lỗ hổng XSS được lưu trữ được tìm thấy trong plugin có thể bị kẻ tấn công khai thác để thực hiện các hành động độc hại như ăn cắp cookie phiên của nạn nhân hoặc thông tin đăng nhập, thực hiện các hành động tùy ý như đăng nhập thay mặt nạn nhân, giới thiệu các tổ hợp phím của họ, lây nhiễm trang web của bạn bằng hack từ khóa tiếng Nhật và hơn thế nữa.

Lỗ hổng bảo mật

Trong phần chi tiết khách hàng được nhìn thấy khi thêm hoặc chỉnh sửa lời chứng thực, tùy chỉnh [client_name] và tùy chỉnh [company_name] các tham số được phát hiện là dễ bị tấn công bởi tập lệnh trên nhiều trang web được lưu trữ.

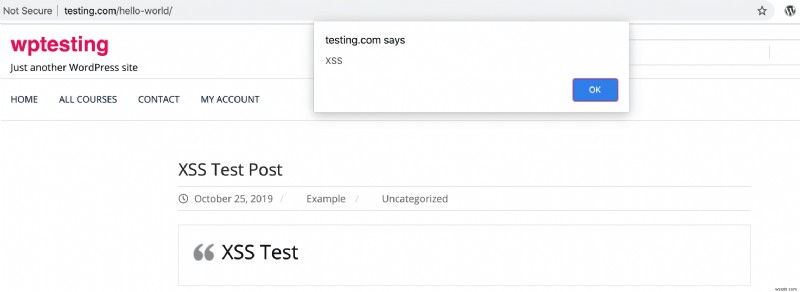

Khi lời chứng thực được thêm vào một trang trên trang web, trọng tải XSS được chuyển trong cả hai thông số dễ bị tổn thương được đề cập ở trên sẽ được thực thi.

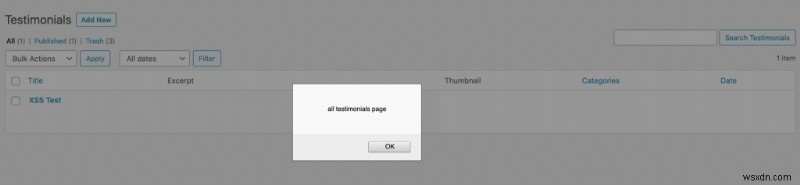

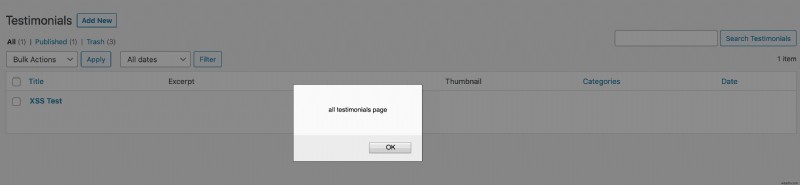

Trọng tải trong tùy chỉnh [client_name] cũng được thực thi trong Tất cả lời chứng thực ( /wp-admin/edit.php?post_type=wpm-testimonial ) trang.

Dòng thời gian

Lỗ hổng bảo mật đã được báo cáo cho nhóm Strong Testimonials vào ngày 23 tháng 1 năm 2020.

Strong Testimonials phiên bản 2.40.1 chứa bản sửa lỗi cho lỗ hổng bảo mật đã được phát hành vào ngày 25 tháng 1 năm 2020.

Đề xuất

Bạn nên cập nhật plugin lên phiên bản mới nhất.

Tham khảo

- https://github.com/MachoThemes/strong-testimonials/blob/master/changelog.txt

- https://wpvulndb.com/vulnerabilities/10056

- https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2020-8549

Để biết các phương pháp bảo mật tốt nhất, bạn có thể làm theo các hướng dẫn dưới đây:

- Hướng dẫn Bảo mật WordPress

- Hack và loại bỏ phần mềm độc hại trên WordPress