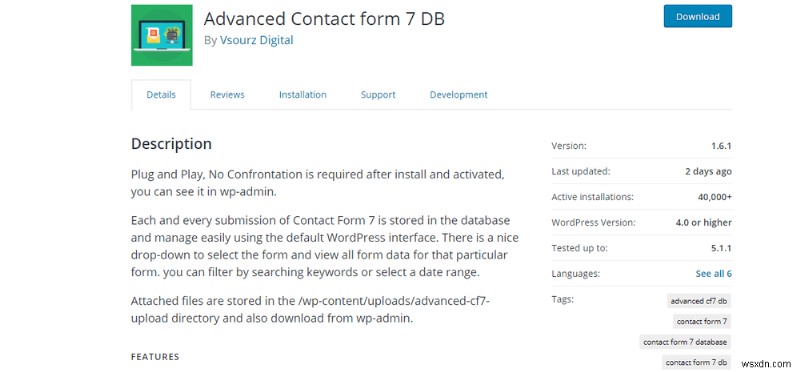

Một lỗ hổng SQLi rất nghiêm trọng đã được phát hiện trong Plugin WordPress phổ biến - Advanced Contact Form 7 DB, có hơn 40.000 bản cài đặt đang hoạt động. Lỗ hổng contact form 7 được báo cáo lần đầu tiên vào ngày 26 tháng 3 và phiên bản vá lỗi mới 1.6.1 đã được phát hành vào hai ngày trước vào ngày 10 tháng 4. Mặc dù đã có phiên bản vá lỗi nhưng người dùng hiện tại vẫn có lý do để lo lắng vì lỗ hổng này có thể bị khai thác bởi những người có tài khoản của người đăng ký.

Trạng thái rủi ro- Lỗ hổng biểu mẫu liên hệ nâng cao 7

Những rủi ro liên quan đến lỗ hổng này có thể được xếp vào loại nghiêm trọng vì nó có thể bị những kẻ xấu lợi dụng hơn nữa. Lỗ hổng này cũng có thể hoạt động như một mục nhập miễn phí để tin tặc chèn mã bẩn vào cơ sở dữ liệu và truy cập vào dữ liệu có giá trị.

Tóm lại, những điều này có thể xảy ra sai sót:

- Những kẻ xấu có thể chèn nội dung độc hại vào cơ sở dữ liệu

- Tin tặc có thể làm rò rỉ dữ liệu nhạy cảm

- Điều này cũng có thể dẫn đến cài đặt WordPress bị xâm phạm.

Các nhà phát triển plugin đã nhanh chóng khởi chạy phiên bản vá lỗi. Do đó, WordPress đã không tạm ngưng plugin như đã làm với Các bài đăng liên quan đến Yuzo plugin chỉ hai ngày trước. Biểu mẫu liên hệ nâng cao 7 DB vẫn có sẵn cho các cài đặt mới. Đây là những gì tôi nhận được khi tìm kiếm Biểu mẫu liên hệ nâng cao 7DB trong Thư mục Plugin WordPress.

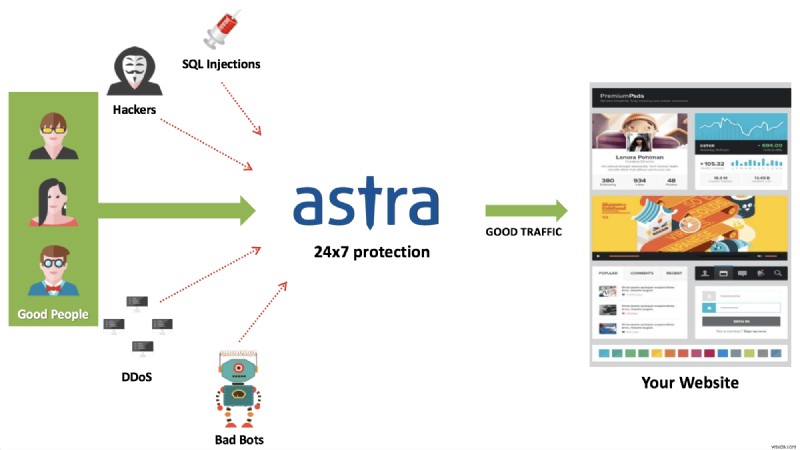

Lo lắng về Bảo mật WordPress của bạn? Truy cập Bảo mật trang web của Astra hoặc thả một tin nhắn trên tiện ích trò chuyện và chúng tôi rất sẵn lòng trợ giúp bạn. Sửa chữa trang web WordPress của tôi ngay bây giờ.

Chi tiết- Lỗ hổng biểu mẫu liên hệ nâng cao 7

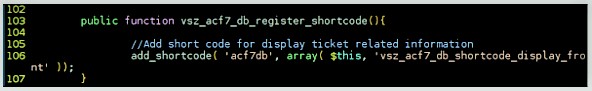

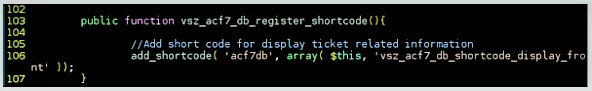

Vì vậy, về cơ bản WordPress có một cơ sở gọi là wp-ajax-parse-media-shortcode để người viết mã sử dụng mã ngắn thay vì mã dài. Bằng cách sử dụng điều này, các nhà phát triển plugin đã xác định mã ngắn acf7db trong public / class-advanced-cf7-db-public.ph p tệp.

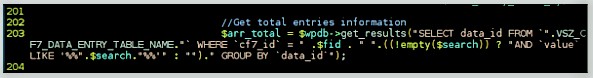

Ngoài ra, các nhà phát triển plugin đã bỏ qua một chi tiết tổng hợp nữa là wpdb ::chuẩn bị. wpdb ::chuẩn bị được sử dụng để khử trùng các truy vấn SQL để chỉ dành cho các truy vấn hợp lệ và xác thực. Người viết mã đã sử dụng wpdb-> get_results () thay vì wpdb ::chuẩn bị, đây không phải là một phương pháp rất an toàn để chèn Truy vấn. Các mã dễ bị tấn công được mô tả trong hình dưới đây:

$ fid do đó có thể lấy mã độc hại làm truy vấn và dẫn đến rủi ro nghiêm trọng. Tuy nhiên, điều này phải được tuyên bố ở đây rằng chưa có khai thác nào được báo cáo. Nó chỉ là một biện pháp phòng ngừa để cảnh báo trước cho người dùng.

Hành động cần thiết

Cập nhật plugin này nhanh nhất có thể để chuyển hướng bất kỳ mối đe dọa nào có thể đến gần trang web của bạn. Sau đó, bạn có thể tiếp tục cập nhật chủ đề và Đặt lại mật khẩu . Việc khai thác lỗ hổng này có thể làm rò rỉ dữ liệu nhạy cảm và bí mật cho kẻ tấn công.

Để bảo vệ trang web của bạn khỏi nhiều cuộc tấn công có thể xảy ra như vậy, bạn có thể sử dụng Máy quét phần mềm độc hại của Astra chỉ với $ 19 / tháng. Ngoài ra, với dịch vụ VAPT (Đánh giá lỗ hổng và Thử nghiệm thâm nhập) của chúng tôi, các kỹ sư của chúng tôi sẽ kiểm tra trang web của bạn kỹ lưỡng và sửa chữa tất cả các lỗ hổng có thể xảy ra.

Tham gia bản demo Astra ngay bây giờ!