WP Time Capsule là một plugin WordPress khá phổ biến khi nói đến sao lưu và dàn dựng WordPress. Nó đã biến các quy trình phức tạp của việc sao lưu và dàn dựng một lần nhấp.

Tuy nhiên, với tính chất mong manh của bảo mật trong các plugin WordPress, việc tiết lộ lỗ hổng bảo mật không hoàn toàn bất ngờ. Chắc chắn, plugin WP Time Capsule cũng không ngoại lệ. Trên thực tế, vào ngày 8 tháng 1, một Lỗ hổng xác thực nghiêm trọng đã được phát hiện trong plugin phổ biến này.

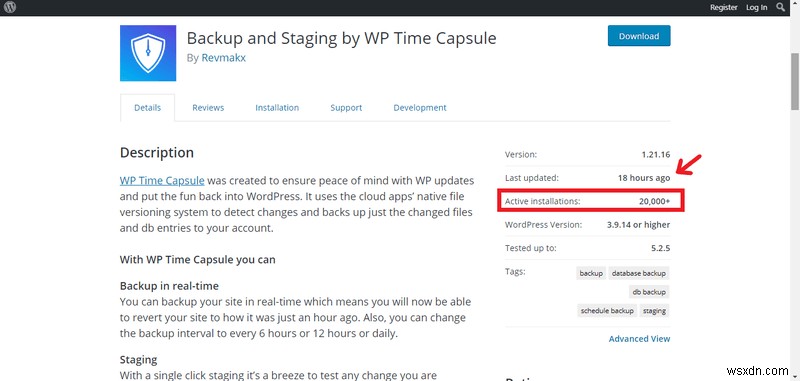

Tiết lộ này đã khiến hơn 20.000 người dùng đang hoạt động của plugin gặp rủi ro. Mặc dù nhóm phát triển plugin đã sửa lỗ hổng bảo mật và phát hành phiên bản vá lỗi 1.21.16 cùng ngày, nhưng bất kỳ ai sử dụng phiên bản lỗi thời đều phải đối mặt với mối đe dọa.

Nếu bạn đang sử dụng bất kỳ phiên bản nào trước 1.21.16, hãy nhanh chóng cập nhật.

Cho đến nay, không có tin tức nào về một vụ khai thác. Tuy nhiên, nếu bạn tiếp tục sử dụng phiên bản dễ bị tấn công, có rất nhiều điều có thể xảy ra.

Với bài đăng trên blog này, chúng tôi sẽ đưa bạn qua những kiến thức cơ bản về Bỏ qua xác thực trong WordPress và trả lời các câu hỏi như - Bỏ qua xác thực là gì và nó ảnh hưởng như thế nào đến trang web của bạn. Chúng tôi cũng sẽ cho phép bạn thực hiện các bản sửa lỗi bảo mật mà bạn có thể triển khai để kiểm tra mối đe dọa.

Chúng ta bắt đầu ở đây.

Bỏ qua xác thực trong WordPress là gì?

Điền vào trang đăng nhập có lẽ là bước đầu tiên bạn thực hiện để có quyền truy cập vào thông tin nội bộ trong một trang web hoặc bất kỳ phần mềm nào khác cho vấn đề đó. Khi ai đó truy cập vào trang web, bảng điều khiển quản trị, tài khoản người dùng, v.v. của bạn mà không có xác thực thích hợp, nó được gọi là “Bỏ qua xác thực”.

OWASP định nghĩa Bỏ qua xác thực như sau,

Nó ảnh hưởng đến trang web của bạn như thế nào?

Tất nhiên, bất kỳ ai truy cập bất hợp pháp vào nội dung trang web của bạn đều xấu. Tuy nhiên, hậu quả của Bỏ qua xác thực có thể có nhiều bất lợi. Tôi liệt kê một số kết quả đã biết trong phân đoạn sau:

- Kẻ tấn công có quyền truy cập quản trị viên có thể thao túng cài đặt trang web của bạn

- Kẻ tấn công có thể khai thác nội dung của trang web hoặc sử dụng sai thông tin bí mật

- Tin tặc có thể tải lên web shell trên trang web của bạn

Có những kết quả kỹ thuật khác, vẫn nằm ngoài phạm vi của bài đăng trên blog này.

Bạn nên làm gì?

Cập nhật.

Như chúng tôi đã đề cập, nhóm phát triển WP Time Capsule đã vá lỗ hổng trong phiên bản cập nhật 1.21.16.

Cập nhật lên phiên bản này là bước thận trọng và hợp lý nhất mà bạn có thể thực hiện.

Bên cạnh việc cập nhật, việc thực hiện các biện pháp phòng ngừa sau sẽ chỉ giúp bạn bảo vệ trang web WordPress của mình hơn nữa:

- Không để lộ giản đồ xác thực của bạn trong tập lệnh trình duyệt web phía máy khách

- Xác thực tất cả thông tin nhập của người dùng ở phía máy chủ

- Thiết lập cơ chế truyền dữ liệu được mã hóa giữa trình duyệt của bạn và máy chủ.

- Cài đặt một plugin để hỗ trợ xác thực lại định kỳ và hết thời gian phiên.

- Gửi tất cả cookie và dữ liệu phiên qua một kênh được mã hóa.

Cuối cùng…

Biết rằng việc sử dụng một plugin dễ bị tấn công trên trang web của bạn là lý do phổ biến nhất khiến bạn bị tấn công. Chúng tôi nhắc tất cả người dùng WP Time Capsule chuyển sang phiên bản an toàn càng nhanh càng tốt.

Ngoài ra, bảo mật trang web của bạn bằng một giải pháp bảo mật chuyên dụng luôn được khuyến nghị.

Nếu bạn có bất kỳ câu hỏi nào cần hỏi, chỉ cần bình luận bên dưới và một người nào đó trong nhóm của chúng tôi sẽ liên hệ.