Gần đây, bạn đã nhận được một bản cập nhật iOS không mong muốn. Tiếp tục, hãy xem. Bây giờ, bạn nên cập nhật iPhone của mình lên iOS 9.3.5 để vá ba lỗ hổng zero-day đang được khai thác tích cực để cho phép những kẻ tấn công có cơ hội đánh chặn và lấy cắp thông tin bí mật từ một loạt các ứng dụng.

Phần mềm gián điệp, có tên là Pegasus, được phát hiện bởi công ty nghiên cứu bảo mật di động Lookout với sự hỗ trợ từ Phòng thí nghiệm Citizen của Đại học Toronto. Họ tin rằng phần mềm gián điệp đã được lưu hành một thời gian, mặc dù chủ yếu được sử dụng để lây nhiễm các mục tiêu có giá trị cao sở hữu thông tin nhạy cảm.

Pegasus Bay lên Miễn phí

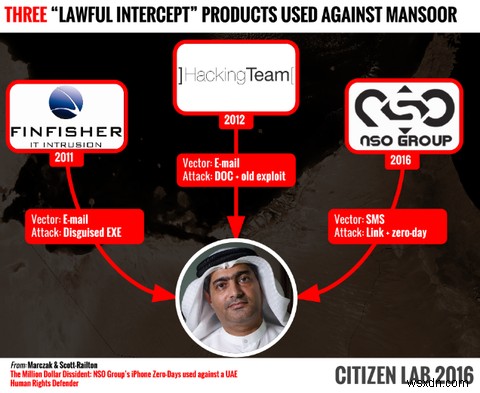

Pegasus được phát hiện khi nhà bảo vệ nhân quyền nổi tiếng, Ahmed Mansoor, nhận được một tin nhắn SMS đáng ngờ hứa hẹn "bí mật mới" về những người bị giam giữ bị tra tấn trong nhà tù của Các Tiểu vương quốc Ả Rập Thống nhất nếu anh ta nhấp vào liên kết được cung cấp. Thay vào đó, Mansoor chuyển tiếp tin nhắn đến Phòng thí nghiệm Citizen để phân tích.

Họ đã phát hiện ra một phần mềm gián điệp đặc biệt tiên tiến được trang bị đặc biệt để giữ được sự xáo trộn nhất có thể, hoàn chỉnh với các hướng dẫn tự hủy. Citizen Lab và Lookout đã đưa ra một tuyên bố mô tả vụ tấn công tiềm năng mang dấu ấn của Nhóm NSO bóng tối nhưng nổi bật, được cho là được thành lập bởi các cựu binh của Đơn vị 8200 của Quân đoàn Tình báo Israel.

Chúng tôi đã nhận ra các liên kết thuộc về một cơ sở hạ tầng khai thác được kết nối với NSO Group, một công ty 'chiến tranh mạng' có trụ sở tại Israel bán Pegasus, một sản phẩm phần mềm gián điệp 'đánh chặn hợp pháp' độc quyền của chính phủ. trong túi của anh ấy, có khả năng sử dụng máy ảnh và micrô của iPhone để theo dõi hoạt động trong vùng lân cận của thiết bị, ghi lại các cuộc gọi WhatsApp và Viber của anh ấy, ghi lại các tin nhắn được gửi trong ứng dụng trò chuyện trên thiết bị di động và theo dõi chuyển động của anh ấy.

Đây được cho là "ví dụ đầu tiên về việc bẻ khóa từ xa iPhone được sử dụng trong tự nhiên như một phần của chiến dịch tấn công có chủ đích", khiến việc phát hiện ra nó vừa hiếm vừa quan trọng. Tập hợp ba lỗ hổng zero-day được gọi chung là Trident và bao gồm:

- CVE-2016-4657 - Truy cập một trang web được tạo thủ công độc hại có thể dẫn đến việc thực thi mã tùy ý.

- CVE-2016-4655 - Một ứng dụng có thể tiết lộ bộ nhớ hạt nhân.

- CVE-2016-4656 - Một ứng dụng có thể thực thi mã tùy ý với các đặc quyền của hạt nhân.

Quyền năng thần thoại của Pegasus

Chúng tôi chỉ biết về sự tồn tại của cái gọi là phần mềm gián điệp Pegasus vì Mansoor đã chuyển tiếp tin nhắn SMS bị nhiễm virus của anh ta tới các nhà nghiên cứu bảo mật ở Toronto. Họ đã cố gắng giải nén và cô lập phần mềm gián điệp trước khi liên kết được gửi đến Mansoor không hoạt động. Vậy nó làm gì?

Nói chung, hầu hết những gì bạn mong đợi một phần mềm gián điệp hiện đại, tiên tiến sẽ làm được. Nó nhắm mục tiêu cụ thể đến điện thoại di động, đánh cắp lịch sử trình duyệt, email, SMS và dữ liệu nhắn tin (bao gồm dữ liệu cho các ứng dụng như iMessage và WhatsApp), cũng như danh sách liên hệ, bản ghi lịch, lịch sử vị trí, v.v.

IPhone có một danh tiếng rất xứng đáng về bảo mật. Do nền tảng iPhone được Apple kiểm soát chặt chẽ, nên các biện pháp khai thác kỹ thuật tinh vi thường được yêu cầu để cho phép cài đặt và vận hành từ xa các công cụ giám sát iPhone. Những cách khai thác này rất hiếm và đắt.

Các nhà nghiên cứu bảo mật đã rất ấn tượng với khả năng phần mềm gián điệp Pegasus vẫn bị xáo trộn trong thời gian dài, với Phó Chủ tịch Nghiên cứu Bảo mật của Lookout, Mike Murray, nói với Motherboard:

Phần mềm NSO Group và cách nó được định cấu hình và chạy, tất cả đều nhằm mục đích không bị phát hiện, [nó] được thiết kế để ẩn và tàng hình.

Nhấn mạnh việc sử dụng nó để chống lại các mục tiêu có giá trị cao, phần mềm gián điệp được thiết kế để ghi lại xung quanh và chụp ảnh, nhưng chỉ khi màn hình tắt. Pegasus cũng có một số cơ chế tự hủy nhất định có thể được kích hoạt trong một số trường hợp nhất định.

Pegasus tận dụng lợi thế của cách các thiết bị di động tích hợp trong cuộc sống của chúng ta và sự kết hợp của các tính năng chỉ có trên thiết bị di động - luôn được kết nối (WiFi, 3G / 4G), liên lạc thoại, camera, email, nhắn tin, GPS, mật khẩu và danh sách liên hệ. Do mô-đun chức năng của nó, độ rộng của truyền thông và dữ liệu người dùng mà nó giám sát, và các phương pháp phù hợp mà nó đưa vào các ứng dụng khác để tách dữ liệu từ chúng, cho đến nay, Pegasus là cuộc tấn công do tư nhân phát triển tinh vi nhất mà Lookout đã gặp phải trên một điểm cuối di động.

"Đánh chặn hợp pháp"

NSO Group, các nhà phát triển của Pegasus, đã cấp phép phần mềm gián điệp cho Panama và Mexico, theo dữ liệu được thu thập bởi nhóm hoạt động Privacy International. Theo báo cáo tại địa phương, chính phủ Panama đã trả 8 triệu đô la cho Pegasus. Chúng tôi cũng có thể chắc chắn thêm Các Tiểu vương quốc Ả Rập Thống nhất vào danh sách đó, vì họ đã liên quan trực tiếp đến cuộc triển lãm này.

Công nghệ "đánh chặn hợp pháp" không có gì mới và nhiều quốc gia đã áp dụng luật pháp nghiêm ngặt để đảm bảo những công nghệ này không bị lạm dụng. Thật không may, chúng tôi biết rằng điều này không phải luôn luôn như vậy. Ngay cả trường hợp duy nhất của Ahmed Mansoor cũng làm nổi bật các vấn đề xung quanh phần mềm gián điệp mạnh mẽ như vậy, đây là công cụ "đánh chặn hợp pháp" thứ ba được sử dụng để thu thập thông tin có lẽ sẽ được sử dụng để chống lại anh ta.

Nó có ý nghĩa gì đối với tôi?

Nếu bạn đã cập nhật iPhone của mình, bạn sẽ ổn thôi. Tương tác nhiều nhất mà phần lớn dân số sở hữu iPhone sẽ có với Pegasus là phát hiện ra bản cập nhật quan trọng do Apple phát hành và cài đặt nó. Như blog Errata Security nói:

Tôi cho rằng nó là mới đối với những người bên ngoài cộng đồng cybersec, nhưng đối với những người trong chúng ta, nó không có giá trị đặc biệt. Nó chỉ là phần mềm độc hại của chính phủ nhiều hơn sau khi các nhà hoạt động. Nó chỉ là một tập hợp [zero-days] nữa.

Trong trường hợp này, có một sự khác biệt nhỏ. Trong khi phần lớn các lỗ hổng zero-day thường được phát hiện bởi các nhà nghiên cứu bảo mật hoặc bởi chính công ty, thì đây là một lỗ hổng đang được khai thác tích cực để lấy cắp thông tin riêng tư và có khả năng nhạy cảm cao, có thể khiến mọi người gặp nguy hiểm ngay lập tức.

Ngoài ra, bối cảnh phát triển của Pegasus khiến việc khám phá và sử dụng nó trở nên thú vị hơn bình thường một chút:một công cụ phần mềm gián điệp tiềm ẩn nguy hiểm được phát triển ở một quốc gia dân chủ, Israel, được bán cho những nước có chế độ đàn áp, chẳng hạn như UAE. Mặc dù công cụ này được phát triển hợp pháp như một công cụ "đánh chặn hợp pháp", trường hợp này minh họa cách phần mềm gián điệp được sử dụng một cách hoang dã. NSO Group hoạt động theo luật và theo cách nói của họ, chỉ muốn "giúp thế giới trở thành một nơi an toàn hơn, bằng cách cung cấp cho các chính phủ có thẩm quyền công nghệ giúp họ chống lại khủng bố và tội phạm."

Dù có thể, nó vẫn đang được sử dụng để chống lại một nhà bất đồng chính kiến, bảo vệ nhân quyền ở một quốc gia được coi là có quan điểm khá mù mờ về những hành động như vậy, thay vì bác bỏ lập trường chính thức của họ rằng "sản phẩm của họ chỉ có thể được sử dụng để ngăn chặn và điều tra của tội ác. " Tất nhiên, các hành động của Mansoor trong UAE phần lớn dẫn đến hoạt động tội phạm (trong phạm vi quyền hạn của họ).

Đã tìm thấy lỗi trong OS X và Safari

Apple đã âm thầm đưa ra các bản vá quan trọng cho nền tảng máy tính để bàn, OS X và trình duyệt chính của họ, Safari, sau khi xuất hiện lỗ hổng Trident zero-day cũng sẽ ảnh hưởng đến các dịch vụ đó. Không có gì đáng ngạc nhiên khi số lượng mã được chia sẻ giữa các nền tảng đó, do đó, khi một lỗ hổng được tìm thấy ở một nền tảng, nó có khả năng ảnh hưởng đến nền tảng kia.

Bạn có thể tìm thấy các bản vá cho El Capitan và Yosemite tại đây và bản vá cho Safari có thể tìm thấy tại đây. Các bản vá này có thể được tải xuống và cài đặt thông qua cơ chế cập nhật tiêu chuẩn và chúng tôi thực sự khuyên bạn nên làm điều đó.

Bảo mật ... Cho đến Lần tiếp theo

Thiết bị Apple của bạn sẽ an toàn nếu bạn đã cập nhật. Nếu bạn vẫn không chắc chắn, hãy tải xuống Ứng dụng Bảo mật Lookout và quét hệ thống của bạn. Nếu nó tìm thấy thứ gì đó, bạn sẽ cần cài đặt một bản vá. Những người dùng không muốn vá (ví dụ:nếu bạn đã jailbreak) có thể xem xét hướng dẫn này. ( Tuyên bố từ chối trách nhiệm:Tôi chưa làm điều này và điều này không được MakeUseOf liên kết hoặc phê duyệt hoặc xác nhận theo bất kỳ cách nào. )

Các lỗ hổng Zero-day được phát hiện mọi lúc và được vá mà không cần sự đồng ý của các nhà nghiên cứu bảo mật hoặc những người mà họ có thể ảnh hưởng. Tuy nhiên, người dùng iPhone nên thực sự lưu tâm - người dùng Android sẵn sàng tiếp cận bất kỳ hacker cũ nào có lòng tự tin và sức mạnh chết người để xem một số video trên YouTube.

iPhone vẫn chỉ được khai thác bởi các quốc gia-nhà nước. Nó vẫn là điện thoại an toàn nhất hiện có đối với đa số người tiêu dùng, mặc dù có rất nhiều lỗ hổng zero-day xuất hiện trên tin tức. Việc khai thác Zero-day sẽ luôn được thăm dò và phơi bày. Apple cung cấp tối đa 200.000 đô la cho chương trình tiền thưởng lỗi của họ và năm ngoái, nhà môi giới phần mềm Zerodium đã đề nghị 1 triệu đô la cho việc khai thác cấp cho những kẻ tấn công quyền truy cập vào iPhone. Bạn thấy vấn đề.

Bạn và dữ liệu của bạn sẽ ổn. Nhưng đây sẽ không phải là trường hợp cuối cùng phần mềm gián điệp nhắm mục tiêu vào các nhà hoạt động hoặc nhà báo.

Bạn đã cập nhật iPhone của mình chưa? Bạn có nghĩ rằng các tổ chức quốc gia-nhà nước nên có trách nhiệm hơn với việc bán phần mềm gián điệp và phần mềm độc hại được "vũ khí hóa" của họ không? Hãy cho chúng tôi biết suy nghĩ của bạn dưới đây!