Các nhà nghiên cứu bảo mật của chúng tôi gần đây đã phát hiện ra một chiến dịch tấn công đang diễn ra nhằm mục đích lây nhiễm hàng nghìn trang web OpenCart bằng cách gửi email về Cơ sở dữ liệu OpenCart bị tấn công và lấy cắp thông tin nhạy cảm của người dùng. Chiến dịch đang diễn ra tận dụng các lỗ hổng SQLi có trong các mô-đun OpenCart cũng như các tiện ích mở rộng chưa được vá được cài đặt trên trang web đó để cuối cùng khai thác lỗ hổng và đánh cắp cơ sở dữ liệu khách hàng.

Trong chiến dịch này, các tác nhân đe dọa cũng gửi email tới chủ sở hữu trang web để thông báo về việc cơ sở dữ liệu của họ bị tấn công và cũng cung cấp các dịch vụ để sửa các lỗ hổng đó.

Nhóm nghiên cứu của chúng tôi do Ananda dẫn đầu đã theo dõi chiến dịch này từ đầu tháng 8 - chiến dịch này đã xâm nhập vào nhiều trang thương mại điện tử chạy trên nền tảng OpenCart. Tuy nhiên, trong tuần này, chúng tôi đã thấy hoạt động chiến dịch này tăng vọt và chủ sở hữu trang OpenCart cũng phàn nàn về việc cơ sở dữ liệu của họ đang bị tấn công.

Làm cách nào để tin tặc truy cập vào cơ sở dữ liệu OpenCart của bạn?

Các công cụ được sử dụng:

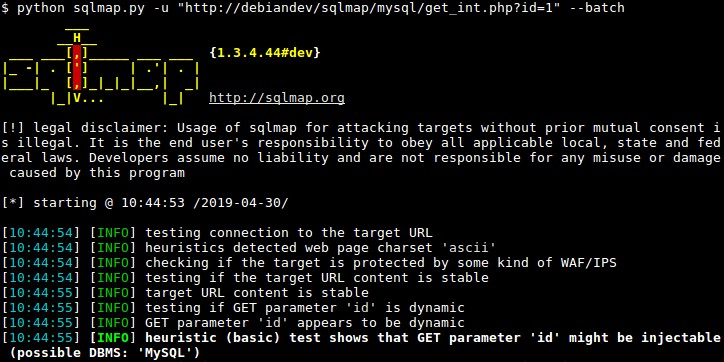

Trong quá trình phân tích chiến dịch đang diễn ra này, các nhà nghiên cứu của chúng tôi đã quan sát thấy rằng những kẻ tấn công đang sử dụng công cụ SQLmap để xác định các vấn đề bảo mật và cấu hình sai có trong nền tảng thương mại điện tử.

SQLmap là một công cụ quét lỗ hổng tự động xác định các tham số đầu vào và cố gắng đưa các truy vấn vào các trường đầu vào. Mặc dù công cụ này rất hữu ích cho những người kiểm tra và chuyên gia bảo mật để biết những điểm yếu trong hệ thống và vá chúng, nhưng những kẻ tấn công đang tích cực sử dụng chúng theo một cách khác.

Lỗ hổng được khai thác:Lỗ hổng trong SQL Injection trong PreOrder bởi mô-đun iSenseLab

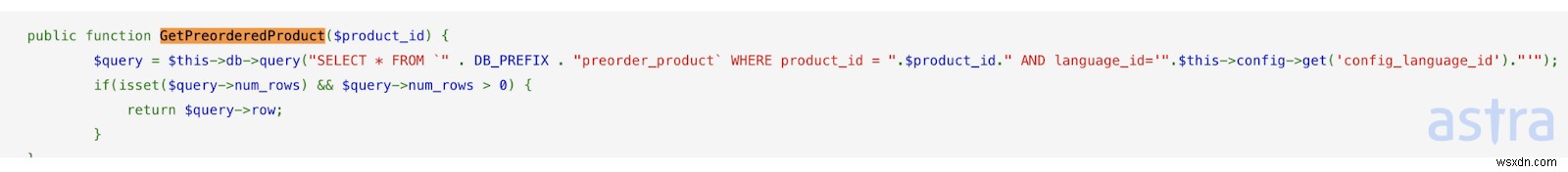

Vì nó là một SQLi trong trang web OpenCart, các nhà nghiên cứu của chúng tôi nghĩ rằng điều này cũng có thể ảnh hưởng đến chủ đề của trang web hoặc một số mô-đun dễ bị tấn công. Sau khi điều tra thêm, người ta thấy rằng tiện ích mở rộng OpenCart PreOrder by iSenseLab được sử dụng rộng rãi có lỗ hổng bảo mật đã bị tin tặc khai thác để truy cập trái phép vào cơ sở dữ liệu của trang web.

The Đặt hàng trước Mô-đun cho phép người dùng của bạn đặt hàng các sản phẩm hiện đã hết hàng bằng cách thay thế nút Thêm vào giỏ hàng bằng Đặt hàng trước. Mô-đun này cho phép khách hàng của bạn dễ dàng sử dụng chức năng đặt hàng trước của OpenCart và lưu ý rằng họ đang đặt hàng trước sản phẩm cụ thể.

Tin tặc đang khai thác các phiên bản cũ hơn của tiện ích mở rộng PreOrder chưa được triển khai xác thực cho chức năng công khai GetPreorderedProduct($product_id) . Điều này gây ra sự cố SQLi cho các trang web.

Các nhà nghiên cứu của chúng tôi có thể tìm thấy lỗ hổng SQLi trong phiên bản 2.9.3 của mô-đun PreOrder. Có khả năng các phiên bản trước của mô-đun này cũng dễ bị SQLi tấn công (chúng tôi chưa xác minh các phiên bản trước đó). Chúng tôi khuyên bạn nên cập nhật plugin lên phiên bản 2.9.6 mới nhất - OpenCart 2.0.x lên 2.3.x mà chúng tôi đã xác minh và nhận thấy không dễ bị tấn công

Tin tặc đã gửi email đến một trong những chủ sở hữu trang OpenCart:

Sau khi khai thác thành công lỗ hổng này, tin tặc đang lấy cơ sở dữ liệu của trang web và gửi email cho nạn nhân tuyên bố rằng họ đã tấn công trang web của họ, đồng thời đính kèm ảnh chụp màn hình của cơ sở dữ liệu bị đánh cắp làm bằng chứng.

Hi

I found a vulnerability on your website and this vulnerability allows me easily access your database.

- If vulnerability is ignored:

The contents of your database are very easy for hackers to know.

. Your website will be planted with backdoor scripts by hackers, so hackers can enter at any time without having to go through the login page.

Client and admin data from your website will be stolen, changed, and deleted by hacker.

Client data can be misused, because usually clients use the same password on other accounts or websites.

If your client knows, chances are your client will not visit your website because they feel unsafe filling out forms or transacting on your website.

I will help you fix. By sending a report in the form of a 15-17 page document,

depending on the vulnerability on your website.

- The report I will send is about:

1. location of vulnerability

2. how to fix it

3. how to prevent vulnerability

4. How to Strengthen Website Security.

Are you interested?

I attach the results of the vulnerability that I found, that is, the contents

of your database which are very easy to know.

Greetings"

Phát hiện và Giảm nhẹ

Chiến dịch tấn công này nhắm mục tiêu đến các trang web và mô-đun OpenCart sử dụng internet. Để kiểm tra xem trang web / cửa hàng của bạn có bị nhiễm hay không, Astra Security cung cấp tường lửa ứng dụng và kiểm tra bảo mật để phát hiện các hành vi lây nhiễm / tấn công và cũng đưa ra các đề xuất để khắc phục những sự cố lây nhiễm đó bao gồm cả việc chặn công cụ tự động SQLmap để trang web của bạn luôn an toàn chống lại những nỗ lực hack như vậy.

Ngoài ra, chúng tôi khuyên bạn không nên để các máy chủ cơ sở dữ liệu tiếp xúc với internet. Thay vào đó, chúng cần được người dùng cụ thể trong tổ chức truy cập thông qua các chính sách phân đoạn và truy cập danh sách trắng. Chúng tôi khuyên bạn nên bật tính năng đăng nhập để theo dõi và cảnh báo về những nỗ lực đăng nhập đáng ngờ, không mong muốn hoặc định kỳ (tính năng này được bao gồm trong dịch vụ Firewall của Astra Security).

Bạn cũng nên cập nhật thường xuyên các tiện ích mở rộng / mô-đun, chủ đề, plugin được cài đặt trên trang web của bạn với phiên bản mới nhất. Điều này sẽ đảm bảo các lỗ hổng bảo mật như vậy được vá trong các tiện ích mở rộng đó và trang web của bạn an toàn hơn.