Năm 2017 là năm của tin tặc. Từ hệ thống quản lý nội dung, cổng thương mại điện tử, vi phạm dữ liệu đến các trang web bị tấn công của các tổ chức tài chính, tội phạm mạng đang gia tăng mỗi năm. Năm 2017 đã chứng kiến các cuộc tấn công mạng đáng kinh ngạc như vụ đánh cắp dữ liệu tài chính lớn trong Vụ vi phạm dữ liệu Equifax, Cuộc tấn công mạng WannaCry, cuộc tấn công ransomware chết người nhất năm 2017, cuộc tấn công Petya Ransomware và một số vụ vi phạm dữ liệu yahoo khét tiếng.

Các trang web thường bị tấn công như thế nào?

Google gần đây đã lưu ý rằng họ đã chứng kiến sự gia tăng 32% về số lượng các trang web bị tấn công. Các cách trang web bị tấn công phổ biến nhất là:

- Cập nhật bảo mật bị bỏ lỡ :Việc bỏ lỡ các bản vá bảo mật và bản cập nhật khiến phần mềm dễ bị tấn công. Bạn cần đảm bảo rằng phần mềm máy chủ web, CMS, plugin và các phần mềm thiết yếu khác đều được thiết lập để cập nhật tự động.

- Mật khẩu yếu :Thông tin đăng nhập tài khoản bị xâm phạm là một trong những nguyên nhân tràn lan nhất của các trang web bị tấn công. Người dùng thường không tuân thủ các quy tắc mật khẩu mạnh hoặc sử dụng cùng một mật khẩu cho nhiều tài khoản dẫn đến tài khoản bị xâm phạm. Tin tặc có thể đoán mật khẩu của bạn thông qua các lần đoán ngẫu nhiên hoặc thử các biến thể khác nhau.

- Rò rỉ dữ liệu :Khi bị xử lý sai hoặc tải lên không đúng cách, dữ liệu có thể có sẵn như một phần của rò rỉ. Một phương pháp có tên "Dorking" có thể sử dụng các công cụ tìm kiếm phổ biến để tìm dữ liệu bị xâm phạm.

- Chủ đề và plugin không an toàn:A Kẻ gian thường thêm mã độc vào các phiên bản miễn phí của các plugin hoặc chủ đề trả phí. Do đó, mặc dù điều quan trọng là phải đảm bảo các plugin và chủ đề được vá lỗi, nhưng điều cần thiết là phải xóa các chủ đề hoặc plugin không còn được các nhà phát triển duy trì. Hơn nữa, hãy cảnh giác với việc sử dụng các plugin miễn phí hoặc những plugin có sẵn trên một trang web lạ.

Tin tặc có thể làm gì với các trang web bị tấn công

Nhưng một khi thông tin bị xâm phạm, hacker có thể làm gì với dữ liệu này? Mặc dù có nhiều suy đoán về điều này, nhưng việc tìm hiểu kỹ về hành động sau khi hack của kẻ tấn công có thể giúp bạn giảm thiểu thiệt hại do các cuộc tấn công mạng tiềm ẩn trong tương lai.

Danh sách kiểm tra sau vi phạm của tin tặc có thể chứa các hành động sau:

-

Hình thành khoảng không quảng cáo dữ liệu bị đánh cắp

Sau khi vi phạm, tin tặc hình thành một kho thông tin tài chính như chi tiết thẻ tín dụng, thông tin xác thực, thông tin cá nhân như tên, địa chỉ và số điện thoại.

-

Bán thông tin

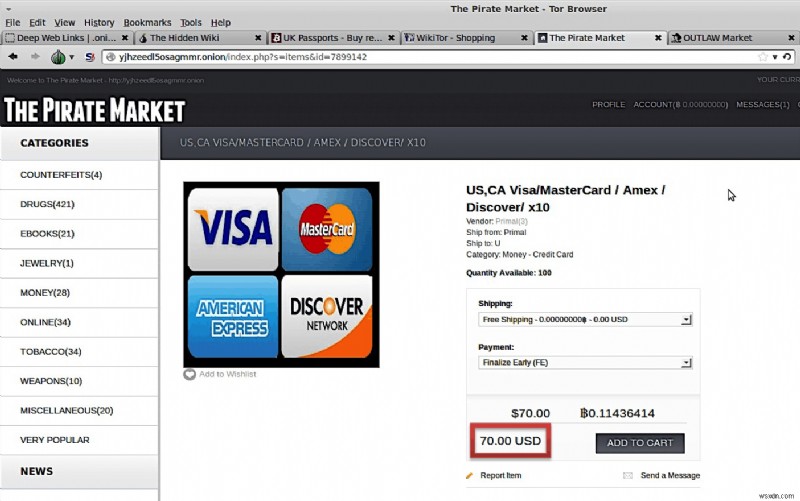

Thông tin cá nhân như tên, thông tin xác thực, địa chỉ và số điện thoại được tin tặc bán hàng loạt. Quartz ước tính rằng một tập hợp đầy đủ thông tin cá nhân của ai đó bao gồm số nhận dạng, địa chỉ, ngày sinh và có thể cả thông tin thẻ tín dụng có thể có giá từ 1 đô la đến 450 đô la trên thị trường chợ đen.

Lọc ra những thứ tốt

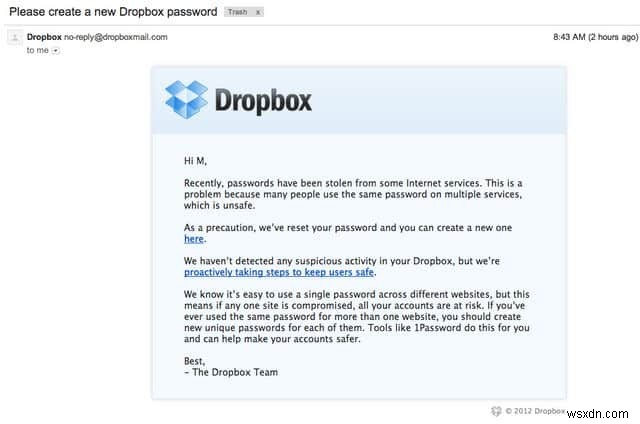

Sau khi tạo một kho của tất cả các tài khoản xác thực bị vi phạm, tin tặc sẽ tìm kiếm những tài khoản sinh lợi nhất có thể được bán với giá trị cao hơn những tài khoản còn lại. Thông tin như địa chỉ của chính phủ và quân đội là vô cùng quý giá. Thông tin có giá trị khác sẽ bao gồm địa chỉ email của công ty và mật khẩu của các tập đoàn lớn. Một hacker có thể bán những thông tin xác thực này cho những người khác trên dark web với giá cao hơn nhiều. Hơn nữa, hack từ một trang web có thể dẫn đến vi phạm thông tin trên trang khác. Ví dụ:khi Dropbox bị vi phạm vào năm 2012, nó đã xảy ra như vậy bằng cách sử dụng thông tin đăng nhập bị đánh cắp trong vụ vi phạm dữ liệu Linkedin, cùng năm đó. Người dùng thường sử dụng lại cùng một mật khẩu cho nhiều tài khoản và đây là điều mà tin tặc thường khai thác.

Bán thẻ

Tin tặc thường bán thông tin tài chính như số thẻ tín dụng theo gói cho những cá nhân có kiến thức phù hợp trong nhóm mười hoặc một trăm. Thông tin này thường được bán cho một “nhà môi giới”, người này sau đó bán chúng cho một “chủ thẻ” mà không bị phát hiện. Những “chủ thẻ” này có thể sử dụng thông tin thẻ tín dụng bị đánh cắp để mua thẻ quà tặng cho các cửa hàng hoặc cho Amazon.com, sau đó sử dụng các thẻ đó để mua các mặt hàng thực.

Đổi lại, thẻ quà tặng được sử dụng để mua hàng hóa có giá trị cao như đồ điện tử, khiến các công ty khó truy tìm. Vào thời điểm công ty phát hiện ra gian lận và thẻ bị khóa, tên tội phạm đang sở hữu hàng hóa đã mua. Các gói này sau đó thường được vận chuyển thông qua một trò lừa đảo tái vận chuyển. Sử dụng các kênh hợp pháp như danh sách việc làm Craigslist, những cá nhân không nghi ngờ được tuyển dụng làm Mules (người giao hàng lại). Sau đó, hàng hóa thường được vận chuyển ra nước ngoài hoặc trực tiếp đến người mua hàng hóa từ trang web đấu giá mà kẻ lừa đảo đã đăng hàng hóa.

Giảm giá hàng loạt

Tin tặc sẽ thu thập thông tin xác thực và bán hàng loạt với giá chiết khấu. Post-breach, the hacked company would take necessary measures to repair the damage and change credentials making most of the credentials worthless. Hence, the hacker benefits from a bulk sale at discounts.

Also, check our video on Simple WordPress Security Tips to Follow in 2018.

Download our Secure Coding Practices Checklist for Developers to reduce the chances of getting hacked.

Worried about your website’s safety in light of rampant online vulnerabilities? Contact Astra’s Web Security Suite to know more for further protection.