' }; $('[data-toggle="tooltip-published"]').tooltip({ ...tooltipConfig, container:'.js-tooltip' }); $('[data-toggle="tooltip-published-expert"]').tooltip({ ...tooltipConfig, container:'.js-tooltip-expert' }); $(document).on('click', '[data-close-tooltip]', function () { $(this).closest('.tooltip').tooltip('hide'); });});

Định nghĩa Botnet:Botnet là gì?

Botnet là một nhóm máy tính được liên kết với nhau bằng phần mềm độc hại và được điều khiển bởi người tạo botnet, được gọi là người chăn nuôi bot . Những kẻ chăn bot lây nhiễm vào máy tính để hình thành các mạng botnet mà chúng điều khiển theo nhóm để bắt đầu các cuộc tấn công mạng trên diện rộng, gửi thư rác và thực hiện các chiến dịch lừa đảo.

Ý nghĩa của botnet là “romạng bot hoạt động” và các máy tính trong mạng botnet được gọi là bot hoặc máy tính zombie . Một số botnet bao gồm hàng trăm hoặc thậm chí hàng nghìn máy tính , khiến chúng trở thành một trong những mối đe dọa trực tuyến lớn nhất hiện nay.

Botnet hoạt động như thế nào?

Mọi thiết bị trong mạng botnet đều được liên kết qua internet với người quản lý bot , kẻ điều khiển tất cả các máy tính và sử dụng chúng để thực hiện nhiều tội phạm mạng. Hầu hết mọi thiết bị kết nối Internet đều có thể trở thành một phần của mạng botnet, từ máy tính và bộ định tuyến đến các thiết bị IoT (Internet of Things) thông minh như TV và máy điều nhiệt — mạng botnet Mirai 2016 chủ yếu ảnh hưởng đến các thiết bị IoT.

Cách tạo mạng botnet

Để tạo và sử dụng mạng botnet, tin tặc cần hoàn thành cuộc tấn công ba giai đoạn :lây nhiễm vào thiết bị của nạn nhân, phát triển mạng botnet và cuối cùng là kích hoạt mạng botnet.

-

Lây nhiễm cho nạn nhân: Kẻ chăn bot phải đưa phần mềm độc hại botnet của chúng vào máy tính của nạn nhân. Việc tải xuống và cài đặt botnet thường được thực hiện thông qua phần mềm độc hại hoặc bằng các thủ thuật kỹ thuật xã hội.

Tin tặc có thể lây nhiễm cho nạn nhân thông qua phần mềm độc hại Trojan (được ngụy trang dưới dạng thứ gì đó vô hại), bằng cách lây nhiễm vào các trang web bằng quảng cáo quảng cáo độc hại có thể tấn công khách truy cập, bằng cách khai thác các lỗ hổng bảo mật hoặc bằng các cuộc tấn công lừa đảo nhằm lừa nạn nhân cài đặt phần mềm độc hại.

-

Phát triển mạng botnet: Các máy tính zombie trong mạng botnet có thể được người chăn bot sử dụng để lây nhiễm các thiết bị khác. Một số phần mềm độc hại botnet có thể tự động phát tán bằng cách quét mạng để tìm các thiết bị dễ bị tấn công và lây nhiễm chúng khi được tìm thấy.

Kỹ thuật này đặc biệt mạnh mẽ khi người chăn bot sử dụng lỗ hổng zero-day mà chưa thể khắc phục được.

-

Kích hoạt mạng botnet: Khi mạng botnet mới đã đạt đến kích thước đủ, kẻ chăn nuôi bot có thể sử dụng sức mạnh tổng hợp của tất cả các thiết bị bị nhiễm cho bất kỳ mục đích nào, từ các cuộc tấn công DDoS tàn khốc đến khai thác tiền điện tử.

Ba giai đoạn tạo và sử dụng botnet:lây nhiễm, mở rộng, tấn công.

Botnet có thể làm được những gì?

Sau khi lây nhiễm vào máy tính hoặc thiết bị khác, tin tặc có được quyền truy cập cấp quản trị viên vào hệ điều hành (OS) và các tệp của máy tính đó. Họ có thể sử dụng quyền truy cập này để lấy cắp dữ liệu từ máy tính, theo dõi khi sử dụng hoặc kiểm soát hành động của máy tính.

Đây là những gì người chăn nuôi bot kiểm soát botnet có thể làm với máy tính xác sống:

-

Đọc/ghi dữ liệu hệ thống: Tin tặc không chỉ có thể đọc dữ liệu cấp hệ thống trên máy tính zombie mà còn có thể thay đổi và ghi dữ liệu mới.

-

Thu thập dữ liệu cá nhân: Người chăn bot có thể sàng lọc các tập tin trên máy tính xác sống và thu thập dữ liệu cá nhân nhạy cảm, bao gồm mật khẩu và thông tin tài chính.

-

Theo dõi nạn nhân: Với quyền truy cập cấp hệ thống, người chăn bot có thể biết người sử dụng máy tính xác sống đang làm gì.

-

Gửi dữ liệu: Nhiều botnet được sử dụng trong các chiến dịch gửi email hàng loạt, chẳng hạn như các botnet spam chuyên phát tán các email spam. Người chăn bot có thể khiến máy tính zombie gửi email, tệp, tin nhắn và các loại dữ liệu khác.

-

Cài đặt ứng dụng: Botnet có thể là giai đoạn đầu tiên của một cuộc tấn công phần mềm độc hại lớn hơn. Với quyền truy cập vào rất nhiều máy tính, những kẻ chăn nuôi bot có thể dễ dàng lây nhiễm phần mềm tống tiền, phần mềm gián điệp, phần mềm quảng cáo và các loại phần mềm độc hại khác vào tất cả các máy tính trong mạng của chúng.

-

Lây nhiễm vào các thiết bị khác: Máy tính zombie có thể quét các mạng mà chúng đang truy cập để tìm kiếm nạn nhân tiềm năng lây nhiễm. Kỹ thuật này đặc biệt hiệu quả khi phần mềm độc hại botnet lây lan qua các lỗ hổng an ninh mạng.

Đó là lý do tại sao các công cụ an ninh mạng là biện pháp bảo vệ tuyệt vời chống lại botnet. Avast One giám sát thiết bị của bạn 24/7 để phát hiện mọi dấu hiệu của phần mềm độc hại, ngăn chặn các cuộc tấn công trước chúng xảy ra.

Tin tặc kiểm soát botnet của họ như thế nào?

Hầu hết các botnet đều có một trong hai dạng:một mạng botnet tập trung với giao tiếp trực tiếp từ người chăn bot đến từng máy tính zombie và một hệ thống phi tập trung có nhiều liên kết giữa tất cả các thiết bị bị nhiễm.

-

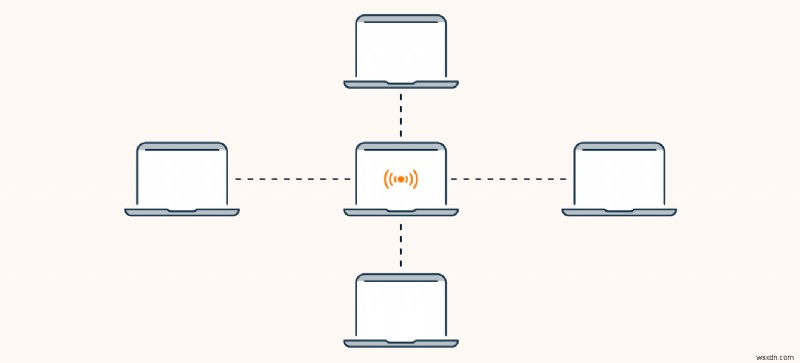

Tập trung:mô hình máy khách-máy chủ

Các botnet tập trung sử dụng cấu trúc máy khách-máy chủ của kiến trúc mạng truyền thống để liên lạc với các thiết bị trong mạng botnet từ máy chủ ra lệnh và điều khiển (C&C). Đó là một hệ thống hiệu quả nhưng có một điểm yếu rõ ràng – máy chủ C&C rất dễ bị tìm thấy và vô hiệu hóa.

Sau khi máy chủ C&C bị gỡ xuống, người chăn bot sẽ không thể liên lạc với mạng botnet của họ nữa.

Mô hình botnet máy khách-máy chủ tập trung.

Mô hình botnet máy khách-máy chủ tập trung. -

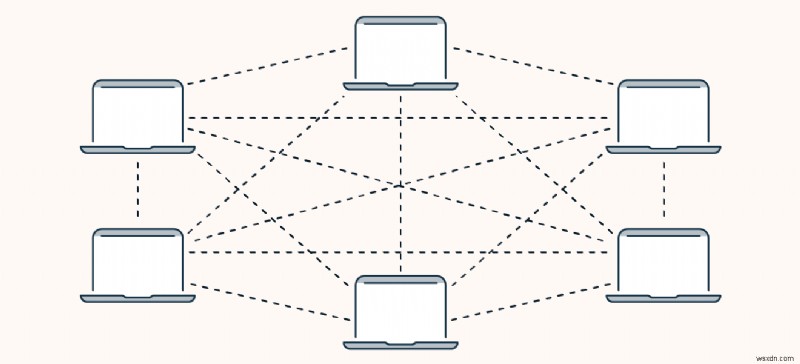

Phi tập trung:mô hình ngang hàng

Các mô hình botnet ngang hàng tiên tiến hơn, đã từ bỏ mô hình máy khách-máy chủ để chuyển sang cấu trúc ngang hàng (P2P) với giao tiếp trải rộng trên toàn bộ mạng. Mỗi thiết bị bị nhiễm có thể liên lạc với những thiết bị khác, loại bỏ sự cần thiết của một máy chủ C&C duy nhất (và dễ bị tấn công).

So với các botnet máy khách-máy chủ, các botnet P2P khó bị phá vỡ hơn nhiều.

Mô hình botnet ngang hàng phi tập trung (P2P).

Mô hình botnet ngang hàng phi tập trung (P2P).

Botnet có thể làm được những gì?

-

Khởi động các cuộc tấn công DDoS: Trong một cuộc tấn công từ chối dịch vụ phân tán (DDoS), kẻ chăn bot khiến tất cả các máy tính trong mạng botnet làm choáng ngợp một máy chủ có lưu lượng truy cập đồng thời và liên tục. Điều này có thể nhanh chóng đóng cửa các trang web và thậm chí toàn bộ doanh nghiệp. Một cuộc tấn công DDoS năm 2019 đã khiến Wikipedia ngừng hoạt động ở một số quốc gia trên thế giới.

-

Tiến hành các chiến dịch spam và lừa đảo: Botnet thường được sử dụng trong các chiến dịch gửi thư hàng loạt vì chúng có thể gửi vô số email cùng một lúc. Các mạng botnet spam sẽ gửi một lượng lớn thư rác, nhưng những mạng khác có thể là các cuộc tấn công lừa đảo và các trò lừa đảo khác.

-

Khai thác tiền điện tử: Khi tiền điện tử trở nên phổ biến hơn, những người chăn nuôi bot ngày càng sử dụng mạng botnet của họ làm công cụ khai thác. Đó là hoạt động tấn công tiền điện tử trên quy mô lớn và tất cả số tiền thu được sẽ quay trở lại người chăn nuôi bot.

-

Theo dõi nạn nhân và đánh cắp thông tin cá nhân: Không phải tất cả các botnet đều được huy động để tấn công người khác. Một số kẻ chăn nuôi bot để mạng botnet của họ ở trạng thái không hoạt động và sử dụng chúng để theo dõi nạn nhân cũng như đánh cắp dữ liệu cá nhân nhạy cảm — bao gồm thông tin xác thực đăng nhập và thông tin tài chính.

-

Lây nhiễm nhiều phần mềm độc hại hơn cho nạn nhân: Botnet là một nhóm mục tiêu được tạo sẵn cho các cuộc tấn công bằng phần mềm độc hại có hại hơn, chẳng hạn như phần mềm tống tiền. Với mạng botnet sẵn có, người chăn bot có thể dễ dàng triển khai phần mềm ransomware trên các máy tính bị nhiễm.

-

Tạo doanh thu quảng cáo gian lận: Trong một trò lừa đảo phổ biến, những kẻ chăn nuôi bot có thể thuê không gian quảng cáo trên một trang web, sau đó điều phối mạng botnet của họ để “nhấp chuột” vào quảng cáo hàng loạt. Mỗi cú nhấp chuột sẽ chuyển thành một khoản thanh toán cho người chăn nuôi bot.

Những loại thiết bị nào có thể được đưa vào mạng botnet?

Bất kỳ thiết bị kết nối internet nào cũng có khả năng được đưa vào mạng botnet, miễn là người chăn nuôi bot có thể lây nhiễm phần mềm độc hại botnet vào thiết bị đó. Máy tính, máy tính xách tay, điện thoại thông minh, máy chơi game và thậm chí cả thiết bị thông minh đều có thể bị đưa vào mạng botnet.

Thiết bị thông minh là mục tiêu hấp dẫn của những kẻ chăn nuôi bot , bởi vì bảo mật yếu là một trong những rủi ro chính trong Internet of Things. Nhiều nhà sản xuất không bảo vệ thiết bị thông minh của họ bằng các biện pháp an ninh mạng mạnh mẽ như điện thoại thông minh và máy tính. Và nhiều chủ sở hữu thiết bị thông minh không bao giờ thay đổi mật khẩu của họ từ mật khẩu mặc định ban đầu.

Tin tặc có thể khai thác những điểm yếu bảo mật này để cài đặt phần mềm độc hại botnet trên các thiết bị trong ngôi nhà thông minh. Đặt ưu tiên bảo mật botnet khi xây dựng ngôi nhà thông minh của riêng bạn hoặc mua thiết bị thông minh.

Ví dụ về botnet

Botnet là kẻ đứng sau một số cuộc tấn công mạng có sức tàn phá lớn nhất trong những năm gần đây. Dưới đây là cái nhìn sâu hơn về một số botnet khét tiếng nhất.

Conficker

Conficker

Với hơn 10,5 triệu thiết bị được kiểm soát ở đỉnh cao vào năm 2008, mạng botnet Conficker vẫn một trong những mạng botnet lớn nhất từng được tạo ra . Một loại sâu máy tính của mạng botnet, Conficker lây lan với tốc độ chưa từng thấy.

Khi đã tiếp cận được các mạng lưới chính phủ trên khắp châu Âu, Conficker đã gây ra thiệt hại hàng triệu đô la và sẵn sàng tàn phá toàn cầu. Nhưng may mắn thay, botnet này chưa bao giờ được sử dụng trong cuộc tấn công DDoS. Hiện nay người ta tin rằng nó tồn tại trên khoảng 500.000 máy tính trên khắp thế giới.

Gameover Zeus

Gameover Zeus

Là một mạng botnet P2P được mã hóa có nguồn gốc từ họ phần mềm độc hại ZeuS, Gameover ZeuS nổi tiếng được sử dụng để đánh cắp thông tin đăng nhập ngân hàng từ hàng triệu nạn nhân. Vào thời điểm nó bị tháo dỡ, Gameover Zeus được cho là đã gây thiệt hại hơn 100 triệu USD .

Vào năm 2013, mạng botnet Gameover Zeus đã được sử dụng để lây nhiễm ransomware CryptoLocker cho nạn nhân. Cuộc tấn công ransomware tàn khốc đã tống tiền các nạn nhân hàng triệu đô la bitcoin trước khi mạng botnet Gameover ZeuS bị đóng cửa vào năm 2014 bởi Chiến dịch Tovar, một lực lượng đặc nhiệm quốc tế bao gồm FBI và Europol.

Mirai

Mirai

Nhắm mục tiêu vào các thiết bị Linux như bộ định tuyến và webcam, botnet Mirai được phát hiện vào năm 2016 và được xác định là nguyên nhân gây ra một số cuộc tấn công DDoS cấp cao . Các máy bị nhiễm Mirai quét internet để tìm các thiết bị IoT bằng mật khẩu mặc định và lây nhiễm chúng khi phát hiện ra bất kỳ thiết bị nào.

Sau làn sóng tấn công đầu tiên vào tháng 9 năm 2016, Mã nguồn của Mirai đã được xuất bản trực tuyến — để các nhà phát triển phần mềm độc hại khác học hỏi từ nó và tạo ra phần mềm độc hại botnet tốt hơn nữa.

Mēris

Mēris

Mạng botnet Mēris đã làm nổ tung “botnet Twitter” vào tháng 9 năm 2021 sau khi nó đánh sập công ty internet Yandex của Nga với lập kỷ lục 21,8 triệu yêu cầu mỗi giây . Mạng botnet Mēris bao gồm khoảng 250.000 thiết bị và cũng đã tấn công nhà cung cấp cơ sở hạ tầng web Cloudflare vào đầu năm.

Hầu hết các bot trong mạng botnet Mēris là các thiết bị mạng, như bộ định tuyến, do nhà sản xuất MikroTik của Latvia sản xuất. Trong các cuộc tấn công trước đây, kẻ tạo botnet sẽ liên hệ với các mục tiêu tiềm năng để đe dọa tấn công nếu yêu cầu tống tiền không được đáp ứng.

Cách nhận biết máy tính của bạn có phải là một phần của mạng botnet hay không

Vì botnet thường không sử dụng sức mạnh xử lý đáng kể nên rất khó để biết liệu máy tính của bạn có phải là một phần của mạng botnet hay không. Nhưng có có một số cách khác để biết liệu máy tính của bạn có bị đưa vào mạng botnet hay không.

-

Internet bị chậm đột ngột hoặc băng thông tăng đột ngột: Cho dù gửi email spam hay phát động một cuộc tấn công DDoS, băng thông đều rất quan trọng đối với mạng botnet. Băng thông tăng hoặc giảm đột ngột ở tốc độ internet có thể cho thấy botnet đang hoạt động ở chế độ nền. Điều này cũng có thể báo hiệu phần mềm độc hại botnet trong các thiết bị thông minh trong nhà của bạn.

-

Những thay đổi không giải thích được đối với hệ thống của bạn: Người chăn nuôi bot có thể thay đổi các tập tin hệ thống của bạn. Nếu bạn nhận thấy bất kỳ thay đổi nào mà bạn không thể giải thích được thì có thể người khác đã thực hiện chúng.

-

Không thể đóng quy trình: Phần mềm độc hại Botnet có thể ngăn bạn đóng các chương trình cần thiết để thực hiện nhiệm vụ của mình. Nếu có một ứng dụng mà bạn không thể đóng thì đó có thể là một mạng botnet đang hoạt động.

-

Không thể cập nhật hệ điều hành của bạn: Nhiều botnet (và các loại phần mềm độc hại khác) sử dụng hệ điều hành và các lỗ hổng phần mềm khác để lây nhiễm vào thiết bị. Một số phần mềm độc hại botnet có thể ngăn hệ điều hành của bạn cập nhật để nó có thể tồn tại trên hệ thống của bạn.

-

Các quy trình không xác định trong Trình quản lý tác vụ: Trên Windows, Trình quản lý tác vụ hiển thị cho bạn tất cả các quy trình hiện đang chạy trên máy tính của bạn. Nếu bạn thấy bất cứ điều gì ở đây mà bạn không nhận ra, hãy tra cứu nó càng sớm càng tốt vì đó có thể là phần mềm độc hại botnet.

-

Công cụ chống vi-rút của bạn phát hiện phần mềm độc hại botnet: Nhiều công cụ chống vi-rút miễn phí tốt nhất là trình quét botnet tuyệt vời. Họ sẽ quét mạng botnet và các mối đe dọa khác, sau đó loại bỏ phần mềm độc hại nếu tìm thấy.

Nhận bảo vệ botnet miễn phí với Avast One, công cụ phát hiện phần mềm độc hại, vi-rút và các mối đe dọa khác trong thời gian thực để bảo vệ bạn khỏi bị lây nhiễm. Đó là công cụ kiểm tra botnet và hơn thế nữa — giữ an toàn trước mọi loại mối đe dọa trực tuyến, hoàn toàn miễn phí.

Cách bảo vệ khỏi botnet

-

Luôn cập nhật phần mềm của bạn: Các bản cập nhật phần mềm bao gồm các bản vá bảo mật chống lại các điểm yếu đã biết. Cập nhật phần mềm của bạn bất cứ khi nào có thể để ngăn chặn phần mềm độc hại botnet.

-

Không mở các tệp đính kèm không mong muốn: Chỉ tải xuống và mở các tệp đính kèm mà bạn mong nhận được từ những người bạn biết. Ngay cả những tệp đính kèm không mong muốn từ các nguồn đã biết cũng có thể là mồi lừa đảo nếu người liên hệ của bạn bị hack.

-

Không nhấp vào các liên kết lạ: Email lừa đảo thường chứa các liên kết dẫn đến các trang web độc hại có thể cài đặt phần mềm độc hại thông qua quảng cáo độc hại hoặc tải xuống theo từng ổ đĩa.

-

Tránh xa các trang web mờ ám: Tìm hiểu cách kiểm tra độ an toàn của trang web. Nếu một trang web có vẻ không đáng tin cậy, hãy đóng cửa sổ hoặc tab đó lại.

-

Không sử dụng dịch vụ tải xuống P2P: Các nội dung tải xuống P2P, chẳng hạn như torrent, có thể chứa phần mềm độc hại botnet. Thay vào đó, hãy lấy phương tiện của bạn từ các nguồn hợp pháp và đáng tin cậy.

-

Tạo mật khẩu mới khi thiết lập thiết bị mới: Nếu bạn đang cài đặt bộ định tuyến, webcam hoặc thiết bị IoT mới, hãy thay đổi thông tin đăng nhập ngay lập tức. Điều này ngăn phần mềm độc hại botnet như Mirai xâm nhập bằng mật khẩu mặc định.

-

Sử dụng tường lửa: Tường lửa tốt sẽ chặn các kết nối từ mọi phần mềm độc hại botnet đã được cài đặt tới máy chủ C&C của nó hoặc các thiết bị khác trên mạng botnet P2P.

-

Sử dụng mật khẩu mạnh: Một số phần mềm độc hại botnet sẽ ép buộc mật khẩu cho đến khi nó bị bẻ khóa. Tạo mật khẩu hoặc cụm mật khẩu dài và duy nhất để chống lại kiểu tấn công này tốt hơn nhiều.

-

Sử dụng xác thực hai yếu tố (2FA): 2FA ngăn phần mềm độc hại botnet xâm nhập vào thiết bị và tài khoản của bạn nếu mật khẩu của bạn bị xâm phạm.

-

Sử dụng phần mềm chống vi-rút: Một công cụ chống vi-rút đáng tin cậy sẽ cung cấp cho bạn chức năng quét và loại bỏ botnet miễn phí đồng thời bảo vệ bạn khỏi các loại phần mềm độc hại khác.

Ngăn chặn và loại bỏ botnet bằng công cụ bảo mật miễn phí

Botnet chủ yếu nhắm mục tiêu vào các thiết bị có bảo mật yếu - các thiết bị và bộ định tuyến IoT không được bảo vệ cũng như máy tính và máy tính xách tay có lỗ hổng phần mềm và mật khẩu dễ bẻ khóa. Với công cụ bảo mật mạnh mẽ bên mình, bạn sẽ được bảo vệ tốt trước phần mềm độc hại từ botnet và các mối đe dọa trực tuyến khác.

Avast One tự động phát hiện và chặn các trang web và tệp đính kèm email độc hại — giống như những tệp mà người tạo botnet sử dụng trong các chiến dịch lừa đảo. Và với tính năng giám sát hệ thống 24/7, bạn sẽ được bảo vệ trước nếu có bất kỳ phần mềm độc hại botnet nào nhắm mục tiêu vào thiết bị của bạn. Nhận bảo vệ và loại bỏ botnet miễn phí ngay hôm nay — đồng thời tận hưởng bộ tính năng bảo mật và quyền riêng tư khác — với Avast One.