Nhu cầu bảo mật WordPress đang tăng với tốc độ ngày càng nhanh. Các báo cáo nói rằng các trang web WordPress trải qua 90.978 cuộc tấn công mỗi phút. Kể từ khi phát hành, WordPress đã vá hơn 2.450 lỗ hổng. Ngoài các biện pháp bảo mật cơ bản mà bạn đang thực hiện để bảo vệ trang web của mình, đây là một số biện pháp bảo mật nâng cao của WordPress, bao gồm cách ngăn chặn WordPress DDoS (Từ chối dịch vụ phân tán) trên trang web của bạn.

1. Tắt chức năng Theo dõi HTTP

Các cuộc tấn công như Cross Site Scripting (XSS) và Cross Site Tracing (XST) nhằm vào các hệ thống có chức năng HTTP Trace được kích hoạt. Hầu hết các máy chủ web được đặt theo mặc định để hoạt động với HTTP Trace mà nó sử dụng cho các hoạt động như gỡ lỗi. Sử dụng các yêu cầu tiêu đề, tin tặc sẽ đánh cắp thông tin nhạy cảm như cookie bằng cách thực hiện cuộc tấn công Truy tìm trang web chéo. OWASP Top Ten Project cung cấp danh sách toàn diện về các lỗ hổng và các cuộc tấn công trên các trang web WordPress.

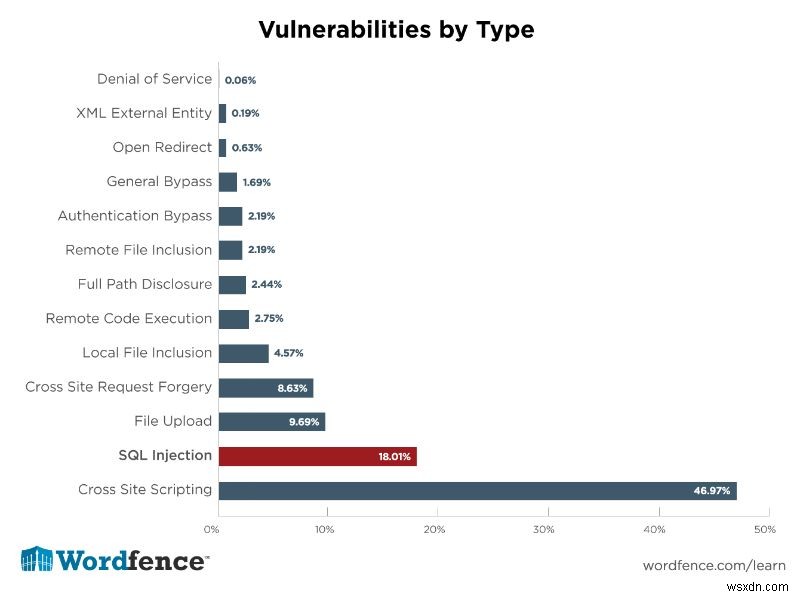

Trong tất cả các loại lỗ hổng, Cross Site Scripting đứng số một. Trên thực tế, 46,9% của tất cả các trang web dễ bị tấn công kiểu này. Để hủy kích hoạt chức năng HTTP Trace, hãy thêm mã sau vào tệp .htaccess của bạn.

RewriteEngine On

RewriteCond %{REQUEST_METHOD} ^TRACE

RewriteRule .* - [F] 2. Xóa đầu ra tiêu đề cài đặt WordPress

Các dịch vụ dành riêng cho các phần khác nhau của trang web WordPress của bạn đòi hỏi phải thêm nhiều đầu ra trong tiêu đề. Bạn có thể xóa các kết quả đầu ra này bằng cách thêm mã bên dưới vào tệp “functions.php” trong chủ đề của bạn.

remove_action( 'wp_head', 'index_rel_link' ); remove_action( 'wp_head', 'feed_links', 2 ); remove_action( 'wp_head', 'feed_links_extra', 3 ); remove_action( 'wp_head', 'rsd_link' ); remove_action( 'wp_head', 'wlwmanifest_link' ); remove_action( 'wp_head', 'parent_post_rel_link', 10, 0 ); remove_action( 'wp_head', 'start_post_rel_link', 10, 0 ); remove_action( 'wp_head', 'adjacent_posts_rel_link_wp_head', 10, 0 ); remove_action( 'wp_head', 'wp_generator' ); remove_action( 'wp_head', 'wp_shortlink_wp_head', 10, 0 ); remove_action( 'wp_head', 'noindex', 1 );

3. Thay đổi tiền tố cơ sở dữ liệu mặc định cho WordPress

Giá trị tiền tố mặc định cho các bảng cơ sở dữ liệu WordPress là “wp_”. Tin tặc và bot có hại có thể sử dụng giá trị tiền tố này để đoán thành công tên bảng cơ sở dữ liệu của bạn. Vì tệp wp-config.php là nơi đặt giá trị tiền tố cơ sở dữ liệu WordPress của bạn, nên việc thay đổi giá trị tiền tố này khi cài đặt WordPress sẽ dễ dàng hơn. Bạn có thể sử dụng plugin Change Table Prefix hoặc nếu bạn muốn thực hiện theo cách thủ công, hãy làm theo các bước bên dưới:

1. Sao lưu hoàn toàn cơ sở dữ liệu của bạn và đảm bảo lưu bản sao lưu ở một nơi an toàn. Dưới đây là một số plugin dự phòng mà bạn có thể sử dụng.

2. Sử dụng “phpmyadmin” trong bảng điều khiển máy chủ web của bạn để kết xuất hoàn toàn cơ sở dữ liệu WordPress của bạn thành một tệp văn bản. Cũng sao lưu tệp văn bản này.

3. Tiếp theo, sử dụng trình chỉnh sửa mã để thay thế tất cả các giá trị tiền tố “wp_” bằng tiền tố của riêng bạn.

4. Hủy kích hoạt tất cả các plugin trong bảng điều khiển quản trị của bạn.

5. Bây giờ, sử dụng tệp bạn đã chỉnh sửa ở bước thứ ba ở trên, hãy nhập cơ sở dữ liệu mới sau khi bạn đã xóa cơ sở dữ liệu cũ qua phpMyAdmin.

6. Sử dụng giá trị tiền tố cơ sở dữ liệu mới, chỉnh sửa tệp “wp-config.php”.

7. Bây giờ, hãy kích hoạt lại các plugin WordPress của bạn.

8. Để lưu cài đặt liên kết cố định, hãy đi tới Cài đặt và sau đó đến Permalinks; điều này làm mới cấu trúc liên kết cố định của trang web của bạn. Xin lưu ý rằng việc thay đổi tiền tố cơ sở dữ liệu sẽ không thay đổi cài đặt tên miền, URL và liên kết cố định của bạn.

4. Chặn các chuỗi truy vấn có thể nguy hiểm

Để ngăn chặn các cuộc tấn công Cross Site Scripting (XSS), hãy thêm mã sau vào tệp .htaccess của bạn. Đầu tiên, trước khi thêm mã, hãy xác định các chuỗi truy vấn có khả năng nguy hiểm. Yêu cầu URL bị loại bỏ nhiều nội dung độc hại bởi bộ quy tắc này. Có hai điều quan trọng cần lưu ý ở đây:

- Một số plugin hoặc chủ đề nhất định phá vỡ các chức năng nếu bạn không loại trừ các chuỗi mà chúng đã sử dụng.

- Mặc dù các chuỗi bên dưới là phổ biến nhất, bạn có thể chọn thêm các chuỗi khác.

RewriteCond %{REQUEST_METHOD} ^(HEAD|TRACE|DELETE|TRACK) [NC]

RewriteCond %{QUERY_STRING} ../ [NC,OR]

RewriteCond %{QUERY_STRING} boot.ini [NC,OR]

RewriteCond %{QUERY_STRING} tag= [NC,OR]

RewriteCond %{QUERY_STRING} ftp: [NC,OR]

RewriteCond %{QUERY_STRING} http: [NC,OR]

RewriteCond %{QUERY_STRING} https: [NC,OR]

RewriteCond %{QUERY_STRING} mosConfig [NC,OR]

RewriteCond %{QUERY_STRING} ^.*([|]|(|)|<|>|'|"|;|?|*).* [NC,OR]

RewriteCond %{QUERY_STRING} ^.*(%22|%27|%3C|%3E|%5C|%7B|%7C).* [NC,OR]

RewriteCond %{QUERY_STRING} ^.*(%0|%A|%B|%C|%D|%E|%F|127.0).* [NC,OR]

RewriteCond %{QUERY_STRING} ^.*(globals|encode|config|localhost|loopback).* [NC,OR]

RewriteCond %{QUERY_STRING} ^.*(request|select|insert|union|declare|drop).* [NC]

RewriteRule ^(.*)$ - [F,L] 5. Sử dụng Deflect để ngăn chặn tấn công DDoS

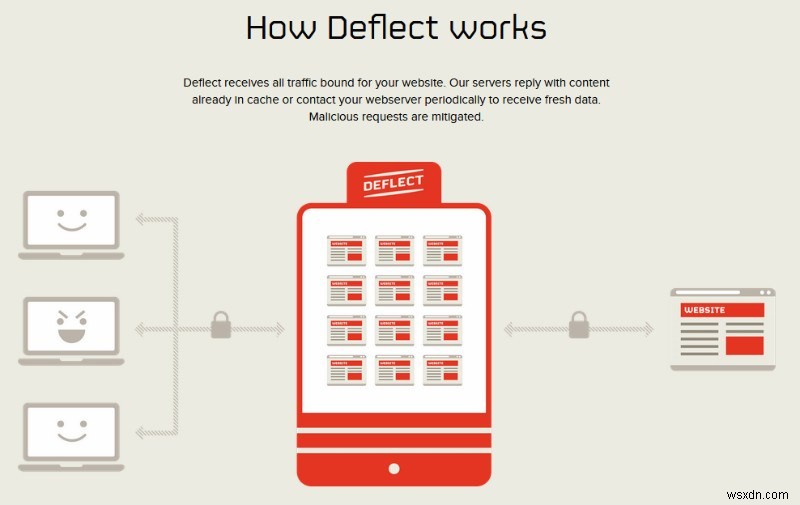

Các trang web còn non trẻ, các nhóm truyền thông độc lập và các trang web của hầu hết các nhà / nhóm hoạt động nhân quyền thường không có nguồn lực kỹ thuật và tài chính để chống lại cuộc tấn công từ chối dịch vụ (DDoS) phân tán. Đó chính là lúc Deflect xuất hiện. Bản thân Deflect được coi là giải pháp TỐT HƠN các tùy chọn giảm thiểu DDoS thương mại.

Các tùy chọn giảm thiểu DDoS thương mại tốn rất nhiều tiền và có thể thay đổi điều khoản dịch vụ nếu một trang web được họ bảo vệ thường xuyên thu hút các cuộc tấn công DDoS. Chống lại việc chủ động ngăn chặn các cuộc tấn công DDoS bằng cách giữ cho các trang web được bảo vệ liên tục.

Một lợi ích phụ của việc sử dụng Deflect trên trang web của bạn là nó giúp bạn tiết kiệm tiền bằng cách giảm bớt sự căng thẳng trên máy chủ của khách hàng và tài nguyên sysadmin. Deflect đưa tất cả các mã nguồn và tài liệu của họ vào miền công cộng theo Giấy phép Creative Commons; điều này cho phép mọi người giảm thiểu các cuộc tấn công DDoS bằng cách thiết lập mạng Deflect của riêng họ. Bạn có thể đăng ký MIỄN PHÍ trên trang web của họ và bắt đầu sử dụng dịch vụ ngay lập tức.

6. Sử dụng Lớp cổng bảo mật (SSL) và Bảo vệ tường lửa

Các dịch vụ bảo mật như Sucuri cung cấp các tùy chọn bảo mật như cài đặt chứng chỉ Lớp cổng bảo mật (SSL) và bảo vệ tường lửa tuân thủ PCI. Đây là một tùy chọn dễ dàng truy cập cho mọi người, kể cả những người không chuyên về kỹ thuật.

Bạn có thể dễ dàng thiết lập các giải pháp bảo mật như thế này và để nó hoạt động ở chế độ nền và trong một số trường hợp, tự cập nhật khi cần thiết (như Sucuri). Đây là một tùy chọn bảo mật bảo trì thấp, hiệu quả cao.

Một số plugin WordPress có thể được sử dụng để thêm chứng chỉ lớp ổ cắm bảo mật (SSL) vào trang web của bạn. Một số plugin SSL WordPress được đề xuất nhiều nhất bao gồm CM HTTPS Pro, Really Simple SSL, WP Force SSL, SSL Insecure Content Fixer và Easy HTTPS Redirection.

Để kết thúc

Bạn sẽ trải nghiệm các cải tiến bảo mật trang web được đánh dấu bằng cách sử dụng các điểm được nêu ở trên. Điều hữu ích cần lưu ý là bảo mật WordPress luôn phát triển. Mục tiêu là giảm thiểu rủi ro chứ không phải loại bỏ chúng, vì điều đó gần như không thể làm được. Bảo mật WordPress linh hoạt và hoạt động theo từng lớp, vì vậy không có một plugin-phù hợp với tất cả hoặc một-chiến thuật-phù hợp với tất cả.