WordPress brute force các cuộc tấn công áp đảo, ngay cả trước khi một cuộc tấn công thành công.

Nhiều quản trị viên trang web nhận thấy tài nguyên máy chủ của họ cạn kiệt nhanh chóng, trang web của họ không phản hồi hoặc thậm chí gặp sự cố hoàn toàn - khiến người dùng thực tế bị khóa. Vấn đề là bạn có thể cảm thấy bất lực khi các bot bạo lực tấn công trang đăng nhập, cố gắng truy cập vào wp-admin của bạn.

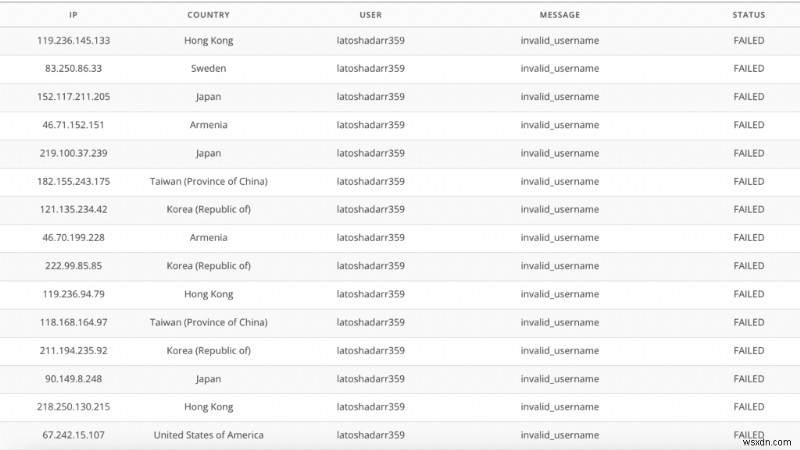

Nhưng bạn không bất lực. Nếu bạn thấy một số lần đăng nhập không thành công cho một người dùng, có thể đến từ nhiều IP, thì bạn đã đến đúng chỗ.

Trong bài viết này, chúng tôi sẽ phân tích một cuộc tấn công brute force trong WordPress trông như thế nào và cách bảo vệ trang web của bạn khỏi chúng.

TL; DR Bảo vệ trang web của bạn khỏi vũ lực WordPress bằng cách bật tính năng bảo vệ đăng nhập của MalCare. Ngăn chặn bot xấu tấn công trang web của bạn bằng tường lửa mạnh mẽ và tính năng bảo vệ bot tích hợp. Giữ trang web, dữ liệu và người dùng của bạn an toàn với MalCare, plugin bảo mật tốt nhất chống lại vũ lực trong WordPress.

Tấn công brute force trong WordPress là gì?

Các cuộc tấn công brute force trong WordPress là nỗ lực để giành quyền truy cập trái phép vào wp-admin của bạn bằng cách thử các kết hợp tên người dùng và mật khẩu khác nhau . Tin tặc đã phát triển các bot để liên tục bắn phá trang đăng nhập bằng thông tin đăng nhập trên cơ sở thử nghiệm và sửa lỗi.

Thông thường, các bot thử một loạt mật khẩu từ từ điển và do đó còn được gọi là tấn công từ điển hoặc tấn công đoán mật khẩu. Các cuộc tấn công có thể được cấu hình để đến từ các địa chỉ IP khác nhau và do đó phá vỡ các biện pháp bảo mật cơ bản. Có những kiểu tấn công brute force khác, mà chúng tôi sẽ đề cập ở phần sau của bài viết.

Mục tiêu của cuộc tấn công brute force là để có quyền truy cập vào wp-admin của bạn và sau đó thường là cài đặt phần mềm độc hại trên trang web của bạn.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công brute force trong WordPress (9 cách)

Trải qua một cuộc tấn công vũ phu rất đáng sợ, đặc biệt là vì bạn cảm thấy như không thể làm gì để ngăn chặn nó. Ngoài ra, hiệu ứng của một cuộc tấn công có thể nhìn thấy ngay lập tức. Hầu hết các trang web có tài nguyên máy chủ hạn chế, được sử dụng nhanh chóng và thường một trang web bị tấn công sẽ bị sập hoàn toàn.

May mắn thay, có rất nhiều điều bạn có thể làm để ngăn chặn các cuộc tấn công brute force trong WordPress. Dưới đây là danh sách các bước bảo vệ WordPress brute force sẽ chặn hầu hết các cuộc tấn công và giảm thiểu các tác động xấu nhất để có biện pháp tốt.

1. Giới hạn số lần đăng nhập

Cách tốt nhất để ngăn chặn các cuộc tấn công brute force trên wordpress là hạn chế các lần đăng nhập. Nếu nhập sai mật khẩu vào trang đăng nhập quá nhiều lần, tài khoản sẽ tạm thời bị khóa. Điều này ngăn chặn hiệu quả của bot brute force, vì nó dựa vào phương pháp thử-và-sai để đoán thông tin đăng nhập. Trên hết, vì bot không thể thử vài nghìn kết hợp, các yêu cầu sẽ không được gửi đến máy chủ và tài nguyên không được hoạt động của bot sử dụng hết.

Theo mặc định, WordPress cho phép đăng nhập không giới hạn, đó là lý do tại sao nó dễ bị tấn công vũ phu ngay từ đầu. Với MalCare, bảo vệ đăng nhập giới hạn sẽ tự động được kích hoạt. Trên thực tế, trong trường hợp người dùng quên mật khẩu một cách hợp pháp, họ có thể giải mã xác thực để vượt qua khối một cách dễ dàng. Do đó, việc hạn chế các nỗ lực đăng nhập giúp ngăn chặn các bot bạo lực mà không ảnh hưởng xấu đến người dùng thực.

Để biết thêm chi tiết, hãy xem hướng dẫn của chúng tôi về cách hạn chế số lần đăng nhập trong WordPress.

2.Block Bad Bots

Các cuộc tấn công bạo lực hầu như luôn được thực hiện bởi các bot. Bots là các chương trình nhỏ được thiết kế để thực hiện lặp đi lặp lại một tác vụ đơn giản và do đó rất lý tưởng cho các cuộc tấn công vũ phu. Bot sẽ thử một loạt thông tin đăng nhập trên trang đăng nhập cho đến khi tìm thấy thông tin trùng khớp.

Trên hết, hơn 25% lưu lượng truy cập trang web là bot, vì vậy có rất nhiều hệ thống bảo mật có tính năng bảo vệ bot. Tuy nhiên, có một điểm khác biệt quan trọng cần được thực hiện ở đây:tất cả các bot đều không tệ. Có những thứ tốt như các trình thu thập thông tin của công cụ tìm kiếm khác và các chương trình giám sát thời gian hoạt động. Bạn muốn những người đó có quyền truy cập vào trang web của bạn, vì vậy, điều quan trọng là phải có biện pháp bảo vệ bot để chặn một cách thông minh chỉ những bot xấu, như MalCare. Ngoài ra còn có các plugin bảo vệ bot khác, như Tất cả trong một, nhưng nó chặn tất cả các bot theo mặc định, bao gồm cả Googlebot.

3. Cài đặt tường lửa ứng dụng web

Bảo vệ đăng nhập là biện pháp bảo vệ chống lại các cuộc tấn công bạo lực, trong khi tường lửa là biện pháp bảo vệ chống lại tất cả các loại tấn công; kể cả những người vũ phu.

Tường lửa sử dụng các quy tắc để chặn lưu lượng truy cập độc hại và bảo vệ trang web của bạn rất nhiều. Ngoài ra, tường lửa còn giảm thiểu một trong những vấn đề lớn nhất với các cuộc tấn công brute force — tải quá nhiều tài nguyên máy chủ — bằng cách chặn các yêu cầu xấu lặp đi lặp lại.

Các cuộc tấn công Brute force thường được cấu hình để tấn công từ các IP khác nhau, và do đó có thể vượt qua hầu hết các bức tường lửa. Tuy nhiên, với tường lửa của MalCare, trang web của bạn trở thành một phần của bảo vệ IP toàn cầu. Tường lửa tìm hiểu IP nào độc hại từ hành vi được ghi lại từ hơn 100.000 trang web và chủ động chặn lưu lượng truy cập từ chúng. Các biện pháp này làm giảm đáng kể lượng lưu lượng truy cập xấu vào trang web của bạn ngay từ đầu, trước khi bot thậm chí có cơ hội cưỡng bức trang đăng nhập của trang web của bạn.

4. Thêm xác thực hai yếu tố trong WordPress

Tên người dùng và mật khẩu có thể được đoán, vì vậy xác thực hai yếu tố — hoặc thực sự là xác thực đa yếu tố — đã xuất hiện như một cách để có các yếu tố động để xác thực người dùng. Với xác thực hai yếu tố, mã thông báo đăng nhập thời gian thực như OTP hoặc mã QR được chia sẻ với thiết bị của người dùng. Nó có hiệu lực giới hạn, thường khoảng 10-15 phút và chỉ có thể xác thực người dùng cho phiên đó.

Mã thông báo bổ sung rất khó để bẻ khóa ngoài tên người dùng và mật khẩu. Do đó, nó bổ sung một lớp bảo mật khác cho trang đăng nhập. Bạn có thể cài đặt một plugin như WP 2FA để thêm xác thực hai yếu tố vào trang web của mình một cách dễ dàng.

Để tìm hiểu thêm, hãy xem hướng dẫn của chúng tôi về xác thực hai yếu tố trong WordPress.

5. Sử dụng mật khẩu mạnh và duy nhất

Lỗ hổng bảo mật lớn nhất nằm ở chính người dùng và mở rộng mật khẩu mà họ đặt. Mật khẩu là lỗ hổng lớn nhất trong bất kỳ hệ thống bảo mật nào vì xu hướng (có thể hiểu được) của con người là đặt mật khẩu dễ nhớ và sử dụng lại trên các tài khoản khác nhau. Đây thực sự là hai vấn đề riêng biệt và khác biệt với mật khẩu.

Trước hết, không bao giờ sử dụng lại mật khẩu trên các tài khoản khác nhau. Rất nhiều bot vũ phu sử dụng mật khẩu bị đánh cắp từ các vụ vi phạm dữ liệu để tấn công các trang đăng nhập. Thứ hai, như bạn có thể tưởng tượng, một mật khẩu như ‘password’ rất dễ đoán. Sử dụng tối thiểu 12 ký tự vô nghĩa, hoặc tốt hơn là sử dụng cụm từ mật khẩu làm mật khẩu.

Chúng tôi khuyên bạn nên sử dụng trình quản lý mật khẩu như LastPass hoặc 1Password để tránh sử dụng lại mật khẩu và tạo mật khẩu mạnh nếu cần. Trong trường hợp bạn nghi ngờ tài khoản đã bị xâm phạm, bạn có thể buộc đặt lại tất cả mật khẩu từ phần cứng của bảng điều khiển MalCare.

Để biết thêm chi tiết, hãy xem bài viết của chúng tôi về bảo mật mật khẩu WordPress.

6. Tắt XML-RPC trong WordPress

Tệp XML-RPC là một cách khác để xác thực người dùng. Nói cách khác, đây là một cách thay thế để giành quyền truy cập vào bảng điều khiển quản trị của bạn, do đó cũng dễ bị tấn công vũ phu. Đây là một tệp phần lớn không được dùng nữa và không được nhiều plugin hoặc chủ đề sử dụng. Nó tiếp tục được đưa vào WordPress để tương thích ngược và do đó tương đối an toàn để tắt.

Đây là hướng dẫn của chúng tôi về cách tắt XML-RPC trong wordpress.

7. Thường xuyên xem xét và xóa các tài khoản người dùng không sử dụng

Các tài khoản không hoạt động thường là mục tiêu của tin tặc vì rất có thể người dùng sẽ không nhận thấy tài khoản của họ có bị xâm nhập hay không. Ngoài ra, các tài khoản không hoạt động có cùng một mật khẩu trong thời gian dài, khiến chúng dễ bị bạo lực hơn.

Do đó, hãy thường xuyên xem xét tài khoản người dùng và xóa bất kỳ tài khoản nào không được sử dụng. Để có thêm tín dụng, hãy đảm bảo rằng mỗi tài khoản có các đặc quyền người dùng tối thiểu cần thiết để quản lý tài khoản của họ. Ví dụ, thật là ngu ngốc khi biến mọi người thành quản trị viên.

8. Xem xét tính năng chặn địa lý trong WordPress

Nếu bạn thấy nhiều lưu lượng truy cập bot từ một vị trí, bạn có thể xem xét chặn toàn bộ quốc gia. Tuy nhiên, chúng tôi khuyên bạn nên thận trọng khi sử dụng tính năng chặn địa lý. Nó chỉ hữu ích nếu bạn hoàn toàn không đoán trước được bất kỳ người dùng hợp pháp nào từ vị trí đó.

Ngoài ra, hãy cảnh báo rằng nó có thể ngăn chặn các bot tốt từ khu vực đó. Ví dụ:Googlebot có thể hoạt động từ bất kỳ vị trí máy chủ nào trên thế giới và bạn chắc chắn muốn Googlebot truy cập trang web của mình.

Đây là hướng dẫn từng bước để chặn các quốc gia trong WordPress.

9. Tắt duyệt thư mục

Theo mặc định, hầu hết các thư mục và tệp lõi của WordPress đều có thể truy cập công khai thông qua trình duyệt. Ví dụ:bạn có thể nhập yourwebsite.com/wp-includes vào thanh URL của trình duyệt và toàn bộ nội dung của thư mục sẽ được hiển thị ngay lập tức.

Mặc dù bản thân duyệt thư mục không phải là một lỗ hổng, nhưng nó có thể tiết lộ thông tin về trang web có thể được sử dụng để khai thác lỗ hổng bảo mật. Thư mục / wp-content có các plugin và chủ đề và nếu tin tặc có thể thấy những plugin và chủ đề nào đã được cài đặt và số phiên bản của chúng, chúng có thể tìm và khai thác các lỗ hổng. Đây là một kiểu tấn công brute force ít phổ biến hơn được gọi là thư mục brute force.

Do đó, nên tắt tính năng duyệt thư mục hoàn toàn, như một biện pháp bảo vệ.

Đây là hướng dẫn đầy đủ của chúng tôi về cách tắt duyệt thư mục trong WordPress.

Những điều bạn sẽ đọc ở nơi khác nhưng nên tránh làm

Có rất nhiều lời khuyên bảo mật có thiện chí nhưng kém hiệu quả. Vì vậy, ngoài danh sách những việc cần làm, chúng tôi cũng liệt kê những việc không nên làm.

- Mật khẩu bảo vệ thư mục wp-admin :Đừng làm điều này chút nào. Nó xuất hiện trên thực tế mọi bài báo về phòng chống bạo lực. Mật khẩu bảo vệ thư mục wp-admin sẽ phá vỡ AJAX đối với người dùng không đăng nhập, bằng cách hạn chế quyền truy cập vào tệp admin-ajax.php.

AJAX thường được sử dụng để cung cấp năng lượng cho các khía cạnh động của các trang web. Giả sử có một thanh tìm kiếm trên trang web của bạn. Nếu khách truy cập sử dụng nó để tìm kiếm thông qua các sản phẩm, chỉ kết quả tìm kiếm sẽ tải lại chứ không phải toàn bộ trang web. Đây là một trình tiết kiệm tài nguyên khổng lồ và làm cho trải nghiệm người dùng của các trang web nhanh hơn và tốt hơn đáng kể.

Bạn cũng sẽ thấy nhiều cách giải quyết để loại trừ tệp admin-ajax.php, nhưng chúng không phải lúc nào cũng hoạt động liền mạch. Điểm mấu chốt là nỗ lực mà giải pháp thay thế đòi hỏi không phản ánh mức độ bảo mật tương xứng. Do đó, đó là một bước tiến lớn đối với lợi ích bổ sung ít ỏi. - Thay đổi URL đăng nhập wp của bạn: Bạn thấy lời khuyên này thường xuyên trong các bài viết tăng cường WordPress. Tuy nhiên, chúng tôi đặc biệt khuyên bạn không nên thay đổi URL đăng nhập vì nó sẽ không thể khôi phục nếu bị mất.

- Tránh sử dụng quản trị viên làm tên người dùng: Vì các bot brute force đang cố gắng đoán kết hợp tên người dùng và mật khẩu một cách hiệu quả, nên có một số giá trị trong việc tránh những tên người dùng rõ ràng như admin. WordPress không cho phép bạn thay đổi tên người dùng từ trang tổng quan, vì vậy bạn sẽ cần cài đặt một plugin để làm như vậy.

Tuy nhiên, biện pháp này có giá trị hạn chế và chúng tôi khuyên bạn không nên dành quá nhiều thời gian và công sức ở đây. Có những cách khác để khôi phục tên người dùng từ một số loại trang web, chẳng hạn như thành viên. Nỗ lực cần thiết để có tên người dùng duy nhất cho các thành viên, thực thi chính sách và sau đó đối phó với sự cố không thể tránh khỏi khi mọi người quên tên người dùng duy nhất của họ không đáng có hiệu quả có lợi hạn chế.

Tác động của một cuộc tấn công vũ phu trong WordPress

Có hai cách để nghĩ về tác động của một cuộc tấn công vũ phu. Thứ nhất, điều gì xảy ra trong một cuộc tấn công và thứ hai là điều gì sẽ xảy ra nếu một cuộc tấn công thành công.

Nói chung, với các cuộc tấn công, câu hỏi đầu tiên thường không nảy sinh, vì có rất ít hoặc không có tác động đến trang web khi nó trải qua một cuộc tấn công. Hậu quả là hậu quả của chúng sau khi một cuộc tấn công thành công. Tuy nhiên, đó không phải là trường hợp tấn công vũ phu.

Điều gì xảy ra khi trang web của bạn bị cưỡng bức thô bạo?

Bạn sẽ thấy tác động ngay lập tức đến tài nguyên máy chủ. Bởi vì cuộc tấn công đang bắn phá trang đăng nhập của bạn với các yêu cầu, máy chủ phải phản hồi từng yêu cầu. Do đó, bạn sẽ thấy tất cả các tác động của việc tăng sử dụng máy chủ trên trang web của mình:trang web chậm hơn, một số người dùng không thể đăng nhập, thời gian chết, không thể truy cập, v.v. Các máy chủ web cũng nhanh chóng hạn chế việc sử dụng máy chủ đang diễn ra thông thường, vì điều này sẽ ảnh hưởng đến các chỉ số của chúng, đặc biệt nếu bạn đang sử dụng máy chủ được chia sẻ.

Điều gì xảy ra nếu cuộc tấn công vũ phu thành công?

Nếu cuộc tấn công thành công, bạn có thể mong đợi một cách hợp lý để nhìn thấy phần mềm độc hại hoặc sự phá hoại của một số loại. Có một số lý do khiến tin tặc muốn truy cập vào trang web của bạn và không có lý do nào trong số đó là tốt.

Nếu điều đó chưa đủ tệ, trang web của bạn có thể trở thành một phần của mạng botnet và được sử dụng để tấn công các trang web khác mà không có sự đồng ý của bạn. Điều này có thể có những phân nhánh lớn vì các hệ thống bảo mật khác sẽ gắn cờ trang web của bạn là độc hại nếu nó là một phần của mạng botnet.

Đối phó với hậu quả của cuộc tấn công vũ lực WordPress

Nếu một cuộc tấn công brute force đã thành công, bạn nên cho rằng điều tồi tệ nhất:trang web của bạn đã bị xâm phạm. Do đó, ưu tiên hàng đầu của bạn là bảo mật trang web của bạn. Dưới đây là các bước chính bạn nên thực hiện để ngăn chặn thiệt hại:

- Buộc đăng xuất tất cả người dùng và thay đổi tất cả mật khẩu

- Quét trang web của bạn để tìm phần mềm độc hại ngay lập tức

Khi bạn chắc chắn rằng trang web của mình sạch phần mềm độc hại, hãy triển khai các biện pháp ngăn chặn được liệt kê ở trên. Chúng tôi thực sự khuyên bạn nên cài đặt MalCare, có chức năng bảo vệ đăng nhập và bảo vệ bot, đồng thời đóng gói trong trình quét phần mềm độc hại, trình dọn dẹp và tường lửa nâng cao để có biện pháp tốt. Với MalCare được cài đặt, bạn có thể yên tâm rằng trang web của mình an toàn trước các cuộc tấn công của WordPress.

Trang web của bạn có dễ bị tấn công bạo lực không?

Có, tất cả các hệ thống đều dễ bị tấn công bạo lực. Do cách thức hoạt động của chúng, các cuộc tấn công brute force có thể được thực hiện chống lại bất kỳ hệ thống nào có trang đăng nhập. Các trang web WordPress không có gì khác biệt.

Sự phổ biến của WordPress khiến nó trở thành mục tiêu của tin tặc. Thứ nhất, điều này là do phần lớn Internet được cung cấp bởi WordPress và thứ hai là do một số khía cạnh của WordPress đã được nhiều người biết đến. Trong một ví dụ đặc biệt liên quan đến các cuộc tấn công brute force, WordPress không hạn chế các lần đăng nhập không chính xác. Bạn có thể sửa lỗi này bằng tính năng đăng nhập giới hạn của MalCare, như chúng ta đã đề cập trong phần biện pháp.

Trên hết, nhiều chủ sở hữu trang web có xu hướng sử dụng tên người dùng và mật khẩu dễ nhớ. Những cái thông thường bao gồm quản trị viên làm tên người dùng và mật khẩu1234 hoặc 12345678 được đặt làm mật khẩu.

Những yếu tố này làm cho trang web của bạn dễ bị tấn công vũ phu.

Các kiểu tấn công vũ phu

Các cuộc tấn công bạo lực khác với các loại đe dọa và tấn công khác, như tấn công kỹ thuật xã hội hoặc tấn công XSS. Các cuộc tấn công kỹ thuật xã hội, như lừa đảo, thao túng mọi người chia sẻ thông tin đăng nhập của họ, bằng cách đóng giả là một thực thể đáng tin cậy, trong khi các cuộc tấn công XSS khai thác các lỗ hổng trên trang web. Các cuộc tấn công vũ lực dựa vào thông tin đăng nhập yếu hoặc bị đánh cắp để thành công.

Bạn sẽ thấy một vài hương vị của các cuộc tấn công vũ phu trong tự nhiên. Tất cả chúng đều tuân theo cùng một mô hình thử-và-sai, nhưng thông tin xác thực mà họ thử hoặc cơ chế mà họ sử dụng có thể khác nhau. Dưới đây là một số kiểu tấn công vũ phu phổ biến nhất:

- Các cuộc tấn công đơn giản: Các cuộc tấn công vũ phu đơn giản sử dụng logic để đoán thông tin đăng nhập dựa trên kiến thức của họ về người dùng, chẳng hạn như tên vật nuôi hoặc ngày sinh nhật nhận được từ các trang web truyền thông xã hội.

- Nhồi nhét thông tin xác thực: Loại tấn công này sử dụng dữ liệu thu được từ các vụ vi phạm, hoạt động theo giả định rằng người dùng có xu hướng sử dụng cùng tên người dùng và mật khẩu trên nhiều hệ thống.

- Tấn công từ điển: Như tên của nó, các bot này sử dụng các tệp từ điển cho mật khẩu. Đây có thể là một từ điển thực tế hoặc một từ điển được tạo đặc biệt để đoán mật khẩu.

- Các cuộc tấn công bảng cầu vồng: Tương tự như khái niệm tấn công từ điển, bảng cầu vồng là một loại danh sách từ điển đặc biệt. Thay vì một danh sách các mật khẩu, một bảng cầu vồng chứa một danh sách các mật khẩu được băm.

- Phun mật khẩu: Kiểu tấn công này về mặt logic là một cuộc tấn công vũ phu ngược lại. Trong các cuộc tấn công brute force điển hình, một tên người dùng cụ thể là mục tiêu và trò chơi đoán được chơi với mật khẩu. Ngược lại, với việc rải mật khẩu, một danh sách các mật khẩu sẽ được thử đối với nhiều tên người dùng để tìm ra sự trùng khớp tiềm năng. Đây là một cuộc tấn công phân tán hơn, so với một cuộc tấn công được nhắm mục tiêu.

Là một quản trị viên trang web, bạn có thể không cần biết sự phân biệt giữa các loại tấn công vũ phu khác nhau. Tuy nhiên, các thuật ngữ này thường được sử dụng thay thế cho nhau, vì vậy sẽ giúp hiểu được các cơ chế cơ bản.

Các phương pháp bảo mật tốt khác

Ngăn chặn các cuộc tấn công vũ phu trong WordPress là một mục tiêu đáng ngưỡng mộ, nhưng nó chỉ là một phần của bảo mật trang web. Dưới đây là một số đề xuất hàng đầu của chúng tôi để giữ cho trang web của bạn an toàn và không có phần mềm độc hại:

- Cài đặt một plugin bảo mật có trình quét phần mềm độc hại tốt và trình dọn dẹp

- Luôn cập nhật mọi thứ

- Đầu tư vào các bản sao lưu hàng ngày

Để có danh sách đầy đủ các đề xuất, hãy xem hướng dẫn bảo mật cuối cùng của chúng tôi.

Kết luận

Các cuộc tấn công vũ lực có thể làm suy yếu một trang web, ngay cả khi chúng không thành công. Cách tốt nhất để đối phó với mối đe dọa tiềm ẩn này là cài đặt tường lửa có tích hợp tính năng bảo vệ bot, như MalCare.

Ngay cả khi một cuộc tấn công vũ phu đã thành công, MalCare sẽ giúp bạn phát hiện phần mềm độc hại nhanh chóng và loại bỏ nó. Như trường hợp của tất cả các trường hợp nhiễm trùng, hành động nhanh chóng hạn chế thiệt hại đáng kể.

Câu hỏi thường gặp

Tấn công vũ phu trong WordPress là gì?

Tấn công brute force trong WordPress là khi một tin tặc cố gắng giành quyền truy cập vào wp-admin của trang web bằng cách cố gắng đoán thông tin đăng nhập của một tài khoản người dùng hợp pháp. Các cuộc tấn công bạo lực sử dụng bot để thử hàng trăm, hàng nghìn và đôi khi thậm chí hàng triệu mật khẩu trên trang đăng nhập wp nhằm cố gắng đoán đúng mật khẩu.

Các cuộc tấn công vũ lực không chỉ nguy hiểm cho một trang web trong trường hợp chúng thành công mà còn có tác động rất lớn đến hiệu suất của trang web. Cuộc tấn công sử dụng tài nguyên máy chủ và thậm chí có thể làm sập trang web đôi khi.

Làm cách nào để bảo vệ trang web WordPress của bạn khỏi các cuộc tấn công vũ phu?

Cách hiệu quả nhất để bảo vệ trang web của bạn khỏi các cuộc tấn công vũ phu là hạn chế các nỗ lực đăng nhập. Theo mặc định, WordPress cho phép đăng nhập không giới hạn, vì vậy bạn có thể sử dụng MalCare để bảo vệ trang web của mình khỏi các cuộc tấn công vũ phu. Ngoài bảo vệ đăng nhập, MalCare bao gồm bảo vệ bot và tường lửa nâng cao, cả hai đều giúp bảo vệ trang web của bạn và giảm thiểu tác động xấu của một cuộc tấn công vũ phu.