Tor là một trong những công cụ mạnh mẽ nhất để bảo vệ sự riêng tư của bạn trên internet. Tuy nhiên, như đã thấy trong những năm gần đây, sức mạnh của Tor có những hạn chế. Hôm nay, chúng ta sẽ xem xét cách Tor hoạt động, những gì nó làm được và không làm và cách giữ an toàn khi sử dụng nó.

Đọc để biết các cách bạn có thể giữ an toàn trước các nút thoát Tor giả mạo hoặc xấu.

Tóm tắt về Tor:Tor là gì?

Tor hoạt động như thế này:khi bạn gửi một tin nhắn qua Tor, nó sẽ được gửi theo một lộ trình ngẫu nhiên trên toàn mạng Tor. Nó thực hiện điều này bằng cách sử dụng một công nghệ được gọi là "định tuyến hành tây". Định tuyến hành tây giống như gửi một tin nhắn được niêm phong trong một loạt các phong bì, mỗi phong bì được bảo vệ bằng một ổ khóa.

Mỗi nút trong mạng giải mã thông điệp bằng cách mở phong bì ngoài cùng để đọc điểm đến tiếp theo, sau đó gửi các phong bì bên trong vẫn được niêm phong (mã hóa) đến địa chỉ tiếp theo.

Do đó, không có nút mạng Tor riêng lẻ nào có thể nhìn thấy nhiều hơn một liên kết duy nhất trong chuỗi và đường dẫn của thông điệp trở nên cực kỳ khó theo dõi.

Tuy nhiên, cuối cùng, thông điệp phải kết thúc ở đâu đó. Nếu đó là "dịch vụ ẩn Tor", dữ liệu của bạn vẫn nằm trong mạng Tor. Dịch vụ ẩn Tor là một máy chủ có kết nối trực tiếp đến mạng Tor và không có kết nối với internet thông thường (đôi khi được gọi là mạng rõ ràng).

Nhưng nếu bạn đang sử dụng Tor Browser và mạng Tor làm proxy cho mạng lưới rõ ràng, thì nó sẽ phức tạp hơn một chút. Lưu lượng truy cập của bạn phải đi qua "nút thoát". Nút thoát là một loại nút Tor đặc biệt chuyển lưu lượng truy cập internet của bạn trở lại mạng lưới clear.

Mặc dù phần lớn các nút thoát Tor đều ổn, nhưng một số nút xuất hiện vấn đề. Lưu lượng truy cập internet của bạn dễ bị theo dõi từ một nút thoát. Nhưng điều quan trọng cần lưu ý là nó khác xa với tất cả chúng. Thực hư của vấn đề như thế nào? Bạn có thể tránh các nút thoát độc hại không?

Cách bắt các nút thoát Tor bị lỗi

Một nhà nghiên cứu bảo mật người Thụy Điển, sử dụng tên "Chloe", đã phát triển một kỹ thuật đánh lừa các nút thoát Tor bị hỏng để lộ ra [liên kết Internet Archive; blog gốc không còn hoạt động nữa]. Kỹ thuật này được gọi là honeypot và đây là cách nó hoạt động.

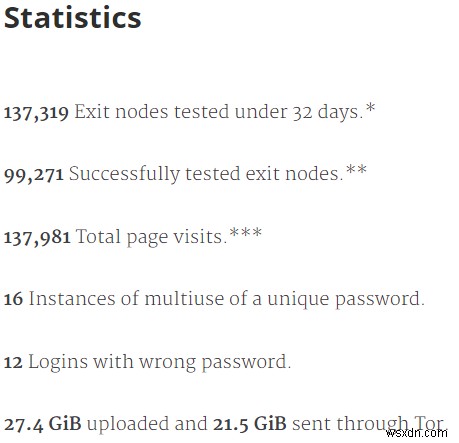

Đầu tiên, Chloe thiết lập một trang web bằng cách sử dụng một tên miền hợp pháp và thiết kế web để phục vụ như một honeypot. Đối với thử nghiệm cụ thể, Chloe đã tạo một miền giống như một thương gia Bitcoin. Sau đó, Chloe tải xuống danh sách mọi nút thoát Tor đang hoạt động tại thời điểm đó, đăng nhập vào Tor và lần lượt sử dụng từng nút thoát Tor để đăng nhập vào trang web.

Để giữ cho kết quả rõ ràng, cô ấy đã sử dụng một tài khoản duy nhất cho mỗi nút thoát được đề cập (khoảng 1.400 tại thời điểm nghiên cứu).

Sau đó, Chloe ngồi lại và đợi một tháng. Bất kỳ nút thoát nào đang cố gắng lấy cắp thông tin đăng nhập từ lưu lượng Tor đang thoát sẽ thấy các chi tiết đăng nhập duy nhất, đánh cắp tên người dùng và mật khẩu và cố gắng sử dụng nó. Trang web buôn bán Bitcoin của honeypot sẽ ghi nhận các nỗ lực đăng nhập và ghi chú lại.

Vì mỗi tổ hợp tên người dùng và mật khẩu là duy nhất cho mỗi nút thoát, Chloe nhanh chóng phát hiện ra một số nút thoát Tor độc hại.

Trong số 1.400 nút, 16 nút đã cố gắng lấy cắp thông tin đăng nhập. Có vẻ như không nhiều, nhưng thậm chí một cái là quá nhiều.

Các nút thoát Tor có nguy hiểm không?

Thí nghiệm honeypot nút thoát Tor của Chloe đang sáng tỏ. Nó minh họa rằng các nút thoát Tor độc hại sẽ có cơ hội sử dụng bất kỳ dữ liệu nào mà chúng có thể thu được.

Trong trường hợp này, nghiên cứu honeypot chỉ chọn ra các nút thoát Tor mà các nhà khai thác quan tâm đến việc nhanh chóng đánh cắp một số Bitcoin. Bạn phải cân nhắc rằng một tên tội phạm tham vọng hơn có lẽ sẽ không xuất hiện trong một cái bình đựng mật ong đơn giản như vậy.

Tuy nhiên, đó là một minh chứng liên quan đến thiệt hại mà một nút thoát Tor độc hại có thể gây ra, nếu có cơ hội.

Trở lại năm 2007, nhà nghiên cứu bảo mật Dan Egerstad đã chạy năm nút thoát Tor bị xâm nhập như một thử nghiệm. Egerstad nhanh chóng phát hiện ra mình sở hữu thông tin chi tiết đăng nhập của hàng nghìn máy chủ trên khắp thế giới --- bao gồm các máy chủ thuộc các đại sứ quán Úc, Ấn Độ, Iran, Nhật Bản và Nga. Có thể hiểu, những điều này đi kèm với một lượng lớn thông tin cực kỳ nhạy cảm.

Egerstad ước tính rằng 95% lưu lượng chạy qua các nút thoát Tor của anh ấy không được mã hóa, sử dụng giao thức HTTP tiêu chuẩn, giúp anh ấy có quyền truy cập hoàn toàn vào nội dung.

Sau khi đăng nghiên cứu của mình lên mạng, Egerstad bị cảnh sát Thụy Điển đột kích và bắt giam. Anh ta khai rằng một trong những sĩ quan cảnh sát nói với anh ta rằng vụ bắt giữ là do áp lực quốc tế xung quanh vụ rò rỉ.

5 cách để tránh các nút thoát Tor độc hại

Các cường quốc ngoại bang mà thông tin bị xâm nhập đã mắc một sai lầm cơ bản; họ đã hiểu sai cách Tor hoạt động và nó dùng để làm gì. Giả định rằng Tor là một công cụ mã hóa end-to-end. Nó không phải. Tor sẽ ẩn danh nguồn gốc của trình duyệt và tin nhắn của bạn, nhưng không ẩn nội dung.

Nếu bạn đang sử dụng Tor để duyệt Internet thông thường, một nút thoát có thể rình mò phiên duyệt của bạn. Điều đó tạo động lực mạnh mẽ cho những kẻ vô đạo đức thiết lập các nút thoát chỉ để thực hiện hành vi gián điệp, trộm cắp hoặc tống tiền.

Tin tốt là có một số thủ thuật đơn giản bạn có thể sử dụng để bảo vệ quyền riêng tư và bảo mật của mình khi sử dụng Tor.

1. Ở trên Darkweb

Cách dễ nhất để giữ an toàn trước các nút thoát xấu là không sử dụng chúng. Nếu bạn tiếp tục sử dụng các dịch vụ ẩn Tor, bạn có thể mã hóa tất cả các thông tin liên lạc của mình mà không cần phải truy cập vào mạng lưới rõ ràng. Điều này hoạt động tốt khi có thể. Nhưng nó không phải lúc nào cũng thực tế.

Do mạng Tor (đôi khi được gọi là "darkweb") nhỏ hơn hàng nghìn lần so với mạng internet thông thường, bạn sẽ không phải lúc nào cũng tìm thấy thứ mình đang tìm kiếm. Hơn nữa, nếu bạn muốn sử dụng bất kỳ trang web truyền thông xã hội nào (thanh Facebook, điều hành trang Tor hành), bạn sẽ sử dụng nút thoát.

2. Sử dụng HTTPS

Một cách khác để làm cho Tor an toàn hơn là sử dụng mã hóa end-to-end. Nhiều trang web hơn bao giờ hết đang sử dụng HTTPS để bảo mật thông tin liên lạc của bạn, thay vì tiêu chuẩn HTTP cũ, không an toàn. HTTPS là cài đặt mặc định trong Tor, dành cho các trang web hỗ trợ nó. Cũng lưu ý rằng các trang web .onion không sử dụng HTTPS làm tiêu chuẩn vì giao tiếp trong mạng Tor, sử dụng các dịch vụ ẩn Tor về bản chất là được mã hóa.

Nhưng nếu bạn bật HTTPS, khi lưu lượng truy cập của bạn rời khỏi mạng Tor thông qua một nút thoát, bạn sẽ duy trì quyền riêng tư của mình. Xem hướng dẫn tương tác Tor và HTTPS của Electronic Frontier Foundation để hiểu thêm về cách HTTPS bảo vệ lưu lượng truy cập internet của bạn.

Trong mọi trường hợp, nếu bạn đang kết nối với một trang web thông thường bằng Trình duyệt Tor, hãy đảm bảo nút HTTPS có màu xanh lục trước khi truyền bất kỳ thông tin nhạy cảm nào.

3. Sử dụng các dịch vụ ẩn danh

Cách thứ ba bạn có thể cải thiện sự an toàn Tor của mình là sử dụng các trang web và dịch vụ không báo cáo về các hoạt động của bạn như một điều tất nhiên. Nói thì dễ hơn làm trong thời đại ngày nay, nhưng một vài điều chỉnh nhỏ có thể có tác động đáng kể.

Ví dụ:chuyển từ tìm kiếm của Google sang DuckDuckGo làm giảm lượng dữ liệu có thể theo dõi của bạn. Chuyển sang các dịch vụ nhắn tin được mã hóa như Ricochet (bạn có thể định tuyến qua mạng Tor) cũng cải thiện tính ẩn danh của bạn.

4. Tránh sử dụng thông tin cá nhân

Ngoài việc sử dụng các công cụ để tăng tính ẩn danh, bạn cũng nên hạn chế gửi hoặc sử dụng bất kỳ thông tin cá nhân nào trên Tor. Sử dụng Tor để nghiên cứu là tốt. Nhưng nếu bạn tham gia vào các diễn đàn hoặc tương tác với các dịch vụ ẩn Tor khác, không sử dụng bất kỳ thông tin nhận dạng cá nhân nào.

5. Tránh đăng nhập, đăng ký và thanh toán

Bạn nên tránh các trang web và dịch vụ yêu cầu bạn đăng nhập. Ý tôi muốn nói ở đây là việc gửi thông tin xác thực đăng nhập của bạn thông qua một nút thoát Tor độc hại có thể gây ra hậu quả nghiêm trọng. Chậu mật ong của Chloe là một ví dụ hoàn hảo về điều này.

Hơn nữa, nếu bạn đăng nhập vào một dịch vụ bằng Tor, bạn cũng có thể bắt đầu sử dụng thông tin tài khoản có thể nhận dạng được. Ví dụ:nếu bạn đăng nhập vào tài khoản Reddit thông thường của mình bằng Tor, bạn phải xem xét liệu bạn có thông tin nhận dạng đã được liên kết với nó hay không.

Tương tự, trang Facebook củ hành là một trang tăng cường bảo mật và quyền riêng tư, nhưng khi bạn đăng nhập và đăng bài bằng tài khoản thông thường của mình, trang này sẽ không bị ẩn và bất kỳ ai cũng có thể theo dõi (mặc dù họ sẽ không thể nhìn thấy vị trí bạn đã gửi nó từ).

Tor không phải là ma thuật. Nếu bạn đăng nhập vào một tài khoản, nó sẽ để lại dấu vết.

6. Sử dụng VPN

Cuối cùng, hãy sử dụng VPN. Mạng riêng ảo (VPN) giúp bạn an toàn khỏi các nút thoát độc hại bằng cách tiếp tục mã hóa dữ liệu của bạn sau khi nó rời khỏi mạng Tor. Nếu dữ liệu của bạn vẫn được mã hóa, nút thoát độc hại sẽ không có cơ hội chặn nó và cố gắng tìm ra bạn là ai.

Hai trong số các nhà cung cấp VPN yêu thích của MakeUseOf là ExpressVPN (người đọc MakeUseOf được giảm giá 49%) và CyberGhost (người đọc của chúng tôi có thể tiết kiệm 80% với đăng ký ba năm). Cả hai đều có lịch sử lâu dài và được tôn trọng về việc giữ dữ liệu của bạn ở chế độ riêng tư khi nó quan trọng.

Giữ an toàn khi sử dụng Tor

Tor, và nói cách khác, darkweb, không cần phải nguy hiểm. Nếu bạn làm theo các mẹo an toàn trong bài viết này, khả năng bị phơi nhiễm của bạn sẽ giảm đáng kể. Điều quan trọng cần nhớ là di chuyển từ từ!

Bạn muốn tìm hiểu thêm về Tor và dark web? Tải xuống hướng dẫn PDF miễn phí của chúng tôi để khám phá cách bạn có thể khám phá Internet ẩn --- nó sẽ giữ cho bạn an toàn khi bạn đi qua thế giới Internet ẩn. Nếu không, hãy xem hướng dẫn dành cho người dùng không chính thức của tôi về Tor để biết thêm các mẹo và thủ thuật an toàn.