WordPress dễ bị ảnh hưởng bởi nhiều loại tấn công mạng khác nhau và một khía cạnh quan trọng của bảo mật WordPress là hiểu chính xác bạn đang chống lại điều gì.

Nếu bạn nghi ngờ trang web của mình đang bị tấn công, biện pháp phòng vệ tốt nhất là tường lửa WordPress.

Từ các cuộc tấn công vũ phu đến việc tiêm SQL, những mối đe dọa này có thể làm tổn hại đến tính bảo mật và chức năng của trang web của bạn. Nhiều phần mềm được thiết kế để tiêm phần mềm độc hại vào trang web của bạn.

Do đó, bạn nên làm quen với các cuộc tấn công WordPress phổ biến này. Điều này sẽ giúp bạn bảo vệ trang web WordPress của mình và đảm bảo trải nghiệm trực tuyến liền mạch cho khách truy cập.

TL;DR: Bảo vệ trang web WordPress của bạn bắt đầu bằng việc hiểu những cuộc tấn công này là gì và chúng tác động đến trang web của bạn như thế nào. Sau đó, hãy bảo vệ trang web của bạn khỏi các cuộc tấn công này bằng tường lửa mạnh mẽ của MalCare. Cùng với các tính năng chống phần mềm độc hại mạnh mẽ và bảo vệ khỏi bot, MalCare là plugin bảo mật WordPress tốt nhất.

Trong bài viết này, chúng ta sẽ khám phá các loại tấn công phổ biến mà các trang web WordPress phải đối mặt, những rủi ro tiềm ẩn liên quan đến từng loại và các bước bạn có thể thực hiện để bảo vệ trang web của mình trước những mối đe dọa này.

1. Tấn công XSS

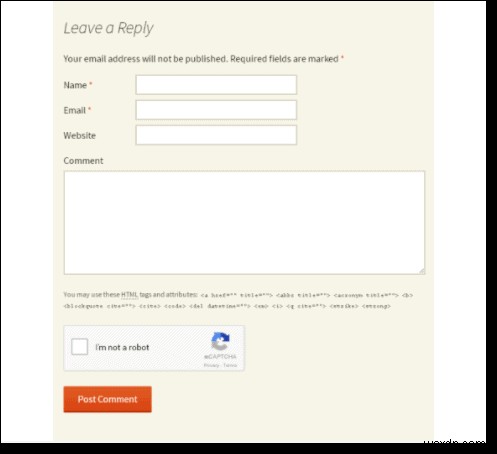

Trong một cuộc tấn công kịch bản chéo trang (XSS) của WordPress, kẻ xấu tìm thấy điểm yếu trong trang web để lẻn vào JavaScript có hại. Các tập lệnh này nằm chờ cho đến khi người dùng không nghi ngờ tương tác với trang web, thường điền vào biểu mẫu hoặc nhấp vào liên kết. Sau khi được kích hoạt, các tập lệnh này có thể đánh cắp thông tin người dùng, định tuyến lại họ đến các trang web nguy hiểm hoặc thậm chí thay đổi giao diện của trang web gốc. Về cơ bản, các cuộc tấn công XSS cho phép kẻ xấu sử dụng trình duyệt của người dùng để chống lại họ, theo những cách có thể dẫn đến thiệt hại nghiêm trọng.

Vào tháng 3 năm 2024, một lỗ hổng XSS trong plugin Popup Builder đã khiến hơn 100.000 trang web gặp rủi ro mỗi ngày. Để khai thác lỗ hổng này, kẻ tấn công có thể tiêm phần mềm độc hại vào một trang web dễ bị tấn công. Sau đó, kẻ tấn công có thể đánh cắp thông tin bí mật và chiếm lấy trang web WordPress bị xâm nhập. Tường lửa của MalCare là biện pháp bảo vệ duy nhất chống lại cuộc tấn công này, trong khi plugin vẫn dễ bị tấn công.

Dấu hiệu của vụ hack này: Một cuộc tấn công XSS thành công có thể gây ra bất cứ điều gì trên trang web của bạn. Nó có thể hiển thị trên các trang web dưới dạng hành vi độc hại như hành động trái phép hoặc tài khoản người dùng đáng ngờ. Mục tiêu của bất kỳ cuộc tấn công nào là chiếm quyền kiểm soát một trang web nhằm mục đích xấu, vì vậy đó là những dấu hiệu cần chú ý.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công XSS

- Theo dõi các lỗ hổng được báo cáo và thường xuyên cập nhật tất cả plugin, chủ đề cũng như lõi WordPress để vá chúng sớm nhất có thể.

- Cài đặt plugin tường lửa WordPress uy tín như MalCare để bảo vệ khỏi các cuộc tấn công như vậy.

- Triển khai tiêu đề Chính sách bảo mật nội dung (CSP) để chỉ định dạng nội dung nào đáng tin cậy trên trang web của bạn.

- Giáo dục người dùng về sự nguy hiểm của các chiến thuật lừa đảo qua mạng.

2. Tấn công tiêm nhiễm SQL

SQL SQL là một cuộc tấn công nghiêm trọng có thể làm tổn hại đến tính toàn vẹn và bảo mật của cơ sở dữ liệu của trang web. Nó xảy ra khi tin tặc nhập mã SQL độc hại vào các trường nhập không an toàn trên một trang web. Khi nội dung của các trường đầu vào được gửi, mã này sẽ chạy và thao túng cơ sở dữ liệu, có khả năng dẫn đến truy cập trái phép, đánh cắp dữ liệu hoặc thậm chí xóa thông tin quan trọng.

Vào tháng 4 năm 2024, Icegram Express bị phát hiện có lỗ hổng SQL SQL, cho phép tin tặc thực hiện các cuộc tấn công tiêm nhiễm. Cùng nhau, họ khiến hơn 90.000 trang web gặp rủi ro. Cùng lúc đó, một lỗ hổng tương tự đã được phát hiện trong plugin WP Nhật ký hoạt động khiến hơn 200.000 trang web gặp rủi ro. Các trang web có tường lửa nâng cao của MalCare tránh bị khai thác.

Dấu hiệu của vụ hack này: Các cuộc tấn công tiêm nhiễm SQL hiển thị các triệu chứng như:

- những thay đổi không mong đợi về nội dung hoặc cấu trúc cơ sở dữ liệu trang web;

- truy cập trái phép vào dữ liệu nhạy cảm hoặc các khu vực của trang web;

- các truy vấn cơ sở dữ liệu bất thường hoặc đáng ngờ trong nhật ký máy chủ, v.v.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công tiêm nhiễm SQL

- Sử dụng tường lửa dành riêng cho WordPress như MalCare để xác định và chặn các nỗ lực tấn công.

- Cài đặt các plugin bảo mật như MalCare có thể quét phần mềm độc hại được chèn qua các cuộc tấn công tiêm nhiễm SQL.

- Tránh xa các plugin và chủ đề không có giá trị có thể có cửa sau có thể bị khai thác.

- Luôn cập nhật cốt lõi, chủ đề và plugin WordPress của bạn.

3. Tấn công chèn liên kết spam

Đúng như tên gọi, các cuộc tấn công chèn liên kết spam cho phép tin tặc đưa các liên kết spam vào nội dung hoặc mã của trang web. Những liên kết này thường dẫn đến các trang web không liên quan, thị trường xám hoặc bất hợp pháp. Tin tặc đang cố gắng lợi dụng kết quả SEO cũng như thứ hạng của trang web của bạn và cuối cùng gây tổn hại cho trải nghiệm người dùng cũng như SEO của trang web của bạn.

Vào tháng 10 năm 2023, chiến dịch Balada Injector đã khai thác lỗ hổng trong plugin tagDiv Composer và tấn công hơn 17.000 trang web WordPress. Khách truy cập vào các trang web bị tấn công này sẽ được chuyển hướng đến các trang hỗ trợ công nghệ giả mạo, trúng xổ số giả mạo và các trò lừa đảo khác.

Dấu hiệu của vụ hack này: Các cuộc tấn công chèn liên kết spam xuất hiện dưới dạng xuất hiện đột ngột, trái phép các liên kết không liên quan hoặc đáng ngờ trong nội dung hoặc mã, làm giảm thứ hạng của công cụ tìm kiếm, tăng lưu lượng truy cập đến các trang web không liên quan thông qua các liên kết được chèn, v.v.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công chèn liên kết spam

- Không sử dụng bất kỳ plugin hoặc chủ đề rỗng nào trên trang web WordPress của bạn.

- Kiểm tra các cửa sau trong plugin và chủ đề được cài đặt trên trang web WordPress của bạn.

- Thường xuyên thay đổi tất cả mật khẩu, như mật khẩu truy cập, mật khẩu cơ sở dữ liệu, v.v.

- Đảm bảo cốt lõi, chủ đề và plugin WordPress của bạn được cập nhật.

- Cài đặt các plugin bảo mật như MalCare được thiết kế để phát hiện và ngăn chặn các cuộc tấn công chèn liên kết spam.

4. Tấn công thực thi mã từ xa

Các cuộc tấn công thực thi mã từ xa (RCE) xảy ra khi một tác nhân độc hại có được quyền truy cập trái phép vào máy chủ của trang web và thực thi mã từ xa. Điều này cho phép kẻ tấn công kiểm soát nhiều khía cạnh khác nhau của trang web, có khả năng dẫn đến đánh cắp dữ liệu, phá hoại giao diện hoặc thậm chí xâm phạm toàn bộ máy chủ.

Vào tháng 10 năm 2023, tường lửa WordPress nâng cao của MalCare đã ngăn chặn hơn 11.000 nỗ lực hack các trang web bằng cách khai thác lỗ hổng WP Elementor. Trước đó, MalCare đã ngăn chặn hơn 2000 cuộc tấn công vào các trang web WordPress nhằm khai thác lỗ hổng Forminator. Tất cả các cuộc tấn công này đều có cùng một phương thức hoạt động:tải tệp độc hại lên trang web bằng cách sử dụng các plugin biểu mẫu này, cho phép tin tặc truy cập từ xa vào trang web và thực hiện các hành động trái phép bao gồm cả việc đưa tệp từ xa vào.

Dấu hiệu của vụ hack này: Các cuộc tấn công RCE có thể bị phát hiện nếu bạn nhận thấy những thay đổi bất thường hoặc trái phép đối với trang web, nội dung, tệp, v.v., sự suy giảm đáng kể về hiệu suất của trang web hoặc bằng chứng về các hoạt động trái phép trong nhật ký máy chủ.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công thực thi mã từ xa

- Triển khai các chính sách mật khẩu mạnh và phương pháp xác thực hai yếu tố để ngăn chặn truy cập trái phép.

- Đặt quyền truy cập tệp thích hợp và giới hạn quyền truy cập vào các tệp và thư mục quan trọng chỉ đối với những người dùng được ủy quyền.

- Thường xuyên xem lại nhật ký xem có bất kỳ hoạt động tải lên hoặc thực thi tệp bất thường nào không.

- Luôn cập nhật các plugin, chủ đề và lõi WordPress của bạn.

- Sử dụng khả năng tường lửa mạnh mẽ của MalCare để phát hiện và chặn các yêu cầu truy cập đáng ngờ trước khi chúng tiếp cận trang web của bạn.

5. Tấn công lừa đảo

Các cuộc tấn công lừa đảo nhắm mục tiêu vào người dùng thông qua email, tin nhắn hoặc trang web lừa đảo, lừa họ tiết lộ thông tin nhạy cảm như thông tin đăng nhập hoặc chi tiết tài chính. Những kẻ tấn công cũng có thể sử dụng các trang web WordPress bị xâm nhập để lưu trữ các trang lừa đảo. Do đó, các cuộc tấn công lừa đảo có thể ảnh hưởng đến các trang web WordPress theo nhiều cách khác nhau.

Vào tháng 1 năm 2022, một lỗ hổng trong plugin WP HTML Mail đã khiến hơn 20.000 trang web gặp rủi ro. Lỗ hổng có mức độ nghiêm trọng cao này đã dẫn đến việc tiêm mã vào các trang web bị ảnh hưởng và phát tán các email lừa đảo thuyết phục, giả dạng các trang web bị tấn công.

Dấu hiệu của vụ hack này: Nếu người dùng của bạn nhận được email hoặc tin nhắn đáng ngờ giả vờ từ trang web của bạn và yêu cầu thông tin nhạy cảm thì trang web của bạn có thể đang bị tấn công lừa đảo. Các email có thể dẫn đến một trang đăng ký giả mạo, có thể được thiết kế để thu thập thông tin tài chính hoặc thông tin đăng nhập.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công lừa đảo

- Hướng dẫn người dùng trang web của bạn cách nhận biết các nỗ lực lừa đảo. Đảm bảo rằng họ hiểu hậu quả của việc nhấp vào các liên kết đáng ngờ hoặc cung cấp thông tin nhạy cảm.

- Nhận chứng chỉ SSL cho trang web của bạn và định cấu hình nó để mã hóa dữ liệu được truyền giữa trang web của bạn và người dùng.

- Thường xuyên theo dõi và quét trang web của bạn để tìm hoạt động đáng ngờ hoặc hành vi bất thường.

- Khuyến khích người dùng báo cáo mọi email hoặc tin nhắn lừa đảo có thể xảy ra.

6. Tấn công bạo lực

Các cuộc tấn công Brute-force nhằm mục đích giành quyền truy cập trái phép vào trang web WordPress bằng cách liên tục thử các kết hợp tên người dùng và mật khẩu khác nhau cho đến khi tìm thấy thông tin xác thực chính xác. Cuộc tấn công này lợi dụng thông tin đăng nhập yếu hoặc dễ đoán thay vì các lỗ hổng cụ thể. Tin tặc cũng có thể sử dụng các bot tự động để đoán những thông tin xác thực này thông qua tệp xmlrpc.php của WordPress, giúp chúng thực hiện một cuộc tấn công vũ phu dễ dàng hơn.

Vào năm 2015, Dunkin’ Donuts đã phải hứng chịu một cuộc tấn công tàn bạo, trong đó tin tặc đã lấy đi số tiền khổng lồ bằng thẻ quà tặng từ 19.715 người dùng chỉ trong 5 ngày. Sau một vụ kiện, Dunkin’ Donuts phải trả 650.000 USD cho khách hàng. Cách phòng thủ hiệu quả nhất chống lại các kiểu tấn công này là tường lửa tinh vi có chức năng bảo vệ bot.

Các triệu chứng của vụ hack này: Sự gia tăng đáng chú ý về số lần đăng nhập không thành công, thường là từ nhiều địa chỉ IP, là dấu hiệu đầu tiên của các cuộc tấn công vũ phu. Nó có thể dẫn đến hiệu suất trang web chậm hơn do trang đăng nhập phải tải quá nhiều cũng như nhiều tài khoản người dùng bị khóa do những nỗ lực như vậy.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công vũ phu

- Khuyến khích người dùng tạo mật khẩu phức tạp và độc đáo, khó đoán.

- Triển khai tính năng giới hạn đăng nhập để hạn chế và tạm thời khóa những người dùng vượt quá giới hạn.

- Thực thi 2FA để có lớp bảo mật bổ sung khi đăng nhập.

- Tắt XML RPC trên trang web WordPress của bạn.

- Sử dụng tường lửa như tường lửa dành riêng cho WordPress của MalCare để phát hiện và chặn các nỗ lực từ các địa chỉ IP độc hại.

- Hãy chọn tường lửa có tính năng bảo vệ bot tích hợp để ngăn chặn những phần mềm xấu như bot mạnh mẽ và những kẻ phá hoại để có biện pháp tốt, đồng thời cho phép những phần mềm tốt như Googlebot truy cập vào trang web.

- Vô hiệu hóa đăng ký và đăng nhập của người dùng nếu trang web của bạn không yêu cầu.

7. Tấn công CSRF

Các cuộc tấn công giả mạo yêu cầu chéo trang (CSRF) lừa người dùng đã được xác thực vô tình thực hiện các hành động trên ứng dụng web mà không có sự đồng ý của họ. Những cuộc tấn công này xảy ra khi người dùng đăng nhập và truy cập một trang web độc hại, sau đó trang web này sẽ thay mặt người dùng gửi các yêu cầu trái phép đến trang web mục tiêu.

Vào tháng 2 năm 2023, một lỗ hổng CSRF đã được phát hiện trong plugin Forms by CaptainForm cho phép các cuộc tấn công CSRF, khiến hơn 10.000 trang web WordPress gặp rủi ro.

Dấu hiệu của vụ hack này: Các cuộc tấn công CSRF hiển thị các triệu chứng như:

- Những thay đổi không mong muốn đối với tài khoản, cài đặt hoặc dữ liệu người dùng mà không có sự đồng ý của người dùng.

- Các hoạt động bất thường hoặc đáng ngờ được ghi lại trong nhật ký máy chủ, cho thấy các hành động trái phép.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công CSRF

- Kiểm tra tiêu đề người giới thiệu để đảm bảo rằng các yêu cầu bắt nguồn từ cùng một miền, cung cấp lớp bảo vệ bổ sung chống lại các cuộc tấn công CSRF.

- Sử dụng các tiêu đề bảo mật như Chính sách bảo mật nội dung (CSP) để giảm thiểu nguy cơ xảy ra một số loại tấn công CSRF nhất định.

- Tiến hành kiểm tra bảo mật và thử nghiệm thâm nhập để xác định và giải quyết các lỗ hổng CSRF tiềm ẩn.

8. Tấn công chiếm quyền điều khiển phiên

Việc chiếm quyền điều khiển phiên xảy ra khi kẻ tấn công giành được quyền truy cập trái phép vào phiên hoạt động của người dùng bằng cách chặn hoặc đánh cắp ID phiên hoặc mã thông báo. Điều này cho phép kẻ tấn công mạo danh người dùng và có thể thay mặt họ thực hiện các hành động.

Vào tháng 5 năm 2023, một lỗ hổng XSS trong plugin Beautiful Cookie Consent Banner đã khiến hơn 1,5 triệu trang web WordPress bị nhiễm mã độc thực hiện các cuộc tấn công chiếm quyền điều khiển phiên cùng nhiều trang khác.

Dấu hiệu của vụ hack này: Nếu người dùng của bạn đang báo cáo hoạt động hoặc truy cập trái phép trong tài khoản của họ hoặc nếu bạn thấy hồ sơ đáng ngờ trong nhật ký thì trang web của bạn có thể đang phải đối mặt với các cuộc tấn công chiếm quyền điều khiển phiên.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công chiếm quyền điều khiển phiên

- Đảm bảo trang web của bạn sử dụng HTTPS để mã hóa thông tin liên lạc giữa trình duyệt của người dùng và máy chủ, khiến kẻ tấn công khó chặn dữ liệu phiên hơn.

- Triển khai cài đặt thời gian chờ của phiên để tự động đăng xuất người dùng sau một thời gian không hoạt động.

- Thực thi 2FA như một lớp xác thực bổ sung.

- Theo dõi các kiểu đăng nhập bất thường hoặc hoạt động có thể cho thấy phiên đã bị chiếm quyền điều khiển.

9. Tấn công đánh cắp cookie

Các cuộc tấn công đánh cắp cookie (hoặc đánh hơi phiên) xảy ra khi kẻ tấn công chặn các cookie không được mã hóa được truyền giữa trình duyệt của người dùng và máy chủ của trang web. Bằng cách lấy những cookie này, kẻ tấn công có được quyền truy cập trái phép vào phiên của người dùng, có khả năng dẫn đến mạo danh và hành động trái phép.

Vào tháng 3 năm 2023, tin tặc đã lấy được thông tin nhạy cảm bằng cách khai thác lỗ hổng trên trang web chính thức của nhà sản xuất xe thể thao hạng sang Ferrari. Trang web này đang sử dụng phiên bản cũ của W3 Total Cache, có số lượt cài đặt đang hoạt động là hơn 1 triệu. Tin tặc đã đánh cắp cookie bằng cách sử dụng lỗ hổng này và giành được quyền truy cập vào tệp wp-config.php, nơi lưu trữ thông tin đăng nhập WordPress. Việc cài đặt một tường lửa WordPress mạnh sẽ ngăn chặn tổn thất phát sinh từ các cuộc tấn công này.

Dấu hiệu của vụ hack này: Nếu người dùng của bạn báo cáo quyền truy cập trái phép vào tài khoản của họ hoặc nếu bạn thấy thông tin đăng nhập trái phép trong nhật ký thì trang web của bạn có thể đang trải qua các cuộc tấn công đánh cắp cookie.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công đánh cắp cookie

- Đảm bảo trang web của bạn sử dụng HTTPS để mã hóa thông tin liên lạc giữa trình duyệt của người dùng và máy chủ, khiến kẻ tấn công khó chặn cookie hơn đáng kể.

- Sử dụng tường lửa dành riêng cho WordPress, như MalCare, để phát hiện và chặn các yêu cầu đáng ngờ.

- Theo dõi nhật ký trang web của bạn để phát hiện các kiểu đăng nhập bất thường hoặc hoạt động có thể cho thấy hành vi ăn cắp cookie.

10. Các cuộc tấn công SSRF

Các cuộc tấn công giả mạo yêu cầu phía máy chủ (SSRF) xảy ra khi kẻ tấn công lừa ứng dụng web thay mặt họ thực hiện các yêu cầu độc hại. Những cuộc tấn công này thường nhắm vào các tài nguyên, dịch vụ hoặc dữ liệu bên trong hoặc bên ngoài mà không thể truy cập được. Mặc dù không phải là lỗ hổng trực tiếp của WordPress, nhưng lỗ hổng SSRF có thể tồn tại trong các plugin hoặc chủ đề WordPress được mã hóa kém hoặc được cấu hình không đúng.

Vào tháng 11 năm 2022, một lỗ hổng SSRF đã được phát hiện trong plugin Cổng thanh toán Paytm. Điều này khiến hơn 9000 trang web WordPress có nguy cơ bị truy cập trái phép và tiết lộ thông tin.

Dấu hiệu của vụ hack này: Nếu bạn thấy các yêu cầu máy chủ trái phép hoặc các sửa đổi đối với tài nguyên hoặc dịch vụ trong nhật ký trang web của mình thì trang web của bạn có thể đang phải đối mặt với các cuộc tấn công SSRF.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công SSRF

- Sử dụng các tiêu đề bảo mật như Chính sách bảo mật nội dung (CSP) để giảm thiểu nguy cơ bị tấn công SSRF bằng cách chỉ định những tài nguyên nào có thể được truy cập.

- Luôn cập nhật plugin, chủ đề và lõi WordPress của bạn.

- Sử dụng tường lửa dành riêng cho WordPress như MalCare để giám sát và lọc lưu lượng truy cập đến, phát hiện và chặn các yêu cầu đáng ngờ.

11. Các cuộc tấn công DDoS

Các cuộc tấn công từ chối dịch vụ phân tán (DDoS) làm tràn ngập một trang web hoặc máy chủ với lưu lượng truy cập quá lớn, khiến người dùng hợp pháp không thể truy cập được. Các trang web WordPress hiếm khi gặp phải các cuộc tấn công DDoS nhưng có thể bị tấn công để trở thành một phần của mạng botnet, sau đó thực hiện các cuộc tấn công vào các ứng dụng web khác.

Vào năm 2014, hơn 162.000 trang web WordPress bị xâm nhập đã được sử dụng cho cuộc tấn công DDoS bằng cách sử dụng cấu hình XML-RPC của chúng. Gần đây hơn, một số trang web ở Ukraina đã bị tấn công DDoS bằng cách sử dụng các trang web WordPress bị xâm nhập vào năm 2022.

Dấu hiệu của vụ hack này: Trang web của bạn có thể bị tấn công DDoS nếu bạn thấy:

- Hiệu suất trang web chậm bất thường

- Trang web hoàn toàn không có sẵn

- Tăng mức tiêu thụ tài nguyên máy chủ, chẳng hạn như mức sử dụng CPU hoặc băng thông cao

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công DDoS

- Sử dụng các dịch vụ bảo vệ DDoS hoặc sử dụng nhà cung cấp dịch vụ lưu trữ cung cấp biện pháp giảm thiểu DDoS để giúp hấp thụ và lọc ra lưu lượng truy cập độc hại.

- Triển khai cân bằng tải để phân phối lưu lượng truy cập trên nhiều máy chủ nhằm giảm thiểu tác động của cuộc tấn công DDoS.

- Sử dụng CDN để lưu vào bộ nhớ đệm và phân phát nội dung từ nhiều máy chủ phân tán, giảm căng thẳng cho máy chủ gốc của bạn khi bị tấn công DDoS.

- Sử dụng tường lửa dành riêng cho WordPress như MalCare và triển khai các quy tắc giới hạn tỷ lệ để chặn hoặc hạn chế lưu lượng truy cập từ các nguồn đáng ngờ hoặc độc hại.

- Vô hiệu hóa XML-RPC trên trang web WordPress của bạn để ngăn chặn việc lạm dụng nó trong các cuộc tấn công như vậy.

- Theo dõi các kiểu lưu lượng truy cập vào trang web của bạn và thiết lập cảnh báo khi lưu lượng truy cập tăng đột biến bất thường có thể là dấu hiệu của một cuộc tấn công DDoS.

12. Cuộc tấn công XXE

Thực thể bên ngoài XML (XXE) tấn công các ứng dụng mục tiêu phân tích đầu vào XML. Những kẻ tấn công khai thác điều này bằng cách chèn nội dung XML độc hại, có khả năng dẫn đến tiết lộ thông tin nhạy cảm, từ chối dịch vụ hoặc giả mạo yêu cầu phía máy chủ. Mặc dù các cuộc tấn công XXE không dành riêng cho WordPress, nhưng các plugin hoặc chủ đề được mã hóa kém có thể tạo ra lỗ hổng.

Vào tháng 6 năm 2015, một lỗ hổng XXE đã được phát hiện trong plugin WordPress phổ biến WooC Commerce. Với số lượt cài đặt đang hoạt động lên tới hơn 5 triệu, điều này đã khiến một số lượng lớn trang web có nguy cơ bị tấn công XXE.

Dấu hiệu của vụ hack này: Các dấu hiệu cho thấy trang web WordPress đã bị tấn công XXE có thể là trang web đó đột nhiên chạy rất chậm, có một lượng dữ liệu bất thường được gửi đi từ trang web, dữ liệu bí mật như chi tiết đăng nhập bị rò rỉ, thay đổi nội dung của trang web hoặc thông báo lỗi liên quan đến XML hiển thị. Tuy nhiên, những dấu hiệu này cũng có thể chỉ ra nhiều kiểu tấn công khác nhau chứ không chỉ XXE.

Cách bảo vệ trang web của bạn khỏi các cuộc tấn công XXE

- Luôn cập nhật plugin, chủ đề và lõi WordPress của bạn.

- Sử dụng tường lửa như MalCare để giám sát và lọc lưu lượng truy cập đến, phát hiện và chặn các yêu cầu đáng ngờ.

Các bước để đảm bảo bảo vệ tổng thể trang web WordPress của bạn

Duy trì tính bảo mật của trang web WordPress của bạn là rất quan trọng để bảo vệ nó khỏi các loại tấn công WordPress khác nhau. Dưới đây là một số biện pháp hiệu quả để củng cố khả năng phòng thủ cho trang web của bạn:

- Triển khai tường lửa mạnh mẽ như MalCare để cung cấp khả năng bảo vệ tự động chống lại nhiều loại yêu cầu tấn công. Tường lửa hoạt động như một rào cản giữa trang web của bạn và các mối đe dọa tiềm ẩn, lọc lưu lượng truy cập độc hại trước khi nó đến máy chủ của bạn.

- Sử dụng plugin bảo mật như MalCare có trình quét phần mềm độc hại. Quét thường xuyên có thể giúp phát hiện bất kỳ mã hoặc tệp độc hại nào có thể đã xâm nhập vào trang web của bạn.

- Các plugin và chủ đề lỗi thời là những điểm yếu phổ biến mà những kẻ tấn công mạng khai thác. Việc thường xuyên cập nhật chúng sẽ đảm bảo bạn được hưởng lợi từ các bản vá bảo mật và sửa lỗi mới nhất.

- Tránh sử dụng các tiện ích mở rộng không có giá trị hoặc vi phạm bản quyền cho trang web của bạn. Chúng thường chứa phần mềm độc hại cửa sau, khiến trang web của bạn dễ bị tấn công.

- Tăng cường bảo mật đăng nhập với các chính sách mật khẩu mạnh mẽ. Khuyến khích những mật khẩu phức tạp, độc đáo và giáo dục người dùng về những rủi ro khi chia sẻ và sử dụng lại mật khẩu. Triển khai xác thực hai yếu tố (2FA) để thêm một lớp bảo mật bổ sung.

- Theo dõi chặt chẽ tài khoản người dùng và các hoạt động. Thường xuyên xem lại nhật ký hoạt động và thiết lập chính sách quản lý tài khoản không hoạt động.

- Sử dụng Mạng phân phối nội dung (CDN). CDN phân phối tải các cuộc tấn công lặp đi lặp lại trên nhiều máy chủ, giảm tác động của các cuộc tấn công DDoS. Nó cũng cung cấp các bản sao được lưu trong bộ nhớ đệm của trang web của bạn, nâng cao hiệu suất.

Tác động của các cuộc tấn công vào trang web WordPress

Nếu bạn có một trang web WordPress, bạn phải luôn nhận thức được những hậu quả tiềm ẩn của các cuộc tấn công vào trang web của mình. Điều này rất quan trọng để bạn hiểu được tầm quan trọng của các biện pháp bảo mật.

- Chèn phần mềm độc hại: Các cuộc tấn công có thể dẫn đến việc chèn mã hoặc tệp độc hại, làm tổn hại đến tính toàn vẹn của trang web của bạn.

- Dữ liệu bị xâm phạm: Thông tin nhạy cảm của người dùng có thể gặp rủi ro, dẫn đến nguy cơ vi phạm quyền riêng tư và hậu quả pháp lý.

- Chi phí xóa: Việc dọn dẹp sau một cuộc tấn công có thể tốn kém, bao gồm chi phí cho dịch vụ bảo mật, phí pháp lý và khả năng mất doanh thu.

- Các vấn đề về SEO và thương hiệu: Một số cuộc tấn công nhất định, chẳng hạn như hack dược phẩm hoặc spam SEO, có thể làm hoen ố danh tiếng trang web của bạn và ảnh hưởng đến thứ hạng của công cụ tìm kiếm.

- Vấn đề về niềm tin với khách truy cập và khách hàng: Trang web bị xâm phạm sẽ làm xói mòn niềm tin của khách truy cập và khách hàng, có khả năng dẫn đến mất uy tín và doanh thu.

Tại sao WordPress lại là mục tiêu phổ biến của tin tặc?

WordPress là một nền tảng xây dựng trang web cho phép mọi người xây dựng trang web mà không cần biết cách viết mã. Hơn nữa, WordPress còn miễn phí.

Kết quả là, nền tảng này hiện đang hỗ trợ hơn 1,3 tỷ trang web đang hoạt động.

Nhược điểm của tất cả những điều này là các trang web WordPress được nhắm mục tiêu nhiều hơn các trang web được xây dựng trên bất kỳ nền tảng nào khác. Từ việc xâm nhập vào một trang web cho đến giữ nó để đòi tiền chuộc, các trang web WordPress đều phải đối mặt với những nỗ lực lớn của tin tặc.

Điều đó đang được nói, WordPress mạnh hơn đáng kể so với các nền tảng khác. Thực tế là WordPress từ lâu đã giải quyết được các vấn đề mà các nền tảng khác hiện đang gặp phải. Hầu hết các lỗ hổng được đưa vào các trang web WordPress thông qua plugin và chủ đề và hiếm khi được tìm thấy trong lõi nữa.

Do đó, mặc dù WordPress là mục tiêu thường xuyên nhưng bạn có thể tận dụng tất cả các lợi thế của nó bằng cách suy nghĩ cẩn thận về bảo mật. Cài đặt MalCare, một plugin bảo mật có tường lửa, trình quét và loại bỏ phần mềm độc hại tích hợp sẵn là một bước đi tuyệt vời theo hướng đó.

Suy nghĩ cuối cùng

Tóm lại, bảo vệ trang web WordPress của bạn khỏi các mối đe dọa tiềm ẩn là điều tối quan trọng trong việc đảm bảo chức năng của nó không bị gián đoạn và duy trì sự tin tưởng của khách truy cập. Bằng cách hiểu rõ các loại tấn công khác nhau mà các trang web WordPress có thể gặp phải, từ việc chèn XSS và SQL đến DDoS và các nỗ lực lừa đảo, bạn được trang bị tốt hơn để thực hiện các biện pháp bảo vệ.

Đây là lúc plugin bảo mật như MalCare có thể tạo ra sự khác biệt. MalCare là một plugin bảo mật dành riêng cho WordPress, giúp nó trở thành đối thủ mạnh mẽ chống lại các lỗ hổng và cuộc tấn công đã biết, bao gồm cả việc chèn đối tượng PHP và khai thác zero-day. Hơn nữa, tường lửa mạnh mẽ, tính năng quét và loại bỏ phần mềm độc hại mạnh mẽ cũng như khả năng bảo vệ bot mạnh mẽ khiến nó trở thành một thế lực đáng tin cậy trong hệ sinh thái WordPress.

Câu hỏi thường gặp

WordPress có bị hack không?

Vâng. Một trong những điều cần lưu ý khi trở thành hệ thống quản lý nội dung phổ biến nhất trên thế giới là WordPress thường xuyên bị hack. Mặc dù lý do đằng sau những vụ hack này có thể khác nhau nhưng các bước để giữ an toàn cho trang WordPress của bạn đều giống nhau.

WordPress đã bị hack bao nhiêu lần?

Rất khó để cung cấp con số chính xác có bao nhiêu trang WordPress đã bị hack. Tuy nhiên, nhiều ước tính khác nhau cho thấy ít nhất 10.000 đến 12.000 trang web bị tấn công mỗi ngày. Với việc WordPress chiếm gần 40% tổng số trang web trên toàn thế giới, thật dễ dàng để cho rằng cứ 25 trang web WordPress thì có 1 trang bị hack.

Tin tặc tấn công WordPress như thế nào?

Tin tặc tấn công các trang web WordPress bằng nhiều công cụ và thủ thuật khác nhau. Một số tin tặc tìm kiếm và phát hiện các biện pháp kiểm soát truy cập yếu, chẳng hạn như các kết hợp tên người dùng-mật khẩu dễ đoán. Những người khác xác định các lỗ hổng hoặc lỗ hổng trong plugin và chủ đề hoặc trong chính lõi WordPress và khai thác chúng để có quyền truy cập vào các trang web. Một số còn sử dụng kỹ thuật xã hội để lấy thông tin xác thực từ những cá nhân vô tình.

Tại sao trang web WordPress của tôi bị tấn công?

Trang web WordPress của bạn có thể bị tấn công vì nhiều lý do. Mật khẩu yếu, lõi, chủ đề và plugin WordPress lỗi thời, kết nối không an toàn, quyền truy cập tệp không chính xác và lưu trữ web không an toàn là một số thủ phạm. Bạn nên giải quyết ngay từng vấn đề này hoặc nhờ sự trợ giúp của các plugin bảo mật như MalCare để bảo vệ trang web của bạn khỏi mọi hình thức tấn công.

Có cảm giác như trang web của tôi đang bị tấn công 24/7. Điều này có bình thường không?

Vâng. Ngay sau khi trang web của bạn hoạt động, người dùng thông thường cũng như những kẻ độc hại đều có thể tìm thấy nó. Do đó, điều quan trọng là phải bảo mật trang web của bạn sớm nhất bằng cách sử dụng plugin bảo mật toàn diện như MalCare, plugin này có tường lửa tích hợp, tính năng phát hiện và loại bỏ phần mềm độc hại cũng như bảo vệ bot.

Các plugin có thực sự hoạt động chống lại các cuộc tấn công của WordPress không?

Vâng. Các plugin bảo mật WordPress chắc chắn có tác dụng chống lại các cuộc tấn công. Tuy nhiên, hiệu quả của chúng quyết định mức độ an toàn của trang web của bạn. Nếu bạn lo ngại về bảo mật trang web của mình, hãy sử dụng plugin bảo mật toàn diện dành riêng cho WordPress như MalCare. MalCare có tường lửa tích hợp mạnh mẽ, khả năng phát hiện và loại bỏ phần mềm độc hại cũng như bảo vệ bot. Cùng với nhau, tất cả các tính năng này giúp giữ an toàn cho trang web của bạn khỏi mọi hình thức tấn công.