Bảo mật dựa trên ảo hóa (VBS) là công nghệ trừu tượng hóa các quy trình máy tính từ hệ điều hành (OS) cơ bản và trong một số trường hợp là phần cứng. Nó tách biệt các quy trình này với nhau nhằm mục đích bảo vệ hệ điều hành và thiết bị khỏi phần mềm độc hại và các cuộc tấn công khác.

VBS là ý tưởng tạo ra một môi trường ảo biệt lập và thực thi một số hạn chế nhất định nhằm bảo vệ tài nguyên hệ thống và các giải pháp bảo mật (như thông tin đăng nhập của người dùng) khỏi các lỗ hổng trong hệ điều hành và các hoạt động khai thác như phần mềm độc hại. Môi trường biệt lập là một phần của bộ nhớ chính được tách biệt khỏi phần còn lại của HĐH. Nó cũng là “gốc rễ niềm tin” của HĐH.

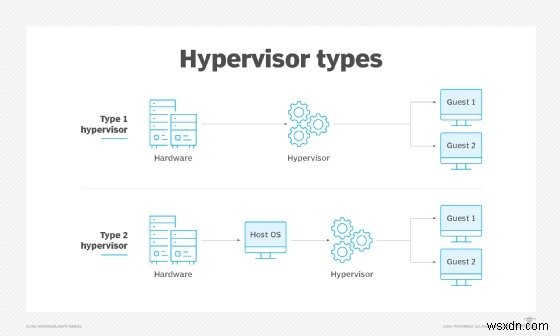

VBS dựa vào bộ ảo hóa Windows để tạo môi trường biệt lập. Trình ảo hóa giả định rằng Windows có thể bị xâm phạm bởi mã độc. Dựa trên giả định này, nó nhằm mục đích bảo vệ các tài nguyên hệ thống quan trọng. Để thực hiện điều này, nó cho phép ảo hóa phần cứng và tạo các máy ảo (VM) để hệ thống lưu trữ xử lý và lưu trữ dữ liệu của chúng, thay vì chạy các quy trình đó trực tiếp trên hệ điều hành của máy tính. Tiền đề của VBS là nếu một quy trình hoặc ứng dụng bị cô lập bị tấn công, cuộc tấn công không thể lan ra bên ngoài VM. Kẻ tấn công không thể khai thác lỗ hổng trong một quy trình để đánh cắp dữ liệu từ ứng dụng khác hoặc chiếm đoạt toàn bộ máy tính bằng ransomware chẳng hạn.

Bảo mật dựa trên ảo hóa phụ thuộc vào bộ ảo hóa Windows để tạo môi trường biệt lập.

Bảo mật dựa trên ảo hóa phụ thuộc vào bộ ảo hóa Windows để tạo môi trường biệt lập. Bảo mật dựa trên ảo hóa trong Windows là gì?

Microsoft lần đầu tiên đưa tính năng bảo mật dựa trên ảo hóa vào Windows 10 với việc giới thiệu các tính năng Windows Defender Device Guard và Credential Guard. Device Guard và Credential Guard sử dụng Chế độ bảo mật ảo (VSM), một tính năng cụ thể của bảo mật dựa trên ảo hóa trong Windows 10. VSM sử dụng bộ ảo hóa Microsoft Hyper-V, được cài đặt trực tiếp trên phần cứng của máy tính, để chạy các quy trình cụ thể và lưu trữ dữ liệu của chúng độc lập với hệ điều hành.

Device Guard là một bộ gồm ba tính năng -- Tính toàn vẹn của mã có thể định cấu hình, Nền tảng và tính toàn vẹn của mã được bảo vệ VSM và Khởi động an toàn UEFI -- giúp ngăn mã không đáng tin cậy chạy trên máy Windows 10. Các tính năng này đảm bảo rằng chỉ có mã đáng tin cậy và chương trình cơ sở đã được ký, được xác minh mới có thể chạy trên máy tính, đồng thời chúng cho phép quản trị viên CNTT tách biệt các quy trình cụ thể để có thêm một lớp bảo vệ. Credential Guard sử dụng VSM để cô lập và bảo mật thông tin đăng nhập, mật khẩu và dữ liệu xác thực khác của người dùng, nhằm ngăn chặn truy cập trái phép vào máy và các hệ thống khác.

VBS được hỗ trợ trên tất cả các phiên bản Windows bắt đầu từ Windows 10 và Windows Server 2016. Windows 11 cũng hỗ trợ VBS. Trong Windows 11, VBS và các tính năng bảo mật chính của nó như tính toàn vẹn của bộ nhớ được bật theo mặc định. Giống như Windows 10, VBS trong Windows 11 tạo ra một phần bộ nhớ biệt lập nơi các giải pháp bảo mật khác nhau có thể được lưu trữ an toàn. Khi làm như vậy, môi trường đóng vai trò là gốc rễ của sự tin cậy đối với HĐH. VBS đảm bảo rằng chỉ những tài nguyên nằm trong môi trường này mới được tin cậy.

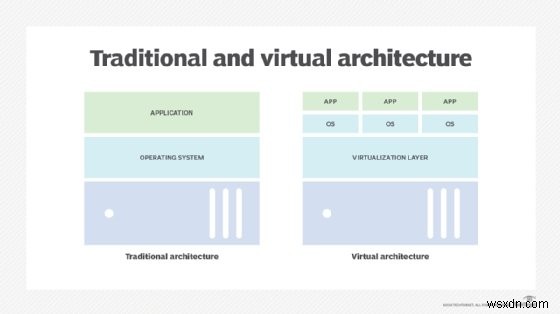

Chế độ xem song song giữa kiến trúc truyền thống và kiến trúc ảo.

Chế độ xem song song giữa kiến trúc truyền thống và kiến trúc ảo. Tài nguyên và giải pháp bảo mật được VBS bảo vệ

VBS và trình ảo hóa Windows nhằm mục đích bảo vệ một số giải pháp bảo mật cũng như tài nguyên hệ thống và hệ điều hành. Một nguồn tài nguyên như vậy là các thanh ghi dành riêng cho từng mô hình (MSR). MSR là các thanh ghi điều khiển trong bộ xử lý thường được sử dụng để gỡ lỗi, giám sát hiệu suất và kiểm soát các khía cạnh nhất định trong hành vi của bộ xử lý.

Việc xâm phạm MSR và thay đổi cài đặt mà chúng kiểm soát có thể ảnh hưởng đến toàn bộ hệ thống. Khi điều này xảy ra, hành vi của hệ thống có thể thay đổi theo những cách không mong muốn hoặc tác nhân đe dọa có thể truy cập trái phép vào hệ thống hoặc tài sản bảo mật của hệ thống.

Để ngăn chặn những vấn đề như vậy, trình ảo hóa sử dụng VBS. Với VBS, trình ảo hóa bảo vệ MSR khỏi mã chế độ hạt nhân độc hại và ngăn chặn chúng bị lạm dụng bằng cách thực hiện như sau:

- Giám sát và kiểm soát quyền truy cập vào tất cả MSR.

- Chỉ cho phép mã chế độ hạt nhân truy cập những MSR được biết là an toàn.

- Chặn quyền truy cập vào các MSR không xác định (đối với bộ ảo hóa).

- Gắn cờ các trường hợp cố gắng truy cập vào các MSR bị chặn bằng cách ghi nhật ký sự kiện vào Nhật ký hệ thống Windows trong Trình xem sự kiện.

VBS cũng bảo vệ thông tin xác thực của người dùng và mã chịu trách nhiệm bảo mật Windows bằng cách đặt chúng trong môi trường ảo an toàn.

Tính toàn vẹn của bộ nhớ và bảo mật dựa trên ảo hóa

Tính toàn vẹn của bộ nhớ là một tính năng VBS trong hệ điều hành Windows. Sau khi trình ảo hóa tạo môi trường ảo bị cô lập, tính toàn vẹn của bộ nhớ sẽ chạy tính toàn vẹn mã chế độ lõi trong môi trường này để ngăn tải các trình điều khiển hoặc tệp hệ thống không đáng tin cậy vào bộ nhớ hệ thống. Do đó, nó bảo vệ hệ điều hành và ngăn phần mềm độc hại xâm phạm nhân Windows.

Tính toàn vẹn của bộ nhớ cũng đảm bảo rằng các trang bộ nhớ kernel chỉ thực thi sau khi vượt qua các bước kiểm tra tính toàn vẹn của mã bên trong môi trường thời gian chạy an toàn. Ngoài ra, nó ngăn không cho các trang mã thực thi bị sửa đổi và bộ nhớ đã sửa đổi không được thực thi. Đây là cách nó hạn chế việc phân bổ bộ nhớ kernel và ngăn hệ thống bị xâm phạm.

Yêu cầu chạy VBS trên Windows

Để kích hoạt và chạy VBS trong Windows, một số thành phần nhất định phải được cấu hình đúng cách. Điều quan trọng nhất là Windows hypervisor. Ngoài ra, bộ xử lý phải hỗ trợ ảo hóa với dịch địa chỉ cấp hai.

Hơn nữa, tất cả các thiết bị I/O có khả năng DMA phải nằm sau Đơn vị quản lý bộ nhớ đầu vào-đầu ra và tất cả chương trình cơ sở hệ thống phải tăng cường mã Chế độ quản lý hệ thống theo Bảng giảm thiểu bảo mật SMM của Windows (WMST). Tất cả chương trình cơ sở Giao diện phần mềm mở rộng hợp nhất phải tách biệt và báo cáo phạm vi bộ nhớ thời gian chạy EFI cho mã và dữ liệu, đồng thời bao gồm các biện pháp bảo vệ trang EFI (ví dụ:bộ nhớ UEFI thực thi phải ở chế độ chỉ đọc và bộ nhớ có thể ghi không được thực thi).

Một yêu cầu quan trọng khác là tất cả các trình điều khiển hệ thống phải được kiểm tra để đảm bảo khả năng tương thích với tính toàn vẹn của bộ nhớ. Ngoài ra, Yêu cầu ghi đè bộ nhớ an toàn bản sửa đổi 2 phải được triển khai để bảo vệ hệ thống khỏi các cuộc tấn công bộ nhớ nâng cao.

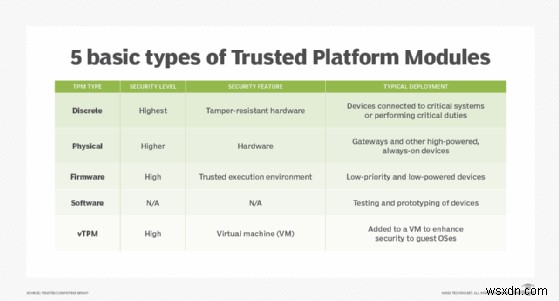

Cuối cùng, Microsoft khuyến nghị (nhưng không bắt buộc) triển khai Mô-đun nền tảng đáng tin cậy để cung cấp bảo mật dựa trên phần cứng.

Khi sử dụng bảo mật dựa trên ảo hóa, Microsoft khuyên bạn nên triển khai Mô-đun nền tảng đáng tin cậy để cung cấp bảo mật dựa trên phần cứng.

Khi sử dụng bảo mật dựa trên ảo hóa, Microsoft khuyên bạn nên triển khai Mô-đun nền tảng đáng tin cậy để cung cấp bảo mật dựa trên phần cứng. Cách kiểm tra xem VBS đã được bật trong Windows 10 hay 11 hay chưa

Trong Windows 10 và 11, VBS thường được bật theo mặc định. Tuy nhiên, quản trị viên có thể xác nhận xem tính năng này có được bật hay không bằng cách làm theo quy trình sau:

- Tìm kiếm ứng dụng Thông tin hệ thống trong tìm kiếm của Windows.

- Mở ứng dụng.

- Cuộn xuống hàng "Bảo mật dựa trên ảo hóa".

- Nếu thông báo "đang chạy", VBS đã được bật.

Cách tắt VBS/HVCI trong Windows 10 hoặc 11

Mặc dù có lợi ích bảo mật, việc bật VBS trong Windows 10 và 11 có thể làm chậm hiệu suất hệ thống. Việc tắt tính năng này có thể cải thiện hiệu suất -- mặc dù phải trả giá bằng việc làm lộ các giải pháp bảo mật trước các lỗ hổng và hoạt động khai thác.

Đây là quy trình tắt VBS/HVCI trong Windows 10 và 11:

- Tìm kiếm "Core Isolation" trong tìm kiếm của Windows hoặc mở nó từ Cài đặt hệ thống.

- Tắt tính toàn vẹn bộ nhớ (nếu tính năng này được bật).

- Khởi động lại hệ thống.

- Mở ứng dụng Thông tin hệ thống.

- Cuộn xuống hàng "Bảo mật dựa trên ảo hóa".

- Nếu thông báo "không được bật" thì VBS đã bị tắt.

Nếu VBS vẫn được bật, nó phải được tắt khỏi sổ đăng ký hệ thống (có thể cần có quyền truy cập của quản trị viên và kinh nghiệm) bằng cách làm theo các bước sau:

- Mở và chạy regedit để mở trình chỉnh sửa sổ đăng ký.

- Điều hướng đến thư mục Computer\HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\DeviceGuard.

- Mở tệp có tên EnableVirtualizationBasedSecurity và đặt giá trị của nó thành 0.

- Đóng regedit.

- Khởi động lại PC.

- Xác nhận trong ứng dụng Thông tin hệ thống rằng VBS đã bị tắt.

Tìm hiểu thêm về các tính năng bảo mật dựa trên ảo hóa của Windows và xem những điều cần lưu ý khi bảo mật môi trường ảo. Khám phá cách bật Windows Defender Device Guard và so sánh các công cụ phản hồi và phát hiện điểm cuối cho Windows Server.