Đường cơ sở về bảo mật của Microsoft chứa các cài đặt được khuyến nghị mà Microsoft đề xuất cho các máy trạm và máy chủ Windows để cung cấp cấu hình an toàn và bảo vệ bộ điều khiển miền, máy chủ, máy tính và người dùng. Microsoft đã phát triển các đối tượng và mẫu chính sách nhóm tham chiếu dựa trên Nguyên tắc cơ bản về bảo mật. Quản trị viên có thể áp dụng chúng trong miền AD của họ. Cài đặt bảo mật trong Microsoft Security Baseline GPO cho phép quản trị viên bảo vệ cơ sở hạ tầng Windows theo các phương pháp hay nhất về bảo mật toàn cầu mới nhất. Trong bài viết này, chúng tôi sẽ hướng dẫn cách triển khai GPO cơ sở bảo mật của Microsoft trong miền của bạn.

Tham khảo Chính sách nhóm cơ sở bảo mật của Microsoft là một phần của Trình quản lý tuân thủ bảo mật của Microsoft (SCM) . SCM là một sản phẩm miễn phí có chứa nhiều công cụ để phân tích, kiểm tra và áp dụng các phương pháp hay nhất cũng như các khuyến nghị bảo mật hiện tại cho Windows và các sản phẩm khác của Microsoft.

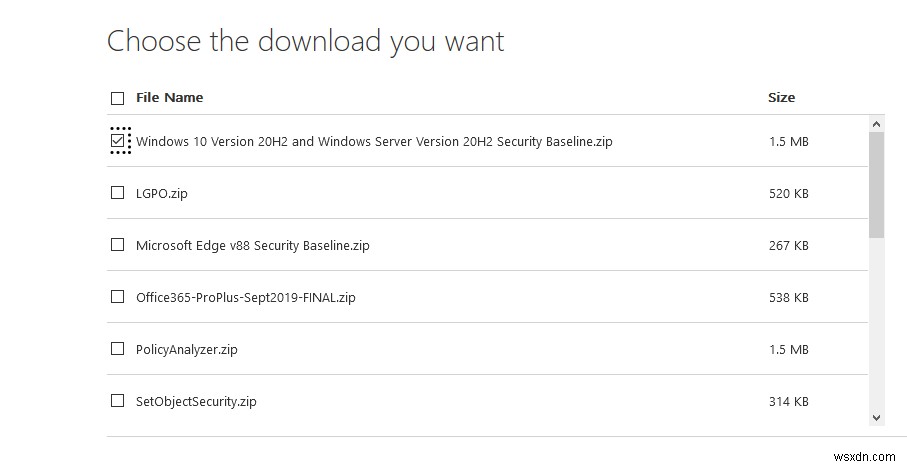

Bộ công cụ Tuân thủ Bảo mật của Microsoft có sẵn theo liên kết sau:https://www.microsoft.com/en-us/download/details.aspx?id=55319. Ngày nay, Nguyên tắc cơ bản cho các sản phẩm sau đây có sẵn trong Bộ công cụ tuân thủ bảo mật:

- Phiên bản Windows 10 20H2 và Windows Server Phiên bản 20H2

- Phiên bản Windows 10 2004 và Phiên bản Windows Server 2004

- Phiên bản Windows 10 1909 và Windows Server Phiên bản 1909

- Phiên bản Windows 10 1903 và Windows Server Phiên bản 1903

- Windows 10 Phiên bản 1809 và Windows Server 2019

- Phiên bản Windows 10 1607 và Windows Server 2016

- Microsoft Edge v88

- Office365 ProPlus

- Windows Server 2012 R2

Bạn cũng có thể tải xuống các công cụ này:

- LGPO được sử dụng để quản lý cài đặt GPO cục bộ;

- Trình phân tích Chính sách là một công cụ để phân tích các Chính sách nhóm hiện có và so sánh chúng với các chính sách tham chiếu trong Đường cơ sở bảo mật;

- SetObjectSecurity

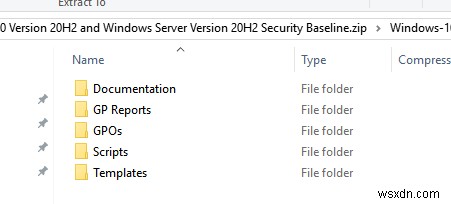

Kho lưu trữ Đường cơ sở Bảo mật cho mỗi phiên bản Windows chứa một số thư mục:

- Tài liệu chứa các tệp XLSX và PDF với mô tả chi tiết về các cài đặt được áp dụng trong Đường cơ sở bảo mật;

- Báo cáo GP có các báo cáo HTML với cài đặt GPO sẽ được áp dụng;

- GPO - chứa các đối tượng GPO cho các tình huống khác nhau. Bạn có thể nhập các chính sách vào bảng điều khiển Quản lý chính sách nhóm (GPMC) của mình;

- Tập lệnh chứa tập lệnh PowerShell để dễ dàng nhập cài đặt GPO vào miền hoặc chính sách cục bộ:

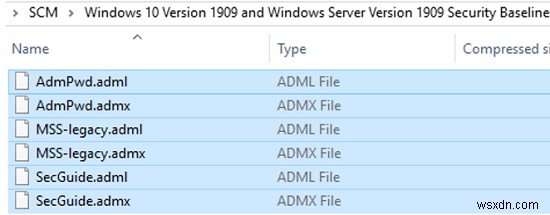

Baseline-ADImport.ps1,Baseline-LocalInstall.ps1,Remove-EPBaselineSettings.ps1,MapGuidsToGpoNames.ps1 - Mẫu - các mẫu ADMX / ADML GPO bổ sung (ví dụ:

AdmPwd.admxchứa cài đặt quản lý mật khẩu cục bộ cho LAPS,MSS-legacy.admx,SecGuide.admx)

Trong môi trường miền Active Directory, việc triển khai Đường cơ sở bảo mật bằng cách sử dụng GPO sẽ dễ dàng hơn (trong một nhóm làm việc, bạn có thể áp dụng các cài đặt bảo mật được đề xuất thông qua Chính sách Nhóm Cục bộ bằng cách sử dụng công cụ LGPO.exe).

Có các mẫu Đường cơ sở bảo mật GPO cho các yếu tố cơ sở hạ tầng Windows khác nhau:chính sách cho máy tính, người dùng, máy chủ miền, bộ điều khiển miền (có một chính sách riêng cho DC ảo), cũng như cài đặt Internet Explorer, BitLocker, Credential Guard, Windows Defender Antivirus. Chính sách nhóm đã định cấu hình cho các tình huống khác nhau nằm trong thư mục GPO (bạn có thể xem danh sách GPO cho Windows Server 2019 và Windows 10 1909 bên dưới):

- MSFT Internet Explorer 11 - Máy tính

- MSFT Internet Explorer 11 - Người dùng

- MSFT Windows 10 1909 - BitLocker

- MSFT Windows 10 1909 - Máy tính

- MSFT Windows 10 1909 - Người dùng

- MSFT Windows 10 1909 và Server 1909 - Trình chống vi-rút của Bộ bảo vệ

- MSFT Windows 10 1909 và Server 1909 - Bảo mật miền

- Máy chủ thành viên MSFT Windows 10 1909 và Server 1909 - Bảo vệ thông tin xác thực

- MSFT Windows Server 1909 - Bảo mật dựa trên ảo hóa bộ điều khiển miền

- MSFT Windows Server 1909 - Bộ điều khiển miền

- MSFT Windows Server 1909 - Máy chủ thành viên

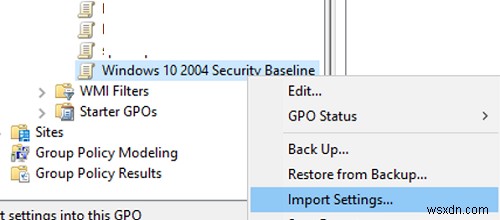

Giải nén kho lưu trữ với phiên bản Đường cơ sở bảo mật phù hợp với phiên bản Windows của bạn và mở Quản lý chính sách nhóm (gpmc.msc ) bảng điều khiển.

- Sao chép các mẫu ADMX vào thư mục SYSVOL PolicyDefinitions (GPO Central Store) trên DC của bạn;

- Tạo GPO mới với tên Đường cơ sở bảo mật Windows 10 2004 ;

- Nhấp chuột phải vào GPO và chọn Nhập cài đặt ;

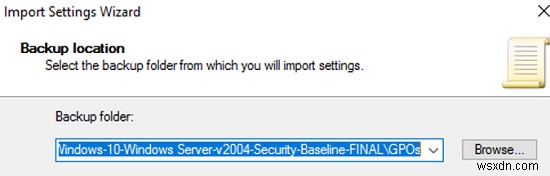

- Chỉ định một đường dẫn đến tệp Đường cơ sở bảo mật cho phiên bản Windows của bạn làm Vị trí sao lưu (ví dụ:

C:\Tools\SCM\Windows 10 Version 2004 and Windows Server Version 2004 Security Baseline\Windows-10-Windows Server-v2004-Security-Baseline-FINAL\GPOs);

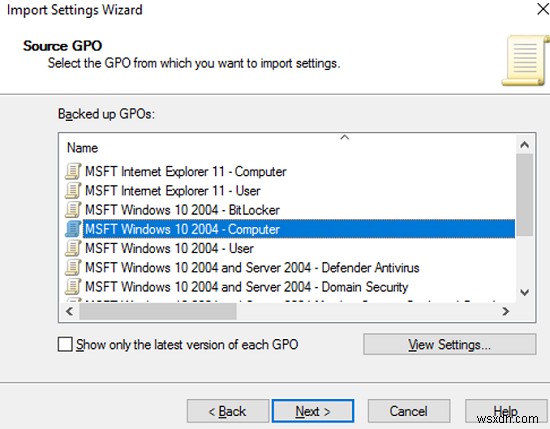

- Bạn sẽ thấy danh sách các mẫu chính sách. Trong trường hợp của chúng tôi, tôi sẽ nhập một chính sách với cài đặt máy tính. Chọn MSFT Windows 10 2004 - Máy tính (sử dụng Cài đặt chế độ xem , bạn có thể xem cài đặt chính sách dưới dạng báo cáo gpresult);

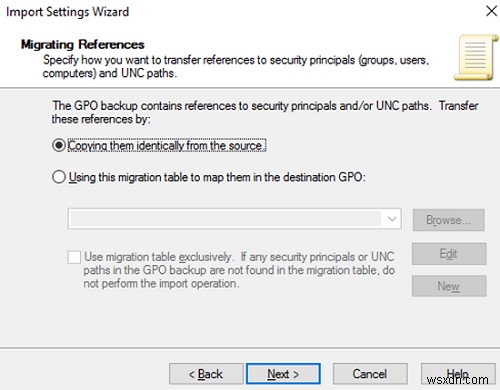

- Sau đó, bạn được nhắc chọn cách di chuyển các liên kết tham chiếu đến các đối tượng bảo mật và đường dẫn UNC. Vì chính sách này là mới, hãy chọn Sao chép chúng giống hệt nhau từ nguồn ;

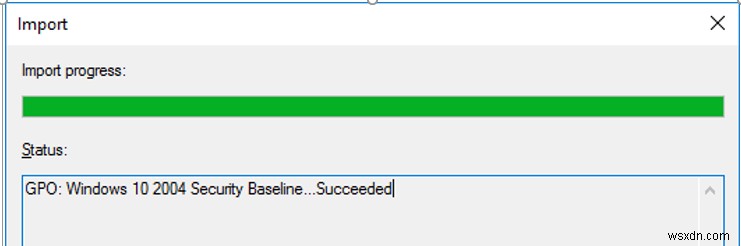

- Sau đó, cài đặt chính sách Đường cơ sở Bảo mật tham chiếu cho máy tính chạy Windows 10 2004 sẽ được nhập vào GPO của bạn.

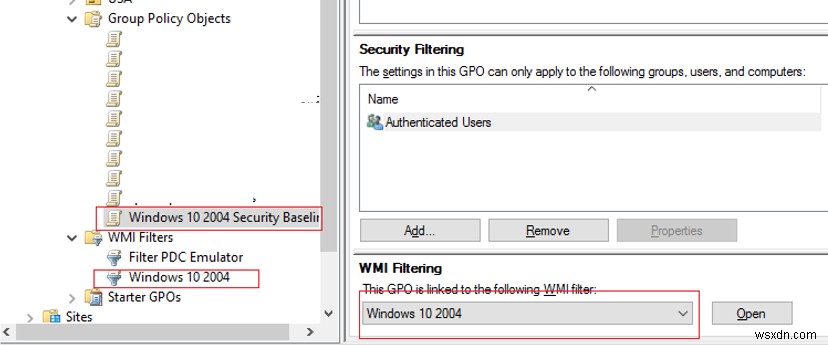

Để chỉ áp dụng đối tượng Chính sách Nhóm cho các máy tính chạy bản dựng Windows cụ thể, hãy sử dụng bộ lọc GPO WMI. Ví dụ:đối với Windows 10 2004, bạn có thể sử dụng bộ lọc WMI sau:

Select Version,ProductType from Win32_OperatingSystem WHERE Version LIKE "10.0.19041%" and ProductType = "1"

Áp dụng bộ lọc cho chính sách của bạn và liên kết chính sách với Đơn vị tổ chức bạn cần.

Trước khi áp dụng Đường cơ sở bảo mật cho máy tính của người dùng, hãy kiểm tra kỹ các cài đặt được đề xuất và trước tiên hãy áp dụng chúng cho đơn vị tổ chức có người dùng hoặc máy tính thử nghiệm. Nếu cần, bạn có thể tắt một số cài đặt do Đường cơ sở bảo mật đề xuất. Chỉ sau khi thử nghiệm thành công cài đặt Đường cơ sở bảo mật trên máy tính thử nghiệm, bạn mới có thể áp dụng chúng cho tất cả các máy tính / máy chủ trong miền của mình.

Đường cơ sở bảo mật chứa hàng chục hoặc thậm chí hàng trăm cài đặt. Chúng tôi không thể thảo luận về chúng trong một bài báo. Hãy xem xét các cài đặt bảo mật mà chúng tôi đã đề cập trong các bài viết khác trên woshub.com:

- Quản lý các quy tắc bắt đầu và cài đặt chương trình:AppLocker (Chính sách hạn chế phần mềm), UAC và Windows Installer

- Chính sách khóa tài khoản và mật khẩu miền

- Hạn chế tài khoản đặc quyền

- Hạn chế truy cập ẩn danh

- Kiểm tra cài đặt chính sách để nhận thông tin về tất cả các sự kiện và lịch sử đăng nhập của người dùng

- Bảo vệ bộ nhớ LSA

- Quyền truy cập vào các thiết bị ngoại vi (bao gồm chính sách cài đặt máy in và USB)

- Vô hiệu hoá các giao thức NetBIOS và NTLM

- Cài đặt Hỗ trợ từ xa, kết nối bóng tối, hết thời gian chờ RDS, CredSSP Oracle Remediation

- Chính sách Thực thi PowerShell

- Cấu hình báo cáo lỗi Windows

- Quản lý các quy tắc Tường lửa của Windows

- Cài đặt WinRM

- Vô hiệu hoá tài khoản quản trị viên tích hợp sẵn

- Chính sách về đường dẫn UNC đã được hoàn thiện

- Tắt SMBv1

Cho phép các tập lệnh chưa được đánh dấu chạy:

Set-ExecutionPolicy -Scope Process Unrestricted

Áp dụng chính sách:

Baseline-LocalInstall.ps1 -Win10NonDomainJoined

Cài đặt Đường cơ sở Bảo mật của Microsoft có thể tăng cường bảo mật cho cơ sở hạ tầng Windows của bạn và giúp đảm bảo rằng các cài đặt giống nhau được áp dụng cho tất cả các máy tính (bao gồm cả máy tính mới) trong mạng công ty của bạn.