Chúng ta tiếp tục với loạt bài viết liên quan đến các biện pháp đối phó với ransomware. Lần trước, chúng tôi đã xem xét một cách đơn giản để bảo vệ khỏi mã hóa ransomware. trên máy chủ tệp Windows bằng FSRM. Hôm nay chúng ta sẽ nói về cách dễ dàng khôi phục tệp của bạn nếu ransomware đã xâm nhập vào máy tính và tài liệu của người dùng đã được mã hóa.

Cách dễ nhất để lấy lại các tệp gốc sau khi bị nhiễm phần mềm tống tiền mã hóa là khôi phục chúng từ bản sao lưu. Bạn có thể tổ chức sao lưu tập trung trên các máy chủ tệp của mình, nhưng việc sao lưu dữ liệu trên máy tính của người dùng sẽ khó hơn. May mắn thay, Windows có một cơ chế sao lưu tích hợp - bản sao bóng được tạo bởi Dịch vụ sao chép bóng âm lượng (VSS) .

Để có thể khôi phục các phiên bản trước của tệp từ ảnh chụp nhanh VSS, các yêu cầu sau phải được đáp ứng:

- VSS phải được bật cho các tập được bảo vệ

- Phải có đủ dung lượng trống trên đĩa của bạn để lưu trữ ảnh chụp nhanh (ít nhất 10-20%)

- Người dùng không được có đặc quyền của Quản trị viên cục bộ trên máy tính (phần mềm độc hại mã hóa hiện đại nhất khi chạy nâng cao sẽ xóa tất cả các ảnh chụp nhanh VSS có sẵn) và phải bật Kiểm soát tài khoản người dùng (UAC)

Hãy xem xét một cơ chế cho phép quản lý tập trung chính sách tạo ảnh chụp nhanh trong môi trường miền Active Directory và dễ dàng khôi phục các tệp gốc sau cuộc tấn công mã hóa ransomware.

Nội dung:

- Cách bật VSS trên máy tính miền bằng GPO

- Cách sao chép Vshadow.exe vào Máy tính của Người dùng bằng GPO

- Tập lệnh PowerShell để tạo bản sao bóng của tất cả các tập

- Tác vụ đã lên lịch để tạo ảnh chụp nhanh VSS

- Cách khôi phục tệp gốc từ ảnh chụp nhanh VSS

- Kết luận

Cách bật VSS trên máy tính miền sử dụng GPO

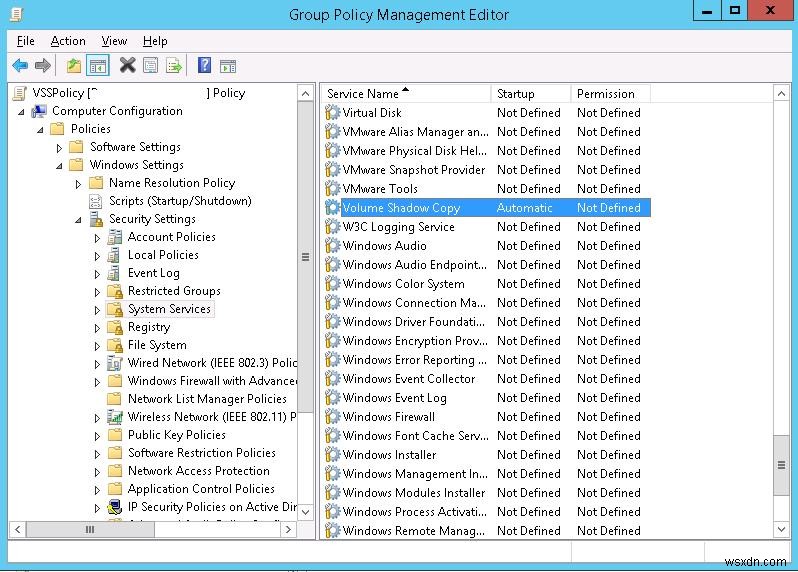

Trước hết, hãy tạo một chính sách nhóm để kích hoạt Dịch vụ Copy Shadow Volume (VSS) trên máy tính miền. Để làm điều đó, trong GPMC.msc bảng điều khiển tạo một đối tượng GPO mới với tên VSSPolicy và gán nó cho OU chứa máy tính người dùng.

Bây giờ hãy chỉnh sửa GPO của bạn. Trong danh sách các dịch vụ trong Cấu hình máy tính-> Cài đặt Windows-> Cài đặt bảo mật-> Dịch vụ hệ thống tìm Bản sao bóng âm lượng và đặt Tự động loại bắt đầu.

Cách sao chép Vshadow.exe vào Máy tính của Người dùng Bằng GPO

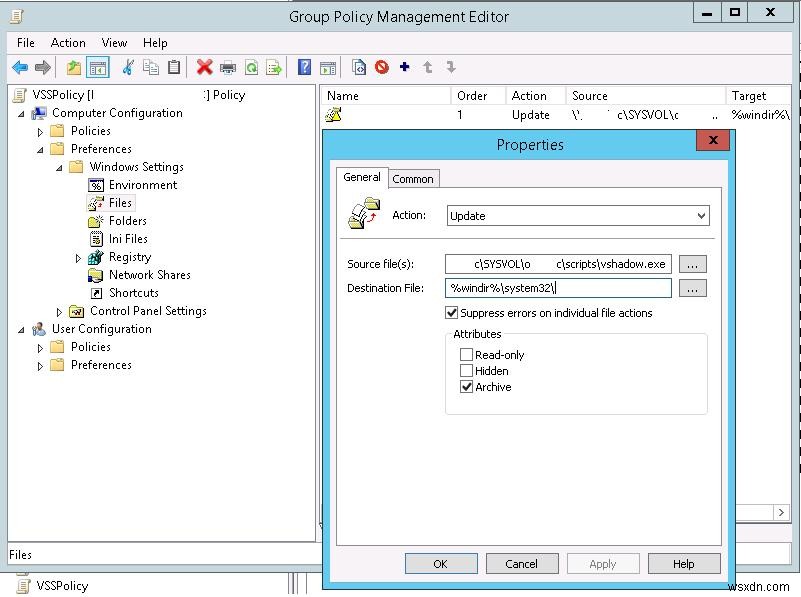

Để tạo và quản lý các bản sao bóng trên máy tính của người dùng, chúng tôi cần một công cụ vshadow.exe từ Windows SDK. Trong ví dụ này, chúng tôi sẽ sử dụng vshadow từ SDK cho Windows 7 x64 (trong trường hợp của tôi, nó hoạt động chính xác cả trong Windows 7 và Windows 10 x64). Sao chép vshadow.exe thành% windir% \ system32 trên tất cả các máy tính sử dụng GPP.

Mẹo . Bạn có thể tải xuống vshadow.exe bằng cách sử dụng liên kết sau: vshadow_exe_win7x64.zip

Sau đó, trong Cấu hình máy tính -> Tùy chọn -> Cài đặt Windows -> Tệp tạo chính sách mới sao chép vshadow.exe từ \\ domain.loc \ SYSVOL \ domain.loc \ scripts \ vshadow.exe (tệp phải được sao chép vào đây trước đó ) đến % windir% \ system32 \ vshadow.exe . Chính sách này có thể được định cấu hình để nó chỉ hoạt động một lần (Áp dụng một lần và không áp dụng lại).

Tập lệnh PowerShell để tạo bản sao bóng của tất cả các tập

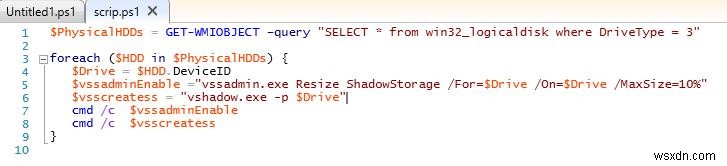

Tiếp theo, chúng ta cần một tập lệnh để phát hiện danh sách các ổ đĩa trong hệ thống, kích hoạt tính năng tạo bóng và tạo một ảnh chụp nhanh VSS mới. Tôi có tập lệnh sau:

$HDDs = GET-WMIOBJECT –query "SELECT * from win32_logicaldisk where DriveType = 3"

foreach ($HDD in $HDDs) {

$Drive = $HDD.DeviceID

$vssadminEnable ="vssadmin.exe Resize ShadowStorage /For=$Drive /On=$Drive /MaxSize=10%"

$vsscreatess = "vshadow.exe -p $Drive"

cmd /c $vssadminEnable

cmd /c $vsscreatess

}

Chuỗi đầu tiên cho phép tìm tất cả các ổ đĩa trong hệ thống, sau đó vshadow cho phép tạo bóng cho từng đĩa và tạo một bản sao mới. Các bản sao phải chiếm ít hơn 10% dung lượng.

Lưu tập lệnh này vào tệp vss-script.ps1 và sao chép nó vào máy tính của người dùng bằng GPP.

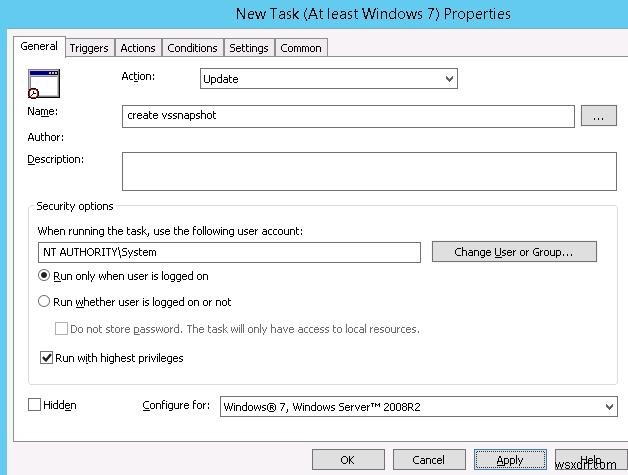

Tác vụ đã lên lịch để tạo ảnh chụp nhanh VSS

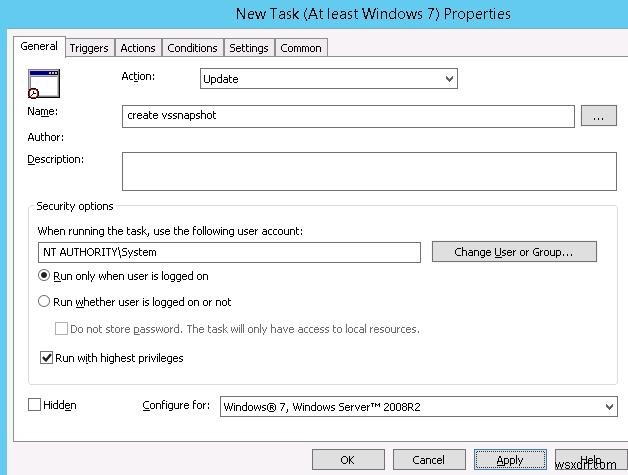

Điều cuối cùng bạn phải làm là tạo Tác vụ đã lên lịch trên tất cả các máy tính để thường xuyên chạy vss-script.ps1 và tạo một ảnh chụp nhanh mới cho tất cả các ổ đĩa. Việc tạo tác vụ này bằng GPP sẽ dễ dàng hơn. Để thực hiện, trong phần GPO Cấu hình máy tính -> Tùy chọn -> Tác vụ đã lên lịch tạo Tác vụ đã lên lịch mới (Mới-> Tác vụ đã lên lịch (ít nhất là Windows 7)) với tên tạo vssnapshot , phải được chạy trên cao dưới dạng NT AUTHORITY \ System .

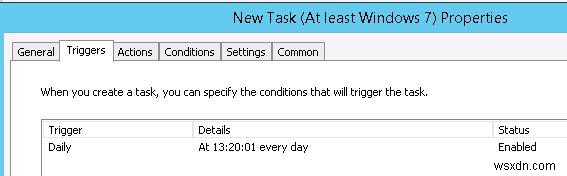

Giả sử, nhiệm vụ phải được chạy hàng ngày vào lúc 1 giờ 20 phút chiều (ở đây bạn sẽ phải suy nghĩ về tần suất bạn muốn tạo ảnh chụp nhanh).

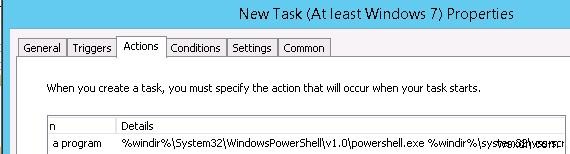

Tập lệnh được chạy:%windir%\System32\WindowsPowerShell\v1.0\powershell.exe

với đối số %windir%\system32\vss-script.ps1

$vssadminDeleteOld = “vshadow.exe -do=%$Drive”

cmd /c $vssadminDeleteOld

Cách khôi phục tệp gốc từ ảnh chụp nhanh VSS

Nếu máy tính của người dùng đã bị nhiễm phần mềm tống tiền, quản trị viên hoặc nhân viên nhóm hỗ trợ kỹ thuật có thể khôi phục các tài liệu được mã hóa từ ảnh chụp nhanh.

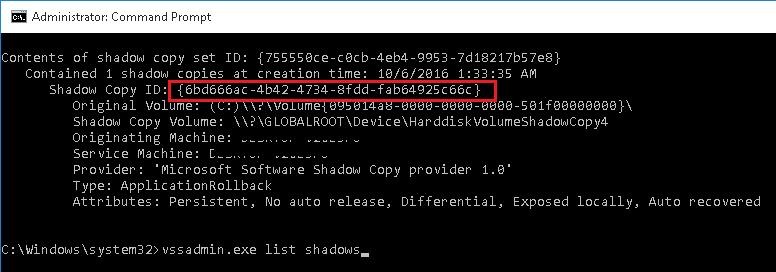

Danh sách tất cả các ảnh chụp nhanh có sẵn có thể được hiển thị bằng lệnh này:

vssadmin.exe list shadows

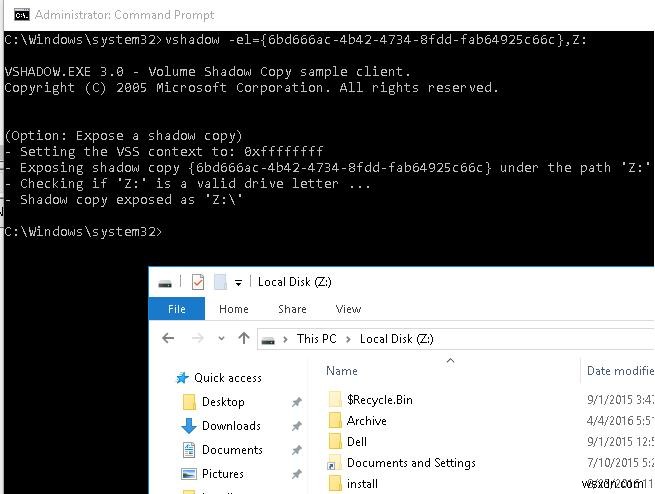

Trong ví dụ của chúng tôi, ảnh chụp nhanh mới nhất được tạo vào 10/6/2016 1:33:35 AM và có Shadow Copy ID ={6db666ac-4d42-4734-8fbb-fad64825c66c}.

Gắn ảnh chụp nhanh này ở chế độ chỉ đọc như một ổ đĩa hệ thống riêng biệt theo ID của nó:

vshadow -el={6db666ac-4d42-4734-8fbb-fad64825c66c},Z:

Bây giờ, bằng cách sử dụng File Explorer hoặc bất kỳ trình quản lý tệp nào khác, hãy sao chép các tệp gốc từ đĩa Z:.

Để ngắt kết nối đĩa với ảnh chụp nhanh:

mountvol Z:\ /D

Kết luận

Tất nhiên, VSS không phải là một phương tiện bảo vệ chống lại phần mềm tống tiền mã hóa và không hủy bỏ cách tiếp cận toàn diện đối với bảo mật máy tính (phần mềm chống vi-rút, chính sách SRP / AppLocker, bộ lọc danh tiếng, SmartScreen, v.v.). Tuy nhiên, theo ý kiến của tôi, tính đơn giản và tính khả dụng của tính năng sao chép khối lượng lớn là một lợi thế lớn của cách này để khôi phục dữ liệu được mã hóa, có thể hữu ích trong trường hợp phần mềm độc hại xâm nhập vào máy tính của người dùng