Theo báo cáo thường niên của Trung tâm Khiếu nại Tội phạm Internet của FBI, các cuộc tấn công xâm phạm email doanh nghiệp (BEC) đã gây thiệt hại hơn 3 tỷ USD vào năm 2025. Con số này nhấn mạnh sự cần thiết của biện pháp bảo vệ BEC thông minh và đáng tin cậy.

Một sự xâm phạm tài khoản email có thể dẫn đến gian lận, trộm cắp bảng lương hoặc đánh cắp thông tin khách hàng.

Các doanh nghiệp vừa và nhỏ là mục tiêu chính vì họ phát triển nhanh và phụ thuộc nhiều vào liên lạc qua email. Tuy nhiên, bất kỳ doanh nghiệp nào không có các lớp bảo mật quan trọng, chẳng hạn như xác thực đa yếu tố (MFA) hoặc lọc email nâng cao, đều có thể dễ bị tổn thương vì kẻ tấn công có thể truy cập vào tài khoản hoặc mạo danh nhân viên mà không cần xác minh bổ sung.

BEC hoạt động như thế nào?

Các cuộc tấn công xâm phạm email doanh nghiệp không dựa vào phần mềm độc hại có thể phát hiện được hoặc các dấu hiệu cảnh báo phổ biến mà bạn có thể nghiên cứu và tìm hiểu. Thay vào đó, các trò lừa đảo BEC hoạt động dựa trên sự tin tưởng. Kẻ lừa đảo nghiên cứu một công ty, tìm hiểu xem ai xử lý các khoản thanh toán hoặc dữ liệu nhạy cảm, sau đó gửi một tin nhắn có vẻ hoàn toàn hợp pháp để lấy tiền hoặc thông tin kinh doanh nhạy cảm.

Dưới đây là cái nhìn chi tiết hơn về cách thức một vụ lừa đảo BEC điển hình diễn ra:

- Nghiên cứu và nhắm mục tiêu:Kẻ tấn công thu thập thông tin chi tiết về công ty, chẳng hạn như tên lãnh đạo, nhà cung cấp, chu kỳ thanh toán và thậm chí cả lịch nghỉ lễ. Họ quyết định nhóm hoặc người mà họ muốn nhắm tới.

- Mạo danh:Những kẻ tấn công giả mạo hoặc xâm phạm tài khoản để đóng giả là Giám đốc điều hành, người quản lý hoặc nhà cung cấp và có thể tiếp tục gửi các email lừa đảo khác để có quyền truy cập vào các tài khoản hoặc hệ thống tài chính nhạy cảm. Nỗ lực lừa đảo cũng có thể mang hình thức tấn công săn bắt cá voi khi nhắm vào các lãnh đạo cấp cao.

- Tạo sự khẩn cấp:Email sử dụng ngôn ngữ khẩn cấp để gây áp lực cho bạn, chẳng hạn như "Việc chuyển khoản ngân hàng này phải được gửi ngay hôm nay" hoặc "Tôi cần tài liệu này ngay bây giờ".

- Yêu cầu thanh toán hoặc dữ liệu:Kẻ lừa đảo yêu cầu tiền, thay đổi bảng lương hoặc thông tin kinh doanh nhạy cảm.

- Tiền hoặc thông tin được gửi:Mục tiêu phản hồi, cho rằng yêu cầu là có thật và tiền hoặc dữ liệu sẽ chuyển thẳng đến tay kẻ tấn công.

Sự khác biệt giữa BEC, lừa đảo và lừa đảo trực tuyến là gì?

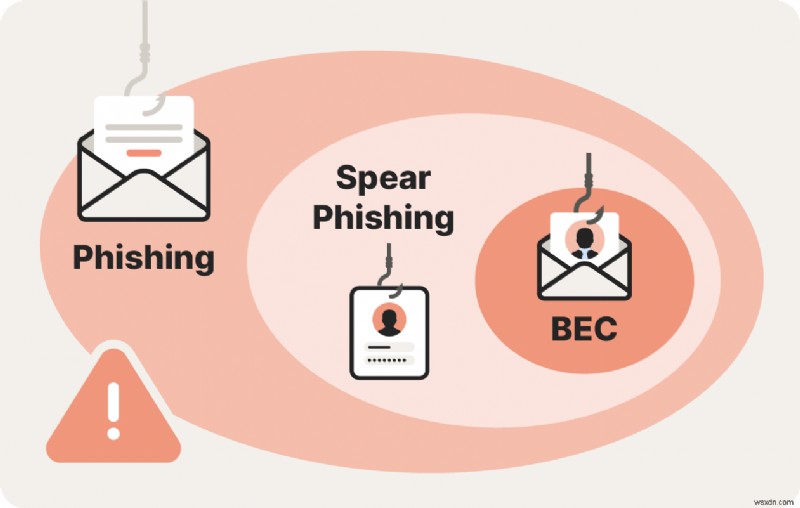

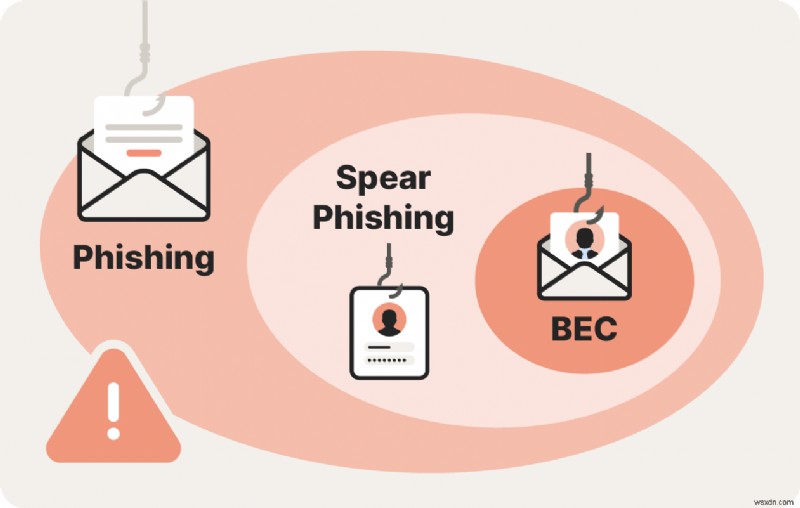

Lừa đảo trực tuyến là một hình thức lừa đảo trên diện rộng, sử dụng tin nhắn giả mạo để lừa nạn nhân nhấp vào các liên kết có hại hoặc cung cấp thông tin xác thực. Lừa đảo trực tuyến là một loại lừa đảo phụ có mục tiêu nhằm thực hiện các cuộc tấn công được cá nhân hóa nhằm vào các cá nhân, nhóm nhỏ hoặc tổ chức cụ thể. Các cuộc tấn công BEC là một hình thức lừa đảo trực tuyến có mục tiêu cao, tập trung vào gian lận kinh doanh.

Giống như lừa đảo trực tuyến, BEC sử dụng các chiến thuật lừa đảo nhưng tập trung sắc nét hơn, có giá trị cao hơn vào gian lận tài chính và dữ liệu trong doanh nghiệp. Nhưng thay vì những cá nhân có giá trị cao như các nhà lãnh đạo, nhà cung cấp hoặc giám đốc điều hành đáng tin cậy trở thành mục tiêu của cuộc tấn công, những người đó lại bị mạo danh trong các cuộc tấn công BEC, trong đó những kẻ lừa đảo lợi dụng lòng tin mà họ chỉ huy để yêu cầu chuyển tiền hoặc dữ liệu nhạy cảm.

Xâm phạm email doanh nghiệp là một hình thức lừa đảo nhắm mục tiêu cao.

Xâm phạm email doanh nghiệp là một hình thức lừa đảo nhắm mục tiêu cao.

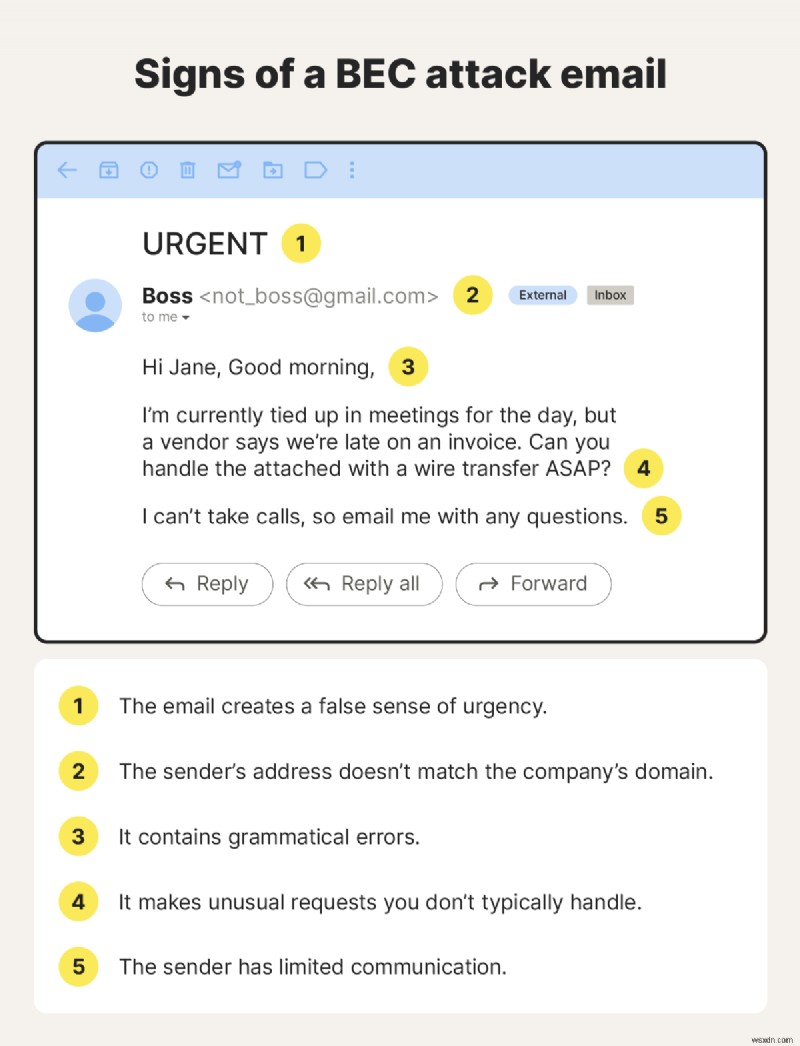

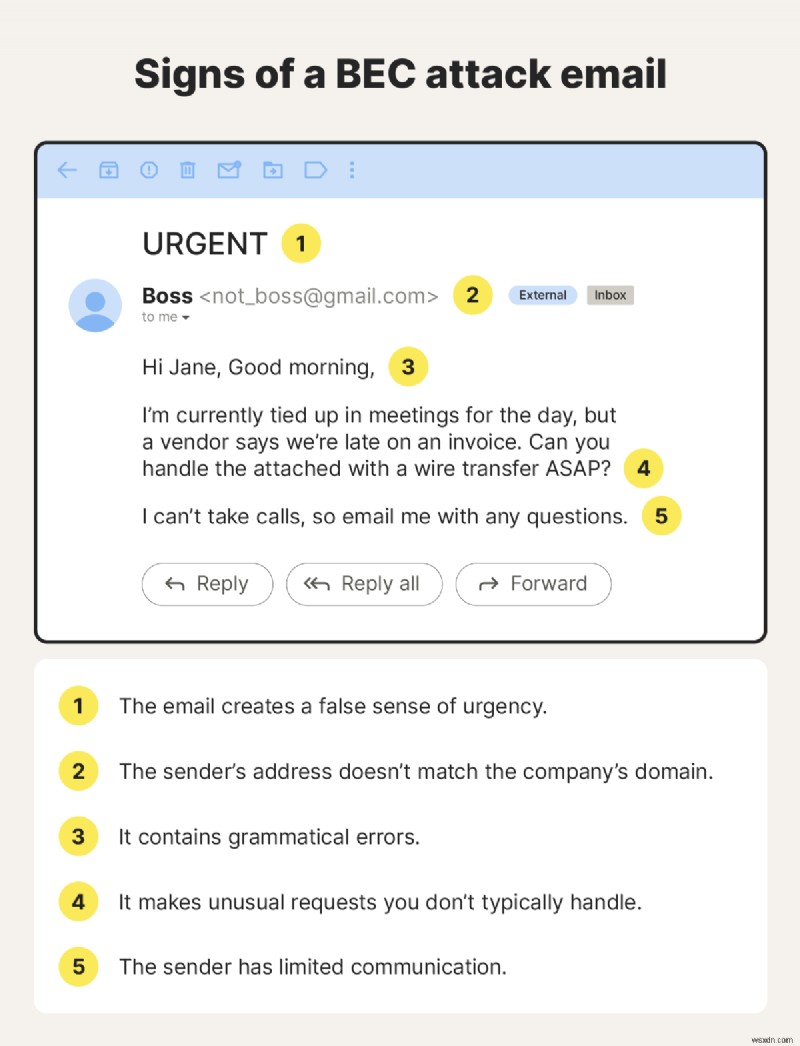

Một số dấu hiệu nhận dạng của cuộc tấn công BEC là gì?

Thông báo BEC được thiết kế trông có vẻ bình thường ngay từ cái nhìn đầu tiên, nhưng kiểm tra kỹ hơn có thể tiết lộ manh mối. Các cuộc tấn công BEC có tính cá nhân hóa cao nên chúng sử dụng các cách tiếp cận khác nhau tùy thuộc vào thông tin mà kẻ tấn công đang theo đuổi và kẻ mà chúng đang mạo danh. Tuy nhiên, có một số điều cần lưu ý sẽ giúp bạn suy nghĩ chín chắn trước khi trả lời.

Dưới đây là một số dấu hiệu nhận dạng chung của cuộc tấn công BEC:

- Yêu cầu khẩn cấp về chuyển khoản ngân hàng hoặc thông tin nhạy cảm.

- Thay đổi đột ngột về chi tiết thanh toán hoặc thông tin tài khoản ngân hàng.

- Một email trông giống như của một giám đốc điều hành nhưng có vẻ hơi khác về giọng điệu hoặc phạm vi.

- Có lỗi chính tả nhỏ trong địa chỉ hoặc tên miền của người gửi, chẳng hạn như “1” được đặt phụ đề cho “l” hoặc “I”.

- Áp lực từ phía trên nhằm bỏ qua các bước phê duyệt thông thường.

- Yêu cầu bảo mật xung quanh giao dịch tài chính.

- Thời điểm bất thường, như yêu cầu thanh toán vào đêm khuya hoặc cuối tuần.

Một email tấn công BEC mẫu, với các chú thích nêu bật các yếu tố đáng ngờ như hạn chế về ngôn ngữ và giao tiếp chịu áp lực cao.

Ví dụ BEC phổ biến

Lừa đảo BEC có nhiều hình dạng và quy mô khác nhau, nhưng tất cả đều hướng đến cùng một kết quả:nhanh chóng chiếm được lòng tin của bạn và lừa bạn chia sẻ tiền hoặc dữ liệu. Nhưng việc xem những cuộc tấn công này diễn ra như thế nào trong đời thực có thể giúp chúng ta dễ dàng phát hiện và ngăn chặn chúng hơn.

Dưới đây là một số ví dụ phổ biến về lừa đảo BEC:

- Yêu cầu khẩn cấp từ Giám đốc điều hành:Một nhân viên nhận được email có vẻ như là từ Giám đốc điều hành yêu cầu chuyển khoản ngân hàng ngay lập tức hoặc mua thẻ quà tặng cho một thỏa thuận bí mật.

- Lừa đảo cập nhật bảng lương:Bộ phận nhân sự nhận được tin nhắn từ nhân viên yêu cầu thay đổi nhanh chi tiết gửi tiền trực tiếp. Tài khoản ngân hàng mới thuộc về kẻ lừa đảo.

- Tấn công trung gian:Trong cuộc tấn công trung gian, tin tặc bí mật chặn các cuộc trò chuyện qua email giữa hai bên, sau đó nhảy vào đúng thời điểm để thay đổi chi tiết thanh toán hoặc chuyển hướng tiền.

- Gian lận hóa đơn của nhà cung cấp:Tội phạm giả làm nhà cung cấp đáng tin cậy và gửi hướng dẫn thanh toán cập nhật. Khoản thanh toán hóa đơn tiếp theo sẽ được chuyển thẳng đến kẻ tấn công.

- Mạo danh do AI hỗ trợ:Một số kẻ tấn công hiện sử dụng AI và deepfake để bắt chước giọng nói và phong cách viết. Một thư thoại giả mạo hoặc email thuyết phục có thể khiến trò lừa đảo có cảm giác như thật một cách đáng báo động.

Tấn công BEC ngoài đời thực

Vào đầu năm 2024, Microsoft tiết lộ rằng một kẻ tấn công cấp quốc gia đã có được quyền truy cập vào một số ít tài khoản email của nhân viên, bao gồm các thành viên của ban lãnh đạo cấp cao, nhóm an ninh mạng và nhóm pháp lý. Công ty đã phát hiện hoạt động này, xóa quyền truy cập của kẻ tấn công và bắt đầu làm việc với cơ quan quản lý và thực thi pháp luật.

Mặc dù sự cố này không ảnh hưởng đáng kể đến hoạt động nhưng nó cho thấy việc xâm phạm tài khoản email có thể ảnh hưởng như thế nào đến ngay cả những tổ chức có hệ thống bảo mật tốt nhất.

Tại sao BEC lại nguy hiểm

BEC đánh vào nơi gây tổn hại nhiều nhất cho tổ chức của bạn — tiền bạc và danh tiếng của bạn. Một sự cố có thể khiến doanh nghiệp nhỏ chịu tổn thất, làm gián đoạn việc trả lương, trì hoãn thanh toán cho nhà cung cấp và cản trở tăng trưởng.

Ngoài ra, dữ liệu nhân viên hoặc thông tin khách hàng bị đánh cắp có thể gây ra hậu quả lâu dài. Bạn có thể phải đối mặt với các khiếu nại pháp lý, tiền phạt, chi phí thông báo vi phạm và mối quan hệ đối tác căng thẳng. Trên hết, thời gian của nhóm bạn bị dồn vào việc kiểm soát thiệt hại thay vì điều hành công việc kinh doanh. Khách hàng có thể suy nghĩ kỹ trước khi chia sẻ lại thông tin chi tiết.

Đó là lý do tại sao việc có các biện pháp ngăn chặn BEC mạnh mẽ, như quy trình xác minh thanh toán, lọc email an toàn và đào tạo nhân viên thường xuyên, lại quan trọng. Những biện pháp này giúp nhân viên phát hiện sớm hoạt động đáng ngờ và ngăn chặn tội phạm mạng trước khi một email lừa đảo trở thành một cuộc khủng hoảng toàn diện.

Cách ngăn chặn các cuộc tấn công BEC

Việc ngăn chặn BEC yêu cầu bảo mật email nhiều lớp cho các doanh nghiệp nhỏ, nghĩa là các công cụ email bảo mật, kiểm soát quyền truy cập và đào tạo nhân viên đều hoạt động cùng nhau. Các quy trình nội bộ rõ ràng cũng giúp các nhóm xử lý các yêu cầu nhạy cảm, chẳng hạn như thanh toán hoặc thay đổi dữ liệu, một cách tự tin thay vì không chắc chắn.

Để ngăn chặn các cuộc tấn công BEC ở các doanh nghiệp vừa và nhỏ:

- Tạo quy trình xác minh thanh toán nghiêm ngặt:Yêu cầu phê duyệt kép đối với chuyển khoản ngân hàng và thay đổi ngân hàng của nhà cung cấp. Xác minh yêu cầu bằng số điện thoại đã biết thay vì số điện thoại được liệt kê trong email.

- Sử dụng xác thực đa yếu tố (MFA):Sử dụng MFA trên tất cả các tài khoản giúp chặn các nỗ lực chiếm đoạt tài khoản, ngay cả khi mật khẩu bị đánh cắp.

- Triển khai tính năng lọc email và bảo vệ miền nâng cao:Sử dụng các công cụ phát hiện miền giả mạo, địa chỉ giống nhau và hành vi gửi bất thường.

- Cung cấp đào tạo liên tục về nhận thức về lừa đảo:Mô phỏng thường xuyên cải thiện khả năng chống lừa đảo trong thế giới thực và giảm phản ứng bốc đồng đối với các yêu cầu khẩn cấp.

- Giám sát hoạt động đăng nhập bất thường:Sử dụng các công cụ bảo mật gửi cảnh báo khi ai đó đăng nhập từ một thiết bị mới, vị trí xa lạ hoặc hai địa điểm ở xa trong một thời gian ngắn.

- Mã hóa các thông tin liên lạc nhạy cảm:Mã hóa email giúp bảo vệ dữ liệu bảng lương, hợp đồng và hồ sơ tài chính khỏi bị chặn.

- Hạn chế quyền truy cập tài chính:Chỉ nhân viên được ủy quyền mới được phê duyệt thanh toán hoặc thay đổi chi tiết ngân hàng. Ít người tham gia vào quy trình hơn đồng nghĩa với việc ít có khả năng xảy ra lỗi do con người và gian lận hơn.

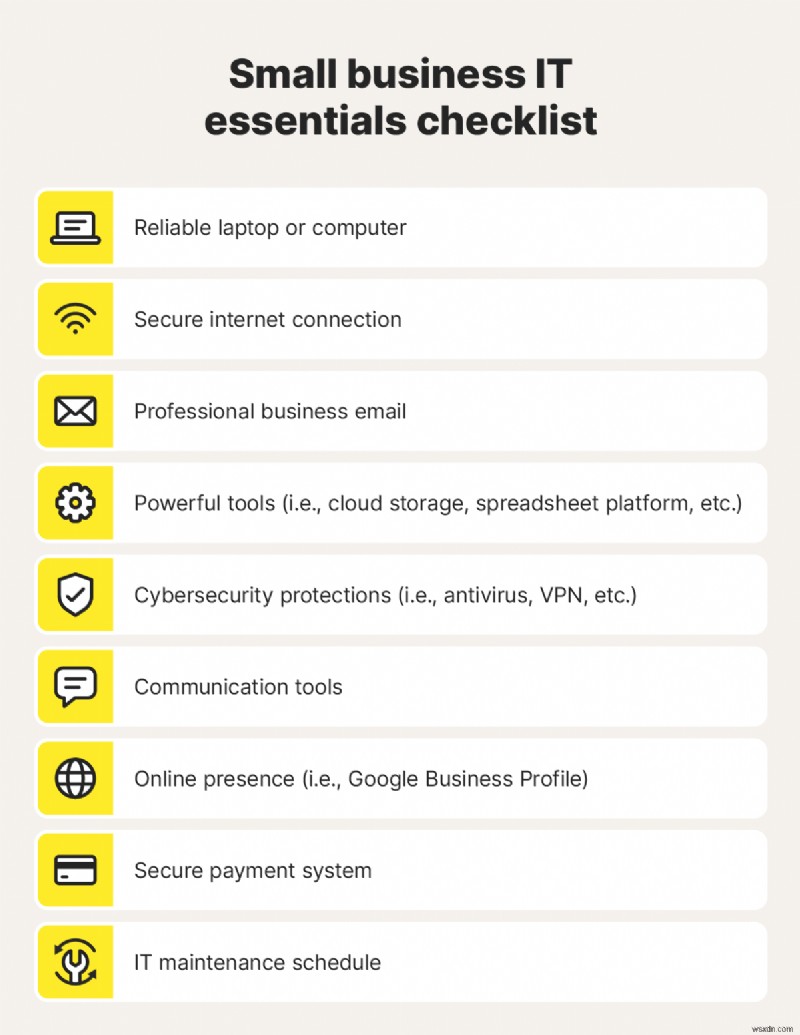

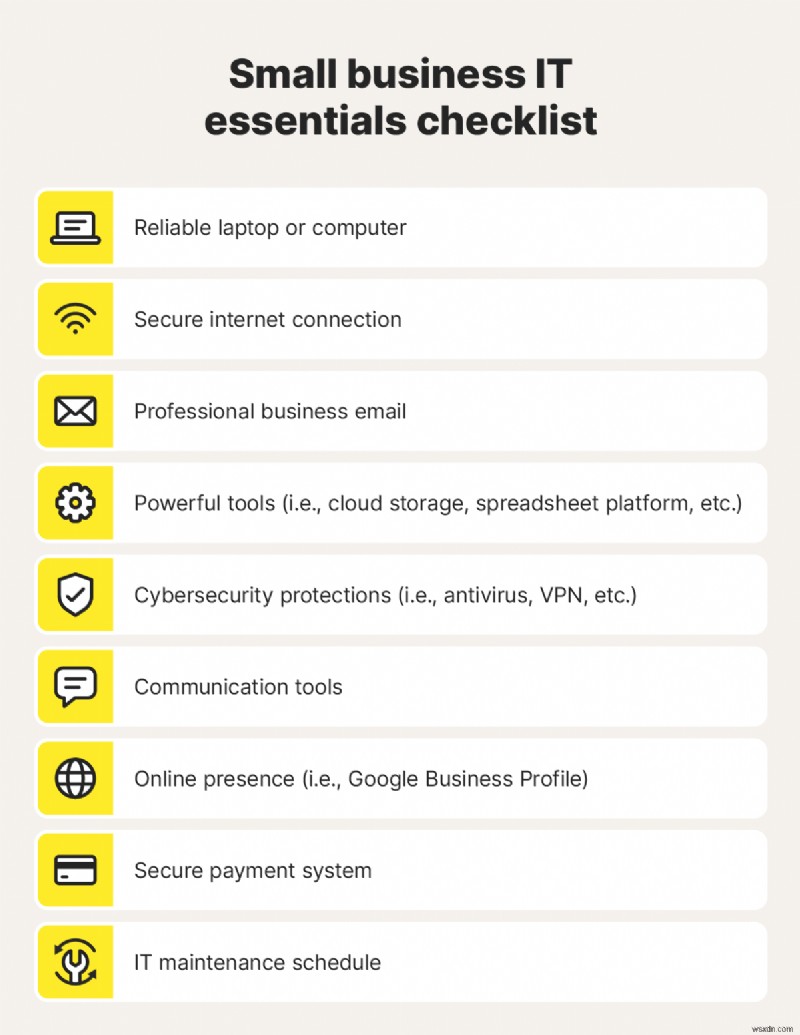

- Thường xuyên xem xét hệ thống bảo mật của bạn:Đảm bảo các yếu tố CNTT thiết yếu cho doanh nghiệp nhỏ của bạn, chẳng hạn như cổng email an toàn, bảo vệ điểm cuối, sao lưu và giám sát, được cập nhật và định cấu hình đúng cách.

Danh sách kiểm tra cần thiết về CNTT dành cho doanh nghiệp nhỏ, bao gồm máy tính xách tay đáng tin cậy và các công cụ an ninh mạng.

Phải làm gì nếu bạn nghi ngờ có cuộc tấn công BEC

Nếu bạn nghi ngờ có cuộc tấn công BEC, hãy tạm dừng giao dịch ngay lập tức, xác minh yêu cầu thông qua kênh đáng tin cậy, thông báo cho nhóm CNTT hoặc bảo mật của bạn và liên hệ với ngân hàng của bạn nếu bạn đã gửi tiền. Hành động sớm có thể bảo vệ tiền, dữ liệu và danh tiếng của bạn, đồng thời tăng cường phản ứng an ninh mạng tổng thể.

Dưới đây là thông tin chi tiết hơn về những việc cần làm nếu bạn nghi ngờ có cuộc tấn công BEC:

- Dừng tất cả hoạt động liên quan ngay lập tức:Tạm dừng thanh toán, đóng băng các giao dịch chuyển đang chờ xử lý và ngăn không cho chia sẻ thêm bất kỳ dữ liệu nào cho đến khi tình huống được giải quyết.

- Xác minh yêu cầu bằng phương pháp đáng tin cậy:Liên hệ với giám đốc điều hành, nhân viên hoặc nhà cung cấp thông qua số điện thoại hoặc hệ thống nội bộ đã biết. Tránh trả lời trực tiếp email đáng ngờ.

- Cảnh báo cho lãnh đạo và nhóm bảo mật hoặc CNTT của bạn:Báo cáo nội bộ sớm giúp ngăn chặn sự cố, kiểm tra hành vi xâm phạm tài khoản và ngăn chặn những nỗ lực tương tự trong toàn công ty.

- Liên hệ với bộ phận phòng chống gian lận trong ngân hàng của bạn:Báo cáo nhanh có thể cải thiện cơ hội ngăn chặn hoặc lấy lại số tiền bị mất và bảo vệ doanh nghiệp của bạn.

- Bảo mật các tài khoản bị ảnh hưởng:Đặt lại mật khẩu, bật MFA và xem lại lịch sử đăng nhập để phát hiện hoạt động bất thường.

- Quét hệ thống và nhật ký email:Tìm kiếm các quy tắc chuyển tiếp tự động (cài đặt bí mật chuyển tiếp bản sao email đến địa chỉ bên ngoài), cũng như truy cập trái phép hoặc các dấu hiệu khác cho thấy kẻ tấn công có thể vẫn ở trong mạng của bạn.

- Ghi lại mọi thứ:Lưu email, dấu thời gian và chi tiết giao dịch. Điều này hỗ trợ điều tra và yêu cầu bảo hiểm nếu cần.

Các cuộc tấn công xâm phạm email doanh nghiệp được xây dựng dựa trên sự lừa dối. Norton Small Business giúp bạn chống lại mối đe dọa bằng biện pháp bảo vệ mạnh mẽ, dễ quản lý được thiết kế cho các nhóm đang phát triển. Từ bảo mật thiết bị đến giám sát tài chính, Norton giúp giảm nguy cơ bị chiếm đoạt tài khoản và hoạt động tài chính đáng ngờ.

Với thiết lập đơn giản và điều khiển tập trung, Norton bổ sung khả năng bảo vệ thông minh mà không làm chậm nhóm của bạn. Điều đó có nghĩa là ít điểm yếu hơn, khả năng phòng thủ mạnh mẽ hơn và tự tin hơn trong mỗi email mà doanh nghiệp của bạn gửi và nhận.

Câu hỏi thường gặp

Ví dụ BEC phổ biến nhất là gì?

Một trong những ví dụ phổ biến nhất của BEC là vụ lừa đảo CEO. Một nhân viên nhận được một email khẩn cấp có vẻ như là từ Giám đốc điều hành của công ty yêu cầu chuyển khoản ngân hàng hoặc mua thẻ quà tặng. Áp lực phải hành động nhanh chính là điều khiến nó trở nên hiệu quả.

BEC tác động đến an ninh mạng như thế nào?

BEC bộc lộ những lỗ hổng trong kiểm soát email, bảo vệ danh tính và quy trình nội bộ. Một cuộc tấn công thành công có thể dẫn đến tổn thất tài chính, vi phạm dữ liệu và niềm tin bị tổn hại. Nó cũng cho thấy lý do tại sao việc giám sát và kiểm soát truy cập chặt chẽ là những phần thiết yếu của bất kỳ kế hoạch an ninh mạng nào.

Doanh nghiệp của tôi có thể sử dụng những công cụ nào để phát hiện BEC?

Bạn có thể sử dụng các cổng email an toàn, MFA, giám sát tên miền và các công cụ phát hiện mối đe dọa dựa trên hành vi. Các giải pháp như Norton Small Business cũng có thể giúp tăng cường khả năng hiển thị và bảo vệ trên các thiết bị và tài khoản. Chưa kể, việc đào tạo nhân viên và quy trình xác minh thanh toán rõ ràng đóng vai trò quan trọng trong việc phát hiện sớm hoạt động đáng ngờ.

Tên khác được sử dụng để xâm phạm email doanh nghiệp là gì?

Xâm phạm email doanh nghiệp, còn được gọi là xâm phạm tài khoản email (EAC), là một dạng tội phạm mạng. Trong phạm vi này, bạn sẽ tìm thấy các loại lừa đảo cụ thể như lừa đảo CEO, gian lận hóa đơn của nhà cung cấp và lừa đảo chuyển tiền lương, mỗi loại sử dụng một góc độ khác nhau để lừa bạn gửi tiền hoặc dữ liệu.

Ghi chú của biên tập viên: Các bài viết của chúng tôi cung cấp thông tin giáo dục và được viết để nâng cao nhận thức về các chủ đề quan trọng trong An toàn mạng. Các sản phẩm và dịch vụ của Norton có thể không bảo vệ khỏi mọi loại mối đe dọa, gian lận hoặc tội phạm mà chúng tôi đề cập đến. Để biết thêm chi tiết về cách chúng tôi nghiên cứu, viết và đánh giá các bài viết của mình, hãy xem Chính sách biên tập của chúng tôi.