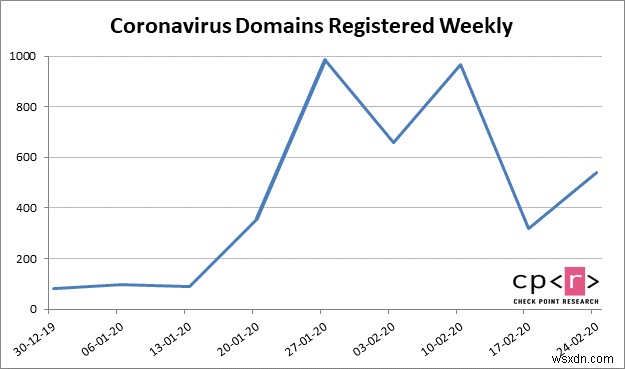

Tội phạm mạng sự bùng phát không hồi kết của coronavirus đã làm gián đoạn các hoạt động kinh doanh trên toàn cầu, nhưng không có nghĩa là nó đang cản trở tội phạm mạng. Tuy nhiên, không có dấu hiệu nào cho thấy chúng sẽ chậm lại, tội phạm mạng đang tìm mọi cách có thể để kiếm tiền từ đại dịch này.

Trở lại vào tháng 1, tin tặc đã sử dụng email vi-rút corona để phát tán phần mềm độc hại Emotet và giờ đây chúng đang sử dụng bản đồ đại dịch toàn cầu do vi-rút corona để phát tán phần mềm độc hại AZORult.

Lần này tin tặc đang làm gì?

Sự lây lan thảm khốc của SARS-COV II gây ra đại dịch COVID-19 đang tạo cơ hội cho tin tặc thực hiện các cuộc tấn công mạng.

Khi vi-rút corona trở thành đại dịch, mọi người đều muốn biết – tốc độ lây lan và lây nhiễm cho mọi người trên toàn cầu của vi-rút này nhanh như thế nào. Điều này có nghĩa là tin tặc đang nhắm mục tiêu và lừa mọi người bằng bản đồ giả bằng cách cung cấp thông tin về COVID-19 ở giao diện người dùng bằng cách phát tán phần mềm độc hại trong nền.

Một số tổ chức như Johns Hopkins’ và những tổ chức khác đã phát triển bảng điều khiển để cung cấp thông tin về vi-rút corona COVID-19. Nhưng tội phạm mạng đang sử dụng phần mềm độc hại Trickbot khó chịu để khai thác nỗi sợ hãi về vi-rút corona.

Tin tặc sử dụng trang tổng quan về COVID-19 để lây nhiễm hệ thống như thế nào?

Nhà nghiên cứu bảo mật Shai Alfasi tại Reason Labs đã tiết lộ cách những kẻ đe dọa đang lợi dụng tình huống này và tạo ra các bản đồ vi-rút corona giả hay còn gọi là bảng điều khiển giống như Johns Hopkins. Tất cả điều này liên quan đến việc sử dụng phần mềm độc hại AZORult để đánh cắp và thu thập thông tin như tên người dùng, mật khẩu, chi tiết thẻ tín dụng và các dữ liệu khác được lưu trữ trong trình duyệt.

Nhấp đúp vào tệp sẽ hiển thị thông tin về COVID-19 dẫn đến hệ thống bị xâm phạm và đánh cắp tất cả thông tin đã lưu.

Để làm cho nó giống thật ở trung tâm, tin tặc hiển thị bản đồ lây nhiễm tương tự như Đại học John Hopkins.

Ở ngăn bên trái, nó hiển thị biểu diễn địa lý về số ca đã được xác nhận trong khi ở bên phải, bạn có thể thấy một số ca đã khỏi bệnh và số ca tử vong cho đến nay.

Img src:lý do bảo mật

Bằng cách sử dụng những phương tiện sai trái này, AZORult thu thập thông tin bí mật. Hơn nữa, tệp nhị phân độc hại này có khả năng tạo tài khoản quản trị viên bí mật trên máy bị xâm nhập để cho phép kết nối qua giao thức máy tính từ xa và thu thập thông tin.

Thông tin nào đang gặp rủi ro?

Tin tặc đang sử dụng bản đồ COVID-19 để đánh cắp thông tin như tên người dùng, mật khẩu, số thẻ tín dụng và các thông tin khác được lưu trữ trong trình duyệt của bạn.

Hệ thống nào bị lây nhiễm?

Hiện tại, chỉ có máy Windows mới bị phần mềm độc hại ảnh hưởng. Tuy nhiên, có những suy đoán là những kẻ tấn công sẽ sớm làm ảnh hưởng đến các hệ thống khác do tin tặc đang làm việc trên một phiên bản mới của phần mềm độc hại này.

Các dấu hiệu của Nhiễm trùng là gì?

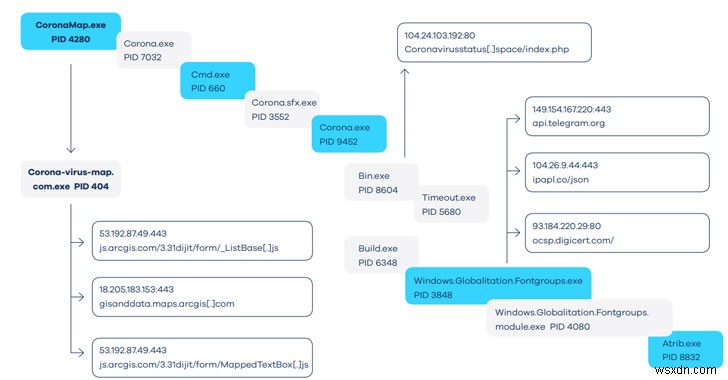

Khi Corona-virus.Map.Com.exe được thực thi, nó sẽ tạo ra các tệp .exe trùng lặp và nhiều tệp Bin.exe, Windows.Globalization.fontgroups.exe và Build.exe. Ngoài ra, một số thanh ghi trong ZoneMap và LangaugeList cũng bị thay đổi.

Đây có phải là mối đe dọa mới không?

Mối đe dọa được thiết kế để đánh cắp thông tin liên quan đến AZORult, một phần mềm đánh cắp thông tin có nguồn gốc từ năm 2016. Phần mềm này có khả năng đánh cắp thông tin như tên người dùng, mật khẩu, lịch sử duyệt web, chi tiết tài chính, cookie và các khóa tiền điện tử được lưu trữ trên máy tính. Hơn nữa, nó có thể lây nhiễm các máy bằng phần mềm độc hại khác.

Với thông tin thu thập được này, tội phạm mạng đánh cắp dữ liệu nhạy cảm và sử dụng dữ liệu đó vì lợi ích của chúng.

Ngoài ra, một biến thể mới của AZORult đã được phát hiện khi cài đặt tài khoản quản trị viên bí mật trên máy tính của bạn để thực hiện các cuộc tấn công từ xa.

Kẻ tấn công đánh cắp dữ liệu như thế nào?

Quá trình tải tĩnh của các API được liên kết với nss3.dll đã được Alfasi quan sát. Các API giúp giải mã các mật khẩu đã lưu. Đây là cách tiếp cận rất phổ biến và là dấu hiệu của phần mềm độc hại AZORult. Dữ liệu được thu thập từ trình duyệt bị xâm nhập được chuyển đến thư mục C:\Wndows\Temp. Sau đó, phần mềm độc hại sẽ trích xuất dữ liệu, tạo một ID duy nhất cho các máy bị nhiễm, mã hóa dữ liệu rồi chuyển sang giao tiếp C2.

Bạn nên làm gì để giữ an toàn?

Chắc chắn bạn phải luôn cập nhật thông tin về vi-rút corona, nhưng khi làm như vậy, bạn đừng quên sử dụng các công cụ bảo mật và bảng điều khiển đã được xác minh như Advanced System Protector.

Tin tặc sẽ làm mọi cách để lấy được dữ liệu của bạn. Chính bạn là người cần thực hiện các bước để bảo mật dữ liệu và luôn được bảo vệ.

Ngoài ra, để xác định các trang web giả mạo này, hãy kiểm tra URL hoặc thông tin chi tiết nếu không có trang nào khớp với trang tổng quan hợp pháp về vi-rút corona, hãy thoát khỏi chúng ngay lập tức. Ngoài ra, nếu bạn được yêu cầu tải xuống bất kỳ tệp nào hoặc cài đặt bất kỳ ứng dụng nào để theo dõi vi-rút corona, bạn sẽ không bao giờ thất vọng. Đây là một cách để phát tán phần mềm độc hại.

Với điều này, rõ ràng tội phạm mạng sẽ không dừng lại và chúng sẽ tận dụng mọi cơ hội để đánh cắp thông tin. Vì vậy, cách duy nhất để giữ an toàn là ghi nhớ các mẹo bảo mật trong khi tìm kiếm bất kỳ thông tin nào. Bạn nghĩ sao về điều này?

Bạn có nghĩ rằng tội phạm mạng đang làm bất cứ điều gì là sai trái không? Hay bạn nói một người nên khai thác mọi cơ hội họ có để kiếm tiền? Hãy cho chúng tôi biết suy nghĩ của bạn về nó trong phần nhận xét.