Những kẻ xấu trên mạng thường nghĩ ra các công cụ và chiến thuật mới để lừa bịp những người dùng ngây thơ. Những kỹ thuật sáng tạo này đang khai thác các hệ thống và mạng của cả những người dùng thông thái nhất. Do ngày nay có rất nhiều hoạt động tội phạm mạng đang được thực hiện, nên chính phủ đã bắt đầu chi một số tiền đáng kể để tăng cường an ninh mạng. Ngay cả những người chơi lớn như Facebook, Twitter, PayPal cũng không được tha. Tin tặc đang cố gắng hạ gục chúng bằng cách nhắm mục tiêu trực tiếp vào chúng trong suốt cả năm.

Hiểu được động cơ, khả năng và công cụ của tin tặc có thể cho chúng ta ý tưởng hợp lý về kế hoạch của chúng. Nhưng chính xác thì những tin tặc hiện đại này thực hiện các cuộc tấn công của chúng như thế nào?

Chúng tôi đã ghi lại một danh sách tổng quan ngắn gọn về các kỹ thuật thường được sử dụng bởi tin tặc gây tai họa cho chúng ta ngày nay:

-

Tấn công DDoS

Các cuộc tấn công DDoS là mối lo ngại lớn đối với các thương hiệu trực tuyến. Một cuộc tấn công từ chối dịch vụ phân tán (DDoS) về mặt kỹ thuật không phải là một cuộc tấn công. Nói tóm lại, một cuộc tấn công DDoS làm cho một trang web hoặc dịch vụ không khả dụng bằng cách áp đảo trang web hoặc dịch vụ đó bằng lưu lượng truy cập hoặc yêu cầu giả mạo.

-

Tiêm chích

Khi tin tặc cố tình đưa một đoạn mã vào trang web hoặc chương trình để thực thi các lệnh từ xa có thể đọc hoặc sửa đổi cơ sở dữ liệu, hành vi đó được gọi là tấn công tiêm chích. Kẻ tấn công cũng có thể sửa đổi cơ sở dữ liệu ngay tại chỗ để giành quyền truy cập vào các hệ thống yếu.

-

Tập lệnh chéo trang (XSS)

Giả mạo yêu cầu trên nhiều trang web (CSRF hoặc XSRF) là một cuộc tấn công buộc người dùng đã đăng nhập thực hiện một hành động trên trang web mà họ không biết. Chúng tôi đã thấy nhiều email chứa hình ảnh lớn lấp lánh mời người đọc tham gia chương trình giảm giá trực tuyến hoặc trò chuyện tức thì với người nổi tiếng. Ngay sau khi người dùng nhấp vào hình ảnh đó, trình kích hoạt sẽ được kích hoạt để tải tập lệnh.

-

Giả mạo DNS

Việc giả mạo DNS dựa trên việc trình bày thông tin DNS giả cho nạn nhân, để đáp lại yêu cầu DNS của họ và kết quả là buộc họ phải truy cập một trang web không phải là thật một.

-

Kỹ thuật xã hội

Kỹ thuật hack ngày càng phổ biến này đòi hỏi kẻ tấn công phải thuyết phục nạn nhân cung cấp thông tin nhạy cảm — như số thẻ tín dụng — một cách thiện chí. Nó ít hơn về mã và nhiều hơn về sự lén lút. Sau đó, chúng tự tin hỏi thông tin cá nhân của nạn nhân, bao gồm mật khẩu và số thẻ tín dụng để được cho là hỗ trợ họ.

-

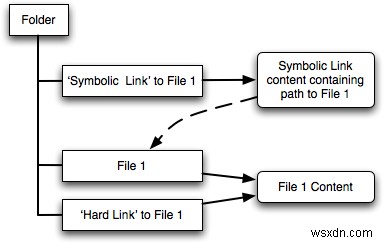

Liên kết tượng trưng

Liên kết tượng trưng hay còn gọi là liên kết tượng trưng là phương pháp được sử dụng để tấn công máy chủ Linux. Liên kết tượng trưng về cơ bản là một phím tắt, giống như các phím tắt mà người dùng Microsoft biết và sử dụng.

-

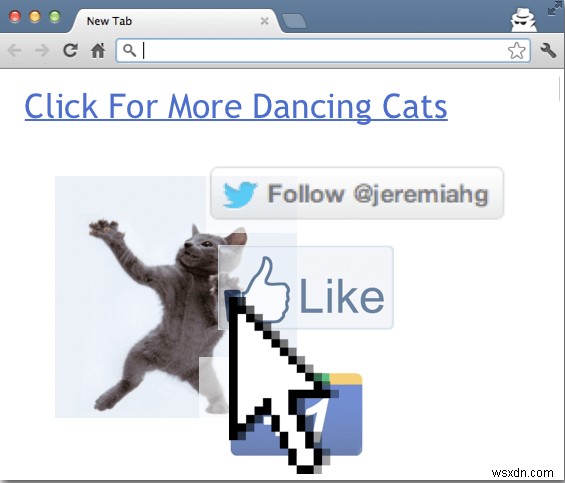

Chiếm đoạt nhấp chuột

Clickjacking là một hành vi chiếm quyền điều khiển các “nhấp chuột” trong ngữ cảnh trang web. Đó là lỗ hổng trong giao diện người dùng của các trang web. Sử dụng chiến thuật lén lút này, những kẻ tấn công có thể lừa người lướt trang web nhấp vào một liên kết mà họ không biết.

-

Tấn công vũ phu

Xâm nhập vũ phu là hành động liên tục thử các mật khẩu hoặc khóa mã hóa khác nhau để có được câu trả lời đúng.

-

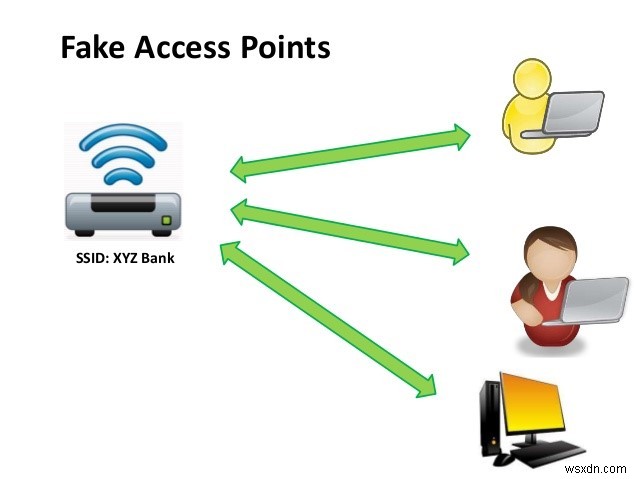

Điểm truy cập không dây giả

Bạn đã bao giờ nhận thấy một số lượng lớn đáng ngờ các điểm truy cập không dây đang mở tại một quán cà phê chưa? Vâng, sự nghi ngờ của bạn là có cơ sở. Tin tặc thường xuyên thiết lập các điểm truy cập không dây (WAP) giả để thu hút kẻ lừa đảo Wi-Fi miễn phí tồn tại trong tất cả chúng ta.

-

Bỏ qua mã hóa

Các giao thức mã hóa giúp bảo vệ thông tin người dùng truyền qua các trang web và dịch vụ nhắn tin chính. Đó là một hệ thống giữ cho dữ liệu và tin nhắn riêng tư của chúng ta an toàn khỏi những con mắt tò mò.

Đây chỉ là một cái nhìn thoáng qua về thế giới mạng đen tối. Tin tặc hàng ngày đang nghĩ ra các thủ thuật và kỹ thuật mới để vi phạm bảo mật của chúng tôi. Nếu bạn tình cờ biết bất kỳ kỹ thuật nào khác, vui lòng để lại phản hồi của bạn trong phần nhận xét bên dưới để các chuyên gia bảo mật có thể chuẩn bị phản công lại chúng.

Bạn không đơn độc trong cuộc chiến này. Hãy bắt đầu suy nghĩ một cách quanh co—giống như các tin tặc, để vượt qua các âm mưu xấu xa của chúng.

Xét cho cùng, để biết kẻ thù của mình, bạn phải trở thành Kẻ thù của mình-người ta nói!