Vì vậy, rất nhiều cho một năm mới có nghĩa là một khởi đầu mới. Năm 2017 mang đến cho chúng ta các lỗ hổng bảo mật như ransomware WannaCry và vụ hack Equifax, nhưng mọi thứ vẫn chưa khá hơn vào đầu năm 2018.

Chúng ta chỉ vừa mới kết thúc việc chào đón năm mới thì loạt tin đồn tiếp theo về an ninh đã xuất hiện trên các tiêu đề. Và đó không chỉ là một khuyết điểm, mà là hai. Biệt danh Meltdown và Spectre , các lỗ hổng bắt nguồn từ bộ vi xử lý máy tính. Về mức độ nghiêm trọng và số người có thể bị ảnh hưởng, các chuyên gia đã ví họ như lỗi Heartbleed năm 2014.

Các lỗi có thể tấn công tất cả các hệ điều hành máy tính để bàn, nhưng trong bài viết này, chúng tôi sẽ chỉ tập trung vào Windows. Hãy cùng xem xét kỹ hơn cách thức hoạt động của các lỗ hổng và cách bạn có thể biết liệu chúng có ảnh hưởng đến bạn hay không.

Meltdown and Spectre:A Closer Look

Trước khi chúng tôi giải thích cách phát hiện hai lỗ hổng trên hệ thống của riêng bạn, hãy dành một chút thời gian để hiểu đầy đủ về hai lỗ hổng này là gì và cách chúng hoạt động.

Cùng một nhóm các nhà nghiên cứu bảo mật chịu trách nhiệm tìm ra cả hai vấn đề. Ở cấp độ cơ bản, chúng là những sai sót trong kiến trúc bộ xử lý (tức là bóng bán dẫn, đơn vị logic và các thành phần nhỏ khác hoạt động cùng nhau để tạo nên một chức năng của bộ xử lý).

Lỗ hổng này cho phép một hacker có thể tiết lộ hầu hết mọi dữ liệu mà máy tính xử lý. Điều đó bao gồm mật khẩu, tin nhắn được mã hóa, thông tin cá nhân và bất kỳ thứ gì khác mà bạn có thể nghĩ đến.

Sự tan chảy chỉ ảnh hưởng đến bộ vi xử lý Intel. Đáng lo ngại là lỗi này đã xuất hiện từ năm 2011. Nó sử dụng một phần của quy trình thực thi không theo thứ tự (OOOE) để thay đổi trạng thái bộ nhớ cache của CPU. Sau đó, nó có thể kết xuất nội dung của bộ nhớ khi nó thường không thể truy cập được.

Bóng ma có thể tấn công các bộ xử lý Intel, AMD và ARM và do đó cũng có thể ảnh hưởng đến điện thoại, máy tính bảng và thiết bị thông minh. Nó sử dụng dự đoán nhánh và thực thi suy đoán của bộ xử lý kết hợp với các cuộc tấn công bộ nhớ cache để lừa các ứng dụng tiết lộ thông tin cần được ẩn trong vùng bộ nhớ được bảo vệ.

Các cuộc tấn công Spectre cần được tùy chỉnh trên cơ sở từng máy, có nghĩa là chúng khó thực hiện hơn. Tuy nhiên, vì nó dựa trên một thông lệ đã được thiết lập trong ngành, nên nó cũng khó sửa chữa hơn.

PC chạy Windows 10 của bạn có bị ảnh hưởng bởi Meltdown không?

Rất may, Microsoft đã xuất bản một tập lệnh PowerShell tiện dụng mà bạn có thể chạy trên hệ thống của mình. Làm theo các bước bên dưới và bạn có thể cài đặt và kích hoạt một mô-đun bổ sung trên hệ thống của mình. Kết quả sẽ cho biết liệu bạn có cần thực hiện các bước tiếp theo hay không.

Trước tiên, hãy chạy PowerShell với tư cách quản trị viên:nhấn Phím Windows + Q hoặc mở Trình đơn Bắt đầu , nhập PowerShell , nhấp chuột phải vào kết quả đầu tiên (Windows PowerShell, ứng dụng dành cho máy tính để bàn) và chọn Chạy với tư cách quản trị viên .

Sau khi PowerShell được tải, hãy làm theo các bước sau để tìm hiểu xem liệu PC của bạn có bị ảnh hưởng bởi Meltdown hay không. Lưu ý rằng bạn có thể sao chép và dán các lệnh vào PowerShell.

- Nhập Install-Module SpeculationControl và nhấn Enter để chạy lệnh.

- Xác nhận lời nhắc của nhà cung cấp NuGet bằng cách nhập Y cho Có và nhấn Enter .

- Làm tương tự đối với lời nhắc của kho lưu trữ không tin cậy.

- Tiếp theo, nhập Set-ExecutionPolicy $ SaveExecutionPolicy -Scope Currentuser và nhấn Enter

- Khi quá trình cài đặt hoàn tất, hãy nhập Import-Module SpeculationControl và nhấn Enter .

- Cuối cùng, nhập Get-SpeculationControlSettings và nhấn Enter .

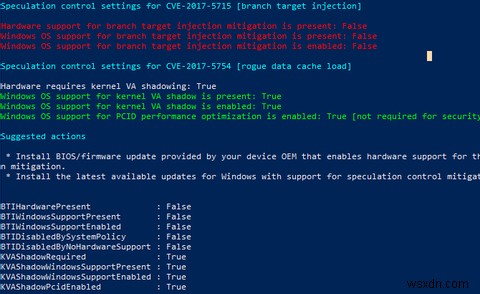

Sau khi bạn đã chạy các lệnh này, hãy kiểm tra kết quả đầu ra để biết kết quả - nó sẽ là True hoặc Sai .

Nếu bạn chỉ thấy Đúng , xin chúc mừng, bạn đã được bảo vệ và không cần thực hiện thêm bất kỳ hành động nào. Nếu một Sai bật lên, hệ thống của bạn dễ bị tấn công và bạn cần phải thực hiện thêm hành động. Hãy nhớ ghi chú các hành động được đề xuất hiển thị trong kết quả. Như được hiển thị trong ảnh chụp màn hình ở trên, máy tính thử nghiệm của chúng tôi yêu cầu cập nhật BIOS / chương trình cơ sở và vẫn phải cài đặt bản vá được cung cấp thông qua Windows Update.

Làm cách nào để bạn có thể tự bảo vệ mình trước sự tan chảy?

Trước sự tín nhiệm của công ty, Microsoft ban đầu đã nhanh chóng phát hành một bản vá cho Meltdown. Bạn có thể tìm thấy nó thông qua công cụ Windows Update ( Cài đặt> Cập nhật &Bảo mật> Windows Update> Kiểm tra các bản cập nhật ). Bạn cần tải xuống và cài đặt bản vá KB4056892 dành cho Windows bản dựng 16299.

Rắc rối là bản vá không tương thích với một số bộ chống vi-rút. Nó chỉ hoạt động nếu ISV của phần mềm bảo mật của bạn đã cập nhật CHO PHÉP ĐĂNG KÝ trong sổ đăng ký Windows.

Bạn cũng nên cập nhật trình duyệt của mình. Google đã vá Meltdown trong Chrome 64 và Mozilla đã cập nhật Firefox trong phiên bản 57 (Quantum). Microsoft thậm chí đã vá phiên bản Edge mới nhất. Kiểm tra với nhà phát triển trình duyệt của bạn nếu bạn sử dụng một ứng dụng không chính thống.

Cuối cùng, bạn cần cập nhật BIOS và chương trình cơ sở của hệ thống. Một số nhà sản xuất máy tính bao gồm một ứng dụng trong Windows để bạn có thể nhanh chóng kiểm tra các bản cập nhật đó. Nếu nhà sản xuất PC của bạn không cung cấp hoặc nếu bạn đã xóa nó, bạn sẽ có thể tìm thấy các bản cập nhật trên trang web của công ty.

Bạn có thể tự bảo vệ mình trước bóng ma bằng cách nào?

Meltdown là mối đe dọa trực tiếp hơn và là hai lỗi dễ bị tin tặc khai thác. Tuy nhiên, Spectre khó khắc phục hơn.

Do cách thức hoạt động của Spectre, việc sửa chữa nó sẽ yêu cầu các công ty thiết kế lại hoàn toàn cách họ xây dựng bộ vi xử lý. Quá trình đó có thể mất nhiều năm và có thể kéo dài hàng thập kỷ cho đến khi bộ vi xử lý lặp lại hiện tại hoàn toàn không còn lưu hành.

Nhưng điều đó không có nghĩa là Intel đã không cố gắng cung cấp cho khách hàng những cách để tự bảo vệ mình. Thật không may, phản hồi là một sự lộn xộn.

Vào giữa tháng 1, Intel đã phát hành bản vá lỗi Spectre. Ngay lập tức, người dùng Windows bắt đầu phàn nàn rằng bản vá có nhiều lỗi; nó buộc máy tính của họ phải khởi động lại ngẫu nhiên vào những thời điểm không mong muốn. Phản ứng của Intel là phát hành bản vá thứ hai. Nó không khắc phục được sự cố; sự cố khởi động lại vẫn tiếp tục.

Tại thời điểm này, hàng triệu người dùng đã cài đặt bản vá. Intel đã yêu cầu khách hàng không tải xuống một trong hai bản vá cho đến khi nó có thể khắc phục được sự cố. Nhưng có một vấn đề đối với người dùng Windows. Bản vá lỗi của Intel đã được phân phối thông qua ứng dụng Windows Update. Người dùng tiếp tục cài đặt nó một cách vô tình; xét cho cùng, tất cả chúng ta đều biết quá trình cập nhật Windows hiện tại khó hiểu như thế nào.

Mặc dù các lần khởi động lại ngẫu nhiên chắc chắn gây khó chịu, nhưng phần đáng lo ngại nhất của bản vá lỗi là khả năng mất dữ liệu. Theo cách nói của chính Intel, "Nó gây ra số lần khởi động lại cao hơn dự kiến và các hành vi hệ thống không thể đoán trước khác [...] có thể dẫn đến mất mát hoặc hỏng dữ liệu."

Tua nhanh đến cuối tháng 1, và Microsoft buộc phải bước vào. Công ty đã thực hiện một bước đi rất bất thường. Nó đã phát hành một bản cập nhật bảo mật khẩn cấp ngoài băng tần cho Windows 7, 8.1 và 10 vô hiệu hóa hoàn toàn bản vá của Intel.

Cách cài đặt Microsoft Fix

Rất tiếc, bản vá mới sẽ không khả dụng thông qua ứng dụng Windows Update. Bạn sẽ phải cài đặt nó theo cách thủ công.

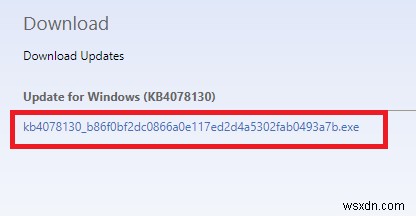

Để bắt đầu, hãy truy cập Danh mục Microsoft Update. Bạn cần tìm Bản cập nhật dành cho Windows (KB4078130) . Khi bạn đã sẵn sàng, hãy nhấp vào Tải xuống .

Tiếp theo, nhấp vào [chuỗi văn bản] .EXE tệp.

Tệp này rất nhỏ và sẽ chỉ mất vài giây để tải xuống. Khi quá trình tải xuống hoàn tất, hãy nhấp đúp vào tệp EXE và làm theo hướng dẫn trên màn hình.

Vậy, tương lai thì sao? Nếu bạn đã theo dõi, bạn sẽ nhận ra rằng những người dùng bị ảnh hưởng đã quay trở lại nơi họ bắt đầu:tiếp xúc và không được bảo vệ.

Hy vọng rằng Intel sẽ phát hành một bản vá thành công hơn trong những tuần tới. Trong thời gian chờ đợi, bạn sẽ phải ngồi thật căng.

Meltdown và Spectre có lo lắng cho bạn không?

Cảm thấy lo lắng là điều dễ hiểu. Rốt cuộc, máy tính của chúng ta thực sự nắm giữ chìa khóa cho cuộc sống của chúng ta.

Nhưng điều quan trọng là phải lấy được niềm an ủi từ sự thật. Bạn rất ít có khả năng trở thành nạn nhân của một cuộc tấn công Spectre. Thời gian và nỗ lực mà tin tặc cần bỏ ra để có được lợi nhuận không xác định khiến bạn trở thành một đề xuất kém hấp dẫn.

Và các công ty công nghệ lớn đã biết về hai vấn đề này từ giữa năm 2017. Họ đã có nhiều thời gian để chuẩn bị các bản vá và phản hồi theo cách tốt nhất có thể.

Bất chấp sự thật, các mối đe dọa Meltdown và Spectre có còn khiến bạn lo lắng không? Bạn có thể cho chúng tôi biết suy nghĩ và ý kiến của bạn trong phần nhận xét bên dưới.