Được xuất bản vào ngày 29 tháng 10 năm 2025, 1 giờ chiều EDT

Gavin là Trưởng nhóm phân khúc cho các ngành dọc Giải thích công nghệ, Bảo mật, Internet, Phát trực tuyến và Giải trí, từng là người đồng dẫn chương trình Podcast Thực sự Hữu ích và là người thường xuyên đánh giá sản phẩm. Anh ấy có bằng về Viết văn đương đại được lấy từ những ngọn đồi ở Devon, hơn một thập kỷ kinh nghiệm viết lách chuyên nghiệp và tác phẩm của anh ấy đã xuất hiện trên How-To Geek, Expert Reviews, Trusted Reviews, Online Tech Tips và Help Desk Geek, cùng nhiều trang khác. Gavin đã tham dự CES, IFA, MWC và các triển lãm thương mại công nghệ khác để báo cáo trực tiếp tại sàn, thực hiện hàng trăm nghìn bước trong quy trình này. Anh ấy đã xem xét nhiều tai nghe, tai nghe nhét tai và bàn phím cơ hơn những gì anh ấy muốn nhớ và thích rất nhiều trà, trò chơi trên bàn và bóng đá.

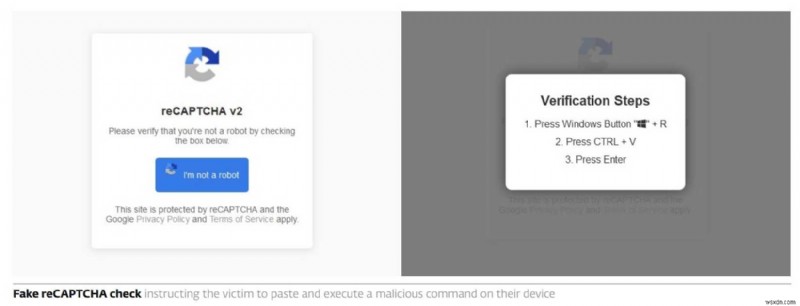

Hãy tưởng tượng một trang web trông giống như một CAPTCHA hợp pháp, “cập nhật trình duyệt” hoặc hộp thoại sửa lỗi hữu ích. Trang này âm thầm sao chép một đoạn văn bản hoặc mã vào khay nhớ tạm của bạn, sau đó yêu cầu bạn mở Run, Terminal hoặc File Explorer và dán vào đó để “xác minh” hoặc “sửa chữa” trang.

Khi bạn dán và nhấn Enter, bạn vừa thực thi bất cứ điều gì kẻ tấn công đặt vào khay nhớ tạm của bạn—thường là lệnh PowerShell hoặc shell để tải xuống và chạy phần mềm độc hại bổ sung. Chỉ một hành động đơn giản của người dùng sẽ biến sự tò mò thành sự thỏa hiệp.

Chà, điều đó hoàn toàn có thật:đây là cách hoạt động của các cuộc tấn công kỹ thuật xã hội bảo mật ClickFix (và nói rộng hơn là FileFix), tại sao chúng vẫn nguy hiểm đến vậy và tại sao chúng sẽ không sớm biến mất.

Phần mềm độc hại này khiến bạn tự lây nhiễm

Nhà cung cấp dịch vụ: Microsoft

Nhà cung cấp dịch vụ: Microsoft ClickFix xuất hiện lần đầu tiên vào năm 2024 và kể từ đó đã phát triển thành hàng chục biến thể. Tiền đề của nó nghe có vẻ hoang dã và kỳ quặc, nhưng sẽ hợp lý hơn khi bạn nhận ra một số khía cạnh của nó có sức thuyết phục như thế nào. Bạn sẽ không phải là người đầu tiên nói:"Không đời nào tôi có thể sao chép-dán thứ gì đó vào máy tính của mình" và bạn đã đúng. Nhưng giống như nhiều trò lừa đảo khác, bạn có thể không thực sự là mục tiêu; hãy xem xét những người dễ bị tổn thương khi sử dụng máy tính và bạn sẽ hiểu rõ hơn tại sao đó lại là một vấn đề lớn.

Nhà cung cấp: ESET

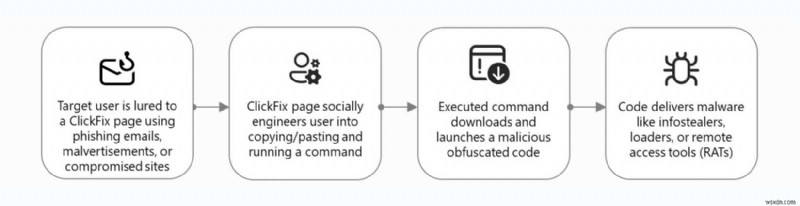

Nhà cung cấp: ESET - Bạn truy cập vào một trang web trông giống như một CAPTCHA hợp pháp, bản cập nhật trình duyệt hoặc lời nhắc sửa chữa hệ thống. Trang này thông báo đã xảy ra lỗi và yêu cầu bạn “sửa lỗi” bằng cách dán một lệnh ngắn vào hộp thoại Chạy hoặc cửa sổ PowerShell.

- Người dùng không hề biết và nằm ngoài tầm nhìn, kẻ tấn công sử dụng JavaScript để lén mã độc vào Clipboard, chứa các hướng dẫn ẩn để tải xuống phần mềm độc hại bổ sung.

- Nạn nhân nên mở hộp thoại Run, nhấn CTRL + V, sau đó Enter—thực thi lệnh độc hại và tải thêm phần mềm độc hại.

Một khi lệnh được thực thi, bất cứ điều gì cũng có thể xảy ra. Nạn nhân không biết điều gì sắp xảy ra trên máy tính của họ và kết quả có thể là kẻ đánh cắp thông tin, phần mềm tống tiền, Trojan truy cập từ xa, v.v., tất cả đều được tải trực tiếp vào máy của bạn.

Như bạn có thể mong đợi, hầu hết các cuộc tấn công ClickFix đều tập trung vào người dùng Windows, cũng như phần lớn phần mềm độc hại trên toàn cầu. Tuy nhiên, người dùng macOS không tránh khỏi rủi ro. Các công ty bảo mật như Emsisoft và Fortinet đều ghi nhận các cuộc tấn công ClickFix tập trung vào macOS và nhấn mạnh rằng macOS không tránh khỏi phần mềm độc hại.

ClickFix bắt đầu như thế nào

ClickFix bắt đầu từ đâu?

Giống như hầu hết phần mềm độc hại, cuộc tấn công ClickFix thường bắt đầu bằng email lừa đảo và các trang web bị xâm nhập. Các nhà nghiên cứu đã theo dõi các chiến dịch mạo danh GitHub, Booking.com và thậm chí cả các trang xác minh Cloudflare. Các trang giả mạo thường được gửi qua:

- Email lừa đảo liên kết đến các trang “Khắc phục xác minh” hoặc “Xác thực tài khoản”

- Quảng cáo độc hại và cập nhật trình duyệt giả mạo được phân phát qua mạng quảng cáo

- Chuyển hướng từ các trang web hợp pháp nhưng bị tấn công

- Các liên kết mạng xã hội đưa ra các hướng dẫn “bản vá” giả mạo

Sau khi phần mềm độc hại được tải xuống thông qua một trong các phương pháp trên, nạn nhân sẽ nhận được hướng dẫn về cách loại bỏ vi-rút khỏi hệ thống của họ. Tuy nhiên, những hướng dẫn đó thực chất lại tải xuống thêm phần mềm độc hại, thường nguy hiểm hơn nhiều so với lần lây nhiễm ban đầu.

Trong đó, ClickFix thực tế không phải là một loại phần mềm độc hại; đó là phương thức giao hàng Đây là lý do tại sao ClickFix được coi là một cuộc tấn công kỹ thuật xã hội:nó thuyết phục nạn nhân làm điều gì đó nguy hiểm. Đây cũng là lý do tại sao nó lại hiệu quả đến vậy; vì nạn nhân đang thực thi các lệnh nên nó sẽ bỏ qua hầu hết các biện pháp bảo vệ tích hợp trong Windows vì bạn đang yêu cầu và thực thi việc tải xuống phần mềm độc hại một cách cụ thể.

FileFix sử dụng File Explorer để tải phần mềm độc hại

Hơn nữa, có một phiên bản ClickFix mới hơn được gọi là FileFix.

Được tiết lộ lần đầu tiên vào tháng 6 năm 2025 bởi nhà nghiên cứu bảo mật mr.d0x, cuộc tấn công này sử dụng File Explorer trong Windows để chạy các lệnh độc hại tương tự nhằm tải xuống phần mềm độc hại.

Vì vậy, thay vì phải mở hộp thoại Run hoặc PowerShell, cuộc tấn công sẽ hướng nạn nhân mở File Explorer. Từ đó, nạn nhân sao chép tập lệnh độc hại vào thanh địa chỉ File Explorer và nhấn Enter, thực thi lệnh một cách hiệu quả.

Từ đó cho kết quả tương tự như ClickFix. Càng nhiều phần mềm độc hại được tải xuống, lây nhiễm thêm vào máy của bạn.

ClickFix không đi đâu cả

Những con số không biết nói dối

Vấn đề với ClickFix không chỉ là nó lén lút. Nó cũng là một trong những mối đe dọa phát triển nhanh nhất và không có dấu hiệu chậm lại. Báo cáo mối đe dọa nửa đầu năm 2025 của ESET cho thấy các cuộc tấn công ClickFix đã tăng 500% trong vòng một năm.

Điều làm cho kỹ thuật lừa đảo xã hội mới này trở nên hiệu quả là nó đủ đơn giản để nạn nhân làm theo hướng dẫn, đủ tin cậy để trông như thể nó có thể khắc phục được một sự cố bịa đặt và lạm dụng khả năng nạn nhân không chú ý nhiều đến chính xác các lệnh mà họ được yêu cầu dán và thực thi trên thiết bị của mình — Dušan Lacika, Kỹ sư phát hiện cấp cao của ESET

Tương tự, một báo cáo của Microsoft đã xác định được hàng chục nghìn trường hợp người đang chạy mã độc.

Thật không may, ClickFix có tất cả các dấu hiệu của một cuộc tấn công sẽ được sử dụng nhiều lần. Và tại sao lại không? Những kẻ tấn công rõ ràng đang thấy thành công to lớn với nó, vậy tại sao phải thay đổi những gì có hiệu quả?

Có thêm một vài lý do khiến nó trở thành cuộc tấn công thường xuyên:

- Bỏ qua các biện pháp bảo vệ của trình duyệt vì không có tải xuống trực tiếp để gắn cờ

- Dựa vào sự tin cậy của con người chứ không phải việc khai thác hệ thống, vì vậy chỉ các bản vá lỗi sẽ không khắc phục được

- Có thể tái sử dụng vô tận — bất kỳ nhóm nào cũng có thể xây dựng phiên bản của riêng mình trong vài phút

- Có vẻ hợp pháp nhờ các trang giả mạo và logo thương hiệu được đánh bóng

- Giá rẻ và dễ triển khai thông qua cơ sở hạ tầng lừa đảo hiện có

Đó là sự kết hợp cao cả để phát tán phần mềm độc hại.

Có một số cách để tránh bị tấn công ClickFix

Đừng bao giờ dán lệnh ngẫu nhiên, đó là điều chắc chắn

Mặc dù có vẻ khó phát hiện một cuộc tấn công ClickFix nhưng không phải là không thể.

- Đảm bảo bạn biết cách phát hiện các dấu hiệu điển hình của email lừa đảo vì đó là một trong những cách chính mà cuộc tấn công ClickFix bắt đầu.

- Không bao giờ dán các lệnh không xác định vào Run, PowerShell hoặc File Explorer. Sẽ không có trang web hợp pháp nào yêu cầu bạn làm điều đó.

- Xử lý các trang “sửa chữa” hoặc “xác minh” không mong muốn bằng sự nghi ngờ. Nếu có điều gì đó không ổn, hãy đóng tab và truy cập trực tiếp vào dịch vụ.

- Duy trì hoạt động của các tính năng bảo mật của trình duyệt và hệ điều hành. Tính năng Duyệt web an toàn của Windows SmartScreen, Defender và Chrome vẫn có thể chặn tải trọng cuối cùng. Ngoài ra, hãy cài đặt công cụ bảo mật của bên thứ ba như Malwarebytes Premium.

- Sử dụng tính năng bảo vệ theo thời gian thực và bộ phần mềm chống vi-rút cập nhật để giám sát hoạt động của PowerShell.

- Hãy thận trọng với các URL rút ngắn và tệp đính kèm email. Nhiều chiến dịch ClickFix bắt đầu từ chuỗi chuyển hướng được rút ngắn.

- Nếu bạn đã dán lệnh, hãy ngắt kết nối Internet ngay lập tức và quét toàn bộ phần mềm độc hại. Có khả năng máy và thông tin xác thực của bạn đã bị xâm phạm.

Học cách phát hiện email lừa đảo và xây dựng phương pháp bảo mật tránh rủi ro dễ dàng là cách tốt nhất để giữ an toàn. Bạn đang ngăn chặn một cuộc tấn công ClickFix tiềm ẩn trước khi nó bắt đầu.