Hãy tưởng tượng một thế giới không có WiFi. Chúng tôi sẽ vẫn sử dụng dây cáp ethernet dài để kết nối với internet.

Không có gì phải bàn cãi về việc WiFi đã giúp cuộc sống của chúng ta dễ dàng hơn bao nhiêu. Giờ đây, chúng tôi có thể kết nối Internet tại các quán cà phê, ga tàu điện ngầm và hầu hết mọi nơi chúng tôi đến.

Tuy nhiên, WiFi cũng là một mạng dễ bị tấn công so với ethernet. Trừ khi nó được bảo mật đúng cách, thật dễ dàng để thực hiện các cuộc tấn công man-in-the-middle bằng cách sử dụng các công cụ như Wireshark.

Ví dụ:nếu bạn được kết nối với mạng Starbucks, bất kỳ ai được kết nối với mạng đó đều có thể xem lưu lượng truy cập mạng của mọi người khác.

Trừ khi bạn sử dụng VPN hoặc trang web sử dụng HTTPS, dữ liệu của bạn (bao gồm mật khẩu và chi tiết thẻ tín dụng) sẽ hiển thị với toàn bộ mạng.

Nếu bạn đang làm việc cho một công ty, rất có thể họ cũng sử dụng mạng WiFi. Bạn đã tự hỏi nó an toàn như thế nào chưa? Bạn có biết liệu ai đó trong bãi đậu xe có kết nối với mạng của bạn và nắm bắt dữ liệu bí mật của công ty bạn không?

Với các công cụ như Wireshark và Aircrack, bạn có thể thực hiện kiểm tra bảo mật mạng WiFi của mình. Mặc dù Wireshark có thể giúp bạn theo dõi những gì đang xảy ra trên mạng của mình, nhưng Aircrack lại là một công cụ tấn công cho phép bạn tấn công và giành quyền truy cập vào mạng WiFi.

Nghĩ như kẻ tấn công luôn là cách tốt nhất để bảo vệ mạng. Bằng cách học cách làm việc với Aircrack, bạn sẽ có thể hiểu các bước chính xác mà kẻ tấn công sẽ thực hiện để giành quyền truy cập vào mạng của bạn. Sau đó, bạn có thể thực hiện kiểm tra bảo mật của mạng của riêng bạn để đảm bảo rằng nó không dễ bị tấn công.

Chú thích nhanh:Tôi không khuyến khích việc sử dụng các công cụ tấn công bất hợp pháp. Hướng dẫn này hoàn toàn mang tính giáo dục và nhằm giúp bạn bảo vệ mạng của mình tốt hơn.

Trước khi chúng ta xem xét chi tiết về Aircrack, đây là một số thuật ngữ bạn nên biết.

- Điểm truy cập - Mạng WiFi mà bạn muốn kết nối.

- SSID - Tên của điểm truy cập. Ví dụ:“Starbucks”.

- Tệp pcap - Tập tin chụp gói. Chứa các gói được bắt trên mạng. Định dạng chung cho các công cụ bao gồm Wireshark và Nessus.

- Quyền riêng tư tương đương có dây (WEP) - Thuật toán bảo mật cho mạng không dây.

- Quyền truy cập được bảo vệ bằng Wi-Fi (WPA &WPA2) - Thuật toán bảo mật mạnh hơn so với WEP.

- IEEE 802.11 - Giao thức Mạng cục bộ không dây (LAN).

- Chế độ giám sát - Chụp các gói mạng trong không gian mà không cần kết nối với bộ định tuyến hoặc điểm truy cập.

Gần đây tôi đã viết một bài về 100 thuật ngữ hàng đầu mà bạn nên biết với tư cách là một người kiểm tra thâm nhập. Bạn có thể kiểm tra nó nếu bạn quan tâm.

Aircrack-NG là gì?

Aircrack là một bộ phần mềm giúp bạn tấn công và bảo vệ các mạng không dây.

Aircrack không phải là một công cụ đơn lẻ, mà là một tập hợp toàn bộ các công cụ, mỗi công cụ thực hiện một chức năng cụ thể. Các công cụ này bao gồm trình dò tìm, trình dò tìm gói tin, trình bẻ khóa WEP / WPA, v.v.

Mục đích chính của Aircrack là nắm bắt các gói tin và đọc các hàm băm từ chúng để bẻ khóa mật khẩu. Aircrack hỗ trợ hầu hết các giao diện không dây mới nhất.

Aircrack là mã nguồn mở và có thể hoạt động trên nền tảng Linux, FreeBSD, macOS, OpenBSD và Windows.

‘NG’ trong Aircrack-ng là viết tắt của “thế hệ mới”. Aircrack-ng là phiên bản cập nhật của một công cụ cũ hơn có tên là Aircrack. Aircrack cũng được cài đặt sẵn trong Kali Linux.

Bộ điều hợp WiFi

Trước khi chúng tôi bắt đầu làm việc với Aircrack, bạn sẽ cần một bộ điều hợp WiFi. Aircrack chỉ hoạt động với bộ điều khiển giao diện mạng không dây có trình điều khiển hỗ trợ chế độ giám sát thô và có thể kiểm tra lưu lượng 802.11a, 802.11b và 802.11g.

Bộ điều hợp wifi điển hình (thường được tích hợp trong máy tính của bạn) không có khả năng giám sát lưu lượng truy cập từ các mạng khác. Bạn chỉ có thể sử dụng chúng để kết nối với điểm truy cập WiFi.

Với bộ điều hợp Wi-Fi tương thích với Aircrack, bạn có thể bật 'chế độ giám sát' mà bạn có thể đánh giá lưu lượng truy cập từ các mạng mà bạn không kết nối. Sau đó, bạn có thể sử dụng dữ liệu đã chụp đó để bẻ khóa mật khẩu của mạng đó.

Xem danh sách bộ điều hợp WiFi tương thích với Kali Linux tại đây.

Công cụ Máy bay

Giờ bạn đã biết mình có thể làm gì với Aircrack, hãy xem xét từng công cụ của nó.

Airmon-ng

Airmon-ng là một tập lệnh đặt card giao diện mạng của bạn vào chế độ giám sát. Khi tính năng này được bật, bạn sẽ có thể nắm bắt các gói mạng mà không cần kết nối hoặc xác thực bằng điểm truy cập.

Bạn có thể sử dụng lệnh airmon-ng để liệt kê các giao diện mạng và airmon-ng start <interface name> để khởi động giao diện ở chế độ màn hình.

# airmon-ng start wlan0

PID Name

718 NetworkManager

870 dhclient

1104 avahi-daemon

1105 avahi-daemon

1115 wpa_supplicant

PHY Interface Driver Chipset

phy0 wlan0 ath9k_htc Atheros Communications, Inc. AR9271 802.11n

(mac80211 monitor mode vif enabled for [phy0]wlan0 on [phy0]wlan0mon)

(mac80211 station mode vif disabled for [phy0]wlan0

Trong ví dụ trên, bạn có thể thấy rằng giao diện mạng wlan0 đã được chuyển thành wlan0mon - nghĩa là chế độ màn hình đã được bật cho nó.

Airodump-ng

Airodump-ng là một tiện ích chụp gói dữ liệu để chụp và lưu các gói dữ liệu thô để phân tích thêm. Nếu bạn có bộ thu GPS được kết nối với máy tính của mình, airodump-ng cũng có thể lấy tọa độ của các điểm truy cập.

Sau khi bật chế độ giám sát bằng airmon-ng, bạn có thể bắt đầu chụp các gói bằng airodump. Chạy lệnh airodump-ng sẽ liệt kê các điểm truy cập có sẵn. ESSID (hoặc SSID) là tên của mạng không dây.

# airodump-ng

CH 9 ][ Elapsed: 1 min ][ 2007-04-26 17:41 ][ WPA handshake: 00:14:6C:7E:40:80

BSSID PWR RXQ Beacons #Data, #/s CH MB ENC CIPHER AUTH ESSID

00:09:5B:1C:AA:1D 11 16 10 0 0 11 54. OPN NETGEAR

00:14:6C:7A:41:81 34 100 57 14 1 9 11e WEP WEP bigbear

00:14:6C:7E:40:80 32 100 752 73 2 9 54 WPA TKIP PSK teddy

BSSID STATION PWR Rate Lost Packets Notes Probes

00:14:6C:7A:41:81 00:0F:B5:32:31:31 51 36-24 2 14

(not associated) 00:14:A4:3F:8D:13 19 0-0 0 4 mossy

00:14:6C:7A:41:81 00:0C:41:52:D1:D1 -1 36-36 0 5

00:14:6C:7E:40:80 00:0F:B5:FD:FB:C2 35 54-54 0 99 teddyAircrack-ng

Khi bạn đã chiếm đủ gói bằng airodump-ng, bạn có thể bẻ khóa bằng aircrack-ng. Aircrack sử dụng các cuộc tấn công thống kê, bạo lực và từ điển để phá khóa WEP / WPA.

Aircrack-ng 1.4

[00:00:03] 230 keys tested (73.41 k/s)

KEY FOUND! [ biscotte ]

Master Key : CD D7 9A 5A CF B0 70 C7 E9 D1 02 3B 87 02 85 D6

39 E4 30 B3 2F 31 AA 37 AC 82 5A 55 B5 55 24 EE

Transcient Key : 33 55 0B FC 4F 24 84 F4 9A 38 B3 D0 89 83 D2 49

73 F9 DE 89 67 A6 6D 2B 8E 46 2C 07 47 6A CE 08

AD FB 65 D6 13 A9 9F 2C 65 E4 A6 08 F2 5A 67 97

D9 6F 76 5B 8C D3 DF 13 2F BC DA 6A 6E D9 62 CD

EAPOL HMAC : 52 27 B8 3F 73 7C 45 A0 05 97 69 5C 30 78 60 BD

Điều quan trọng cần lưu ý là bạn cần có đủ gói để bẻ khóa khóa. Ngoài ra, aircrack-ng sử dụng các thuật toán phức tạp để bẻ khóa các khóa từ các gói mạng.

Nếu bạn muốn tìm hiểu thêm về cách Aircrack thực hiện điều này, đây sẽ là một điểm khởi đầu tốt.

Aireplay-ng

Aireplay-ng được sử dụng để tạo lưu lượng truy cập nhân tạo trên mạng không dây. Aireplay có thể nắm bắt lưu lượng truy cập từ mạng trực tiếp hoặc sử dụng các gói từ tệp Pcap hiện có để đưa nó vào mạng.

Với aireplay-ng, bạn có thể thực hiện các cuộc tấn công như xác thực giả, chèn gói, tấn công caffe-latte, v.v.

Cuộc tấn công Cafe Latte cho phép bạn lấy khóa WEP từ thiết bị khách. Bạn có thể thực hiện việc này bằng cách chụp một gói ARP từ máy khách, thao tác với nó rồi gửi lại cho máy khách.

Sau đó máy khách sẽ tạo một gói tin mà airodump-ng có thể bắt được. Cuối cùng, aircrack-ng có thể được sử dụng để bẻ khóa dạng khóa WEP mà gói tin đã sửa đổi.

Airbase-ng

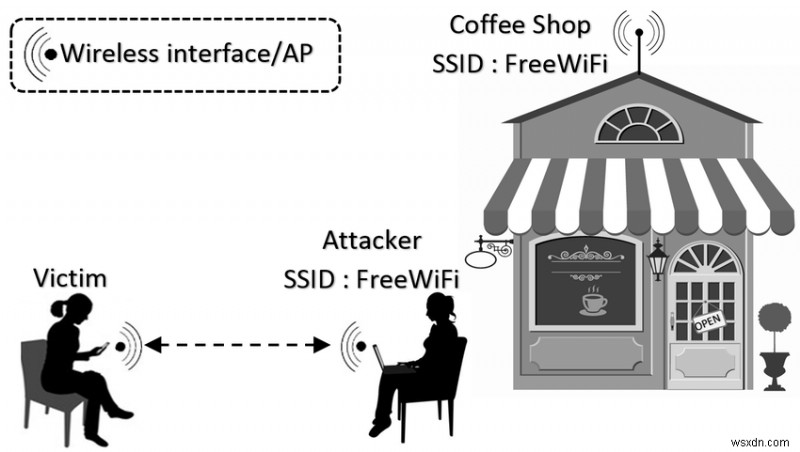

Airbase-ng được sử dụng để chuyển đổi máy tính của kẻ tấn công thành điểm truy cập giả mạo để người khác kết nối.

Sử dụng Airbase, bạn có thể giả vờ là một điểm truy cập hợp pháp và thực hiện các cuộc tấn công trung gian vào các thiết bị kết nối với hệ thống của bạn.

Đòn tấn công này còn được gọi là “ Cuộc tấn công song sinh ác độc ”. Giả sử bạn đang ở Starbucks và cố gắng kết nối với Wifi của họ, kẻ tấn công có thể tạo một điểm truy cập khác có cùng tên (thường có cường độ tín hiệu tốt hơn) khiến bạn nghĩ rằng điểm truy cập đó thuộc về Starbucks.

Người dùng thông thường khó có thể phân biệt được đâu là điểm truy cập hợp pháp và đâu là điểm truy cập giả mạo. Vì vậy, cuộc tấn công song sinh độc ác vẫn là một trong những cuộc tấn công không dây nguy hiểm nhất mà chúng ta gặp phải ngày nay.

Ngoài những công cụ này, có một số công cụ khác để bạn sử dụng trong kho vũ khí của Máy bay.

- Packetforge-ng - Được sử dụng để tạo các gói được mã hóa để đưa vào.

- Airdecap-ng - Giải mã các tệp chụp được mã hóa WEP / WPA sau khi bạn bẻ khóa bằng aircrack-ng. Điều này sẽ cấp cho bạn quyền truy cập vào tên người dùng, mật khẩu và các dữ liệu nhạy cảm khác.

- Airolib-ng - Lưu trữ các mật khẩu WPA / WPA2 được tính toán trước trong cơ sở dữ liệu. Được sử dụng với aircrack-ng khi bẻ khóa mật khẩu.

- Airtun-ng - Tạo giao diện đường hầm ảo.

Tóm tắt

Thế giới là một nơi được kết nối nhiều hơn, nhờ có WiFi. Chúng tôi tận hưởng những lợi ích của WiFi hầu như mỗi ngày. Với tất cả những lợi ích của nó, nó cũng là một mạng dễ bị tổn thương có khả năng tiết lộ thông tin cá nhân của chúng ta, nếu chúng ta không cẩn thận.

Hy vọng bài viết này đã giúp bạn hiểu chi tiết về bảo mật WiFi và Aircrack. Để tìm hiểu thêm về Aircrack, hãy xem wiki chính thức của họ.

Bạn thích bài viết này? Tham gia Bản tin của tôi và nhận bản tóm tắt các bài viết và video của tôi được gửi đến email của bạn vào thứ Hai hàng tuần. Bạn cũng có thể tìm thấy blog của tôi tại đây .