Các lỗ hổng Android gợi lên cảm giác giống như một vụ vi phạm dữ liệu lớn:một sự cố phổ biến mà tôi có thể thấy mình là một phần của nó. Ít nhất với một vụ vi phạm dữ liệu lớn, tôi có cơ hội để cắt tài khoản của mình và xác minh hóa vết thương dữ liệu. Với lỗi Android mới nhất - QuadRoot - đây đơn giản không phải là một tùy chọn.

Điều này một phần không nhỏ là do lỗ hổng bảo mật không hoàn toàn nằm ở Android. Không, thiết bị của bạn có khả năng bị xâm phạm bởi gã khổng lồ sản xuất phần cứng của Mỹ là Qualcomm và sự nổi tiếng đáng quý của họ là cường quốc được lựa chọn cho vô số thiết bị Android trên khắp thế giới.

Lỗi này hơi khác so với tiêu chuẩn. Trong trường hợp các lỗi Android thường ảnh hưởng đến một hoặc một số ít các nhà sản xuất sử dụng một bộ phần cứng cụ thể, thì QuadRoot ước tính sẽ ảnh hưởng đến khoảng 900 triệu người dùng Android trên toàn cầu. Đó là bạn, còn tôi và tất cả những người bạn từng yêu mến.

Hãy xem QuadRoot là gì, nó có ý nghĩa như thế nào đối với bạn và mọi người thực sự đang làm gì để khắc phục nó.

QuadRoot rất lớn

Một số điều khiến QuadRoot trở nên khác biệt với các lỗi Android khác mà chúng tôi đã gặp trong vài năm qua. Đối với những người mới bắt đầu, Check Point, nhóm nghiên cứu bảo mật đã phát hiện ra lỗi giải thích rằng:

"QuadRooter là một tập hợp bốn lỗ hổng ảnh hưởng đến các thiết bị Android được xây dựng bằng chipset Qualcomm. Qualcomm là nhà thiết kế chipset LTE hàng đầu thế giới với 65% thị phần băng tần cơ sở của modem LTE. Nếu bất kỳ một trong bốn lỗ hổng này bị khai thác, kẻ tấn công có thể kích hoạt báo cáo đặc quyền nhằm mục đích giành quyền truy cập root vào một thiết bị. "

Họ liệt kê bốn lỗ hổng bảo mật là:

- CVE-2016-2503 được phát hiện trong trình điều khiển GPU của Qualcomm và được khắc phục trong Bản tin bảo mật Android của Google vào tháng 7 năm 2016.

- CVE-2016-2504 được tìm thấy trong trình điều khiển GPU Qualcomm và được khắc phục trong Bản tin bảo mật Android của Google vào tháng 8 năm 2016.

- CVE-2016-2059 được tìm thấy trong mô-đun nhân Qualcomm và được khắc phục vào tháng 4, mặc dù trạng thái bản vá không xác định.

- CVE-2016-5340 được trình bày trong trình điều khiển GPU Qualcomm và tình trạng bản vá đã được khắc phục nhưng không xác định.

Thiết bị của tôi có dễ bị tổn thương không?

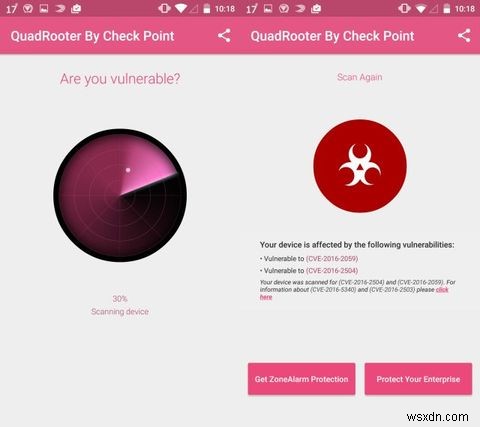

Vì Qualcomm là nhà thiết kế và sản xuất chipset LTE (Long Term Evolution) hàng đầu thế giới, chiếm khoảng 65% thị trường modem băng tần cơ sở LTE, nên có nhiều khả năng thiết bị của bạn sẽ bị lộ. Bạn có thể kiểm tra xem thiết bị của mình có dễ bị tấn công hay không bằng cách sử dụng QuadRooter Scanner [Không còn khả dụng], được phát triển và xuất bản bởi Check Point (những người đã tìm ra lỗ hổng). Tôi có OnePlus One:

Quả thật là những lúc buồn đối với tôi.

Tôi có khả năng bị bóc lột không?

Check Point khuyên rằng việc để lộ một thiết bị có bất kỳ một trong những lỗ hổng này là tương đối dễ dàng.

"Kẻ tấn công có thể khai thác các lỗ hổng này bằng cách sử dụng một ứng dụng độc hại. Một ứng dụng như vậy sẽ không yêu cầu quyền đặc biệt để tận dụng các lỗ hổng này, giảm bớt bất kỳ nghi ngờ nào mà người dùng có thể có khi cài đặt."

Đây không phải là một lỗ hổng đã được giới thiệu bởi một bản cập nhật chương trình cơ sở. Lỗ hổng bảo mật đã xuất hiện khi thiết bị của bạn được vận chuyển. Lỗ hổng được tìm thấy trong trình điều khiển phần mềm kiểm soát giao tiếp giữa các thành phần chipset, trên thực tế chỉ có thể được sửa bởi nhà sản xuất thiết bị thông qua bản cập nhật OTA.

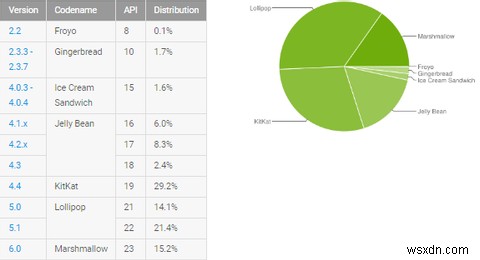

Không giống như lỗi Stagefright năm ngoái, QuadRoot thực sự yêu cầu cài đặt một ứng dụng độc hại, có thể là sau khi bật cài đặt ứng dụng từ "Nguồn không xác định". Cũng như điều này, và như Google đã chỉ ra trong tuyên bố của họ (bạn có thể đọc trong phần sau), tính năng "Xác minh ứng dụng" của Android được thiết kế để bảo vệ chống lại loại lỗ hổng chính xác này. Tính năng này đến với Android 4.2 Jelly Bean và hơn 90% tất cả các thiết bị Android hiện đang chạy phiên bản này trở lên, và rằng lỗi này chỉ ảnh hưởng đến chipset nói trên - tôi nghĩ mọi thứ sẽ ổn.

Chuyện gì sẽ xảy ra bây giờ?

Là một công ty nghiên cứu bảo mật chuyên nghiệp, Check Point đã thông báo cho Qualcomm về lỗ hổng bảo mật từ nhiều tháng trước. Do đó, họ đã sản xuất một bản vá chipset đã được triển khai cho nhà sản xuất thiết bị của bạn. Giờ bóng đã nằm chắc chắn bên phần sân của họ.

Một số nhà sản xuất thiết bị phổ biến đã thực hiện các bước để trấn an cơ sở người dùng của họ. Trong một trường hợp, bản sửa lỗi đã được triển khai. Dưới đây là một số nhà sản xuất lớn và trạng thái hiện tại của họ [Đã xóa URL bị hỏng].

Google đã nhanh chóng di chuyển để bảo vệ người dùng của mình.

"Các thiết bị Android có cấp bản vá bảo mật gần đây nhất của chúng tôi đã được bảo vệ chống lại ba trong bốn lỗ hổng này. Lỗ hổng thứ tư, CVE-2016-5340, sẽ được giải quyết trong bản tin bảo mật Android sắp tới, mặc dù các đối tác Android có thể hành động sớm hơn bằng cách tham khảo bản vá công khai mà Qualcomm đã cung cấp. "

Với tư cách là nhà phát triển cốt lõi của Android, Google cũng muốn nêu bật các biện pháp bảo mật khác đã được áp dụng cho các thiết bị Android.

"Xác minh ứng dụng và các biện pháp bảo vệ SafetyNet của chúng tôi giúp xác định, chặn và xóa các ứng dụng khai thác các lỗ hổng bảo mật như thế này".

Thiết bị phổ biến: Nexus 5X, Nexus 6, Nexus 6P

Blackberry

Như tôi đã đề cập ở trên, một nhà sản xuất đã triển khai bản sửa lỗi cho người dùng. Những lời khen ngợi và khen ngợi đã được dồn dập đổ dồn vào những công ty sản xuất thiết bị cầm tay hàng đầu, Blackberry.

"Ba trong số bốn lỗ hổng bảo mật đã được sửa trên các thiết bị PRIV với bản vá Marshmallow tháng 8 và trên tất cả các thiết bị DTEK50. Ngoài ra, chuỗi khởi động an toàn có trong tất cả các thiết bị BlackBerry tự nhiên giảm thiểu vấn đề còn lại. Chúng tôi không biết về bất kỳ hành vi khai thác nào vì lỗ hổng bảo mật này còn tồn tại và chúng tôi không nghĩ rằng bất kỳ khách hàng nào hiện đang gặp rủi ro từ vấn đề này. "

Thiết bị phổ biến: Blackberry Priv

Sony

Sony đang nỗ lực cung cấp các bản vá lỗi cho các thiết bị Qualcomm của họ.

"Sony Mobile rất coi trọng vấn đề bảo mật và quyền riêng tư của dữ liệu khách hàng. Chúng tôi nhận thức được lỗ hổng 'QuadRooter' và đang nỗ lực để cung cấp các bản vá bảo mật trong quá trình bảo trì phần mềm thông thường và thường xuyên, cả trực tiếp cho các thiết bị thị trường mở và thông qua đối tác nhà cung cấp dịch vụ, vì vậy thời gian có thể khác nhau tùy theo khu vực và / hoặc nhà khai thác. "

Thiết bị phổ biến: Sony Xperia Z Ultra

Motorola

Motorola là một nhà sản xuất khác có thể cung cấp tin tốt.

"Gần đây, một lỗ hổng bảo mật tiềm ẩn, Quadrooter đã được phát hiện trong một số thiết bị Android. Lỗ hổng tiềm ẩn này chỉ có thể bị khai thác nếu người dùng vô hiệu hóa biện pháp bảo mật tích hợp sẵn trên Android và tải xuống một ứng dụng độc hại. Để biết thêm thông tin về cách đảm bảo điều này bị vô hiệu hóa, điều này liên kết hữu ích cho người tiêu dùng. "

Thiết bị phổ biến: Moto X

HTC

HTC đã khá im lặng về QuadRoot, vì ít nhất hai thiết bị của họ có nguy cơ bị lộ.

"HTC rất coi trọng vấn đề bảo mật của khách hàng. Chúng tôi biết những báo cáo này và đang điều tra chúng".

Thiết bị phổ biến: HTC 10, HTC One M9

OnePlus

OnePlus đã lên kế hoạch dự phòng để đưa bản cập nhật QuadRoot vào bản vá tiếp theo.

"Bảo mật là ưu tiên hàng đầu của OnePlus. Các bản vá bảo mật có liên quan sẽ được đưa vào các OTA tiếp theo (cập nhật Over The Air) cho tất cả các thiết bị OnePlus."

Samsung

Vẫn chưa có tuyên bố chính thức nào từ Samsung.

Thiết bị phổ biến: Galaxy S7, Galaxy S7 Edge

LG

Một lần nữa, vẫn chưa có tuyên bố chính thức nào từ LG.

Thiết bị phổ biến: LG G5, LG G4, LG V10

Đã đến lúc phải lo lắng?

Như với hầu hết các lỗ hổng bảo mật, bạn phải luôn cảnh giác. Các lỗ hổng bảo mật này tồn tại, nhưng trừ khi bạn tải xuống ứng dụng có mã độc hại tương ứng, nếu không bạn sẽ không thấy thiết bị của mình bị xâm phạm.

Cửa hàng Google Play chứa hàng triệu ứng dụng; ứng dụng có chứa mã độc hại được thiết kế để khai thác những lỗi cụ thể này có thể là bất kỳ ai trong số chúng. Như vậy, hãy luôn cảnh giác. Kiểm tra phản hồi. Kiểm tra chéo thông tin nhà phát triển và nhà xuất bản. Nhìn vào số liệu tải xuống. Xem xét các trò gian lận thông thường. Đừng tải xuống các ứng dụng vô lý có khả năng biến điện thoại của bạn thành một thứ không phải thế.

Bạn nên quản lý để tránh mọi nhân tố nam tiềm ẩn trước khi nhà sản xuất thiết bị của bạn phát hành các bản vá để nâng cao tính bảo mật của bạn. Tuy nhiên, lỗi mới nhất này một lần nữa làm nổi bật những rủi ro vốn có trong mô hình bảo mật Android. Không giống như Apple, người chỉ có thể phát triển một bản vá và triển khai cho hàng trăm triệu người dùng của họ, các bản vá bảo mật quan trọng của Android phải thông qua toàn bộ chuỗi cung ứng của từng nhà sản xuất trước khi đến tay người dùng mà họ được thiết kế để trợ giúp.

Tôi yêu Android và hoàn toàn sẽ tiếp tục sử dụng nó, nhưng là người dùng, bạn phải luôn đề phòng.

Lo lắng về QuadRoot? Số lượng lỗ hổng bảo mật trên Android có khiến bạn xem xét lại nền tảng này không? Hãy cho chúng tôi biết suy nghĩ của bạn dưới đây!