Ngày nay, cả các công ty lớn và nhỏ đều dễ bị tấn công. Hệ thống thông tin và dữ liệu của họ luôn gặp rủi ro. Do đó, để luôn được bảo vệ khỏi những mối đe dọa này, người ta cần hiểu các bước cơ bản liên quan đến an ninh mạng.

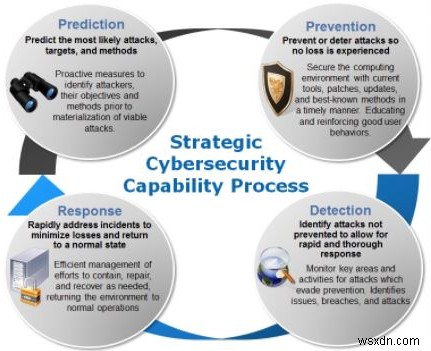

An ninh mạng là điều cần thiết để đánh giá rủi ro, nó giúp các tổ chức biết những bước cần thực hiện để đối phó với các mối đe dọa và các cuộc tấn công độc hại khác.

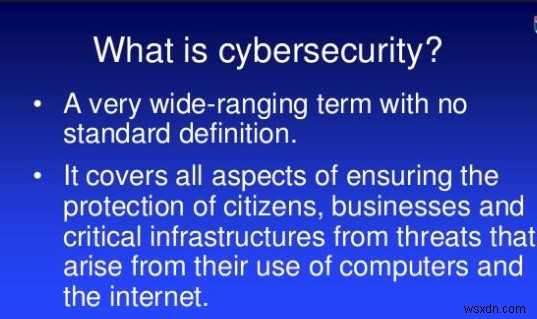

An ninh mạng là gì?

Đây là kỹ thuật đảm bảo tính toàn vẹn, quyền riêng tư và khả năng truy cập của thông tin. An ninh mạng bảo vệ máy tính, mạng, chương trình và dữ liệu khỏi bị truy cập trái phép, các mối đe dọa và giúp phục hồi sau các tai nạn không lường trước được như hỏng ổ cứng, mất điện và các mối đe dọa dai dẳng nâng cao khác (APT).

Bảo mật phải là điều quan trọng hàng đầu đối với các doanh nghiệp và đối với quản lý cấp cao, nó phải là nhiệm vụ được giao. Tất cả chúng ta đều biết thế giới chúng ta đang sống ngày nay rất mong manh về mặt bảo mật thông tin, do đó làm cho an ninh mạng trở thành nhu cầu bắt buộc hàng ngày.

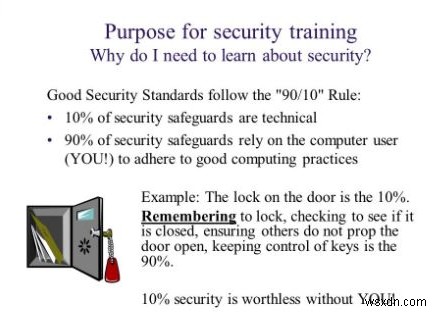

Quản lý cấp cao cần gánh vác gánh nặng bảo mật trên vai, họ cần đảm bảo rằng tất cả các hệ thống đã được xây dựng trong bảo mật và các tiêu chuẩn đặt ra nhất định được tuân thủ. Ngoài ra, cần đào tạo thích hợp cho nhân viên để giảm thiểu khả năng mắc lỗi của con người. Không có gì là tuyệt vời, vì vậy chúng ta cần phải cẩn thận. Các nhà phát triển ứng dụng đặc biệt nên hết sức thận trọng vì họ là con người và có thể mắc lỗi. Một sai lầm và tất cả dữ liệu của chúng tôi có thể gặp rủi ro.

Đọc thêm: Bảo mật dữ liệu và cách nó ảnh hưởng đến bạn

Cần Đào tạo về Bảo mật

Con người không phải là Thượng đế, họ có xu hướng mắc lỗi, và do đó là liên kết yếu nhất trong bất kỳ chương trình bảo mật nào. Do đó, để làm cho an ninh mạng vững mạnh, nhân viên, nhà phát triển và quản lý cấp cao cần nhận thức được nó và tầm quan trọng của nó.

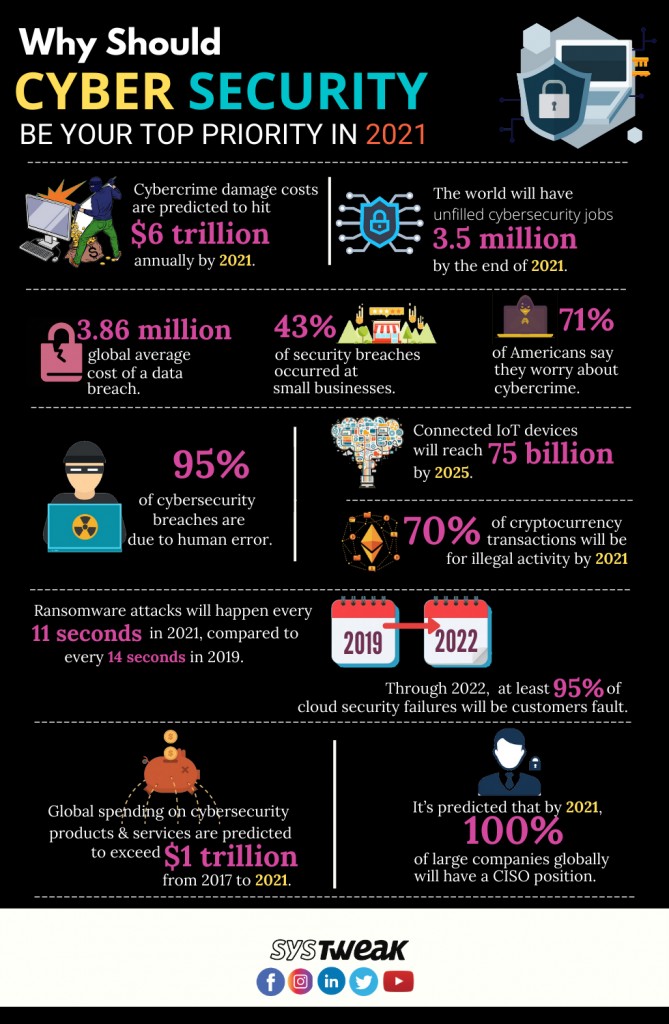

Tất cả các công ty sớm hay muộn sẽ trở thành con mồi của một cuộc tấn công mạng, do khai thác zero-day. Ngay cả khi họ có hệ thống bảo mật mạnh nhất, vẫn có khả năng một lỗ hổng sẽ cho phép những kẻ tấn công lợi dụng nó vì lợi ích của riêng họ.

Bằng cách thực hiện các tác vụ cơ bản như rửa tay trước khi ăn thức ăn, chúng ta có thể đạt được “hyenine cá nhân” tương tự bằng cách thực hiện nhiệm vụ an ninh mạng cơ bản “vệ sinh mạng” có thể đạt được. Doanh nghiệp nên duy trì chứng nhận mạnh mẽ và nên tránh lưu trữ dữ liệu nhạy cảm trên các máy chủ công cộng hoặc nơi mà tất cả mọi người đều có thể truy cập dễ dàng.

Chiến lược bảo mật mạng tốt

Một hệ thống bảo mật cơ bản chỉ có thể bảo vệ khỏi các mối đe dọa cấp độ đầu vào, trong khi một chiến lược an ninh mạng tốt sẽ giúp vượt xa những điều cơ bản. Các tin tặc tinh vi và tiên tiến có thể dễ dàng vượt qua hệ thống phòng thủ cơ bản theo nhiều cách khác nhau - bằng cách khai thác các thiết bị được kết nối (ô tô, nhà máy điện, thiết bị y tế). Ngoài ra với các hệ thống mới như thiết bị IoT, dịch vụ đám mây, rủi ro đã tăng lên. Do đó, chúng ta cần phải coi trọng vấn đề an ninh mạng.

Gần đây, Quy định chung về bảo vệ dữ liệu của Liên minh Châu Âu (GDPR) đã tăng cường các quy tắc để bảo vệ quyền riêng tư của cá nhân, do đó, nhu cầu về an ninh mạng ngày càng tăng. Các tổ chức đang thuê các chuyên gia bảo mật để xử lý vấn đề an ninh mạng vì nguy cơ bị tấn công ngày càng tăng.

Các khu vực bắt buộc phải có an ninh mạng

Phạm vi an ninh mạng rất rộng lớn nhưng có một số lĩnh vực cần được bảo mật vì nếu không có chúng hoạt động bình thường, chúng tôi không thể thực hiện bất kỳ nhiệm vụ nào.

Đọc thêm: An ninh mạng đang được cải thiện hay trở nên tồi tệ hơn?

Cơ sở hạ tầng

Cơ sở hạ tầng thiết yếu bao gồm các hệ thống như điện, nước, đèn giao thông và bệnh viện. Nếu bất cứ điều gì xảy ra với các hệ thống này, cuộc sống của chúng ta trở nên không được quản lý. Ngày nay, khi mọi thứ đều trực tuyến, các hệ thống này cũng đang được kết nối và do đó trở nên dễ bị tấn công mạng. Do đó, chúng ta cần tìm kiếm một giải pháp và cách chúng có thể được bảo mật là thực hiện thẩm định vì nó sẽ giúp các công ty hiểu được các lỗ hổng và cách đối phó với chúng. Không phải chỉ có các công ty mới cần hoạt động, những công ty khác cũng cần giúp đỡ họ bằng cách đánh giá và hiểu cách thức một cuộc tấn công vào cơ sở hạ tầng quan trọng có thể ảnh hưởng đến họ và mức độ trợ giúp của một kế hoạch dự phòng. Do đó, các tổ chức cần được giúp đỡ để phát triển nó.

Bảo mật mạng

An ninh mạng là không thể thiếu vì nó đứng giữa dữ liệu của bạn và truy cập trái phép. Nó bảo vệ dữ liệu quan trọng của bạn khỏi bị ảnh hưởng bởi mã độc hại. Nhưng đôi khi để bảo mật nó, các công cụ khác nhau được sử dụng để tạo ra dữ liệu khổng lồ do đó các mối đe dọa thực sự bị bỏ qua. Do đó, để quản lý an ninh mạng và kiểm tra nó, các nhóm bảo mật nên bắt đầu sử dụng học máy vì nó giúp lấp đầy khoảng trống tồn tại. Nhiều công ty đã bắt đầu sử dụng kỹ thuật này để đảm bảo rằng an ninh mạng mạnh hơn được thực thi.

Bảo mật đám mây

Với việc các doanh nghiệp chuyển dữ liệu của họ lên đám mây, họ phải đối mặt với những thách thức bảo mật mới. Năm 2017 không phải là một năm tuyệt vời về mặt bảo mật của dữ liệu được lưu trữ trên đám mây. Các công ty phải đối mặt với các vụ vi phạm dữ liệu hàng tuần do bảo mật đám mây được định cấu hình kém. That is the reason why cloud providers need to create security tools and help enterprise users secure their data, but the bottom line is:Moving data is not a solution when it comes to data security. If we perform due diligence and build right strategies cybersecurity can be attained.

Application Security

Apart from human’s, applications especially web applications are weakest technical point of attack. But fewer organizations realize this fact therefore, they need to start paying attention to app security and should keep coding errors at par for this they can use penetration testing.

Internet of things (IoT) Security

IoT refers to interconnected systems, as we see a rise in the usage of IoT devices the risk of attacks is increased. IoT developers did not foresee how their devices could be compromised and they shipped the devices with little or no security thus posing threat not only to the users, but also to others on the Internet. These devices are often used as a botnet. They are a security challenge for both home users and society.

Types of Cyber Threats

Cyber threats most commonly fall under three general categories, that are explained below:

Attacks on Privacy

Cyber criminals steal, or copy victim’s personal information to perform various cyber-attacks like credit card fraud, identity theft, or stealing bitcoin wallets.

Attacks on Integrity:

Commonly known as sabotage, integrity attacks are designed to damage, or destroy data or systems. Integrity attacks are of various types they can target a small organization or a complete nation.

Attacks on Accessibility :

These days data ransomware is a very common threat. It prevents victim from accessing data and in addition to this DDOS attacks are also rising. A denial-of-service attack, overloads the network resource with requests, making it unavailable.

But how are these attacks carried out this is the question. To understand it let us read further.

Đọc thêm: No More Cyber Risks With Adaptive Authentication

Social Engineering

These days social engineering is used to design ransomware attacks, the reason? Easy availability of personal information! When cyber criminals can hack a human why would they spend time in hacking a system. Social engineering is the no.1 method used to trick users into running a Trojan horse program. The best way to stay secure from these attacks is to be cautious and have knowledge about them.

Phishing Attacks

It is the best way to steal someone’s password. Cyber criminals design mails in such a manner that a user reveals password of their financial and other accounts. The best defense is two-factor authentication (2FA)

Unpatched Software

You cannot blame a company if an attacker installs a zero-day exploit against you as this has happened due to the failure to perform due diligence. If an organization doesn’t apply a patch even after disclosure of a vulnerability, then it is your duty to ask for it and get it implemented.

Social Media Threats

Crafting an attack to target a special sect of individuals is no more difficult. Attackers use social networking sites be it Facebook, LinkedIn, Twitter, or any popular site to strike up a conversation and then making them a target based on their profile.

Advanced Persistent Threats

Speaking of which it is a network attack in which an unauthorized person gains access to the network and stays hidden for a long duration. The purpose of such attacks is to steal your data and cause damage to the network or organization while playing hide and seek.

Careers in cybersecurity

As organizations have started to notice the importance of cybersecurity, avenues are getting opened in terms of career. With the implementation of GDPR in European countries, search for professionals in this field have increased. As they help in building a strong cyber security strategy.

Never before has the demand of cybersecurity professionals been this high. But as companies are starting to understand its importance they are looking for cybersecurity experts rather than security analyst. A penetration tester has become a must to enforce more strictness and strong security.

CISO/CSO

Chief information security officer (CISO) is senior level executive within an organization. He is responsible for establishing and maintaining the strategy to ensure information assets and technologies are protected.

Security Analyst

A person who detects and prevents cyber threats to infiltrate organization’s network. He/she is responsible to identify and correct flaws in the company’s security system. Typically, the following responsibilities are to be taken care by a security analyst:

- Plan, implement and upgrade security measures

- Protect digital files and information systems from unauthorized access, modification or destruction

- Maintain data and monitor security access

- Conduct internal and external security audits

- Manage network, interruption detection and prevention systems

- Analyze security breaches to determine their root cause

- Define, implement and maintain corporate security policies

- Coordinate security plans with outside vendors

Security Architect

This person is responsible for maintaining company’s security. They think like a hacker to anticipate the moves and plan strategy to secure computer system from getting hacked.

Security Engineer

It is the front line of defense. A person with strong technical, organizational and communication skills is also preferred for this job.

Đọc thêm: Are Companies Prepared for Cyber Attacks?

All this clearly states how important cybersecurity is, in today’s interconnected world. If one fails to have a good cybersecurity system in place it is susceptible of being attacked. It doesn’t matter whether an organization is small or big what matters is that attackers want to get data. We all know no system is 100% full proof, secure but that doesn’t mean we should stop trying to protect our data. All what is explained above will help you understand the importance of cyber security and areas it should be implemented.