Mỗi ngày, hàng nghìn người chuyển sang sử dụng mạng Tor để tăng cường quyền riêng tư trên internet của họ. Từ những người dùng web hoang tưởng đến những người sống dưới chế độ độc tài, những người dùng này sử dụng tính năng định tuyến hành tây để giữ bí mật về thói quen duyệt web của họ.

Nhưng "Tor" là gì và cách định tuyến hành tây bảo vệ mọi người khỏi những cặp mắt tò mò?

"Tor" là gì?

"Tor" đề cập đến Dự án Tor, một tổ chức phi lợi nhuận nhận tài trợ từ chính phủ Hoa Kỳ. Trọng tâm chính của Dự án Tor là bí mật; họ thúc đẩy khả năng để mọi người duyệt internet và lên tiếng mà không có sự giám sát của chính phủ. Sản phẩm đáng chú ý nhất của Dự án Tor là mạng Tor, mạng này duy trì sự riêng tư thông qua cái gọi là "định tuyến củ hành".

Mọi người tương tác với mạng Tor thông qua Tor Browser. Đây là một phiên bản sửa đổi của Firefox cho phép mọi người sử dụng mạng Tor. Bạn không cần bất kỳ phần bổ trợ hoặc công cụ đặc biệt nào để lướt bằng Trình duyệt Tor, vì vậy bất kỳ ai cũng có thể sử dụng nó mà không cần biết cách hoạt động của tất cả.

Định tuyến hành tây hoạt động như thế nào?

Mạng Tor sử dụng định tuyến hành tây để bảo vệ quyền riêng tư của người dùng, nhưng nó hoạt động như thế nào?

Để hiểu rõ hơn về cách hoạt động của định tuyến hành tây, giả sử bạn muốn gửi một mặt hàng cho ai đó, nhưng bạn không muốn ai biết rằng chính bạn là người đã gửi nó. Bạn thậm chí không muốn người giao hàng của bạn biết bạn đã gửi một mặt hàng cụ thể cho người này.

Gửi các mục một cách an toàn bằng cách sử dụng các lớp

Để đạt được điều này, trước tiên bạn thuê ba người vận chuyển --- hãy gọi họ là Chuyển phát nhanh A, B và C. Bạn nói với mỗi người rằng họ sẽ nhận được một cái rương và một chiếc chìa khóa để mở khóa. Khi lấy được rương, họ phải mở khóa bằng chìa khóa của mình và lấy vật phẩm bên trong. Mặt hàng sẽ được gửi đến nơi chuyển phát nhanh.

Sau đó, bạn lấy món hàng bạn muốn gửi và gửi địa chỉ cho người nhận. Bạn đặt cái này vào một cái hộp có khóa, khóa nó lại, sau đó viết địa chỉ của Courier C. Bạn đặt hộp khóa này vào một cái lớn hơn, khóa nó lại, sau đó ghi địa chỉ của Courier B vào đó. Cuối cùng, bạn đặt hộp có khóa đôi này vào một chiếc thậm chí còn lớn hơn và khóa nó.

Bây giờ bạn có một tình huống búp bê Nga lồng vào nhau với một hộp khóa bên trong một hộp khóa, cái này cũng nằm trong một hộp khóa. Để rõ ràng hơn, hãy gọi hộp lớn nhất là Lockbox A, hộp cỡ vừa là Lockbox B và hộp nhỏ nhất là Lockbox C. Đối với bước cuối cùng, bạn gửi chìa khóa của Lockbox A cho Courier A, khóa của Lockbox B cho Courier B và Lockbox C's đến Courier C.

Sau đó, bạn cung cấp Lockbox A cho Courier A. Courier A mở khóa nó để tiết lộ Lockbox B, được gửi đến Courier B. Courier A chuyển cái này cho Courier B. Sau đó, Courier B mở khóa Lockbox B để tiết lộ Lockbox C, được gửi đến Courier C.

Chuyển phát nhanh B giao hàng cho Chuyển phát nhanh C. Chuyển phát nhanh C mở Lockbox C để tiết lộ mặt hàng đã được ghi địa chỉ mà Chuyển phát nhanh C giao.

Phương pháp này bảo vệ bạn như thế nào

Phần tốt nhất về phương pháp này là không có chuyển phát nhanh nào có câu chuyện hoàn chỉnh. Một người chuyển phát nhanh không thể suy luận rằng bạn đã gửi một mặt hàng cho người nhận của mình.

- Người chuyển phát nhanh A biết bạn đã gửi một mặt hàng, nhưng không biết người nhận cuối cùng là ai.

- Chuyển phát nhanh B biết một hộp khóa đã được chuyển qua nhưng không biết ai đã gửi nó ban đầu (bạn) hoặc nơi nó được chuyển đến (người nhận của bạn).

- Người chuyển phát nhanh C biết mặt hàng đó là gì và nó đã được gửi cho ai, nhưng không biết ai đã gửi nó ban đầu.

Phương pháp này bảo vệ chống lại gián điệp như thế nào

Sau khi bạn sử dụng phương pháp này đủ lần, một tổ chức tọc mạch muốn biết chuyện gì đang xảy ra. Họ trồng một số nốt ruồi chuyển phát nhanh để chuyển tiếp về việc ai đang gửi các hộp khóa và chúng cho ai. Thật không may, trong lần tiếp theo bạn sử dụng phương pháp hộp khóa này, hai người chuyển phát sẽ giống hệt nhau!

Tuy nhiên, không cần phải hoảng sợ; hệ thống này có khả năng chống lại các giao thông viên rình mò.

- Nếu Chuyển phát nhanh A và B là đơn vị vận chuyển, họ biết bạn đã gửi hàng, nhưng không biết bạn đang gửi cho ai.

- Tương tự như vậy, nếu Chuyển phát nhanh B và C là đơn vị chuyển phát nhanh, họ biết giao hàng là gì và giao cho ai, nhưng không biết ai đã gửi.

- Sự kết hợp nguy hiểm nhất là nếu A và C là nốt ruồi. Họ biết bạn đã gửi một hộp khóa cho A, sau đó người này sẽ gửi nó cho B. Người chuyển phát nhanh C biết rằng họ nhận một hộp khóa từ B và họ biết người nhận cuối cùng. Tuy nhiên, vì cả A và C đều không có bằng chứng cụ thể rằng hộp khóa A nhận được chứa hộp khóa mà C đã xử lý. Chỉ Chuyển phát nhanh B mới biết thông tin đó.

Tất nhiên, trong một kịch bản thế giới thực, trường hợp thứ ba rất dễ bị bẻ khóa. Con chuột chũi sẽ chỉ tìm một kẻ lập dị liên tục gửi các hộp khóa trong thư.

Nhưng điều gì sẽ xảy ra nếu hàng ngàn người khác cũng sử dụng phương pháp này? Tại thời điểm này, số mol ở A và C phải dựa vào thời gian. Nếu A giao một hộp có khóa từ bạn cho B và B đưa một hộp khóa cho C vào ngày hôm sau, thì A và C sẽ nghi ngờ cả hai đều nằm trong chuỗi của bạn. Một trường hợp không đủ để tiếp tục, vì vậy họ phải xem mô hình này có lặp lại nhiều lần hay không trước khi xác nhận.

Rủi ro khi gửi thông tin nhạy cảm

Có một vấn đề khác với Courier C là một con chuột chũi. Hãy nhớ rằng Chuyển phát nhanh C có thể xem mặt hàng bạn đang gửi. Điều này có nghĩa là bạn không nên gửi bất kỳ thông tin nào về bản thân qua hệ thống hộp khóa, nếu không Courier C có thể ghép các chi tiết lại với nhau.

Cách tốt nhất để ngăn chặn việc rò rỉ thông tin nhạy cảm là không tin tưởng vào Courier C ngay từ đầu. Tuy nhiên, bạn cũng có thể tìm ra một khóa mã hóa với người nhận của mình, khóa này cho phép bạn gửi các tin nhắn đã được mã hóa mà không có bất kỳ gián điệp nào.

Điều này liên quan như thế nào đến định tuyến hành tây

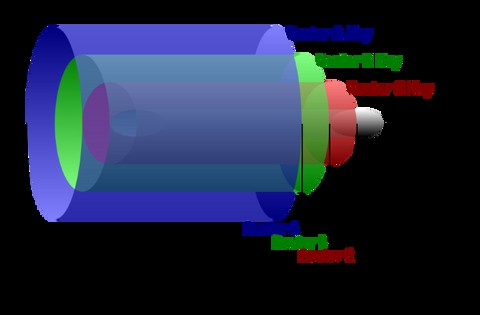

Đây là cách định tuyến hành tây hoạt động. Định tuyến hành là khi một gói dữ liệu được bảo vệ bằng ba "lớp" mã hóa. Các lớp này chính là thứ đặt tên cho kỹ thuật định tuyến hành tây --- giống như các lớp của một củ hành tây.

Khi một gói được gửi thông qua định tuyến hành, nó sẽ đi qua ba nút; nút Entry, Middle và Exit. Đây là ba giao thông viên trong ví dụ trên. Mỗi nút chỉ biết cách giải mã lớp được chỉ định của nó, lớp này sau đó sẽ cho họ biết nơi gửi gói tiếp theo.

Bạn có thể tưởng tượng rằng Tor sở hữu tất cả các nút trong mạng của họ, nhưng thực tế không phải vậy! Có một công ty kiểm soát tất cả các nút có nghĩa là nó không phải là riêng tư. Công ty có thể tự do theo dõi các gói tin khi chúng di chuyển, điều này mang lại toàn bộ trò chơi. Như vậy, mạng Tor được điều hành bởi các tình nguyện viên trên khắp thế giới. Đây thường là những người ủng hộ quyền riêng tư muốn giúp củng cố mạng Tor.

Khi bạn khởi động trình duyệt Tor, nó sẽ chọn ngẫu nhiên ba trong số các máy chủ tình nguyện này để hoạt động như mỗi nút. Nó cung cấp cho mỗi máy chủ một khóa để giải mã lớp mã hóa của nó, giống như các khóa cho các rương trong ví dụ trên. Sau đó, trình duyệt mã hóa dữ liệu của nó với ba lớp bảo vệ và chuyển dữ liệu qua các nút này.

Điểm yếu của định tuyến hành tây

Có những tổ chức không thích những gì Tor đang làm. Các nhóm này thường đóng vai trò là tình nguyện viên và đặt các máy chủ vào mạng Tor với hy vọng phân tích lưu lượng. Tuy nhiên, giống như ví dụ trên, mạng Tor có thể chống lại gián điệp ở một mức độ nhất định.

Nếu nút Entry và Exit của bạn thuộc sở hữu của một tổ chức gián điệp, họ có thể phần nào giám sát hoạt động của bạn. Họ thấy bạn gửi dữ liệu vào nút Entry, và sau đó một số dữ liệu rời nút Exit đến đích của nó. Nếu chuột chũi theo dõi thời gian diễn ra, về mặt lý thuyết, chúng có thể ràng buộc lưu lượng truy cập với bạn. Do đó, mặc dù cực kỳ khó để theo dõi ai đó trên mạng Tor, nhưng điều đó không phải là không thể.

May mắn thay, để một tổ chức làm được điều này, họ cần phải gặp may. Tại thời điểm viết bài, Tor Metric báo cáo rằng có khoảng 5.000 rơ le đang được sử dụng. Trình duyệt Tor sẽ chọn ngẫu nhiên ba trong số chúng khi bạn kết nối, điều này khiến tổ chức khó có thể nhắm mục tiêu cụ thể đến bạn.

Trên hết, một số người dùng sử dụng VPN trước khi kết nối với Tor. Bằng cách đó, bất kỳ gián điệp nào trên mạng Tor sẽ theo dõi người dùng quay lại nhà cung cấp VPN của họ. Nếu người dùng đang sử dụng VPN tôn trọng quyền riêng tư, thì các gián điệp sẽ gặp may.

Một điểm khác mà ví dụ trên đưa ra là bạn không thể tin tưởng những người chuyển phát có thông tin cá nhân. Điều này là do Courier C (nút Thoát) có thể thấy những gì bạn đang gửi. Nếu chúng độc hại, chúng có thể sử dụng mạng như một phương tiện để thu thập thông tin. May mắn thay, có nhiều cách để giữ an toàn trước nút Thoát độc hại, chẳng hạn như chỉ sử dụng HTTPS.

Cách truy cập mạng Tor

Truy cập mạng Tor rất dễ dàng. Truy cập trang tải xuống Tor Browser và cài đặt nó vào hệ thống của bạn. Sau đó, sử dụng nó như thể nó là trình duyệt bình thường của bạn. Bạn sẽ nhận thấy rằng mọi thứ sẽ tải chậm hơn một chút. Điều này là do lưu lượng truy cập của bạn sẽ đi qua ba nút; giống như cách gửi một mặt hàng qua ba người chuyển phát chậm hơn gửi trực tiếp. Tuy nhiên, quá trình duyệt của bạn sẽ rất an toàn và mọi người sẽ khó theo dõi bạn.

Một lời cảnh báo:Tor Browser là công cụ tương tự mà bọn tội phạm sử dụng để truy cập dark web. Khi bạn sử dụng trình duyệt, bạn cũng có khả năng truy cập dark web. Nếu điều này khiến bạn không thoải mái, đừng nhấp vào hoặc truy cập bất kỳ trang web nào có đuôi ".onion", vì đây là những trang web tối. May mắn thay, bạn sẽ không tìm thấy các trang web của củ hành nếu bạn không tích cực tìm kiếm chúng.

Bạn cũng nên tìm hiểu các mẹo hay nhất để sử dụng Trình duyệt Tor, để bạn có thể tận dụng tối đa trải nghiệm duyệt web của mình.

Bảo mật Quyền riêng tư của Bạn trên Internet

Mạng Tor là một công cụ tuyệt vời cho bất kỳ ai muốn che giấu danh tính của mình. Nhờ công nghệ định tuyến củ hành, rất khó để ai đó tìm ra thói quen duyệt web của bạn. Hơn hết, việc truy cập mạng này cũng dễ dàng như sử dụng Firefox!

Nếu bạn muốn an toàn hơn nữa, hãy nhớ sử dụng dịch vụ VPN miễn phí để có thêm quyền riêng tư.