Hàng năm, các công ty bảo mật và công nghệ công bố thông tin chi tiết của hàng nghìn lỗ hổng. Các phương tiện truyền thông đưa tin hợp lệ về những lỗ hổng đó, nêu bật những vấn đề nguy hiểm nhất và tư vấn cho người dùng cách giữ an toàn.

Nhưng điều gì sẽ xảy ra nếu tôi nói với bạn rằng trong số hàng nghìn lỗ hổng đó, chỉ có một số lỗ hổng được khai thác tích cực trong tự nhiên?

Vậy có bao nhiêu lỗ hổng bảo mật và các công ty bảo mật có quyết định mức độ tồi tệ của lỗ hổng không?

Có bao nhiêu lỗ hổng bảo mật?

Loạt báo cáo dự đoán ưu tiên của Kenna Security cho thấy vào năm 2019, các công ty bảo mật đã xuất bản hơn 18.000 CVE (Lỗ hổng phổ biến và mức độ phơi nhiễm).

Mặc dù con số đó nghe có vẻ cao, nhưng báo cáo cũng cho thấy rằng, trong số 18.000 lỗ hổng bảo mật đó, chỉ có 473 lỗ hổng "đạt mức khai thác rộng rãi", tức là khoảng 2% tổng số. Mặc dù những lỗ hổng này thực sự đã được khai thác trên internet, nhưng điều đó không có nghĩa là mọi hacker và kẻ tấn công trên khắp thế giới đều đang sử dụng chúng.

Hơn nữa, "mã khai thác đã có sẵn cho hơn 50% lỗ hổng bảo mật vào thời điểm chúng được công bố vào danh sách CVE." Việc mã khai thác đã có sẵn nghe có vẻ đáng báo động ở mệnh giá và đó là một vấn đề. Tuy nhiên, điều đó cũng có nghĩa là các nhà nghiên cứu bảo mật đang làm việc để khắc phục sự cố.

Phương pháp phổ biến là vá các lỗ hổng bảo mật trong vòng 30 ngày kể từ ngày xuất bản. Điều đó không phải lúc nào cũng xảy ra, nhưng đó là điều mà hầu hết các công ty công nghệ hướng tới.

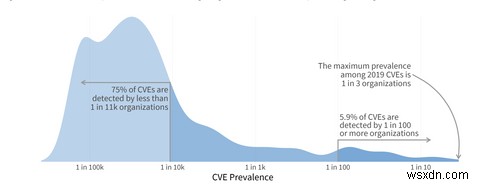

Biểu đồ bên dưới minh họa rõ hơn sự khác biệt giữa số CVE được báo cáo và số thực tế đã khai thác.

Khoảng 75 phần trăm CVE được phát hiện bởi ít hơn 1 trên 11.000 tổ chức và chỉ 5,9% CVE được phát hiện bởi 1 trong 100 tổ chức. Đó là một sự lây lan. Bạn nên lưu ý rằng biểu đồ trên đề cập đến 473 lỗ hổng khai thác, thay vì tổng số 18.000 lỗ hổng bảo mật.

Bạn có thể tìm thấy dữ liệu và số liệu ở trên trong Ưu tiên cho Dự đoán Tập 6:Sự phân chia giữa kẻ tấn công-kẻ bảo vệ.

Ai chỉ định CVE?

Bạn có thể tự hỏi ai là người chỉ định và tạo CVE để bắt đầu. Không chỉ ai cũng có thể chỉ định CVE. Hiện có 153 tổ chức từ 25 quốc gia được phép chỉ định CVE.

Điều đó không có nghĩa là chỉ những công ty và tổ chức này chịu trách nhiệm nghiên cứu bảo mật trên toàn thế giới. Xa từ nó, trong thực tại. Điều đó có nghĩa là 153 tổ chức này (được gọi là Cơ quan đánh số CVE, viết tắt là CNA) hoạt động theo một tiêu chuẩn đã thống nhất về việc phát hành lỗ hổng bảo mật vào miền công cộng.

Đó là một vị trí tự nguyện. Các tổ chức tham gia phải chứng minh "khả năng kiểm soát việc tiết lộ thông tin về lỗ hổng bảo mật mà không cần xuất bản trước", cũng như làm việc với các nhà nghiên cứu khác, những người yêu cầu thông tin về lỗ hổng bảo mật.

Có ba CNA gốc, nằm ở đầu phân cấp:

- Công ty Cổ phần MITER

- Hệ thống kiểm soát công nghiệp (ICS) của Cơ quan an ninh mạng và cơ sở hạ tầng (CISA)

- JPCERT / CC

Tất cả các CNA khác đều báo cáo cho một trong ba cơ quan chức năng cấp cao nhất này. CNA báo cáo chủ yếu là các công ty công nghệ, nhà phát triển phần cứng và nhà cung cấp có tên tuổi, chẳng hạn như Microsoft, AMD, Intel, Cisco, Apple, Qualcomm, v.v. Danh sách CNA đầy đủ có sẵn trên trang web MITER.

Báo cáo lỗ hổng bảo mật

Báo cáo lỗ hổng cũng được xác định theo loại phần mềm và nền tảng mà lỗ hổng được tìm thấy. Nó cũng phụ thuộc vào người ban đầu tìm thấy nó.

Ví dụ:nếu một nhà nghiên cứu bảo mật tìm thấy lỗ hổng trong một số phần mềm độc quyền, họ có thể sẽ báo cáo trực tiếp cho nhà cung cấp. Ngoài ra, nếu lỗ hổng được tìm thấy trong một chương trình nguồn mở, nhà nghiên cứu có thể mở một vấn đề mới trên trang báo cáo dự án hoặc trang các vấn đề.

Tuy nhiên, nếu một kẻ bất chính tìm ra lỗ hổng bảo mật trước, họ có thể không tiết lộ nó cho nhà cung cấp được đề cập. Khi điều này xảy ra, các nhà nghiên cứu bảo mật và nhà cung cấp có thể không biết về lỗ hổng bảo mật cho đến khi nó được sử dụng như một phương pháp khai thác zero-day.

Các công ty bảo mật xếp hạng CVE như thế nào?

Một cân nhắc khác là cách các công ty bảo mật và công nghệ đánh giá CVE.

Nhà nghiên cứu bảo mật không chỉ lấy một con số ra khỏi không khí mỏng và gán nó vào một lỗ hổng mới được phát hiện. Có một khuôn khổ tính điểm hướng dẫn việc chấm điểm lỗ hổng bảo mật:Hệ thống chấm điểm lỗ hổng chung (CVSS).

Thang điểm CVSS như sau:

| Mức độ nghiêm trọng | Điểm cơ sở |

|---|---|

| Không có | 0 |

| Thấp | 0,1-3,9 |

| Trung bình | 4.0-6.9 |

| Cao | 7,0-8,9 |

| Quan trọng | 9.0-10.0 |

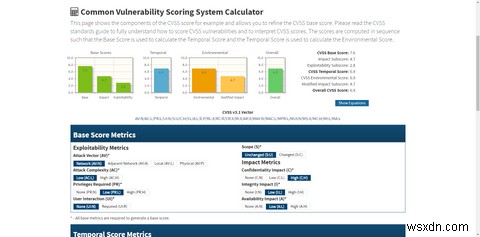

Để tìm ra giá trị CVSS cho một lỗ hổng, các nhà nghiên cứu phân tích một loạt các biến số bao gồm các Chỉ số Điểm cơ sở, Chỉ số Điểm thời gian và Chỉ số Điểm Môi trường.

- Số liệu Điểm Cơ sở bao gồm những thông tin như mức độ dễ bị khai thác của lỗ hổng, mức độ phức tạp của cuộc tấn công, các đặc quyền cần thiết và phạm vi của lỗ hổng.

- Số liệu Điểm theo Thời gian bao gồm các khía cạnh như mức độ trưởng thành của mã khai thác, liệu có tồn tại biện pháp khắc phục cho việc khai thác hay không và độ tin cậy trong báo cáo về lỗ hổng bảo mật.

- Số liệu Điểm Môi trường giải quyết một số lĩnh vực:

- Số liệu về khả năng khai thác: Bao gồm vectơ tấn công, độ phức tạp của cuộc tấn công, đặc quyền, yêu cầu tương tác của người dùng và phạm vi.

- Số liệu Tác động: Bao gồm ảnh hưởng đến tính bảo mật, tính toàn vẹn và tính khả dụng.

- Điểm số Tác động: Bổ sung định nghĩa sâu hơn cho các Chỉ số tác động, bao gồm các yêu cầu về bảo mật, yêu cầu về tính toàn vẹn và yêu cầu về tính khả dụng.

Bây giờ, nếu tất cả điều đó nghe có vẻ hơi khó hiểu, hãy xem xét hai điều. Đầu tiên, đây là lần lặp thứ ba của thang điểm CVSS. Ban đầu, nó bắt đầu với Điểm cơ sở trước khi thêm các chỉ số tiếp theo trong các lần sửa đổi sau đó. Phiên bản hiện tại là CVSS 3.1.

Thứ hai, để hiểu rõ hơn về cách CVSS quy định điểm số, bạn có thể sử dụng Máy tính CVSS của Cơ sở dữ liệu về lỗ hổng bảo mật quốc gia để xem các chỉ số về lỗ hổng tương tác như thế nào.

Không nghi ngờ gì nữa, việc chấm điểm lỗ hổng "bằng mắt thường" sẽ cực kỳ khó, vì vậy một chiếc máy tính như thế này sẽ giúp đưa ra một điểm số chính xác.

Luôn An toàn khi Trực tuyến

Mặc dù báo cáo của Kenna Security cho thấy rằng chỉ có một tỷ lệ nhỏ các lỗ hổng được báo cáo trở thành mối đe dọa nghiêm trọng, nhưng 6% khả năng bị khai thác vẫn còn cao. Hãy tưởng tượng nếu chiếc ghế yêu thích của bạn có 6 trên 100 cơ hội bị gãy mỗi khi bạn ngồi xuống. Bạn sẽ thay thế nó, phải không?

Bạn không có các tùy chọn tương tự với internet; nó không thể thay thế được. Tuy nhiên, giống như chiếc ghế yêu thích của bạn, bạn có thể vá nó lại và cố định nó trước khi nó trở thành một vấn đề lớn hơn. Có năm điều quan trọng cần làm để an toàn khi trực tuyến và tránh phần mềm độc hại cũng như các hình thức khai thác khác:

- Cập nhật. Giữ cho hệ thống của bạn được cập nhật. Cập nhật là cách số một mà các công ty công nghệ giữ cho máy tính của bạn an toàn, vá các lỗ hổng và các sai sót khác.

- Chống vi-rút. Bạn có thể đọc những thứ trực tuyến chẳng hạn như "bạn không cần phần mềm chống vi-rút nữa" hoặc "chống vi-rút là vô dụng." Chắc chắn, những kẻ tấn công liên tục phát triển để trốn tránh các chương trình chống vi-rút, nhưng bạn sẽ rơi vào tình huống tồi tệ hơn nhiều nếu không có chúng. Phần mềm chống vi-rút tích hợp trên hệ điều hành của bạn là một điểm khởi đầu tuyệt vời, nhưng bạn có thể mở rộng khả năng bảo vệ của mình bằng một công cụ như Malwarebytes.

- Liên kết . Đừng nhấp vào chúng trừ khi bạn biết chúng đang đi đâu. Bạn có thể kiểm tra một liên kết đáng ngờ bằng cách sử dụng các công cụ có sẵn của trình duyệt.

- Mật khẩu. Làm cho nó trở nên mạnh mẽ, làm cho nó trở nên độc đáo và không bao giờ sử dụng lại nó. Tuy nhiên, việc ghi nhớ tất cả các mật khẩu đó rất khó - không ai có thể phản đối điều đó. Đó là lý do tại sao bạn nên sử dụng công cụ quản lý mật khẩu để giúp bạn ghi nhớ và bảo mật tài khoản của mình tốt hơn.

- Lừa đảo. Có rất nhiều trò gian lận trên internet. Nếu điều đó có vẻ quá tốt là đúng, thì có lẽ là như vậy . Tội phạm và những kẻ lừa đảo rất thành thạo trong việc tạo ra các trang web lộng lẫy với các bộ phận được đánh bóng để đánh lừa bạn mà không nhận ra. Đừng tin tất cả những gì bạn đọc trên mạng.

Giữ an toàn khi trực tuyến không phải là một công việc toàn thời gian và bạn không phải lo lắng mỗi khi khởi động máy tính của mình. Thực hiện một vài bước bảo mật sẽ tăng cường đáng kể bảo mật trực tuyến của bạn.