Bảo mật Bluetooth là một trong những chủ đề bảo mật bị đánh giá thấp nhất hiện nay. Mặc dù hầu hết chúng ta đều sở hữu ít nhất một thiết bị có khả năng xanh lam, nhưng chúng ta hiếm khi chú ý đến chức năng của chúng và cách chúng được cấu hình. Trên các thiết bị di động của chúng tôi, Bluetooth thường được bật theo mặc định và chúng tôi không bao giờ bận tâm đến việc thay đổi mã PIN mặc định từ tổ hợp bốn chữ số mặc định của nó, thường là một số thứ như 0000, 1234 hoặc tương tự.

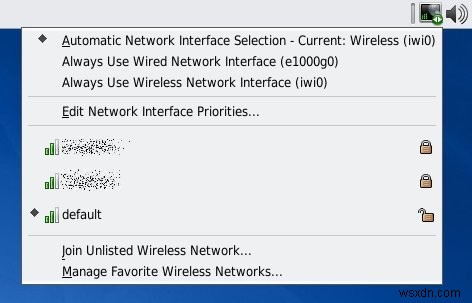

Nó khiến bạn nhớ đến những người để lại bộ định tuyến không dây của họ với mật khẩu mặc định và không mã hóa. Các thiết bị này thường bị lạm dụng, thậm chí đôi khi do vô tình khi máy tính tự động kết nối với mạng thuận tiện nhất hiện có, thường là các điểm truy cập không bảo mật, không mã hóa, miễn phí cho tất cả mọi người.

Thật vậy, về mặt này, Bluetooth giống như bảo mật bộ định tuyến, thậm chí còn hơn thế nữa. Tại sao? Chà, bộ định tuyến của chúng tôi ở nhà, nhưng điện thoại, thiết bị cầm tay và máy tính xách tay của chúng tôi ở khắp mọi nơi, chịu nhiều mối đe dọa hơn nhiều.

Trong bài viết này, tôi sẽ cố gắng giải quyết một số khía cạnh cơ bản của bảo mật Bluetooth và cách đánh giá và loại bỏ các rủi ro tiềm ẩn bằng cách làm theo một số thực tiễn rất đơn giản. Tôi sẽ cố gắng làm điều này mà không quá kỹ thuật.

Vì vậy, hãy cùng tìm hiểu xem bạn có thể làm gì để giữ cho các thiết bị Bluetooth của mình không để lộ cổ họng kỹ thuật số quen thuộc của chúng trước những kẻ độc ác trên web.

Ghép nối thiết bị

Đây là phần quan trọng nhất - và dễ bị tổn thương nhất - của giao tiếp Bluetooth:trao đổi khóa ban đầu giữa hai thiết bị muốn nói chuyện với nhau.

Để tạo ra một sự tương tự tốt, hãy nghĩ đến bảo mật không dây của bộ định tuyến của bạn. Bạn muốn mã hóa lưu lượng không dây để không ai có thể giải mã nội dung dữ liệu truyền giữa bộ định tuyến của bạn và các thiết bị khác nhau được kết nối với mạng nội bộ của bộ định tuyến, bao gồm máy tính để bàn, máy tính xách tay, thiết bị di động, v.v.

Để bảo mật thông tin liên lạc không dây của bộ định tuyến, bạn tạo một mật khẩu. Và mật khẩu này được chèn vào giao diện Web của bộ định tuyến ở dạng văn bản thuần túy! Hãy suy nghĩ về nó. Bạn kết nối với bộ định tuyến của mình thông qua trình duyệt, thường sử dụng địa chỉ như 192.168.x.x hoặc 10.x.x.x và cung cấp thông tin đăng nhập cần thiết. Điều này thường được thực hiện bằng kết nối có dây đơn giản, không được mã hóa.

Về lý thuyết, nếu bạn có các máy chủ độc hại trên mạng nội bộ của mình, thì có thể phát hiện ra mật khẩu quản trị mà bạn sử dụng để kết nối với bộ định tuyến của mình, cũng như bất kỳ thông tin nào khác mà bạn trao đổi với bộ định tuyến, bao gồm dải IP, MAC lọc, chuyển tiếp cổng và cả cụm mật khẩu quý giá được sử dụng để mã hóa thông tin liên lạc không dây.

Nhưng vì hầu hết mọi người không có kẻ giả mạo nào đang nghe trộm trên mạng gia đình của họ, nên giai đoạn cấu hình ban đầu này được thực hiện một cách an toàn, sau đó các đường truyền vô tuyến do thiết bị không dây của bạn phát ra, mặc dù dễ dàng bị phát hiện và bắt giữ bởi những kẻ giả mạo có thể, được mã hóa và do đó không thể đọc được, duy trì tính bảo mật của thông tin liên lạc của bạn.

Trở lại Bluetooth. Trao đổi khóa ban đầu là liên kết yếu nhất trong toàn bộ bảo mật Bluetooth của bạn. Và tệ hơn nữa, trong khi bạn có thể sử dụng các kết nối có dây để bảo mật bộ định tuyến của mình, các thiết bị Bluetooth phải truyền tín hiệu không dây mà bất kỳ thiết bị hỗ trợ Bluetooth nào trong phạm vi có thể nhận được tín hiệu này.

Do đó, bảo mật Bluetooth của bạn bắt đầu bằng cách đảm bảo rằng quá trình trao đổi khóa của bạn được an toàn.

Trao đổi khóa an toàn

Cách tốt nhất để ghép nối các thiết bị là thực hiện việc này trong các phòng biệt lập, cách xa tai mắt tò mò. Hầu hết các thiết bị Bluetooth có phạm vi phủ sóng rất ngắn, vì vậy nếu không có ăng-ten nào cách vị trí của bạn vài mét, bạn sẽ ổn thôi.

Không nên ghép nối thiết bị ở những nơi công cộng đông đúc như sân bay.

Biết nên ghép nối với thiết bị nào

Giống như bộ định tuyến, hầu hết các thiết bị Bluetooth sử dụng số nhận dạng chung, thường dựa trên tên nhà cung cấp và loại kiểu máy, khiến việc nhận dạng hơi khó khăn khi có nhiều lựa chọn. Bạn nên đặt tên có ý nghĩa nhưng không quá mô tả cho thiết bị Bluetooth của mình để bạn biết thiết bị nào thuộc về mình.

Chẳng hạn, Dedo tốt hơn nhiều so với RG4453C, bất kể thương hiệu và bản sửa đổi chương trình cơ sở nào mà điều này có thể đề cập đến. Tương tự như vậy, bạn không gọi mọi người bằng số ID hoặc Số an sinh xã hội của họ, vì chúng quá chung chung để nhớ - bạn sử dụng tên.

Độ dài khóa rất quan trọng

Đây là một yếu tố quan trọng khác trong kế hoạch bảo mật tổng thể. Mặc dù lưu lượng truy cập Bluetooth của bạn sẽ được mã hóa bất kể bạn chọn khóa nào, độ khó của việc bẻ khóa các tin nhắn được mã hóa sẽ phụ thuộc vào độ dài của khóa.

Về lý thuyết, mọi tin nhắn được mã hóa đều có thể bị bẻ khóa. Tất cả những gì bạn cần làm là lấy toàn bộ thời gian của Vũ trụ, sau đó là một số và chạy bất kỳ tổ hợp ký hiệu bàn phím nào có thể có với bất kỳ tổ hợp văn bản nào có thể có trên một mạng lưới máy tính khổng lồ.

Trên thực tế, điều làm cho tin nhắn được mã hóa trở nên an toàn là thời gian cần thiết để bẻ khóa thuật toán của chúng hoặc khóa được sử dụng. Nếu thời gian này vượt quá một khoảng thời gian hợp lý, những nỗ lực vũ phu sẽ trở nên vô ích.

Đây là những gì bạn muốn bảo vệ thông tin liên lạc của mình chống lại - phỏng đoán tự động đối với mạng của bạn. Bạn không cần phải có một giải pháp hoàn hảo. Nó chỉ cần đủ đủ để đánh bại hầu hết các phương pháp tấn công phổ biến trong các tình huống phổ biến trong thời gian tiếp xúc hợp lý, chẳng hạn như vài giờ hoặc vài ngày. Đó là nó.

Việc chọn mã PIN mạnh sẽ đảm bảo thông tin liên lạc trên thiết bị của bạn sẽ được an toàn. Viện SANS đề xuất mã pin gồm 12 chữ số.

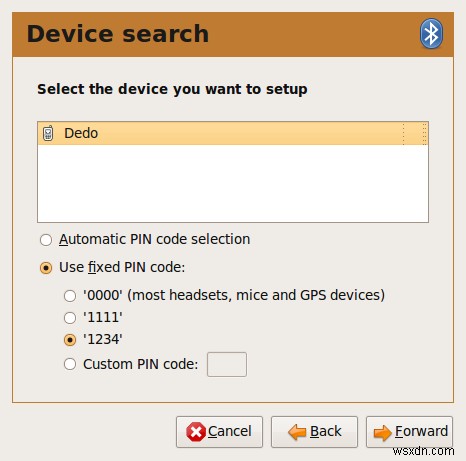

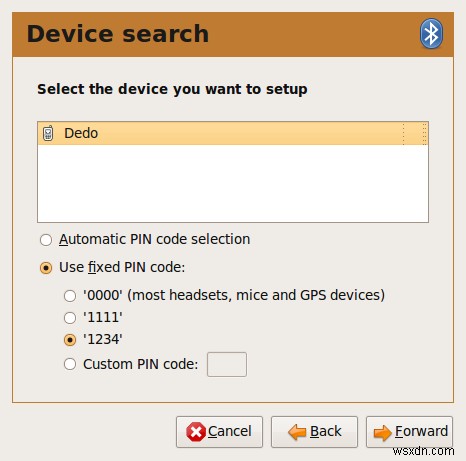

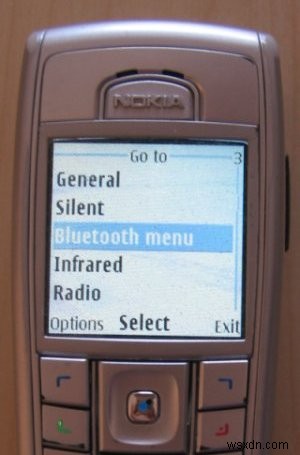

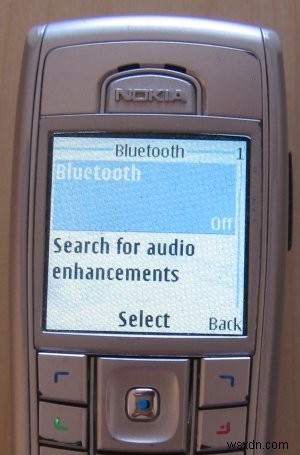

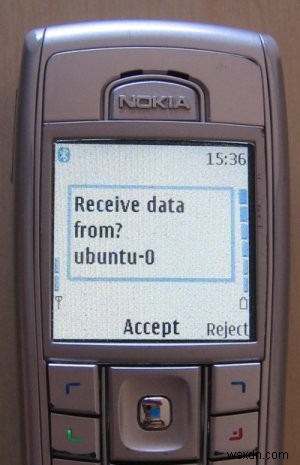

Hãy xem lại ảnh chụp màn hình mà chúng tôi đã đăng ở trên:

Ảnh chụp màn hình được chụp trên hệ điều hành Ubuntu Jaunty Jackalope, trong một nỗ lực ghép nối với điện thoại di động Nokia. Tôi đã đặt tên nó là Dedo, theo quy tắc trước đó. Một thứ khác tôi phải chọn là mã PIN.

Như bạn có thể thấy, trình hướng dẫn Bluetooth trên Ubuntu cung cấp cho tôi các mã PIN phổ biến nhất, đã biết được các nhà cung cấp sử dụng, thường xoay quanh bộ dễ đoán - 0000, 1111, 1234, v.v. /12345 kết hợp tên người dùng/mật khẩu.

Những sự kết hợp này luôn là lựa chọn đầu tiên của bất kỳ kẻ tấn công Màu xanh da trời nào, một cách dễ dàng hái quả ở tầm thấp, nếu bạn muốn. Ngay cả khi bạn sử dụng mã gồm bốn chữ số không phải mặc định, bạn sẽ ngay lập tức tăng cường bảo mật, mặc dù nhóm lựa chọn nhỏ và có thể dễ dàng bị kẻ tấn công lợi dụng.

Một ví dụ thú vị khác là cách tiếp cận được cung cấp bởi Fedora, trong bản phát hành Leonidas của họ. Khi ghép nối với một thiết bị bên ngoài, Fedora sẽ tạo một mã PIN ngẫu nhiên mà bạn sẽ phải nhập vào thiết bị khác của mình để ghép nối thành công. Cách tiếp cận này tự động tăng tính bảo mật của bạn, cả vì khóa là ngẫu nhiên và vì nó dài hơn nhiều so với các tổ hợp bốn chữ số tiêu chuẩn.

Nên sử dụng mã PIN gồm 12 chữ số. Có thể khó nhớ hoặc nhập vào các thiết bị mong muốn, nhưng nó chỉ được thực hiện một lần cho mỗi lần thử ghép nối.

Sau khi bạn ghép nối thành công và an toàn thiết bị, bạn đã sẵn sàng. Bây giờ, chúng ta sẽ xem bạn nên làm gì sau khi đã định cấu hình các tiện ích của mình.

Thực hành an toàn

Bây giờ chúng ta sẽ xem xét một vài quy tắc thông thường đơn giản sẽ giúp bạn duy trì tính bảo mật cho thiết bị Bluetooth của mình. Nguyên tắc tương tự như bất kỳ loại trao đổi và chia sẻ dữ liệu nào. Bạn có muốn bên kia có quyền truy cập vào tệp của mình không? Truy cập bao nhiêu? Chỉ đọc hoặc có thể viết nữa? Những tập tin nào bạn muốn chia sẻ? Tất cả những câu hỏi này đều hợp lệ đối với bất kỳ loại trao đổi dữ liệu nào qua mạng có dây hoặc không dây, có thể là chia sẻ ngang hàng (P2P), Samba, NFS, Bluetooth, FTP hoặc bất kỳ giao thức nào khác.

Tắt thiết bị Bluetooth khi không sử dụng

Trước hết, điều này giúp tiết kiệm pin. Thứ hai, không có lý do gì để quảng cáo sự hiện diện của bạn với thế giới rộng lớn, phải không? Kích hoạt thiết bị Bluetooth khi bạn cần truyền dữ liệu rồi tắt thiết bị. Hầu hết mọi người sử dụng Bluetooth rất ít, nếu có. Giữ nó trên chỉ đơn giản là không cần thiết.

Từ chối các kết nối không mong muốn

Đây là nguyên tắc bảo mật cơ bản nhất - từ chối mặc định. Điều đó có nghĩa là, không để bất kỳ thứ gì lọt qua ngoại trừ một danh sách trắng nhỏ các kết nối đáng tin cậy. Nó cũng áp dụng tốt cho Bluetooth.

Bất cứ khi nào một thiết bị mới, không xác định yêu cầu kết nối với thiết bị của bạn, bạn nên kiểm tra kỹ tình huống. Bạn có biết máy chủ khác này? Là kết nối dự kiến? Nếu bạn không thể trả lời 'có' cho những câu hỏi này - bạn nên từ chối các nỗ lực đó . Nó là đơn giản.

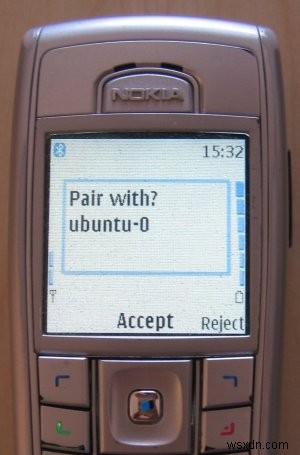

Bạn có thể nhận thấy rằng điện thoại di động có thể cung cấp Chấp nhận làm lựa chọn mặc định, bằng phông chữ lớn, đậm. Nói chung, điều này có nghĩa là điện thoại hướng đến tính tiện dụng, nhưng đối với hầu hết mọi người, điều này cũng đồng nghĩa với việc bảo mật kém hơn.

Tương tự, khi một thiết bị cố gắng gửi dữ liệu cho bạn, ngay cả khi bạn đã ghép nối với thiết bị đó, hãy đảm bảo rằng bạn thực sự chấp nhận việc truyền dữ liệu. Hoặc cố gắng duyệt các tập tin của bạn. Các kết nối Bluetooth thường được cân nhắc kỹ lưỡng, do đó có thể không mong muốn bất kỳ sự cố bất ngờ nào.

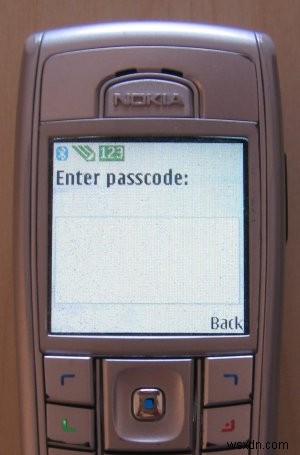

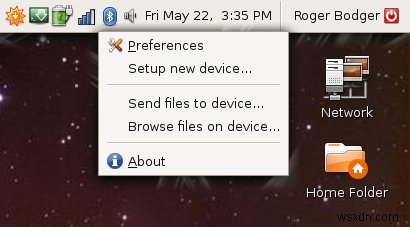

Ví dụ:khi tôi nhấp vào Gửi tệp tới thiết bị ...

Điện thoại của tôi sẽ nhắc tôi về nỗ lực này. Vì đây là một liên hệ dự kiến, tôi sẽ cho phép nó. Mặt khác, nếu bạn đột nhiên nhận được những cú huých này, chúng có thể là điều không mong muốn.

Và sau đó chúng ta có thể thấy một ảnh chụp màn hình ưa thích mà tôi đã chụp khi viết bài viết về bí mật VMware của mình, trên màn hình nhỏ của điện thoại di động.

Điều tương tự cũng áp dụng khi cố gắng duyệt thiết bị. Nếu bạn cho phép kết nối, các tệp của bạn sẽ hiển thị với bên kia. Đây là điều bạn nên cân nhắc kỹ lưỡng. Ví dụ:bạn có thể muốn để một đồng nghiệp tại nơi làm việc gửi cho bạn một số ảnh mà anh ấy chụp bằng máy ảnh điện thoại 0,1Kp của anh ấy, nhưng bạn có thể không muốn để lộ nội dung trong điện thoại của mình.

Cách thiết bị Bluetooth của bạn sẽ hoạt động tùy thuộc vào kiểu và loại chính xác mà bạn đang sử dụng. Tôi không thể cung cấp cho bạn công thức chính xác, nhưng tôi chắc chắn có thể đề xuất các cài đặt chung.

Bất kể bạn sử dụng thiết bị nào, hãy cố gắng tắt thiết bị khi không sử dụng, đảm bảo bạn kích hoạt các tính năng bảo mật nếu có, bao gồm một số cách để theo dõi (và từ chối) các kết nối Bluetooth đến. Thiết bị của bạn sẽ nhắc bạn về bất kỳ nỗ lực truyền dữ liệu riêng lẻ nào, ngay cả khi bạn vừa cho phép nó. Tại sao? Chà, nếu thiết bị bạn vừa ghép nối đã bị đánh cắp thì sao? Ai đó đã véo điện thoại di động của bạn bạn và hiện đang cố gắng quấy rối bất kỳ ai mà họ có thể? Đây là một ví dụ thô thiển, nhưng là một khả năng chắc chắn, vì các thiết bị di động nhỏ, nhẹ rất dễ bị thất lạc, bị lãng quên, thất lạc và bị đánh cắp.

Điều này nghe có vẻ phiền toái khi phải cấp quyền cho từng kết nối, nhưng sự thật là không có nhiều kết nối như vậy. Bạn Blue có thường xuyên gặp gỡ bạn bè của mình không?

Vì lý do chính xác này, sự khan hiếm kết nối Bluetooth, hầu hết mọi người chỉ đơn giản là quên đi các biện pháp phòng ngừa bảo mật liên quan đến giao thức này, có khả năng làm lộ dữ liệu của họ cho các bên thứ ba không mong muốn. Trong hầu hết các trường hợp, điện thoại của bạn chủ yếu chứa rác và một số điện thoại quan trọng, nhưng nó cũng có thể liệt kê nhiều dữ liệu nhạy cảm hơn.

Tương tự, bạn có thể định cấu hình máy tính của mình để chia sẻ Bluetooth. Chẳng hạn, Fedora 11 Leonidas có một menu dành riêng cho Tùy chọn chia sẻ tệp, cũng bao gồm các thiết bị Blue.

Hãy nhìn vào thực đơn. Rất nhiều lựa chọn. Chẳng hạn, bạn chỉ có thể chia sẻ tệp với các thiết bị được liên kết. Hoặc không cho phép các thiết bị từ xa xóa tệp, buộc chúng ở chế độ chỉ đọc. Tương tự, bạn có thể chỉ muốn chấp nhận tệp cho các thiết bị được liên kết và nhận thông báo.

Các bước tiếp theo

Bước tiếp theo trong hướng dẫn này sẽ là tổng quan về các công cụ Bluetooth khác nhau hiện có, một số dành cho Linux, một số dành cho Windows, có thể được sử dụng để quét các thiết bị Bluetooth đang hoạt động, đánh hơi các kết nối, v.v. Nhưng tôi sẽ không làm điều đó được nêu ra.

Chúng tôi sẽ có một hướng dẫn phân tích mạng chuyên dụng trong tương lai. Hơn nữa, sử dụng loại công cụ này đòi hỏi chuyên môn và trách nhiệm. Việc lạm dụng các kỹ năng bảo mật ngay cả đối với những trò đùa ngây thơ rất dễ thực hiện.

Hãy theo dõi các phần tiếp theo, nơi chúng ta sẽ tìm hiểu về mặt đạo đức về quét bảo mật, để chúng ta có thể đánh giá rủi ro, kiểm tra các mạng của mình để tìm lỗ hổng và phát triển các biện pháp đối phó phù hợp với các mối đe dọa có thể xảy ra.

Kết luận

Đó là tất cả. Chỉ cần một vài quy tắc đơn giản và Bluexperience của bạn có thể là một vấn đề thú vị. Đối với hầu hết mọi người, Bluetooth giống như hình ảnh đầu tiên trong hướng dẫn này, một loại vật trang trí bằng miệng được các rapper hoặc tương tự đeo. Bluetooth, mặc dù phổ biến và thiết thực, nhưng lại rất mơ hồ khi nói đến các mô hình sử dụng và thực tiễn bảo mật. Hầu hết mọi người hoàn toàn không biết thiết bị của họ hoạt động như thế nào và không khí của họ đối với thế giới rộng lớn là gì.

May mắn thay, việc định cấu hình thiết bị Bluetooth không khác với bất kỳ thiết bị phát thanh nào. Các nguyên tắc cơ bản vẫn giữ nguyên. Sử dụng mã hóa để làm cho dữ liệu được truyền không thể đọc được bởi bất kỳ ai ngoại trừ các bên dự định. Đảm bảo việc trao đổi khóa mã hóa ban đầu được thực hiện riêng tư. Sử dụng các phím mạnh, tức là mật khẩu mạnh. Tắt thiết bị của bạn khi không sử dụng. Chấp nhận/từ chối từng yêu cầu ghép nối đến, đồng thời xác định rõ ràng thiết bị kia. Thận trọng khi chia sẻ tệp, theo cả hai cách.

Tôi hy vọng hướng dẫn này hữu ích cho bạn. Hãy vui vẻ và nhìn thấy bạn xung quanh.

Chúc mừng.