Để bảo mật thông tin liên lạc quy trình làm việc, bạn có thể định cấu hình máy chủ ứng dụng Oracle® để sử dụng Lớp cổng bảo mật (SSL).

Giới thiệu

Bài đăng này mô tả một ví dụ về các lệnh và công cụ khi thiết lập trường hợp thử nghiệm của Trình gửi thư Java luồng công việc kết nối với máy chủ SMTP / IMAP có bật SSL.

Thực hiện các bước chi tiết sau để cấu hình Workflow Java Mailer:

Bước 1:Mở cổng

Làm việc với nhóm mạng của bạn và mở các cổng sau từ Concurrent Manager Tire:SMTP/SSL Port: 465 và IMAP/SSL Port: 993 .

Protocol: SMTP/SSL Port: 465

Protocol: IMAP/SSL Port: 993

PROD [<user>@servername ~]$ telnet <SMTP Server Name> 465

Trying XXXXXX...

Connected to SMTP Server Name.

Escape character is '^]'

PROD [<user>@servername ~]$ telnet <IMAP Server Name> 993

Trying XXXXXX...

Connected to IMAP Server Name.

Escape character is '^]'

Bước 2:Xuất chứng chỉ từ máy chủ email.

Goraknath Rathod, một DBA và blogger, giải thích bước này trong bài đăng năm 2018 này:“Để thiết lập một kênh giao tiếp an toàn, chứng chỉ từ Máy chủ Email (do Cơ quan cấp chứng chỉ cấp) cần phải được nhập trên Concurrent Manager Tire.

“Chứng chỉ máy chủ email được cấp bởi Tổ chức cấp chứng chỉ đáng tin cậy (tức là Verisign), có thể được lấy từ Quản trị viên hệ thống hoặc tải xuống bằng cách [hoàn thành các bước sau]:”

Sau đây là các bước Rathod mô tả:

A. Truy cập trang web chính của bạn https://host.domain:port.

B. Nhấp đúp vào ổ khóa ở cuối trang để xem Chứng chỉ. Nếu không có ổ khóa, thì trên thanh công cụ trên cùng:chọn Tệp-> Thuộc tính-> Chứng chỉ .

C. Chọn tab Đường dẫn chứng nhận và:

một. Bấm vào dòng đầu tiên và sau đó xem chứng chỉ. Đây sẽ là chứng chỉ cho Cơ quan cấp chứng chỉ gốc (CA).

b. Trên Chi tiết , nhấp vào Sao chép vào tệp . Thao tác này sẽ bắt đầu trình hướng dẫn xuất.

c. Nhấn Next để tiếp tục.

d. Chọn X.509 được mã hóa Base-64 (.CER) và nhấp vào tiếp theo .

e. Nhập ca1 làm tên và nhấp vào ok để xuất chứng chỉ.

f. Lặp lại tất cả các bước trước đó cho mỗi dòng trên tab đường dẫn chứng chỉ với tên tệp mỗi lần 1 (tức là ca2, ca3).

Bước 3:Tạo kho khóa

Rathod tiếp tục:“Tạo một kho khóa trên Concurrent Manager Tire. Nhập kho khóa chứng chỉ. ”

Sau đây là các bước Rathod mô tả với một số mã mẫu mà tôi đã cung cấp:

A. Tạo kho khóa chứa chứng chỉ, sử dụng vị trí mặc định (tức là / home / applmgr ) .B. Tải Chứng chỉ lên Tire quản lý đồng thời bằng công cụ FTP.

[<user>@servername ~]$ ls -lrt ca1.cer ca2.cer ca3.cer ca4.cer

-rw-rw-r-- 1 applmgr applmgr 1472 Jul 17 00:40 ca1.cer

-rw-rw-r-- 1 applmgr applmgr 1646 Jul 17 00:41 ca2.cer

-rw-rw-r-- 1 applmgr applmgr 1756 Jul 17 00:41 ca3.cer

-rw-rw-r-- 1 applmgr applmgr 2800 Jul 17 00:41 ca4.cer

[<user>@servername ~]$ pwd

/home/applmgr

[<user>@servername ~]$ keytool -genkey -alias -keystore -storetype JKS

Enter keystore password:

Re-enter new password:

What is your first and last name?

What is the name of your organizational unit?

What is the name of your organization?

What is the name of your city or locality?

What is the name of your state or province?

What is the two-letter country code for this unit?

Is CN=XXX, OU=XXX, O=XXX, L=XXX, ST=XXX, C=XXX correct?

[no]: yes

Enter key password for <-keystore>

(RETURN if same as keystore password):

Re-enter new password: changeit

C. Nhập chứng chỉ vào kho khóa đã tạo.

[<user>@servername ~]$ ls -la .keystore

-rw-rw-r-- 1 applmgr applmgr 1332 Jul 17 01:04 .keystore

keytool -import -alias my_cert1 -file ca1.cer -keystore .keystore -storepass <keystore password>

keytool -import -alias my_cert2 -file ca2.cer -keystore .keystore -storepass <keystore password>

keytool -import -alias my_cert3 -file ca3.cer -keystore .keystore -storepass <keystore password>

keytool -import -alias my_cert4 -file ca4.cer -keystore .keystore -storepass <keystore password>

D. Xác minh các chứng chỉ.

[<user>@servername~]$ keytool -list -keystore .keystore

Enter keystore password:

Keystore type: JKS

Keystore provider: SUN

Your keystore contains 5 entries

my_cert4, Jul 17, 2020, trustedCertEntry,

Certificate fingerprint (SHA1): 1E:5D:EA:8C:79:E1:89:85:1B:31:62:16:1F:D9:27:6A:56:FD:AB:37

my_cert3, Jul 17, 2020, trustedCertEntry,

Certificate fingerprint (SHA1): 27:AC:93:69:FA:F2:52:07:BB:26:27:CE:FA:CC:BE:4E:F9:C3:19:B8

my_cert2, Jul 17, 2020, trustedCertEntry,

Certificate fingerprint (SHA1): 34:0B:28:80:F4:46:FC:C0:4E:59:ED:33:F5:2B:3D:08:D6:24:29:64

my_cert1, Jul 17, 2020, trustedCertEntry,

Certificate fingerprint (SHA1): 27:96:BA:E6:3F:18:01:E2:77:26:1B:A0:D7:77:70:02:8F:20:EE:E4

-keystore, Jul 17, 2020, PrivateKeyEntry,

Certificate fingerprint (SHA1): E0:DA:C8:95:4F:FB:A2:82:40:9E:6A:02:A0:82:0F:35:5E:B1:FE:08

E. Đặt MAILER_SSL_TRUSTSTORE (tức là /home/applmgr/.keystore ).

Từ SQL * Plus:

[<user>@servername~]$ sqlplus apps/XXXXX @$FND_TOP/sql/afsvcpup.sql

10006 Workflow Notification Mailer DEACTIVATED_SYST WF_MAILER

GSM

Enter Component Id: 10006

10243 SSL Trust store NONE NONE N

N

Enter the Comp Param Id to update: 10243

You have selected parameter: SSL Trust store

Current value of parameter: NONE

Enter a value for the parameter: /home/applmgr/.keystore

Bước 4:Định cấu hình Mailer để hoạt động với IMAPSSL / SMTPSSL

Sau đây là các bước Rathod mô tả:

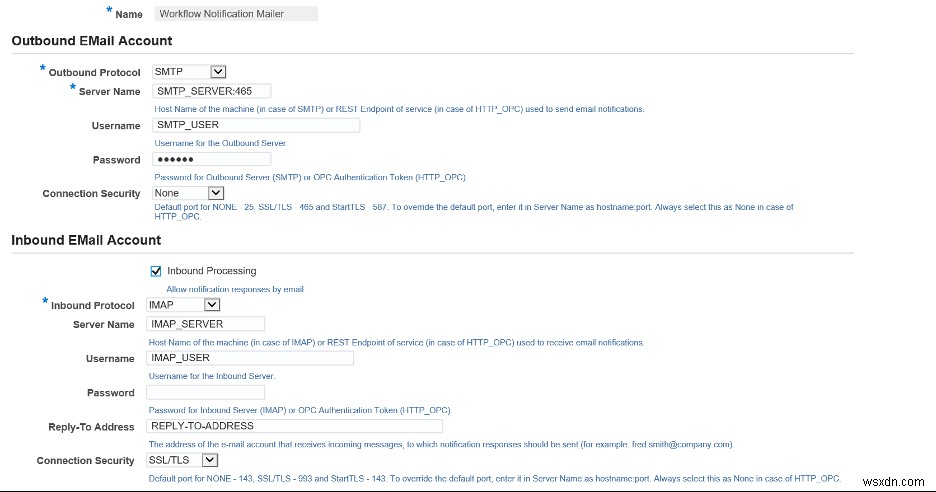

Điều hướng:Đăng nhập vào OAM> Quản trị viên hệ thống> Trình quản lý quy trình làm việc> Liên kết trình gửi thư thông báo .

A. Nhập Tên máy chủ thư đi và xác thực hộp kiểm Kích hoạt SSL thư đi.B. Nhập tên máy chủ thư đến, tên người dùng, mật khẩu, địa chỉ trả lời và xác thực hộp kiểm Bật SSL thư đến .

Bước 5:Các bước gỡ lỗi cho một phiên bản R12

Sau đây là các bước Rathod mô tả:

A. SMTP

$AFJVAPRG -classpath $AF_CLASSPATH -Dprotocol=smtp \

-Ddbcfile=$FND_SECURE/TEST.dbc \

-Dport=465 -Dssl=Y \

-Dtruststore=/home/applmgr/.keystore \

-Dserver=email.yourdomain.com \

-Daccount=youremail@yourdomain.com -Dpassword=xxxxx \

-Dconnect_timeout=120 -Ddebug=Y \

-DdebugMailSession=Y oracle.apps.fnd.wf.mailer.Mailer

b. IMAP

$AFJVAPRG -classpath $AF_CLASSPATH -Dprotocol=imap \

-Ddbcfile=$FND_SECURE/TEST.dbc \

-Dport=993 -Dssl=Y \

-Dtruststore=/home/applmgr/.keystore \

-Dserver=email.yourdomain.com \

-Daccount=youremail@yourdomain.com -Dpassword=xxxxx\

-Dconnect_timeout=120 -Ddebug=Y \

-DdebugMailSession=Y oracle.apps.fnd.wf.mailer.Mailer

Bước 6:Xác thực Mailer

Trong R12.1.3, Oracle Workflow Notification Mailer hỗ trợ xác thực SMTP, cho phép bạn sử dụng Notification Mailer với máy chủ SMTP doanh nghiệp được định cấu hình cho SMTPauthentication.

Theo bài thuyết trình a2014 về các tính năng của Oracle R12.1.3:“Xác thực SMTP yêu cầu người gửi xác thực bằng cách nhận dạng chính nó với máy chủ thư. Sau khi xác thực thành công, máy chủ thư sẽ cấp quyền truyền các email của người gửi. Xác thực SMTP có thể được sử dụng để cho phép người dùng hợp pháp chuyển tiếp dịch vụ chuyển tiếp thư từ xa tới người dùng trái phép, chẳng hạn như những người gửi thư rác.

“Oracle Workflow hiện hỗ trợ các cơ chế xác thực PLAIN, LOGIN và DIGST-MD5.”

Bước 7:Chu kỳ dịch vụ

Để hoàn tất cấu hình, hãy dừng và khởi động tất cả các dịch vụ nếu cần.

Kết luận

SSL đảm bảo giao tiếp bằng cách cung cấp mã hóa, tính toàn vẹn và xác thực của thư. Bằng cách làm theo và thực hiện các bước trước đó, bạn có thể dễ dàng bảo mật thông tin liên lạc.

Tìm hiểu thêm về các dịch vụ Dữ liệu của chúng tôi.

Sử dụng tab Phản hồi để đưa ra bất kỳ nhận xét hoặc đặt câu hỏi nào. Bạn cũng có thể bắt đầu cuộc trò chuyện với chúng tôi.