Được xuất bản vào ngày 12 tháng 4 năm 2026, 2 giờ chiều EDT

Brady là nhà báo công nghệ của MakeUseOf với nhiều năm kinh nghiệm về mọi lĩnh vực di động, máy tính và công nghệ nói chung. Anh ấy tập trung vào điện thoại và thiết bị âm thanh Android, đồng thời có bằng B.S. ngành Báo chí tại Đại học St. John.

Brady đã viết cho các ấn phẩm như Android Central, Android Authority, XDA, Android Police, iMore và các ấn phẩm khác. Anh có kinh nghiệm đưa tin về các sự kiện lớn do Google, Apple và Samsung tổ chức cũng như các triển lãm thương mại như Lenovo Innovation World và IFA.

Khi anh ấy không viết về và thử nghiệm các thiết bị mới nhất, bạn sẽ thấy Brady đang xem bóng rổ và chạy bộ ở Big East.

Microsoft sử dụng Secure Boot để bảo vệ PC Windows của bạn khỏi phần mềm độc hại, các cuộc tấn công và lỗ hổng bảo mật trước khi hệ điều hành của bạn tải đầy đủ. Theo mặc định, Khởi động an toàn được bật trên PC Windows để xác minh rằng mọi phần mềm chạy trong Giao diện phần mềm mở rộng hợp nhất (UEFI) đều đáng tin cậy và an toàn. Nói một cách đơn giản, UEFI là chương trình cơ sở cơ bản khởi chạy để khởi động phần cứng PC và khởi động hệ điều hành của bạn. Các biện pháp bảo vệ bảo mật Windows tích hợp sẵn không hoạt động cho đến khi hệ điều hành khởi động hoàn toàn và đó là lý do tại sao Secure Boot có nhiệm vụ khóa UEFI trước khi điều đó xảy ra.

Trong hơn một thập kỷ, Secure Boot đã làm được điều đó. Công cụ bảo mật này chưa bao giờ bị bỏ qua một cách công khai cho đến cuối năm 2022 — trước đó, chỉ có các nhà nghiên cứu mới xác định được các cách để vượt qua Khởi động an toàn. Mọi thứ đã thay đổi với cách khai thác BlackLotus, liên quan đến bộ công cụ khởi động UEFI với đường vòng Khởi động an toàn được rao bán vào tháng 10 năm 2022. Việc khai thác này tỏ ra khó vá hơn dự kiến. Thay vì "bẻ khóa" Secure Boot, các phương pháp bỏ qua như BlackLotus sử dụng các phiên bản bootloader cũ hơn và đáng tin cậy với các lỗ hổng đã biết. Vì đây là các bộ tải khởi động chính thức được Secure Boot tin cậy nên phần mềm bảo mật không coi chúng là mối đe dọa.

Theo mặc định, các bản vá bảo mật cho các lỗ hổng như thế này không được chuyển sang PC Windows. Chúng yêu cầu chạy các lệnh PowerShell với tư cách quản trị viên và tiềm ẩn những rủi ro vận hành nghiêm trọng. Cả hai yếu tố đều dẫn đến việc cả người dùng và doanh nghiệp đều không thể áp dụng bản sửa lỗi theo cách thủ công, khiến hàng triệu PC Windows có Secure Boot có nguy cơ bị bỏ qua.

Liên quan

Liên quan

Tôi đã tắt Secure Boot và PC của tôi không phát nổ

Hệ thống của bạn vẫn hoạt động nếu không có tính năng bảo mật, nhưng nếu bạn tắt tính năng này thì sẽ gặp rủi ro gì?

Khởi động an toàn không còn không thể phá vỡ được

Khởi động an toàn đã bị bỏ qua nhiều lần

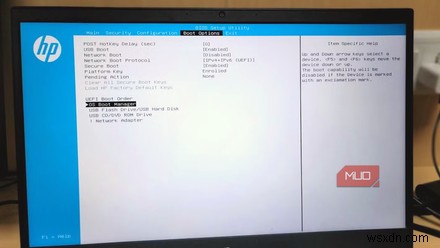

Nguồn: Dave Meikleham \ MakeUseOf

Nguồn: Dave Meikleham \ MakeUseOf Thật dễ dàng để nghĩ rằng Secure Boot là không thể vượt qua được, bởi vì nó đã như vậy trong một thập kỷ. Ngay cả bây giờ, những kẻ xấu không cản trở Secure Boot bằng cách "phá vỡ" nó. Thay vào đó, họ tìm thấy các phiên bản bootloader hợp pháp và đã được ký nhưng chứa các lỗ hổng bảo mật nghiêm trọng. Các cuộc tấn công hạ cấp này hoàn nguyên Windows Boot Manager về phiên bản cũ hơn với lỗ hổng mà kẻ tấn công muốn khai thác. Vì hệ thống Khởi động an toàn nhận ra phiên bản Windows Boot Manager cũ hơn nhưng dễ bị tấn công là phần mềm chính thức của Microsoft nên hệ thống này cho phép tải phiên bản này.

Từ đó, Secure Boot bị bỏ qua và kẻ tấn công có thể chạy trình điều khiển không dấu hoặc phần mềm độc hại. Đây là cách BlackLotus, đường vòng Secure Boot nổi tiếng nhất, đe dọa hàng triệu PC Windows 10 và Windows 11. Theo Cơ quan An ninh Quốc gia Hoa Kỳ, nó đã sử dụng một lỗ hổng bảo mật có tên là "Baton Drop", được theo dõi là CVE-2022-21894, để "kiểm soát điểm cuối từ giai đoạn khởi động phần mềm sớm nhất".

Đây là cách NSA mô tả cách vượt qua Khởi động an toàn mà ngày nay vẫn có thể thực hiện được trong tài liệu năm 2023:

Thay vì phá vỡ chuỗi bảo mật khởi động Linux, BlackLotus nhắm mục tiêu khởi động Windows bằng cách khai thác lỗ hổng trong bộ tải khởi động cũ hơn — còn được gọi là trình quản lý khởi động — để kích hoạt một chuỗi hành động độc hại xâm phạm bảo mật điểm cuối. Việc khai thác Baton Drop (CVE-2022-21894) cho phép BlackLotus loại bỏ chính sách Khởi động an toàn và ngăn chặn việc thực thi chính sách này. Không giống như Boot Hole, bộ tải khởi động dễ bị tấn công chưa được thêm vào danh sách thu hồi Secure Boot DBX. Vì bộ tải khởi động dễ bị tấn công không được liệt kê trong DBX nên kẻ tấn công có thể thay thế bộ tải khởi động được vá đầy đủ bằng các phiên bản dễ bị tấn công để thực thi BlackLotus.

Ngoài các thuật ngữ kỹ thuật ở đó, điều quan trọng cần biết là các bộ tải khởi động dễ bị tấn công không đã được thêm vào danh sách thu hồi Secure Boot DBX. Nói cách khác, các bộ tải khởi động cũ hơn có lỗ hổng bảo mật nghiêm trọng này vẫn được Secure Boot tin cậy ngày nay, ngay cả sau khi cập nhật. Danh sách thu hồi DBX khởi động an toàn chứa mã và chứng chỉ bị chặn đã từng được ký nhưng hiện được xác định là dễ bị tấn công.

Nó có nhiệm vụ chặn tải các mô-đun UEFI không đáng tin cậy. Tuy nhiên, vì các mô-đun hoặc chứng chỉ giống như mô-đun được sử dụng trong khai thác Baton Drop không có trong danh sách này nên chúng vẫn có thể chạy — và Khởi động an toàn vẫn có thể bị bỏ qua.

Đó là sự lựa chọn bất khả thi của Microsoft

Việc thu hồi các khóa Khởi động an toàn bị xâm phạm có thể làm hỏng PC Windows

Đến bây giờ, có lẽ bạn đang thắc mắc tại sao Microsoft chưa thêm các bộ tải khởi động bị lỗi này vào danh sách thu hồi Secure Boot DBX. Phản hồi của Microsoft đối với các phương pháp bỏ qua Khởi động an toàn khá chậm và vẫn chưa có bản vá tự động cho các hoạt động khai thác như Baton Drop và BlackLotus. Sau khi BlackLotus tung ra thị trường vào tháng 10 năm 2022, người dùng Windows phải đến tháng 5 năm 2023 mới có bản cập nhật bảo mật chính thức. Điều đó không nói lên toàn bộ câu chuyện — như Microsoft giải thích trong hướng dẫn cập nhật bảo mật năm 2023, Windows Boot Manager cập nhật không được bật theo mặc định và yêu cầu các bước kích hoạt thủ công.

Các bước đó không thực sự dễ dàng hoặc thân thiện với người dùng, ngay cả trong năm 2026. Các bản cập nhật bảo mật tiếp theo, chẳng hạn như bản cập nhật được phát hành cho Windows Boot Manager vào tháng 7 năm 2025, vẫn không tự động kích hoạt các bản sửa lỗi cho CVE-2022-21894. Như tài liệu hỗ trợ của Microsoft nêu rõ, quy trình này bao gồm chỉnh sửa Sổ đăng ký Windows, chạy các lệnh PowerShell với tư cách quản trị viên, thêm thủ công các chứng chỉ bị ảnh hưởng vào Danh sách cấm UEFI khởi động an toàn (DBX) và áp dụng Số phiên bản bảo mật (SVN) cho chương trình cơ sở.

Người dùng Windows bình thường không làm điều đó - họ thậm chí có thể không biết Windows Register là gì hoặc cách chạy các lệnh PowerShell với tư cách quản trị viên. Và đó là lý do tại sao Secure Boot vẫn có thể dễ dàng bị vượt qua vào năm 2026, nhiều năm sau khi việc khai thác BlackLotus được biết đến. Vậy tại sao Microsoft không tăng cường Khởi động an toàn bằng bản cập nhật tự động?

Điều mà Microsoft không nói với người dùng thông thường là việc bảo mật hệ thống Khởi động an toàn bằng bản cập nhật tự động có thể làm hỏng một số lượng PC không xác định và phá vỡ khả năng tương thích với vô số phụ kiện. Một số thiết bị có thể không áp dụng thành công Windows Boot Manager hoặc không thể hoạt động được. Ngoài ra, phương tiện khôi phục hoặc bản sao lưu hệ thống được lưu trữ dưới dạng CD/DVD, PXE Boot hoặc ổ USB sẽ không hoạt động sau khi cài đặt bản vá mà không có bản cập nhật phương tiện khôi phục riêng biệt.

Nếu việc vá lỗi khai thác không ảnh hưởng đến hầu hết người dùng nhưng có khả năng làm hỏng máy tính và phá vỡ khả năng tương thích với phương tiện khôi phục hoặc bản sao lưu, thì việc vá có đáng không? Microsoft quyết định giao quyền quyết định đó cho người dùng Windows và đó là lý do tại sao đây là quy trình thủ công. Một lần nữa, đó cũng là lý do tại sao Secure Boot tương đối dễ bị vượt qua, giả sử đáp ứng các điều kiện cần thiết.

Liên quan

Liên quan

Bạn có thể làm gì để bảo vệ dữ liệu của mình

Cập nhật BIOS của bạn thường xuyên và đặt mã PIN tiền khởi động BitLocker

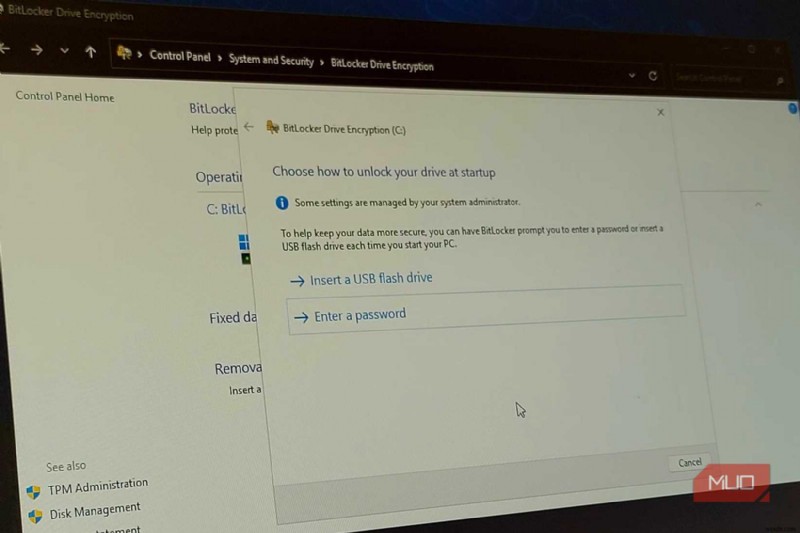

Nhà cung cấp dịch vụ: Tashreef Shareef / MakeUseOf

Nhà cung cấp dịch vụ: Tashreef Shareef / MakeUseOf Các lỗ hổng Khởi động an toàn này yêu cầu quyền truy cập vật lý hoặc quản trị vào PC Windows để khai thác, khiến việc sử dụng trong thế giới thực trở nên hiếm hoi. Mặt khác, ai đó có quyền truy cập vật lý vào PC của bạn có thể khôi phục phiên bản bộ nạp khởi động về một phiên bản dễ mắc lỗi Khởi động an toàn, sau đó chạy khai thác. Ngoài việc áp dụng thủ công bản cập nhật Windows Boot Manager đầy rủi ro, còn có một số bước mà mọi người có thể thực hiện để bảo mật hệ thống và dữ liệu của mình.

Đầu tiên, hãy giữ phần cứng của bạn trong tay phù hợp và không cắm bất cứ thứ gì vào PC mà bạn không tin tưởng. Tiền đề tương tự cũng được áp dụng trong hệ điều hành của bạn. Bạn không nên cấp cho quản trị viên hệ thống quyền truy cập vào bất kỳ thứ gì hoặc bất kỳ ai không cần. Để thực hiện các biện pháp phòng ngừa, hãy bật BitLocker bằng mã PIN để khóa dữ liệu của bạn ngay cả khi bỏ qua Khởi động an toàn. Ngoài ra, bạn có thể thiết lập thiết bị của mình như một PC lõi bảo mật để bảo mật nhân Windows trong trường hợp bộ nạp khởi động bị xâm phạm, nhưng điều này đòi hỏi các thành phần phù hợp, như chip TPM 2.0 và CPU được hỗ trợ.

Tóm lại, Khởi động an toàn rất dễ bị vượt qua vì những kẻ tấn công không bẻ khóa nó — chúng đang sử dụng chứng chỉ bộ nạp khởi động chính thức, đáng tin cậy với các lỗ hổng bảo mật có thể bị khai thác. Vì việc thu hồi các chứng chỉ đó là một quá trình rủi ro nên chúng vẫn được tin cậy và Khởi động an toàn vẫn có thể bị bỏ qua.