XINSTALL BẰNG CÁCH NHẤP VÀO TẬP TIN TẢI XUỐNG

Lưu trữ khóa BitLocker trong Active Directory để đơn giản hóa việc khôi phục thiết bị và giúp quản lý ổ đĩa được mã hóa. Hướng dẫn này giải thích cách bật bộ nhớ, xác minh bản sao lưu khóa và khôi phục khóa khi cần.

Mục lục

- Làm cách nào để lưu trữ khóa BitLocker trong Active Directory?

- Định cấu hình Chính sách nhóm để lưu trữ khóa trong AD

- Xác minh khóa BitLocker trong AD

- Khôi phục khóa BitLocker từ AD

- Buộc các thiết bị hiện có tải khóa lên

- Kiểm tra khóa đã lưu bằng PowerShell

- Câu hỏi thường gặp

Làm cách nào để lưu trữ khóa BitLocker trong Active Directory?

Định cấu hình Chính sách nhóm để lưu trữ khóa trong AD

BitLocker chỉ tải khóa khôi phục lên Active Directory khi chính sách đúng được kích hoạt.

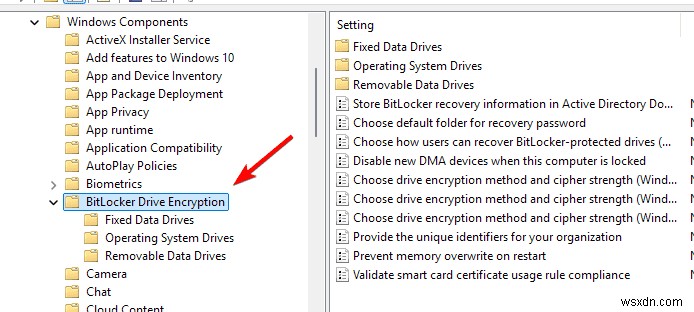

- Mở Bảng điều khiển quản lý chính sách nhóm trên bộ điều khiển miền của bạn.

- Đi tới Cấu hình máy tính> Mẫu quản trị> Cấu phần Windows> Mã hóa ổ đĩa BitLocker .

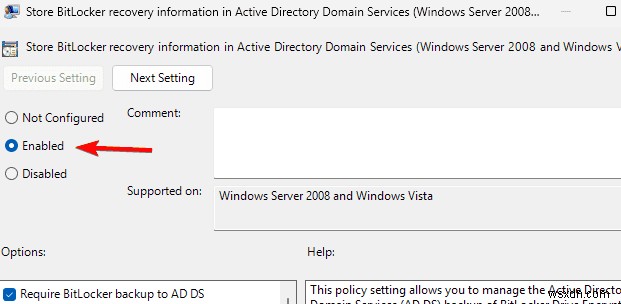

- Chọn Đã bật .

- Bật Sao lưu mật khẩu khôi phục và gói khóa .

- Nhấp vào Áp dụng , thì Được .

- Chạy gpupdate /force trên máy khách.

Bạn cũng có thể đọc hướng dẫn chi tiết về cách mở khóa BitLocker mà không cần mật khẩu hoặc khóa khôi phục nếu thiết bị đã tự khóa.

Xác minh khóa BitLocker trong AD

Quản trị viên nên xác nhận rằng khóa BitLocker xuất hiện trong Active Directory sau khi mã hóa.

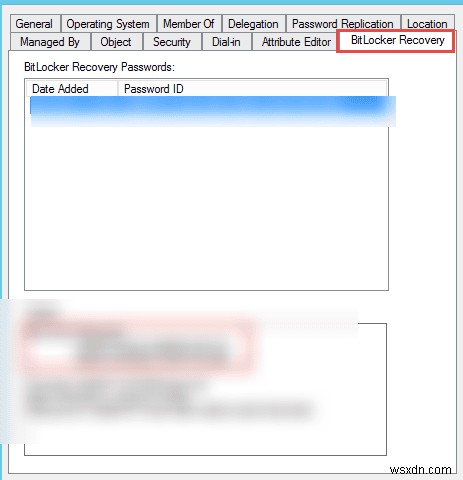

- Mở Người dùng và máy tính Active Directory .

- Chọn Xem , sau đó bật Tính năng nâng cao .

- Duyệt tới đối tượng máy tính.

- Nhấp chuột phải vào nó và chọn Thuộc tính .

- Mở Khôi phục BitLocker tab.

- Xem lại gói khóa và mật khẩu khôi phục đã lưu trữ.

Bạn cũng có thể tìm hiểu cách xác định vị trí các khóa từ dòng lệnh bằng hướng dẫn này về cách lấy khóa khôi phục BitLocker từ CMD.

Khôi phục khóa BitLocker từ AD

Khi một thiết bị yêu cầu khóa khôi phục BitLocker trong khi khởi động, bạn có thể lấy khóa đó trực tiếp từ Active Directory.

- Mở Người dùng và máy tính Active Directory .

- Tìm kiếm máy tính bị khóa.

- Mở Thuộc tính của nó cửa sổ.

- Nhấp vào Khôi phục BitLocker tab.

- Chọn mục khôi phục chính xác.

- Sao chép khóa khôi phục 48 chữ số và nhập nó vào PC bị ảnh hưởng.

Buộc các thiết bị hiện có tải khóa lên

Các thiết bị được mã hóa cũ hơn có thể không gửi khóa tới Active Directory cho đến khi bạn kích hoạt bản sao lưu.

- Chạy manage-bde -protectors -get C: trong Dấu nhắc Lệnh.

- Sao chép ID bảo vệ khóa từ đầu ra.

- Chạy manage-bde -protectors -adbackup C:-id {ProtectorID .

- Mở lại mục nhập thiết bị trong Active Directory để xác minh lần tải lên mới.

Quá trình này cũng hữu ích khi bạn làm theo các bước trong hướng dẫn này về những việc cần làm nếu khóa khôi phục BitLocker của Windows 11 bị mất.

Kiểm tra khóa đã lưu bằng PowerShell

PowerShell cho phép bạn kiểm tra tất cả các đối tượng khôi phục BitLocker được lưu trữ trong Active Directory.

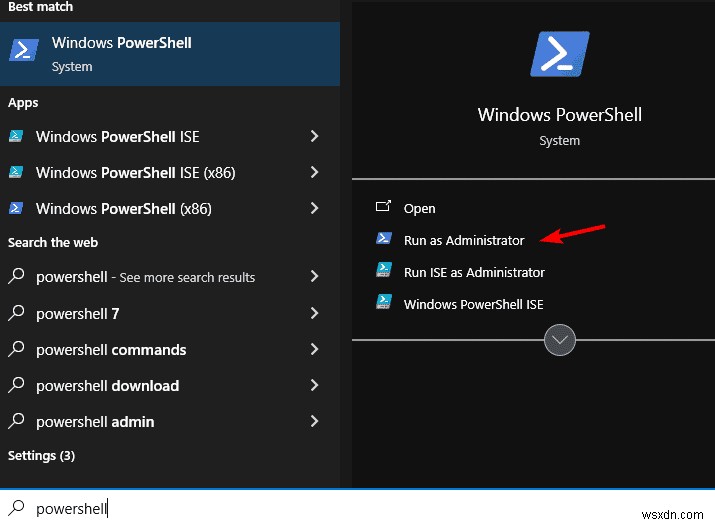

- Mở PowerShell với tư cách là quản trị viên.

- Chạy:

Get-ADObject -Filter 'objectClass -eq "msFVE-RecoveryInformation"' -Properties msFVE-RecoveryPassword - Xem lại các đối tượng khôi phục được trả về cho từng thiết bị và xác nhận rằng các khóa khớp với bản ghi của bạn.

Câu hỏi thường gặp

BitLocker có yêu cầu Active Directory để lưu trữ khóa không?

Không. BitLocker có thể hoạt động với bộ lưu trữ khóa cục bộ, nhưng Active Directory cung cấp cho bạn quyền kiểm soát trung tâm và khả năng khôi phục dễ dàng hơn cho các thiết bị miền.

Tôi có thể lưu trữ thông tin chủ sở hữu TPM trong AD không?

Vâng. Bạn có thể định cấu hình cài đặt Chính sách nhóm liên quan để Windows lưu trữ thông tin chủ sở hữu TPM bên cạnh dữ liệu BitLocker trong Active Directory.

Tôi có cần Windows Server để tính năng này hoạt động không?

Vâng. Bạn cần có Dịch vụ miền Active Directory trên Windows Server hoặc môi trường tương thích để quản lý các máy tính đã tham gia miền.

Azure AD có thể thay thế AD tại chỗ cho khóa BitLocker không?

Vâng. Azure AD có thể lưu trữ khóa khôi phục BitLocker cho các thiết bị Windows đã tham gia Azure và cung cấp cách truy xuất chúng dựa trên đám mây.

Bộ lưu trữ Active Directory dành cho khóa BitLocker giúp thiết lập mã hóa của bạn được ngăn nắp và an toàn. Sau khi bạn bật cài đặt Chính sách nhóm, hãy xác nhận các khóa trên mỗi thiết bị và truy xuất thử nghiệm để tránh những điều bất ngờ trong quá trình khóa. Phương pháp này giúp nhóm CNTT giảm thời gian ngừng hoạt động, bảo vệ dữ liệu và duy trì quy trình khôi phục rõ ràng cho mọi máy được mã hóa.

Milan Stanojevic

Chuyên gia khắc phục sự cố Windows

Milan đã đam mê công nghệ ngay từ những ngày thơ ấu và điều này khiến anh quan tâm đến tất cả các công nghệ liên quan đến PC. Anh ấy là một người đam mê PC và dành phần lớn thời gian để tìm hiểu về máy tính và công nghệ. Trước khi gia nhập WindowsReport, anh ấy làm việc với tư cách là nhà phát triển web front-end. Hiện tại, anh ấy là một trong những chuyên gia Khắc phục sự cố trong nhóm toàn cầu của chúng tôi, chuyên về các lỗi Windows và sự cố phần mềm.

Bạn đọc giúp hỗ trợ Windows Report. Chúng tôi có thể nhận được hoa hồng nếu bạn mua thông qua các liên kết của chúng tôi.

Đọc trang tiết lộ của chúng tôi để tìm hiểu cách bạn có thể giúp Windows Report duy trì nhóm biên tập. Đọc thêm