Bảo mật dựa trên ảo hóa đã là một tính năng trên Windows 10 trong nhiều năm. Nó đã bay qua tầm ngắm của nhiều người vì Microsoft không thực thi nó; tuy nhiên, điều này sẽ thay đổi với Windows 11.

Hãy xem xét kỹ hơn VBS, xem nó là gì và cách bật và tắt nó.

Bảo mật dựa trên ảo hóa (VBS) là gì?

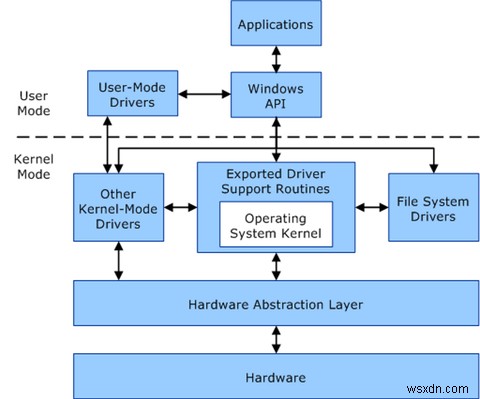

Bảo mật dựa trên ảo hóa (VBS) sử dụng Windows Hypervisor để hầu như cô lập một phần bộ nhớ chính với phần còn lại của hệ điều hành. Windows sử dụng vùng bộ nhớ cô lập, an toàn này để lưu trữ các giải pháp bảo mật quan trọng như thông tin xác thực đăng nhập và mã chịu trách nhiệm bảo mật Windows, trong số những thứ khác.

Lý do để lưu trữ các giải pháp bảo mật bên trong một phần riêng biệt của bộ nhớ là để bảo vệ các giải pháp khỏi việc khai thác nhằm mục đích đánh bại các biện pháp bảo vệ này. Phần mềm độc hại thường nhắm mục tiêu vào các cơ chế bảo mật tích hợp sẵn của Windows để truy cập vào các tài nguyên hệ thống quan trọng. Ví dụ:mã độc hại có thể giành quyền truy cập vào tài nguyên cấp nhân bằng cách đánh bại các phương pháp xác thực mã của Windows.

VBS giải quyết vấn đề này bằng cách tách các giải pháp bảo mật Windows khỏi phần còn lại của hệ điều hành. Điều này làm cho Windows an toàn hơn vì các lỗ hổng bảo mật không thể vượt qua các biện pháp bảo vệ của hệ điều hành vì chúng không có quyền truy cập vào các biện pháp bảo vệ này. Một trong những biện pháp bảo vệ này là Tính toàn vẹn của mã được thực thi bởi Hypervisor (HVCI) hoặc Tính toàn vẹn của bộ nhớ.

HVCI tận dụng VBS để thực hiện kiểm tra tính toàn vẹn của mã nâng cao. Những kiểm tra này sẽ xác thực các chương trình và trình điều khiển chế độ hạt nhân để đảm bảo rằng chúng đến từ các nguồn đáng tin cậy. Vì vậy, HVCI đảm bảo rằng chỉ mã đáng tin cậy mới được tải vào bộ nhớ.

Nói tóm lại, VBS là một cơ chế mà Windows giữ cho các giải pháp bảo mật quan trọng tách biệt với mọi thứ khác. Trong trường hợp vi phạm hệ thống, các giải pháp và thông tin được VBS bảo vệ sẽ vẫn hoạt động vì mã độc không thể xâm nhập và vô hiệu hóa / vượt qua chúng.

Nhu cầu về Bảo mật Dựa trên Ảo hóa trong Windows

Để hiểu nhu cầu của Windows 11 đối với VBS, chúng ta phải hiểu các mối đe dọa mà VBS nhằm loại bỏ. VBS chủ yếu là một cơ chế bảo vệ chống lại mã độc hại mà các cơ chế bảo mật truyền thống không thể xử lý.

Nói cách khác, VBS nhằm mục đích đánh bại phần mềm độc hại ở chế độ hạt nhân.

Kernel là cốt lõi của bất kỳ hệ điều hành nào. Nó là mã quản lý mọi thứ và cho phép các thành phần phần cứng khác nhau hoạt động cùng nhau. Nói chung, các chương trình người dùng không chạy ở chế độ hạt nhân. Chúng chạy ở chế độ người dùng. Các chương trình ở chế độ người dùng có khả năng hạn chế vì chúng không có quyền cao. Ví dụ:chương trình ở chế độ người dùng không thể ghi đè không gian địa chỉ ảo của chương trình khác và gây rối với hoạt động của chương trình đó.

Các chương trình ở chế độ hạt nhân, như tên cho thấy, có toàn quyền truy cập vào hạt nhân Windows và đến lượt nó, toàn quyền truy cập vào các tài nguyên của Windows. Họ có thể thực hiện các cuộc gọi hệ thống, truy cập dữ liệu quan trọng và kết nối với các máy chủ từ xa mà không gặp bất kỳ trở ngại nào.

Nói tóm lại, các chương trình chế độ hạt nhân có quyền cao hơn thậm chí cả các chương trình chống vi-rút. Vì vậy, họ có thể vượt qua tường lửa và các biện pháp bảo vệ khác do Windows và các ứng dụng của bên thứ ba thiết lập.

Trong nhiều trường hợp, Windows thậm chí sẽ không biết có mã độc hại với quyền truy cập cấp hạt nhân. Điều này làm cho việc phát hiện phần mềm độc hại ở chế độ hạt nhân trở nên cực kỳ khó khăn hoặc trong một số trường hợp, thậm chí là không thể.

VBS đặt mục tiêu thay đổi điều này.

Như đã đề cập trong phần trước, VBS tạo một vùng bộ nhớ an toàn bằng Windows Hypervisor. Windows Hypervisor có mức quyền cao nhất trong hệ thống. Nó có thể kiểm tra và thực thi các hạn chế đối với bộ nhớ hệ thống.

Vì vậy, nếu phần mềm độc hại ở chế độ hạt nhân đã thay đổi các trang trong bộ nhớ hệ thống, các kiểm tra tính toàn vẹn của mã do hypervisor cung cấp sẽ kiểm tra các trang bộ nhớ để tìm các vi phạm tính toàn vẹn tiềm ẩn bên trong vùng bộ nhớ an toàn. Chỉ khi một đoạn mã nhận được tín hiệu màu xanh lục từ các kiểm tra tính toàn vẹn này thì nó mới được thực thi bên ngoài vùng bộ nhớ này.

Tóm lại, Windows cần VBS để giảm thiểu nguy cơ nhiễm phần mềm độc hại ở chế độ hạt nhân ngoài việc đối phó với mã độc ở chế độ người dùng.

Windows 11 sử dụng VBS như thế nào?

Nếu chúng ta xem xét kỹ các yêu cầu phần cứng của Windows 11, chúng ta có thể thấy rằng hầu hết những thứ mà Microsoft bắt buộc đối với PC Windows 11 đều cần thiết để VBS hoạt động. Microsoft nêu chi tiết về phần cứng cần thiết để VBS hoạt động trên trang web của mình, bao gồm:

- CPU 64 bit với các tính năng tăng tốc phần cứng như Intel VT-X và AMD-V

- Mô-đun nền tảng đáng tin cậy (TPM) 2.0

- UEFI

- Trình điều khiển tương thích với Hypervisor-Enforced Code Integrity (HVCI)

Từ danh sách này, rõ ràng là có các yêu cầu phần cứng chính của Windows 11, bao gồm cả CPU Intel thế hệ thứ 8 trở lên, để hỗ trợ VBS và các tính năng mà nó cho phép. Một trong những tính năng đó là Tính toàn vẹn của mã được thực thi siêu giám sát (HVCI).

Nhớ lại rằng VBS sử dụng Windows Hypervisor để xây dựng một môi trường bộ nhớ ảo tách biệt với phần còn lại của hệ điều hành. Môi trường này đóng vai trò là gốc tin cậy của hệ điều hành. Nói cách khác, chỉ có mã và cơ chế bảo mật bên trong môi trường ảo này mới được tin cậy. Các chương trình và giải pháp nằm bên ngoài bao gồm bất kỳ mã chế độ hạt nhân nào sẽ không được tin cậy cho đến khi chúng được xác thực. HVCI là một thành phần quan trọng giúp củng cố môi trường ảo mà VBS tạo ra.

Bên trong vùng bộ nhớ ảo, HVCI kiểm tra mã chế độ nhân xem có vi phạm tính toàn vẹn hay không. Mã chế độ hạt nhân được đề cập chỉ có thể cấp phát bộ nhớ nếu mã đến từ một nguồn đáng tin cậy và nếu việc cấp phát không gây ra bất kỳ mối đe dọa nào đối với bảo mật hệ thống.

Như bạn có thể thấy, HVCI là một vấn đề lớn. Do đó, Windows 11 bật tính năng này theo mặc định trên mọi hệ thống tương thích.

Cách xem VBS có được bật trên máy tính của bạn không

Theo mặc định, Microsoft bật VBS trên các máy OEM Windows 11 được tạo sẵn và OEM tương thích. Thật không may, VBS có thể tăng hiệu suất lên tới 25%. Vì vậy, nếu bạn đang chạy Windows 11 và không cần bảo mật tiên tiến, hãy đảm bảo tắt VBS.

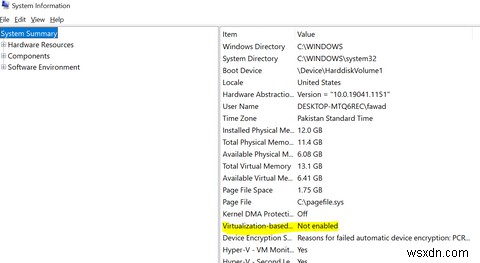

Để kiểm tra VBS được bật trên máy tính của bạn, hãy nhấn phím Windows , nhập “thông tin hệ thống” và chọn kết quả có liên quan. Sau khi ứng dụng mở ra, cuộn xuống Bảo mật dựa trên ảo hóa và xem nó đã được bật chưa.

Để bật / tắt VBS, hãy nhấn phím Windows, nhập “cách ly lõi” và chọn kết quả liên quan. Trong Cách ly cốt lõi , chuyển đổi Tính toàn vẹn của bộ nhớ Bật / Tắt.

Cuối cùng, khởi động lại PC của bạn.

VBS có thể làm cho Windows 11 an toàn hơn nhiều ... nhưng vẫn có mặt hạn chế

Vì lý do chính đáng, các tính năng bảo mật lớn của Windows 11 như HVCI phụ thuộc rất nhiều vào VBS. VBS là một cách hiệu quả để đánh bại mã độc và bảo vệ hệ điều hành khỏi các vi phạm bảo mật. Nhưng vì VBS dựa vào ảo hóa, nó có thể ăn một phần lớn hiệu suất hệ thống của bạn.

Đối với khách hàng doanh nghiệp của Microsoft, lỗi bảo mật này, ngay cả khi phải trả giá bằng hiệu suất, là điều không cần bàn cãi. Nhưng đối với những người bình thường muốn có trải nghiệm Windows nhanh chóng, đặc biệt là trong khi chơi game, chi phí hiệu suất của VBS có thể khó nuốt.

Rất may, Microsoft cho phép bạn tắt VBS trên máy của mình. Nhưng đừng lo lắng về việc vô hiệu hóa VBS. Windows 11 an toàn hơn Windows 10 ngay cả khi không có VBS.