Tra cứu DNS là gì?

Tra cứu Hệ thống Tên miền, viết tắt là DNS, là những gì xảy ra trong khoảng thời gian giữa một người nào đó nhập URL vào thanh tìm kiếm và tải trang. Về mặt kỹ thuật, nó là một quá trình dịch các URL (như www.google.com) thành địa chỉ IP.

Địa chỉ IP tương tự như địa chỉ nhà của bạn. Cũng giống như bạn sử dụng địa chỉ để gửi thư, máy tính sử dụng địa chỉ IP để gửi dữ liệu đến một nơi cụ thể. Vì địa chỉ IP rất khó nhớ (chúng là những chuỗi số dài), máy tính sử dụng DNS để dịch giữa địa chỉ IP và URL (dễ nhớ hơn nhiều). Tất cả các thiết bị được kết nối internet đều có địa chỉ IP.

DNS hoạt động như thế nào?

Với quy mô của internet, máy tính không thể lưu trữ tất cả các địa chỉ IP trong bộ nhớ của chúng. Thay vào đó, nhập www.google.com vào trình duyệt yêu cầu máy tính tra cứu địa chỉ IP của trang web.

Đầu tiên, máy tính kiểm tra bộ nhớ cục bộ của nó, được gọi là bộ nhớ cache của nó. Đây là nơi máy tính lưu trữ địa chỉ IP của các trang web được truy cập gần đây nhất, vì vậy nó có thể tải chúng nhanh hơn mà không cần phải tra cứu. Tuy nhiên, vì chỉ có một số trang web được truy cập gần đây ở đây, rất có thể, máy tính không tìm thấy địa chỉ IP.

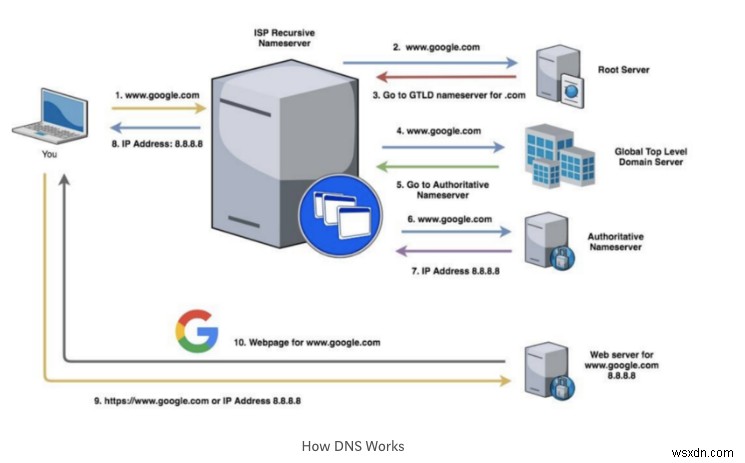

Bước 1 (các bước tương ứng với số sơ đồ ở trên): Tiếp theo, máy tính sẽ hỏi máy chủ định danh đệ quy cục bộ của ISP. ISP là một nhà cung cấp dịch vụ internet - như Time Warner Cable, Spectrum, Verizon, v.v. Máy chủ định danh nghe có vẻ phức tạp, nhưng chỉ là phần mềm máy chủ được thiết kế để trả lời các yêu cầu DNS (chẳng hạn như “địa chỉ IP cho www.google là gì. com? ”).

Bất kỳ máy chủ định danh nào cũng có thể trả lời câu hỏi này bằng cách trả lời bằng địa chỉ IP (nếu nó biết) hoặc trả lời rằng nó không biết và yêu cầu máy chủ yêu cầu hỏi một máy chủ khác. Máy chủ định danh đệ quy thì khác bởi vì nếu nó không biết câu trả lời cho câu hỏi. Nó sẽ thực hiện công việc tìm ra câu trả lời, thay vì chỉ định hướng lại truy vấn. Không phải tất cả các máy chủ định danh đều là đệ quy.

Bước 2: Máy chủ định danh đệ quy sẽ kiểm tra bộ nhớ cache của nó trước tiên. Nếu địa chỉ IP không có ở đó, nó sẽ hỏi một máy chủ định danh gốc (máy chủ định danh gốc không biết địa chỉ IP, nhưng chúng có thể đọc các yêu cầu và thông báo cho máy chủ định danh đệ quy đi đâu tiếp theo). Tất cả các máy chủ định danh đệ quy đều đi kèm với 13 địa chỉ IP của máy chủ định danh gốc được cấu hình sẵn. Máy chủ định danh đệ quy chọn một máy chủ và hỏi nó cùng một câu hỏi (“địa chỉ IP cho www.google.com là gì?”).

Bước 3: Máy chủ định danh gốc đọc miền cấp cao nhất (phần cuối của yêu cầu), trong trường hợp này là .com, (www.google.com) và sẽ yêu cầu máy chủ định danh đệ quy yêu cầu Máy chủ miền cấp cao nhất toàn cầu (GTLD). GTLD về cơ bản là danh sách tham chiếu cho từng loại miền - .com, .net., .Edu, v.v. Mặc dù họ không biết địa chỉ IP cho các trang web, nhưng họ biết máy chủ định danh nào sẽ có thông tin đó.

Bước 4: Máy chủ định danh đệ quy yêu cầu máy chủ định danh GTLD cho địa chỉ IP của www.google.com.

Bước 5: Máy chủ định danh GTLD sẽ đọc phần tiếp theo của yêu cầu của bạn, đọc từ phải sang trái (trong trường hợp này là ‘google’ của www.google.com) và sẽ gửi lại tin nhắn với máy chủ định danh có thẩm quyền để liên hệ. Máy chủ định danh có thẩm quyền là máy chủ định danh chịu trách nhiệm về miền (và là nguồn thông tin chính).

Bước 6: Máy chủ định danh đệ quy sẽ hỏi máy chủ định danh có thẩm quyền cùng một câu hỏi (“địa chỉ IP cho www.google.com là gì?”). Về mặt kỹ thuật, máy chủ đang yêu cầu Bản ghi địa chỉ (A), đây là cách máy chủ tham chiếu đến địa chỉ IP.

Bước 7: Máy chủ này có câu trả lời! Nó sẽ chuyển địa chỉ IP trở lại máy chủ định danh đệ quy, được gắn cờ để cho máy chủ định danh đệ quy biết câu trả lời là có thẩm quyền. Máy chủ định danh đệ quy lưu trữ địa chỉ IP trong bộ nhớ cache của nó trong trường hợp ai đó cố gắng truy cập sớm vào cùng một trang web. Mỗi mục trong bộ nhớ cache được gắn thẻ “thời gian tồn tại” cho máy chủ biết thời gian lưu giữ thông tin trước khi xóa thông tin đó.

Bước 8: Máy chủ định danh đệ quy cho máy tính của bạn biết địa chỉ IP là gì (lần này nó không được gắn thẻ là có thẩm quyền vì nó không phải là nguồn thông tin chính. Nó chỉ truyền thông tin đi cùng.

Bước 9: Máy tính của bạn gửi một yêu cầu cho www.google.com tới địa chỉ IP mà nó vừa nhận được.

Bước 10: Máy chủ web tại địa chỉ này trả về trang chủ google và trang sẽ tải.

Toàn bộ quá trình này chỉ mất vài mili giây để hoàn thành và diễn ra hàng nghìn tỷ lần mỗi ngày.

DNS ảnh hưởng như thế nào đến người dùng cuối?

Vì DNS là một phần không thể thiếu đối với hoạt động của internet, nó là mục tiêu nổi bật của tin tặc. Vấn đề gốc với DNS cũng giống như hầu hết các vấn đề bảo mật mà chúng ta gặp phải với công nghệ ngày nay. Internet và phần lớn công nghệ chúng ta sử dụng ngày nay được thiết kế cho một nhóm nhỏ các nhà nghiên cứu và theo thời gian đã mở rộng thành một hệ thống mà toàn thế giới sử dụng. DNS (và HTTP, và hầu hết các giao thức chúng tôi sử dụng) không được thiết kế với tính bảo mật. Bây giờ, chúng tôi đã phải bổ sung các bản sửa lỗi cho các vấn đề bảo mật khác nhau. Thật không may, bảo mật được củng cố ở cuối không hiệu quả bằng bảo mật được đưa vào quá trình phát triển.

Một vấn đề mà điều này đặt ra cho DNS là không có bất kỳ xác minh nào về tính xác thực của máy chủ định danh khi nhận được phản hồi. Do đó, tin tặc có thể gửi phản hồi độc hại tới truy vấn DNS của máy tính và lừa máy tính nghĩ rằng đó là phản hồi thực từ máy chủ định danh DNS. Nói cách khác, khi máy tính hỏi, "địa chỉ IP cho www.chase.com là gì?" tin tặc sẽ phản hồi (trước khi máy chủ DNS có thể) bằng địa chỉ IP cho trang web độc hại của tin tặc. Sau đó, khi trang web tải, nó trông giống như trang web đuổi theo.com, nhưng thực sự đã được kiểm soát bởi hacker.

Điều này rất giống với lừa đảo - ngoại trừ việc người dùng không bị lừa nhấp vào các liên kết xấu, mà là các trang web họ đang cố truy cập đang được chuyển đến các trang web xấu thông qua tra cứu DNS (nguy hiểm hơn nhiều, vì nó khó hơn nhiều để ngăn chặn các cuộc tấn công kiểu này). Điều này sau đó yêu cầu người dùng phải cảnh giác, để ý rằng trang web đang giả mạo trang web thực (có lẽ liên kết trông không đúng hoặc có lỗi chính tả hoặc bản sao logo kém). Tuy nhiên, điều này có thể rất khó và phụ thuộc vào người dùng tương đối hiểu biết về kỹ thuật.

Vào năm 2016, một cuộc tấn công DNS đã đánh sập các phần quan trọng của Internet ở hầu hết các vùng bờ biển phía đông của Hoa Kỳ trong gần trọn một ngày. Một cuộc tấn công DDoS là một cuộc tấn công từ chối dịch vụ phân tán, trong đó hàng nghìn máy trên internet tấn công một hệ thống cùng một lúc. Nói chung, đây là những máy đã bị nhiễm phần mềm độc hại mà chủ sở hữu chúng không biết và một tin tặc hoặc một nhóm tin tặc đang kiểm soát tất cả các máy. Các máy này được gọi là ‘botnet’ khi được sử dụng cùng nhau.

Mạng botnet gửi các yêu cầu DNS đến máy chủ nạn nhân và số lượng yêu cầu được gửi đến áp đảo hệ thống, khiến máy chủ không thể xử lý lưu lượng truy cập hợp pháp mà nó nhận được. Do đó, trong khi tin tặc đang tấn công máy chủ DNS và một máy tính cố gắng yêu cầu địa chỉ IP, máy chủ không thể phản hồi. Vì vậy, máy tính không thể truy cập các trang web mà máy chủ kiểm soát (hoặc có thẩm quyền cho) cho đến khi cuộc tấn công dừng lại.

Cuộc tấn công này có thể được giảm thiểu bằng cách cung cấp quá mức các máy chủ để xử lý nhu cầu vượt mức hoặc có tường lửa DNS.

Một cách rộng hơn để tiếp cận giải quyết nhiều vấn đề được trình bày bởi DNS là DNSSEC. DNSSEC tăng cường xác thực bằng chữ ký số dựa trên mật mã khóa công khai. Về cơ bản, chủ sở hữu của dữ liệu được yêu cầu ký điện tử vào nó, để đảm bảo rằng tình huống trên không thể xảy ra. Điều này cung cấp xác thực nguồn gốc dữ liệu (dữ liệu thực sự đến từ nơi trình phân giải nghĩ rằng nó đến từ) và bảo vệ tính toàn vẹn của dữ liệu (dữ liệu không bị sửa đổi khi chuyển tiếp).

Thật không may, để sửa lỗi DNS, DNSSEC yêu cầu triển khai rộng rãi. Nó cần được các nhà khai thác mạng kích hoạt cụ thể trên các trình phân giải đệ quy của họ và bởi các chủ sở hữu tên miền trên các máy chủ có thẩm quyền. Điều này vẫn chưa xảy ra, nhưng hy vọng sẽ có nhiều người biết đến các vấn đề mà DNS đưa ra và ủng hộ các thay đổi.